Uzyskaj odpowiedzi na często zadawane pytania dotyczące usługi Microsoft Defender dla serwerów.

Czy mogę włączyć usługę Defender for Servers w podzestawie maszyn w subskrypcji?

Tak. Teraz można zarządzać usługą Defender for Servers na określonych zasobach w ramach subskrypcji, zapewniając pełną kontrolę nad strategią ochrony. Dzięki tej funkcji można skonfigurować określone zasoby z konfiguracjami niestandardowymi, które różnią się od ustawień skonfigurowanych na poziomie subskrypcji. Dowiedz się więcej o włączaniu usługi Defender for Servers na poziomie zasobu. Jednak po włączeniu usługi Microsoft Defender dla serwerów na połączonym koncie platformy AWS lub projekcie GCP wszystkie połączone maszyny są chronione przez usługę Defender for Servers.

Czy mogę uzyskać rabat, jeśli mam już licencję Ochrona punktu końcowego w usłudze Microsoft Defender?

Jeśli masz już licencję na Ochrona punktu końcowego w usłudze Microsoft Defender dla serwerów, nie musisz płacić za częścią licencji usługi Microsoft Defender for Servers (plan 1 lub 2).

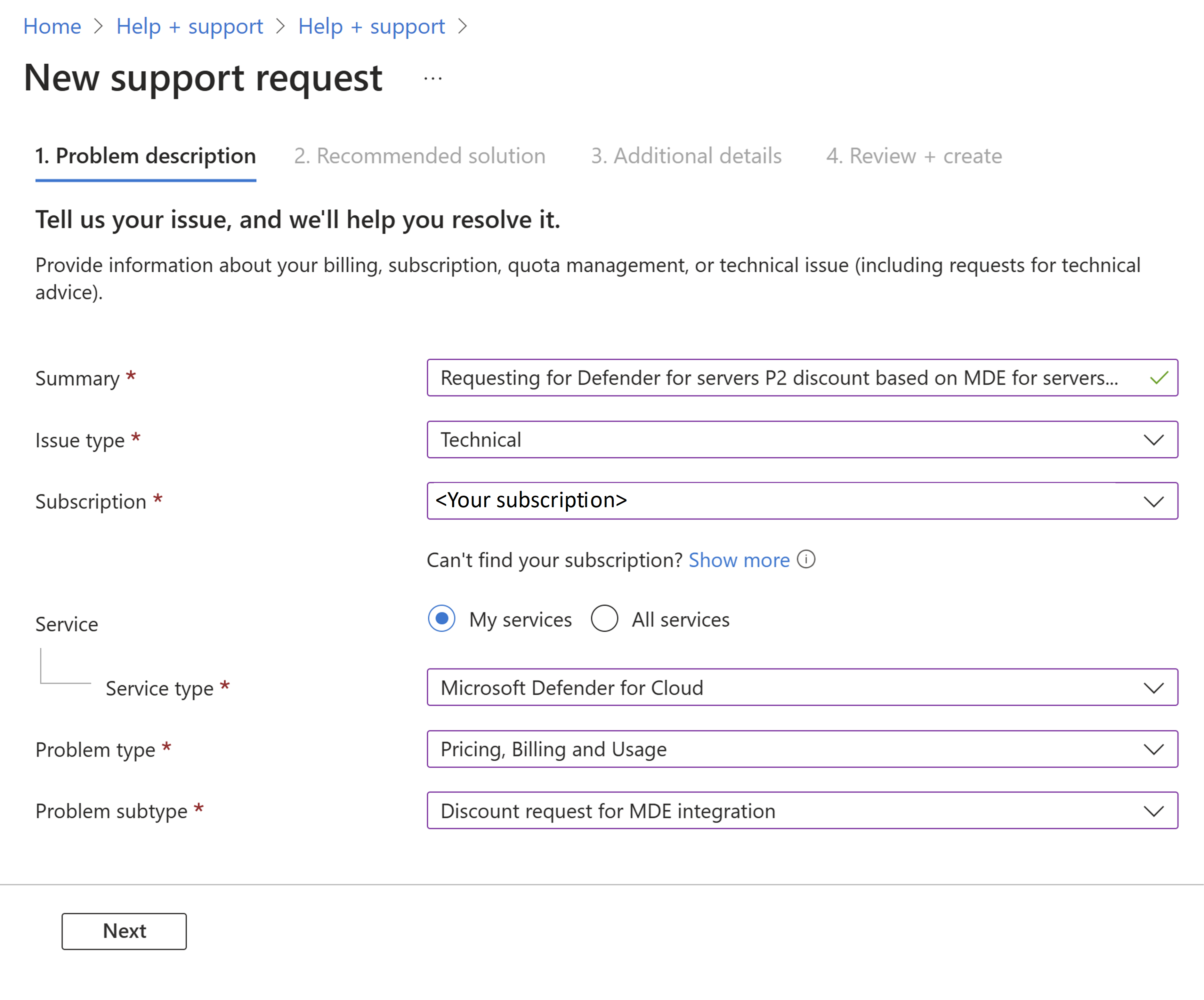

Aby poprosić o rabat, skontaktuj się z zespołem pomocy technicznej Defender dla Chmury za pośrednictwem witryny Azure Portal, tworząc nowy wniosek o pomoc techniczną w centrum pomocy i pomocy technicznej.

Zaloguj się w witrynie Azure Portal.

Wybierz pozycję Pomoc techniczna i rozwiązywanie problemów

Wybierz pozycję Pomoc i obsługa techniczna.

Wybierz Utwórz żądanie pomocy technicznej.

Wprowadź następujące informacje:

Wybierz Dalej.

Wybierz Dalej.

Na karcie Dodatkowe szczegóły wprowadź nazwę organizacji klienta, identyfikator dzierżawy, liczbę Ochrona punktu końcowego w usłudze Microsoft Defender dla zakupionych licencji serwerów, datę wygaśnięcia Ochrona punktu końcowego w usłudze Microsoft Defender w przypadku zakupionych licencji serwerów i wszystkich innych wymaganych pól.

Wybierz Dalej.

Wybierz pozycję Utwórz.

Uwaga

Rabat zacznie obowiązywać od daty zatwierdzenia. Rabat nie jest wsteczny.

Jakie serwery opłacam w ramach subskrypcji?

Po włączeniu usługi Defender for Servers w ramach subskrypcji są naliczane opłaty za wszystkie maszyny na podstawie ich stanów zasilania.

Maszyny wirtualne platformy Azure:

| Stan | Szczegóły | Rozliczenia |

|---|---|---|

| Uruchamianie | Uruchamianie maszyny wirtualnej. | Nie rozliczono |

| Uruchomiono | Normalny stan roboczy. | Rozliczono |

| Zatrzymywanie | Przejściowe. Przechodzi do stanu Zatrzymano po zakończeniu. | Rozliczono |

| Zatrzymano | Maszyna wirtualna została zamknięta z poziomu systemu operacyjnego gościa lub przy użyciu interfejsów API usługi PowerOff. Sprzęt jest nadal przydzielany, a maszyna pozostaje na hoście. | Rozliczono |

| Cofanie przydziału | Przejściowe. Przechodzi do stanu Cofnięto przydział po zakończeniu. | Nie rozliczono |

| Cofnięto przydział | Maszyna wirtualna została zatrzymana i usunięta z hosta. | Nie rozliczono |

Maszyny usługi Azure Arc:

| Stanowy | Szczegóły | Rozliczenia |

|---|---|---|

| Łączenie | Serwery połączone, ale puls nie został jeszcze odebrany. | Nie rozliczono |

| Połączono | Odbieranie regularnego pulsu z agenta maszyny Połączenie ed. | Rozliczono |

| Offline/Rozłączone | Nie otrzymano pulsu w ciągu 15-30 minut. | Nie rozliczono |

| Wygasłe | W przypadku rozłączenia przez 45 dni stan może ulec zmianie na Wygasłe. | Nie rozliczono |

Czy muszę włączyć usługę Defender for Servers w subskrypcji i w obszarze roboczym?

Usługa Defender for Servers (plan 1) nie zależy od usługi Log Analytics. Po włączeniu usługi Defender for Servers Plan 2 na poziomie subskrypcji Defender dla Chmury automatycznie włącza plan w domyślnych obszarach roboczych usługi Log Analytics. Jeśli używasz niestandardowego obszaru roboczego, upewnij się, że plan został włączony w obszarze roboczym. Oto więcej informacji:

- Jeśli włączysz usługę Defender for Servers dla subskrypcji i połączonego niestandardowego obszaru roboczego, nie są naliczane opłaty za obie te elementy. System identyfikuje unikatowe maszyny wirtualne.

- Jeśli włączysz usługę Defender dla serwerów w obszarach roboczych między subskrypcjami:

- W przypadku agenta usługi Log Analytics są rozliczane połączone maszyny ze wszystkich subskrypcji, w tym subskrypcje, które nie mają włączonego planu usługi Defender for Servers.

- W przypadku agenta usługi Azure Monitor rozliczenia i pokrycie funkcji dla usługi Defender for Servers zależą tylko od planu włączonego w ramach subskrypcji.

Co się stanie, jeśli plan usługi Defender for Servers został włączony tylko na poziomie obszaru roboczego (nie w subskrypcji)?

Usługę Microsoft Defender dla serwerów można włączyć na poziomie obszaru roboczego usługi Log Analytics, ale tylko serwery raportujące do tego obszaru roboczego będą chronione i rozliczane, a te serwery nie będą otrzymywać pewnych korzyści, takich jak Ochrona punktu końcowego w usłudze Microsoft Defender, ocena luk w zabezpieczeniach i dostęp just in time do maszyny wirtualnej.

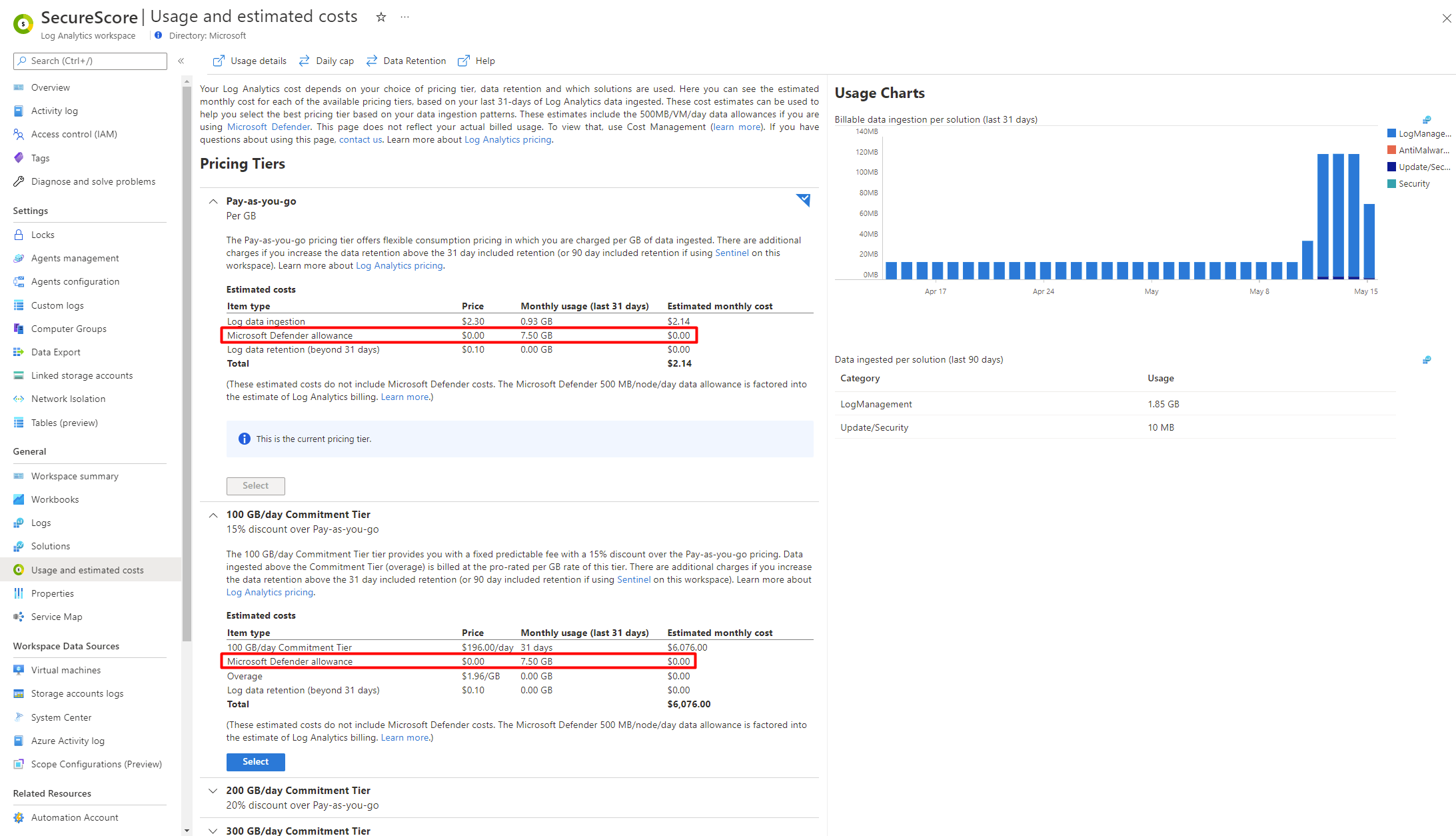

Czy 500 MB bezpłatnego limitu pozyskiwania danych jest stosowane na obszar roboczy lub na maszynę?

Po włączeniu usługi Defender for Servers (plan 2) otrzymujesz 500 MB bezpłatnego pozyskiwania danych dziennie. Dodatek jest przeznaczony specjalnie dla typów danych zabezpieczeń, które są bezpośrednio zbierane przez Defender dla Chmury.

Ten zasiłek jest stawką dzienną, która jest średnia we wszystkich węzłach. Łączny dzienny limit bezpłatny wynosi [liczba maszyn] × 500 MB. Nie są naliczane dodatkowe opłaty, jeśli suma nie przekracza całkowitego dziennego limitu bezpłatnego, nawet jeśli niektóre maszyny wysyłają 100 MB, a inne wysyłają 800 MB.

Jakie typy danych są uwzględniane w dziennym zasiłek?

Defender dla Chmury rozliczenia są ściśle powiązane z rozliczeniami usługi Log Analytics. Usługa Microsoft Defender dla serwerów zapewnia alokację 500 MB na węzeł dziennie dla maszyn w odniesieniu do następującego podzestawu typów danych zabezpieczeń:

- SecurityAlert

- Zabezpieczenia według planu bazowego

- SecurityBaselineSummary

- SecurityDetection

- SecurityEvent

- WindowsFirewall

- SysmonEvent

- ProtectionStatus

- Aktualizacja i aktualizacjaSummary, gdy rozwiązanie Update Management nie jest uruchomione w obszarze roboczym lub jest włączone określanie wartości docelowej rozwiązania.

Jeśli obszar roboczy znajduje się w starszej warstwie cenowej dla węzła, alokacje Defender dla Chmury i Log Analytics są łączone i stosowane wspólnie do wszystkich rozliczanych pozyskanych danych.

Czy są naliczane opłaty za maszyny, które nie mają zainstalowanej usługi Log Analytics?

Tak. Opłaty są naliczane za wszystkie maszyny chronione przez usługę Defender for Servers w subskrypcjach platformy Azure, połączonych kontach platformy AWS lub połączonych projektach GCP. Termin maszyny obejmują maszyny wirtualne platformy Azure, wystąpienia zestawów skalowania maszyn wirtualnych platformy Azure i serwery z obsługą usługi Azure Arc. Maszyny, które nie mają zainstalowanej usługi Log Analytics, są objęte zabezpieczeniami, które nie zależą od agenta usługi Log Analytics.

Co to jest "MDE. Windows" / "MDE. Rozszerzenie systemu Linux uruchomione na mojej maszynie?

W przeszłości Ochrona punktu końcowego w usłudze Microsoft Defender została aprowizowana przez agenta usługi Log Analytics. Po rozszerzeniu obsługi systemów Windows Server 2019 i Linux dodaliśmy również rozszerzenie do automatycznego dołączania.

Defender dla Chmury automatycznie wdraża rozszerzenie na uruchomionych maszynach:

- Windows Server 2019 i Windows Server 2022

- Windows Server 2012 R2 i 2016, jeśli integracja rozwiązania MDE Unified Solution jest włączona

- System Windows 10 w usłudze Azure Virtual Desktop.

- Inne wersje systemu Windows Server, jeśli Defender dla Chmury nie rozpoznaje wersji systemu operacyjnego (na przykład gdy jest używany niestandardowy obraz maszyny wirtualnej). W takim przypadku Ochrona punktu końcowego w usłudze Microsoft Defender jest nadal aprowizowana przez agenta usługi Log Analytics.

- Linux.

Ważne

Jeśli usuniesz rozwiązanie MDE. Windows/MDE. Rozszerzenie systemu Linux nie spowoduje usunięcia Ochrona punktu końcowego w usłudze Microsoft Defender. Aby odciążyć maszynę, zobacz Odłączanie serwerów z systemem Windows.

Włączono rozwiązanie, ale rozwiązanie "MDE". Windows'/'MDE. Rozszerzenie systemu Linux nie jest wyświetlane na mojej maszynie

Jeśli włączono integrację, ale nadal nie widzisz rozszerzenia uruchomionego na maszynach:

- Musisz poczekać co najmniej 12 godzin, aby upewnić się, że istnieje problem do zbadania.

- Jeśli po 12 godzinach nadal nie widzisz rozszerzenia uruchomionego na maszynach, sprawdź, czy zostały spełnione wymagania wstępne dotyczące integracji.

- Upewnij się, że włączono plan usługi Microsoft Defender dla serwerów dla subskrypcji powiązanych z badanymi maszynami.

- Jeśli subskrypcja platformy Azure została przeniesiona między dzierżawami platformy Azure, przed Defender dla Chmury wdrożeniem usługi Defender for Endpoint wymagane są pewne czynności przygotowawcze. Aby uzyskać szczegółowe informacje, skontaktuj się z pomocą techniczną firmy Microsoft.

Jakie są wymagania licencyjne dotyczące Ochrona punktu końcowego w usłudze Microsoft Defender?

Licencje usługi Defender dla punktu końcowego dla serwerów są dołączone do usługi Microsoft Defender dla serwerów.

Czy muszę kupić oddzielne rozwiązanie chroniące przed złośliwym oprogramowaniem, aby chronić maszyny?

L.p. Dzięki integracji usługi Defender for Endpoint z usługą Defender dla serwerów uzyskasz również ochronę przed złośliwym oprogramowaniem na maszynach.

- W systemie Windows Server 2012 R2 z włączoną integracją ujednoliconego rozwiązania usługi Defender for Endpoint usługa Defender for Servers wdraża Program antywirusowy Microsoft Defender w trybie aktywnym.

- W nowszych systemach operacyjnych Windows Server Program antywirusowy Microsoft Defender jest częścią systemu operacyjnego i zostanie włączony w trybie aktywnym.

- W systemie Linux usługa Defender for Servers wdraża usługę Defender dla punktu końcowego, w tym składnik ochrony przed złośliwym oprogramowaniem i ustawia składnik w trybie pasywnym.

Jak mogę przełączyć się z narzędzia EDR innej firmy?

Pełne instrukcje dotyczące przełączania z rozwiązania punktu końcowego innego niż Microsoft są dostępne w dokumentacji Ochrona punktu końcowego w usłudze Microsoft Defender: Omówienie migracji.

Który plan Ochrona punktu końcowego w usłudze Microsoft Defender jest obsługiwany w usłudze Defender for Servers?

Usługa Defender for Servers (plan 1) i Plan 2 (plan 2) zapewnia możliwości Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2).

Czy istnieją jakieś opcje wymuszania kontrolek aplikacji?

Obecnie nie są dostępne żadne opcje wymuszania. Funkcje adaptacyjnego sterowania aplikacjami mają na celu zapewnienie alertów zabezpieczeń, jeśli każda aplikacja działa inaczej niż te, które zostały zdefiniowane jako bezpieczne. Mają one szereg korzyści (jakie są zalety adaptacyjnego sterowania aplikacjami?) i można je dostosowywać, jak pokazano na tej stronie.

Dlaczego widzę aplikację Qualys w zalecanych aplikacjach?

Usługa Microsoft Defender dla serwerów obejmuje skanowanie w poszukiwaniu luk w zabezpieczeniach dla maszyn. Nie potrzebujesz licencji Qualys, a nawet konta Qualys — wszystko jest bezproblemowo obsługiwane wewnątrz Defender dla Chmury. Aby uzyskać szczegółowe informacje na temat tego skanera i instrukcji dotyczących wdrażania tego skanera, zobacz zintegrowane rozwiązanie do oceny luk w zabezpieczeniach firmy Qualys Defender dla Chmury.

Aby upewnić się, że podczas Defender dla Chmury wdrażania skanera nie są generowane żadne alerty, lista dozwolonych kontrolek adaptacyjnych aplikacji zawiera skaner dla wszystkich maszyn.

Dlaczego nie są wyświetlane wszystkie moje zasoby, takie jak subskrypcje, maszyny, konta magazynu w spisie zasobów?

Widok spisu zawiera listę Defender dla Chmury połączonych zasobów z perspektywy zarządzania stanem zabezpieczeń w chmurze (CSPM). Filtry pokazują tylko zasoby z aktywnymi zaleceniami.

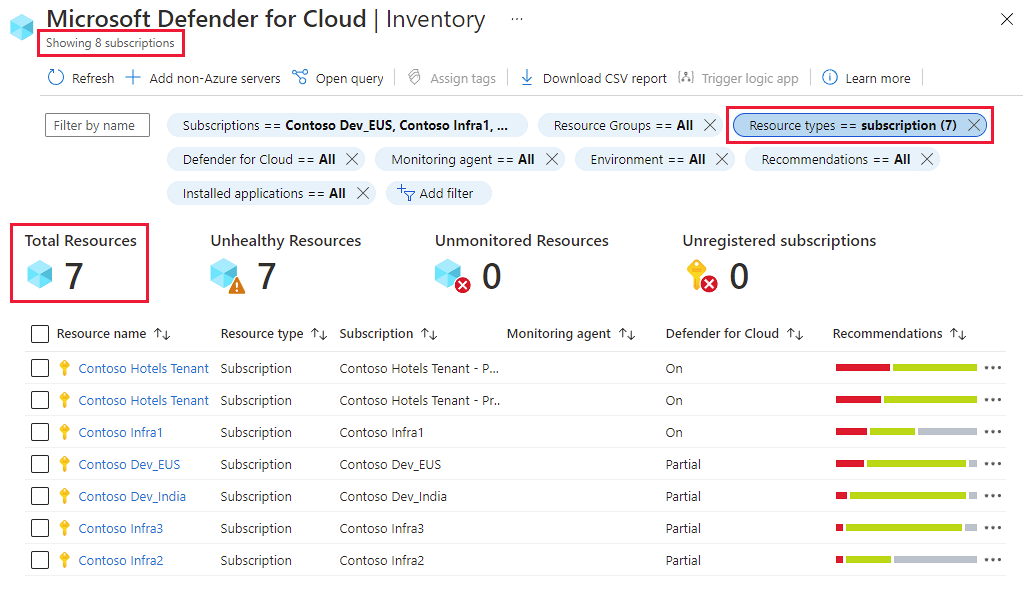

Jeśli na przykład masz dostęp do ośmiu subskrypcji, ale obecnie masz tylko siedem zaleceń, filtruj według typu zasobu = Subskrypcje wyświetla tylko siedem subskrypcji z aktywnymi zaleceniami:

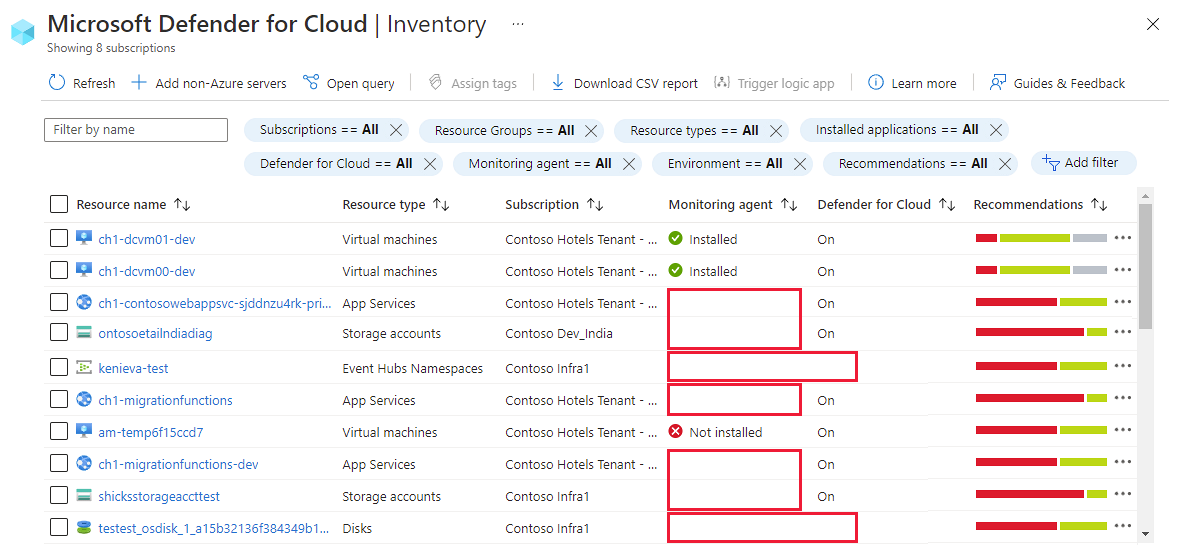

Dlaczego niektóre z moich zasobów pokazują puste wartości w kolumnach Defender dla Chmury lub agenta monitorowania?

Nie wszystkie Defender dla Chmury monitorowane zasoby wymagają agentów. Na przykład Defender dla Chmury nie wymaga agentów do monitorowania kont usługi Azure Storage ani zasobów PaaS, takich jak dyski, Logic Apps, Data Lake Analysis i Event Hubs.

Jeśli monitorowanie cen lub agentów nie jest istotne dla zasobu, nic nie jest wyświetlane w tych kolumnach spisu.

Które porty są obsługiwane przez adaptacyjne wzmacnianie zabezpieczeń sieci?

Zalecenia dotyczące adaptacyjnego wzmacniania zabezpieczeń sieci są obsługiwane tylko na następujących określonych portach (zarówno dla protokołu UDP, jak i TCP):

13, 17, 19, 22, 23, 53, 69, 81, 111, 119, 123, 135, 137, 138, 139, 161, 162, 389, 445, 512, 514, 593, 636, 873, 1433, 1434, 1900, 2049, 2301, 2323, 2381, 3268, 3306, 3389, 4333, 5353, 5432, 5555, 5800, 5900, 5900, 5985, 5986, 6379, 6379, 7000, 7001, 7199, 8081, 8089, 8545, 9042, 9160, 9300, 11211, 16379, 26379, 27017, 37215

Czy istnieją jakiekolwiek wymagania wstępne lub rozszerzenia maszyn wirtualnych wymagane do adaptacyjnego wzmacniania zabezpieczeń sieci?

Adaptacyjne wzmacnianie zabezpieczeń sieci to funkcja bez agenta Microsoft Defender dla Chmury — nic nie musi być zainstalowane na maszynach, aby korzystać z tego narzędzia do wzmacniania zabezpieczeń sieci.

Kiedy należy użyć reguły "Odmów całego ruchu"?

Zalecana jest reguła Odmów całego ruchu, jeśli w wyniku uruchomienia algorytmu Defender dla Chmury nie identyfikuje ruchu, który powinien być dozwolony na podstawie istniejącej konfiguracji sieciowej grupy zabezpieczeń. W związku z tym zalecaną regułą jest odmowę całego ruchu do określonego portu. Nazwa reguły tego typu jest wyświetlana jako "Wygenerowany system". Po wymusieniu tej reguły jej rzeczywista nazwa w sieciowej grupie zabezpieczeń będzie ciągiem składającym się z protokołu, kierunku ruchu, "DENY" i liczby losowej.

Jak mogę wdrożyć wymagania wstępne dotyczące zaleceń dotyczących konfiguracji zabezpieczeń?

Aby wdrożyć rozszerzenie Konfiguracja gościa z wymaganiami wstępnymi:

W przypadku wybranych maszyn postępuj zgodnie z zaleceniem zabezpieczeń Rozszerzenie Konfiguracja gościa powinno być zainstalowane na maszynach z sekcji Implementowanie kontroli zabezpieczeń najlepszych rozwiązań w zakresie zabezpieczeń.

Na dużą skalę przypisz inicjatywę zasad Wdróż wymagania wstępne, aby włączyć zasady konfiguracji gościa na maszynach wirtualnych.

Dlaczego maszyna jest wyświetlana jako nie dotyczy?

Lista zasobów na karcie Nie dotyczy zawiera kolumnę Przyczyna. Oto niektóre typowe przyczyny:

| Przyczyna | Szczegóły |

|---|---|

| Brak dostępnych danych skanowania na maszynie | Nie ma żadnych wyników zgodności dla tej maszyny w usłudze Azure Resource Graph. Wszystkie wyniki zgodności są zapisywane w usłudze Azure Resource Graph przez rozszerzenie konfiguracji gościa. Dane w usłudze Azure Resource Graph można sprawdzić przy użyciu przykładowych zapytań w konfiguracji gościa usługi Azure Policy — przykładowe zapytania usługi ARG. |

| Rozszerzenie konfiguracji gościa nie jest zainstalowane na maszynie | Na maszynie brakuje rozszerzenia Konfiguracja gościa, które jest wymaganiem wstępnym do oceny zgodności z punktem odniesienia zabezpieczeń platformy Azure. |

| Tożsamość zarządzana systemu nie jest skonfigurowana na maszynie | Tożsamość zarządzana przypisana przez system musi być wdrożona na maszynie. |

| Zalecenie jest wyłączone w zasadach | Definicja zasad oceniania punktu odniesienia systemu operacyjnego jest wyłączona w zakresie obejmującym odpowiednią maszynę. |

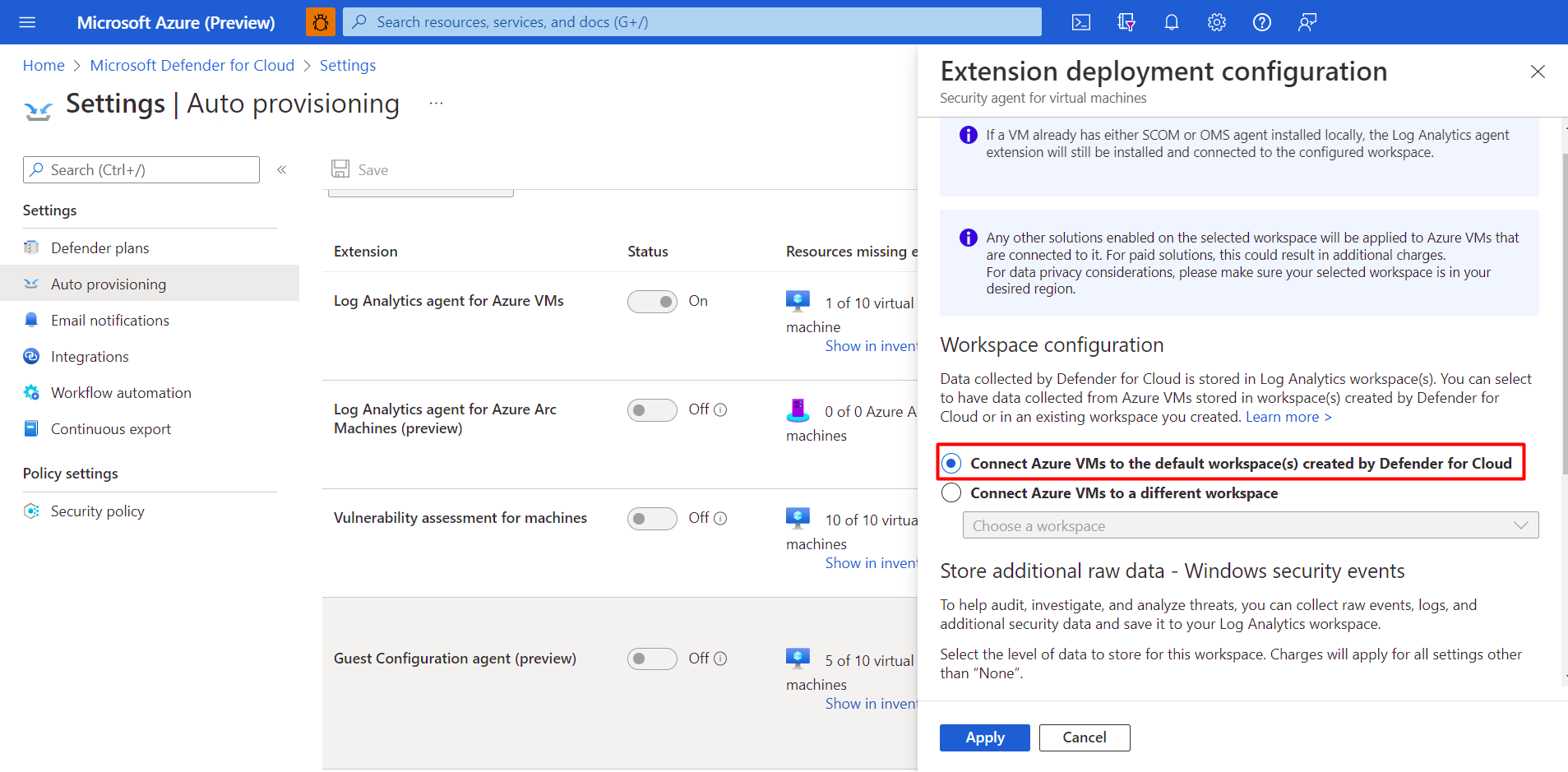

Jeśli włączę plan serwerów Defender dla Chmury na poziomie subskrypcji, czy muszę ją włączyć na poziomie obszaru roboczego?

Po włączeniu planu serwerów na poziomie subskrypcji Defender dla Chmury automatycznie włącza plan Serwery w domyślnych obszarach roboczych. Połączenie do domyślnego obszaru roboczego, wybierając Połączenie maszyny wirtualne platformy Azure do domyślnych obszarów roboczych utworzonych przez Defender dla Chmury opcji i wybierając pozycję Zastosuj.

Jeśli jednak używasz niestandardowego obszaru roboczego zamiast domyślnego obszaru roboczego, musisz włączyć plan Serwery we wszystkich niestandardowych obszarach roboczych, które nie mają włączonego obszaru roboczego.

Jeśli używasz niestandardowego obszaru roboczego i włączysz plan tylko na poziomie subskrypcji, Microsoft Defender for servers should be enabled on workspaces zalecenie zostanie wyświetlone na stronie Rekomendacje. To zalecenie umożliwia włączenie planu serwerów na poziomie obszaru roboczego za pomocą przycisku Napraw. Opłaty są naliczane za wszystkie maszyny wirtualne w subskrypcji, nawet jeśli plan Serwery nie jest włączony dla obszaru roboczego. Maszyny wirtualne nie będą korzystać z funkcji, które zależą od obszaru roboczego usługi Log Analytics, takiego jak Ochrona punktu końcowego w usłudze Microsoft Defender, rozwiązanie VA (MDVM/Qualys) i dostęp just in time do maszyny wirtualnej.

Włączenie planu Serwery zarówno w ramach subskrypcji, jak i połączonych obszarów roboczych nie spowoduje naliczania podwójnej opłaty. System zidentyfikuje każdą unikatową maszynę wirtualną.

Jeśli włączysz plan Serwery w obszarach roboczych między subskrypcjami, będą rozliczane połączone maszyny wirtualne ze wszystkich subskrypcji, w tym subskrypcje, które nie mają włączonego planu Serwery.

Czy będą naliczane opłaty za maszyny bez zainstalowanego agenta usługi Log Analytics?

Tak. Po włączeniu usługi Microsoft Defender dla serwerów w ramach subskrypcji platformy Azure lub połączonego konta platformy AWS będą naliczane opłaty za wszystkie maszyny połączone z subskrypcją platformy Azure lub kontem platformy AWS. Terminy maszyny obejmują maszyny wirtualne platformy Azure, wystąpienia usługi Azure Virtual Machine Scale Sets i serwery z obsługą usługi Azure Arc. Maszyny, które nie mają zainstalowanej usługi Log Analytics, są objęte zabezpieczeniami, które nie zależą od agenta usługi Log Analytics.

Jeśli agent usługi Log Analytics raportuje do wielu obszarów roboczych, zostanie naliczona opłata dwukrotnie?

Jeśli maszyna, raporty do wielu obszarów roboczych, a wszystkie z nich mają włączoną usługę Defender for Servers, będą naliczane opłaty za każdy dołączony obszar roboczy.

Jeśli agent usługi Log Analytics raportuje do wielu obszarów roboczych, czy pozyskiwanie danych 500 MB jest dostępne we wszystkich z nich?

Tak. W przypadku skonfigurowania agenta usługi Log Analytics w celu wysyłania danych do co najmniej dwóch różnych obszarów roboczych usługi Log Analytics (wielosieciowych) otrzymasz 500 MB bezpłatnego pozyskiwania danych dla każdego obszaru roboczego. Jest on obliczany na węzeł, na raportowany obszar roboczy, dziennie i dostępny dla każdego obszaru roboczego z zainstalowanym rozwiązaniem "Zabezpieczenia" lub "Oprogramowanie chroniące przed złośliwym kodem". Opłata zostanie naliczona za wszystkie dane pozyskane w ramach limitu 500 MB.

Czy bezpłatne pozyskiwanie danych o rozmiarze 500 MB jest obliczane dla całego obszaru roboczego, czy dla konkretnej maszyny?

Otrzymasz dzienny zasiłek wynoszący 500 MB bezpłatnego pozyskiwania danych dla każdej maszyny wirtualnej połączonej z obszarem roboczym. Ta alokacja dotyczy konkretnie typów danych zabezpieczeń zbieranych bezpośrednio przez Defender dla Chmury.

Limit danych to stawka dzienna obliczana na wszystkich połączonych maszynach. Łączny dzienny limit bezpłatny jest równy [liczbie maszyn] x 500 MB. Więc nawet jeśli w danym dniu niektóre maszyny wysyłają 100 MB, a inne wysyłają 800 MB, jeśli łączna liczba danych ze wszystkich maszyn nie przekracza dziennego limitu bezpłatnego, nie będą naliczane dodatkowe opłaty.

Jakie typy danych są uwzględniane w dziennym zasiłek dla danych o rozmiarze 500 MB?

rozliczenia Defender dla Chmury są ściśle powiązane z rozliczeniami usługi Log Analytics. Usługa Microsoft Defender dla serwerów zapewnia alokację 500 MB/węzła/dnia dla maszyn w odniesieniu do następującego podzestawu typów danych zabezpieczeń:

- SecurityAlert

- Zabezpieczenia według planu bazowego

- SecurityBaselineSummary

- SecurityDetection

- SecurityEvent

- WindowsFirewall

- SysmonEvent

- ProtectionStatus

- Aktualizacja i aktualizacjaSummary, gdy rozwiązanie Update Management nie jest uruchomione w obszarze roboczym lub jest włączone określanie wartości docelowej rozwiązania.

Jeśli obszar roboczy znajduje się w starszej warstwie cenowej Na węzeł, alokacje Defender dla Chmury i Log Analytics są łączone i stosowane wspólnie do wszystkich pozyskanych danych podlegających rozliczaniu. Aby dowiedzieć się więcej na temat sposobu, w jaki klienci usługi Microsoft Sentinel mogą korzystać, zobacz stronę Cennik usługi Microsoft Sentinel.

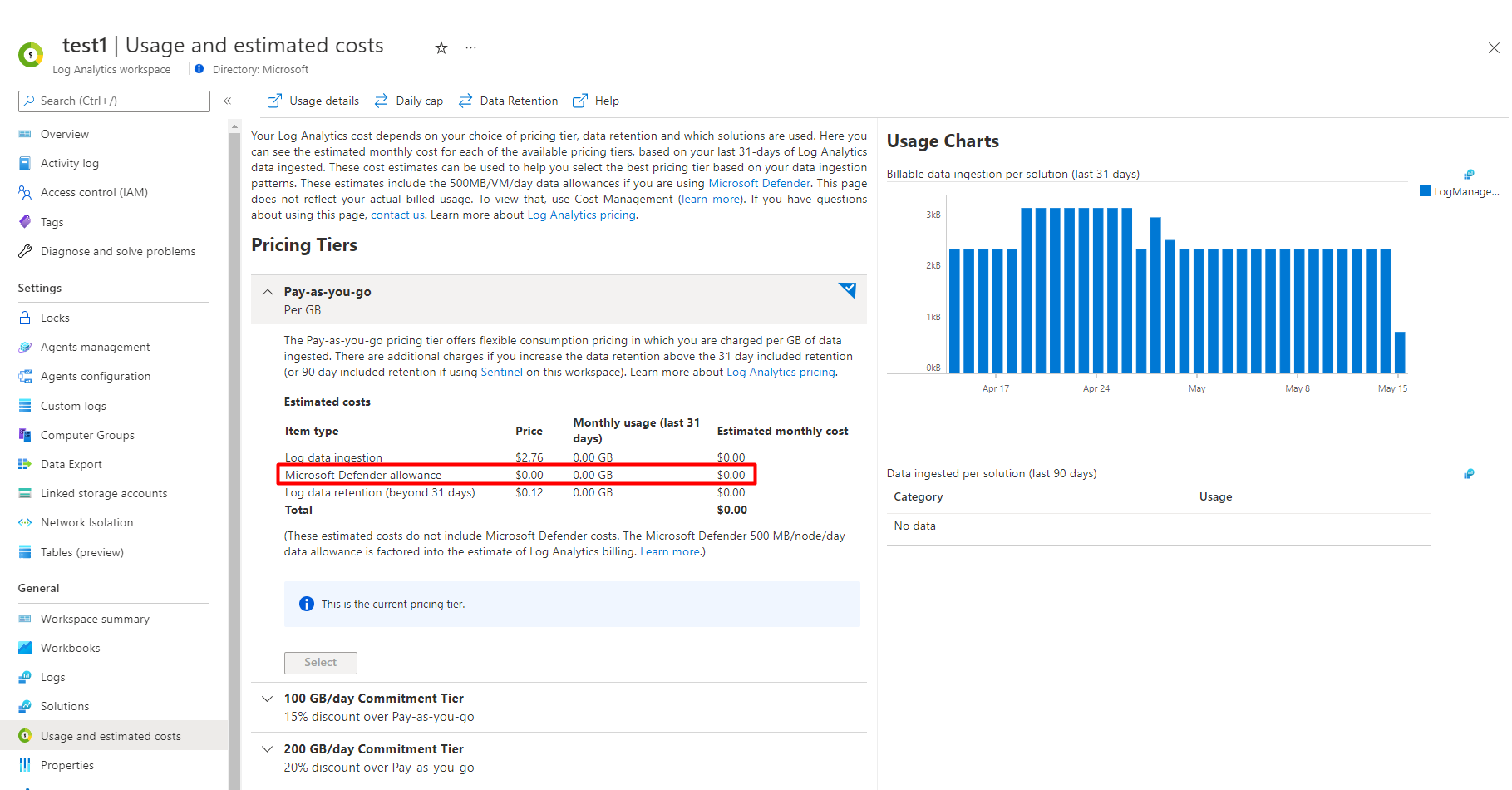

Jak mogę monitorować dzienne użycie?

Użycie danych można wyświetlić na dwa różne sposoby, w witrynie Azure Portal lub za pomocą skryptu.

Aby wyświetlić użycie w witrynie Azure Portal:

Zaloguj się w witrynie Azure Portal.

Przejdź do obszarów roboczych usługi Log Analytics.

Wybierz obszar roboczy.

Wybierz pozycję Użycie i szacowane koszty.

Możesz również wyświetlić szacowane koszty w różnych warstwach cenowych, wybierając ![]() dla każdej warstwy cenowej.

dla każdej warstwy cenowej.

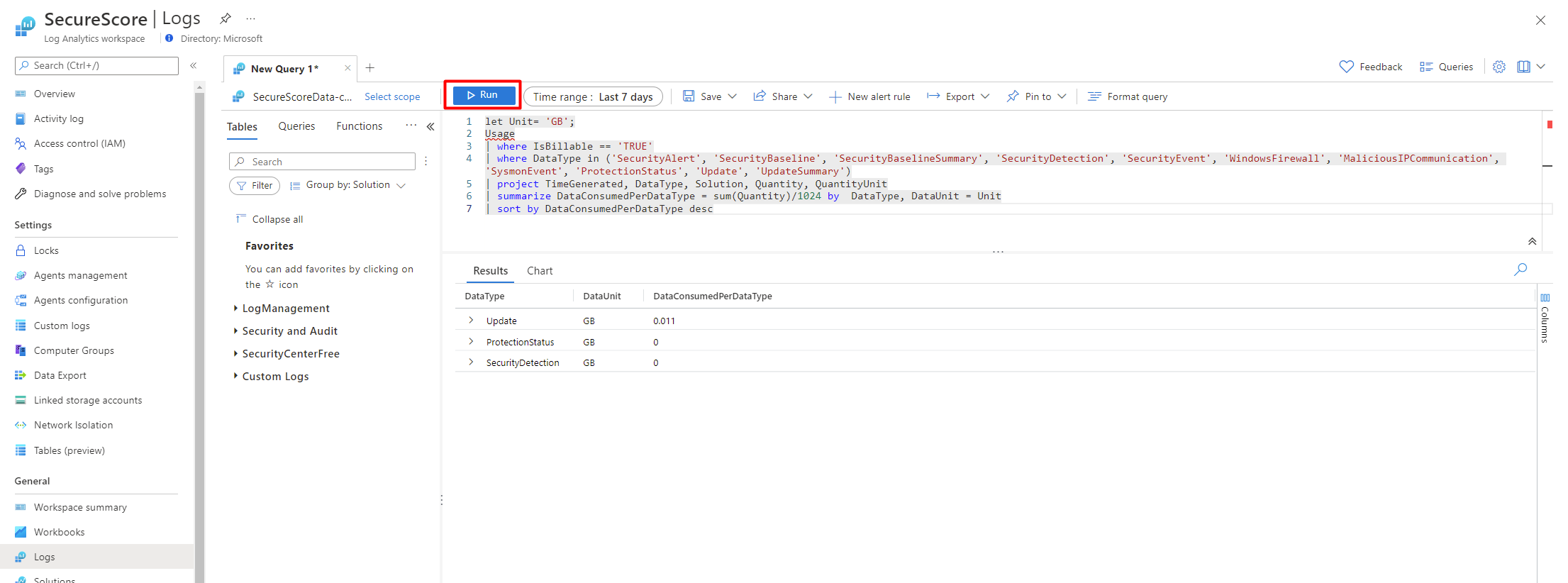

Aby wyświetlić użycie przy użyciu skryptu:

Zaloguj się w witrynie Azure Portal.

Przejdź do dzienników obszarów roboczych>usługi Log Analytics.

Wybierz zakres czasu. Dowiedz się więcej o zakresach czasu.

Skopiuj i wklej poniższe zapytanie do sekcji Wpisz zapytanie tutaj .

let Unit= 'GB'; Usage | where IsBillable == 'TRUE' | where DataType in ('SecurityAlert', 'SecurityBaseline', 'SecurityBaselineSummary', 'SecurityDetection', 'SecurityEvent', 'WindowsFirewall', 'MaliciousIPCommunication', 'SysmonEvent', 'ProtectionStatus', 'Update', 'UpdateSummary') | project TimeGenerated, DataType, Solution, Quantity, QuantityUnit | summarize DataConsumedPerDataType = sum(Quantity)/1024 by DataType, DataUnit = Unit | sort by DataConsumedPerDataType descWybierz Uruchom.

Możesz dowiedzieć się, jak analizować użycie w obszarze roboczym usługi Log Analytics.

Na podstawie użycia opłaty nie będą naliczane, dopóki nie wykorzystasz dziennego limitu. Jeśli otrzymujesz rachunek, dotyczy to tylko danych używanych po osiągnięciu limitu 500 MB lub w przypadku innych usług, które nie mieszczą się w zakresie Defender dla Chmury.

Jak mogę zarządzać kosztami?

Możesz chcieć zarządzać kosztami i ograniczyć ilość danych zebranych dla rozwiązania, ograniczając je do określonego zestawu agentów. Użyj określania wartości docelowej rozwiązania, aby zastosować zakres do rozwiązania i kierować do podzbioru komputerów w obszarze roboczym. Jeśli używasz określania wartości docelowej rozwiązania, Defender dla Chmury wyświetla obszar roboczy jako brak rozwiązania.

Ważne

Określanie wartości docelowej rozwiązania zostało uznane za przestarzałe, ponieważ agent usługi Log Analytics jest zastępowany agentem usługi Azure Monitor i rozwiązaniami w usłudze Azure Monitor są zastępowane szczegółowymi informacjami. Możesz nadal używać określania wartości docelowych rozwiązań, jeśli została już skonfigurowana, ale nie jest dostępna w nowych regionach. Funkcja nie będzie obsługiwana po 31 sierpnia 2024 r. Regiony obsługujące określanie wartości docelowej rozwiązania do daty wycofania:

| Kod regionu | Nazwa regionu |

|---|---|

| CCAN | canadacentral |

| CHN | switzerlandnorth |

| CID | centralindia |

| CQ | brazilsouth |

| CUS | centralus |

| DEWC | germanywestcentral |

| DXB | UAENorth |

| EA | eastasia |

| EAU | australiaeast |

| EJP | japaneast |

| EUS | eastus |

| EUS2 | eastus2 |

| NCUS | northcentralus |

| NEU | NorthEurope |

| NOE | norwayeast |

| PAR | FranceCentral |

| SCUS | southcentralus |

| SE | KoreaCentral |

| SEA | southeastasia |

| SEAU | australiasoutheast |

| SUK | uksouth |

| WCUS | Zachodnio-środkowe stany USA |

| UZE | westeurope |

| WUS | westus |

| WUS2 | westus2 |

| Chmury rozsyłane powietrzem | Kod regionu | Nazwa regionu |

|---|---|---|

| UsNat | EXE | usnateast |

| UsNat | EXW | usnatwest |

| UsGov | FF | usgovvirginia |

| Chiny | MC | ChinaEast2 |

| UsGov | PHX | usgovarizona |

| UsSec | RXE | usseceast |

| UsSec | RXW | ussecwest |