Usługa Web Application Firewall (WAF) w usłudze Azure Front Door

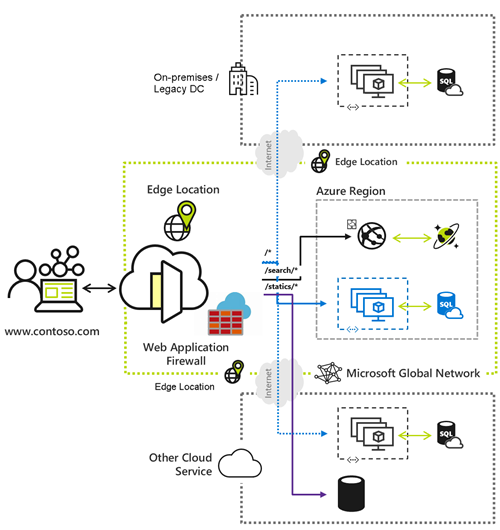

Usługa Azure Web Application Firewall (WAF) w usłudze Azure Front Door zapewnia scentralizowaną ochronę aplikacji internetowych. Zapora aplikacji internetowej chroni usługi internetowe przed typowymi programami wykorzystującymi luki i lukami w zabezpieczeniach. Zapewnia ona wysoką dostępność usługi dla użytkowników i pomaga spełnić wymagania dotyczące zgodności. W tym artykule przedstawiono różne funkcje usługi Azure Web Application Firewall w usłudze Azure Front Door. Aby uzyskać więcej informacji, zobacz Zapora aplikacji internetowej w usłudze Azure Front Door.

Ustawienia zasad

Zasady Web Application Firewall (WAF) umożliwiają kontrolowanie dostępu do aplikacji internetowych przy użyciu zestawu reguł niestandardowych i zarządzanych. Można zmienić stan zasad lub skonfigurować określony typ trybu dla zasad. W zależności od ustawień poziomu zasad można wybrać opcję aktywnego sprawdzania żądań przychodzących, monitorowania tylko lub monitorowania i podejmowania akcji względem żądań zgodnych z regułą. Zaporę aplikacji internetowej można również skonfigurować tak, aby wykrywała zagrożenia tylko bez ich blokowania, co jest przydatne podczas pierwszego włączania zapory aplikacji internetowej. Po dokonaniu oceny sposobu działania zapory aplikacji internetowej z aplikacją można ponownie skonfigurować ustawienia zapory aplikacji internetowej i włączyć zaporę aplikacji internetowej w trybie zapobiegania. Aby uzyskać więcej informacji, zobacz Ustawienia zasad zapory aplikacji internetowej.

Reguły zarządzane

Zapora aplikacji internetowej (WAF) usługi Azure Front Door chroni aplikacje internetowe przed typowymi lukami w zabezpieczeniach i programami wykorzystującymi luki w zabezpieczeniach. Zestawy reguł zarządzanych przez platformę Azure zapewniają łatwy sposób wdrażania ochrony przed typowym zestawem zagrożeń bezpieczeństwa. Ponieważ zestawy reguł są zarządzane przez platformę Azure, reguły są aktualizowane zgodnie z potrzebami w celu ochrony przed nowymi podpisami ataków. Domyślny zestaw reguł obejmuje również reguły zbierania danych analizy zagrożeń firmy Microsoft, które są napisane we współpracy z zespołem analizy firmy Microsoft w celu zapewnienia zwiększenia pokrycia, poprawek dla określonych luk w zabezpieczeniach i lepszej redukcji wyników fałszywie dodatnich. Aby uzyskać więcej informacji, zobacz Reguły zarządzane przez zaporę aplikacji internetowej.

Uwaga

- Tylko usługi Azure Front Door Premium i Azure Front Door (wersja klasyczna) obsługują reguły zarządzane.

- Usługa Azure Front Door (wersja klasyczna) obsługuje tylko usługę DRS 1.1 lub nowszą.

Reguły niestandardowe

Usługa Azure Web Application Firewall (WAF) z usługą Front Door umożliwia kontrolowanie dostępu do aplikacji internetowych na podstawie zdefiniowanych warunków. Niestandardowa reguła zapory aplikacji internetowej składa się z numeru priorytetu, typu reguły, warunków dopasowania i akcji. Istnieją dwa typy reguł niestandardowych: reguły dopasowania i reguły limitu szybkości. Reguła dopasowania kontroluje dostęp na podstawie zestawu warunków dopasowania, podczas gdy reguła limitu szybkości kontroluje dostęp na podstawie warunków dopasowania i częstotliwości żądań przychodzących. Aby uzyskać więcej informacji, zobacz Reguły niestandardowe zapory aplikacji internetowej.

Listy wykluczeń

Usługa Azure Web Application Firewall (WAF) może czasami blokować żądania, które mają być dozwolone dla aplikacji. Lista wykluczeń zapory aplikacji internetowej umożliwia pominięcie niektórych atrybutów żądania z oceny zapory aplikacji internetowej i umożliwienie normalnego przetwarzania pozostałej części żądania. Aby uzyskać więcej informacji, zobacz Listy wykluczeń zapory aplikacji internetowej.

Filtrowanie geograficzne

Usługa Azure Front Door domyślnie odpowiada na wszystkie żądania użytkowników niezależnie od lokalizacji, z której pochodzi żądanie. Filtrowanie geograficzne umożliwia ograniczenie dostępu do aplikacji internetowej według krajów/regionów. Aby uzyskać więcej informacji, zobacz Filtrowanie geograficzne zapory aplikacji internetowej.

Ochrona przed botami

Usługa Azure Web Application Firewall (WAF) dla usługi Front Door udostępnia reguły botów w celu identyfikowania dobrych botów i ochrony przed złymi botami. Aby uzyskać więcej informacji, zobacz konfigurowanie ochrony botów.

Ograniczenie adresu IP

Reguła kontroli dostępu oparta na adresach IP to niestandardowa reguła zapory aplikacji internetowej, która umożliwia kontrolowanie dostępu do aplikacji internetowych przez określenie listy adresów IP lub zakresów adresów IP. Aby uzyskać więcej informacji, zobacz konfigurowanie ograniczeń adresów IP.

Rate limiting (Ograniczanie szybkości)

Niestandardowa reguła limitu szybkości kontroluje dostęp na podstawie warunków dopasowania i częstotliwości żądań przychodzących. Aby uzyskać więcej informacji, zobacz Co to jest ograniczanie szybkości dla usługi Azure Front Door Service?.

Dostrajanie

Domyślny zestaw reguł zarządzany przez firmę Microsoft jest oparty na zestawie reguł podstawowych programu OWASP (CRS) i zawiera reguły zbierania danych analizy zagrożeń firmy Microsoft. Usługa Azure Web Application Firewall (WAF) umożliwia dostosowanie reguł zapory aplikacji internetowej do potrzeb aplikacji i organizacji wymagań zapory aplikacji internetowej. Funkcje dostrajania, które można zobaczyć, definiują wykluczenia reguł, tworzą reguły niestandardowe i wyłączają reguły. Aby uzyskać więcej informacji, zobacz Dostrajanie zapory aplikacji internetowej.

Monitorowanie i rejestrowanie

Monitorowanie i rejestrowanie w usłudze Azure Web Application Firewall (WAF) odbywa się za pośrednictwem rejestrowania i integracji z dziennikami usług Azure Monitor i Azure Monitor. Aby uzyskać więcej informacji, zobacz Rejestrowanie i monitorowanie usługi Azure Web Application Firewall (WAF).

Następne kroki

- Dowiedz się, jak tworzyć i stosować zasady Web Application Firewall do usługi Azure Front Door.

- Aby uzyskać więcej informacji, zobacz często zadawane pytania dotyczące Web Application Firewall (WAF).