Rozwiązywanie problemów z łącznością sieciową

Ten artykuł ułatwia rozwiązywanie problemów z łącznością sieciową przy użyciu usługi Azure Migrate z prywatnymi punktami końcowymi.

Weryfikowanie konfiguracji prywatnych punktów końcowych

Upewnij się, że prywatny punkt końcowy jest stanem zatwierdzonym.

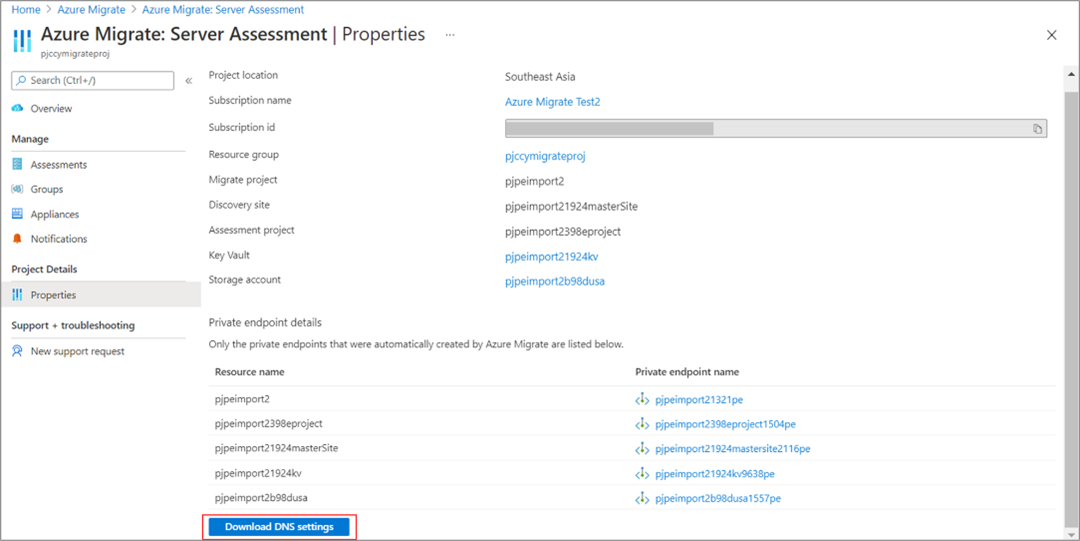

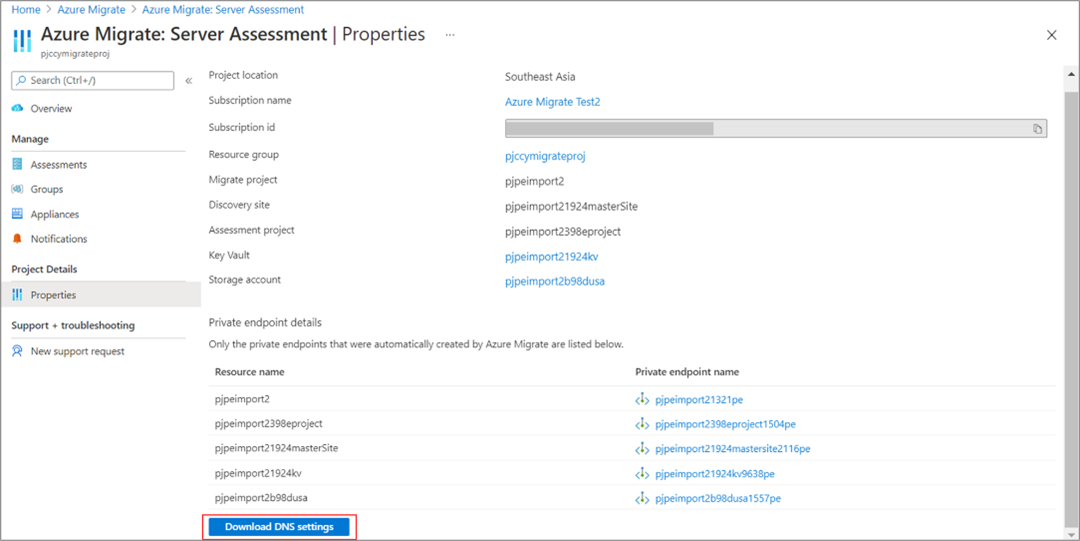

Przejdź do strony właściwości Usługi Azure Migrate: odnajdywanie i ocena oraz migracja i modernizacja .

Strona właściwości zawiera listę prywatnych punktów końcowych i nazw FQDN linków prywatnych, które zostały automatycznie utworzone przez usługę Azure Migrate.

Wybierz prywatny punkt końcowy, który chcesz zdiagnozować.

a. Sprawdź, czy stan połączenia to Zatwierdzone.

b. Jeśli połączenie jest w stanie Oczekiwanie, musisz go zatwierdzić.

c. Możesz również przejść do zasobu prywatnego punktu końcowego i sprawdzić, czy sieć wirtualna jest zgodna z siecią wirtualną Migrowanie prywatnego punktu końcowego projektu.

Weryfikowanie przepływu danych za pośrednictwem prywatnych punktów końcowych

Przejrzyj metryki przepływu danych, aby zweryfikować przepływ ruchu za pośrednictwem prywatnych punktów końcowych. Wybierz prywatny punkt końcowy na stronie Azure Migrate: Server Assessment and Migration and modernization Properties (Właściwości migracji i modernizacji serwera). Spowoduje to przekierowanie do sekcji przeglądu prywatnego punktu końcowego w Centrum usługi Azure Private Link. W menu po lewej stronie wybierz pozycję Metryki , aby wyświetlić informacje o bajtach danych w i bajtach danych, aby wyświetlić przepływ ruchu.

Weryfikowanie rozpoznawania nazw DNS

Urządzenie lokalne (lub dostawca replikacji) będzie uzyskiwać dostęp do zasobów usługi Azure Migrate przy użyciu w pełni kwalifikowanych nazw domen łącza prywatnego (FQDN). Aby rozpoznać prywatny adres IP prywatnych punktów końcowych ze środowiska źródłowego, może być wymagane dodatkowe ustawienia DNS. Zapoznaj się z tym artykułem , aby zrozumieć scenariusze konfiguracji DNS, które mogą pomóc w rozwiązywaniu problemów z łącznością sieciową.

Aby zweryfikować połączenie łącza prywatnego, wykonaj rozpoznawanie nazw DNS punktów końcowych zasobów usługi Azure Migrate (nazw FQDN zasobu łącza prywatnego) z serwera lokalnego hostujące urządzenie migracji i upewnij się, że jest rozpoznawany jako prywatny adres IP.

Aby uzyskać szczegóły prywatnego punktu końcowego w celu zweryfikowania rozpoznawania nazw DNS:

Szczegółowe informacje o prywatnym punkcie końcowym i nazwach FQDN zasobu łącza prywatnego są dostępne na stronach właściwości właściwości Odnajdywanie i ocena oraz migracja i modernizacja. Wybierz pozycję Pobierz ustawienia DNS, aby wyświetlić listę. Pamiętaj, że poniżej wymieniono tylko prywatne punkty końcowe, które zostały automatycznie utworzone przez usługę Azure Migrate.

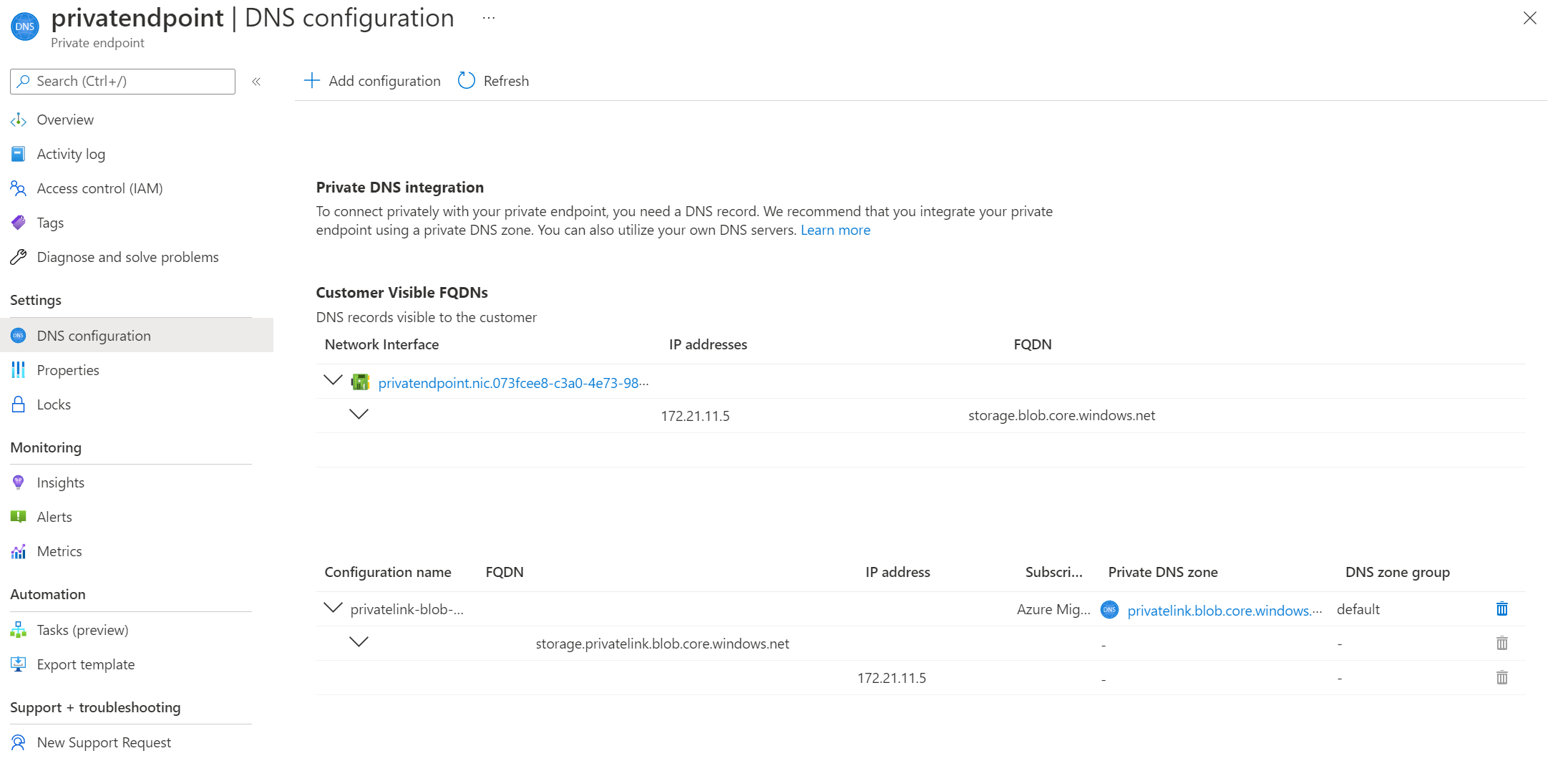

Jeśli utworzono prywatny punkt końcowy dla kont magazynu na potrzeby replikowania za pośrednictwem sieci prywatnej, możesz uzyskać nazwę FQDN i adres IP łącza prywatnego, jak pokazano poniżej.

Przejdź do obszaru Połączenia>prywatnego punktu końcowego sieci>konta magazynu i wybierz utworzony prywatny punkt końcowy.

Przejdź do konfiguracji Ustawienia> DNS, aby uzyskać nazwę FQDN konta magazynu i prywatny adres IP.

Ilustracyjny przykład rozpoznawania nazw DNS nazwy FQDN konta magazynu.

Wprowadź ciąg

nslookup <storage-account-name>_.blob.core.windows.net.Zastąp<storage-account-name>nazwą konta magazynu używanego dla usługi Azure Migrate.Zostanie wyświetlony komunikat podobny do następującego:

Prywatny adres IP 10.1.0.5 jest zwracany dla konta magazynu. Ten adres należy do podsieci sieci wirtualnej prywatnego punktu końcowego.

Rozpoznawanie nazw DNS dla innych artefaktów usługi Azure Migrate można sprawdzić przy użyciu podobnego podejścia.

Jeśli rozpoznawanie nazw DNS jest nieprawidłowe, wykonaj następujące kroki:

Zalecane: Ręcznie zaktualizuj rekordy DNS środowiska źródłowego, edytując plik hostów DNS na urządzeniu lokalnym przy użyciu nazw FQDN zasobu łącza prywatnego i skojarzonych z nimi prywatnych adresów IP.

- Jeśli używasz niestandardowego systemu DNS, przejrzyj niestandardowe ustawienia DNS i sprawdź, czy konfiguracja DNS jest poprawna. Aby uzyskać wskazówki, zobacz Omówienie prywatnego punktu końcowego: konfiguracja DNS.

- Jeśli używasz serwerów DNS udostępnianych przez platformę Azure, zapoznaj się z poniższą sekcją, aby uzyskać dalsze rozwiązywanie problemów.

Napiwek

Na potrzeby testowania można ręcznie zaktualizować rekordy DNS środowiska źródłowego, edytując plik hostów DNS na urządzeniu lokalnym przy użyciu nazw FQDN zasobu łącza prywatnego i skojarzonych z nimi prywatnych adresów IP.

Weryfikowanie strefy Prywatna strefa DNS

Jeśli rozpoznawanie nazw DNS nie działa zgodnie z opisem w poprzedniej sekcji, może wystąpić problem ze strefą Prywatna strefa DNS.

Upewnij się, że istnieje wymagany zasób strefy Prywatna strefa DNS

Domyślnie usługa Azure Migrate tworzy również prywatną strefę DNS odpowiadającą poddomeny privatelink dla każdego typu zasobu. Prywatna strefa DNS jest tworzona w tej samej grupie zasobów platformy Azure co grupa zasobów prywatnego punktu końcowego. Grupa zasobów platformy Azure powinna zawierać zasoby prywatnej strefy DNS o następującym formacie:

- privatelink.vaultcore.azure.net dla magazynu kluczy

- privatelink.blob.core.windows.net dla konta magazynu

- privatelink.siterecovery.windowsazure.com dla magazynu usługi Recovery Services (dla funkcji Hyper-V i replikacji opartej na agencie)

- privatelink.prod.migration.windowsazure.com — migrowanie projektu, projektu oceny i lokacji odnajdywania.

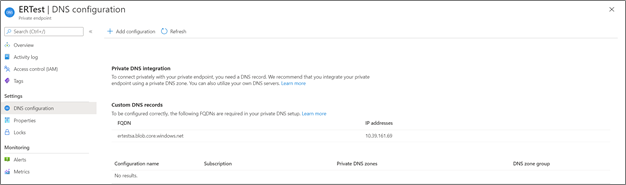

Usługa Azure Migrate automatycznie tworzy prywatną strefę DNS (z wyjątkiem konta magazynu pamięci podręcznej/replikacji wybranego przez użytkownika). Możesz zlokalizować połączoną prywatną strefę DNS, przechodząc do strony prywatnego punktu końcowego i wybierając pozycję Konfiguracje DNS. W tym miejscu powinna zostać wyświetlona prywatna strefa DNS w sekcji integracji z prywatną usługą DNS.

Jeśli strefa DNS nie jest obecna (jak pokazano poniżej), utwórz nowy zasób strefy Prywatna strefa DNS.

Upewnij się, że strefa Prywatna strefa DNS jest połączona z siecią wirtualną

Prywatna strefa DNS powinna być połączona z siecią wirtualną zawierającą prywatny punkt końcowy zapytania DNS w celu rozpoznania prywatnego adresu IP punktu końcowego zasobu. Jeśli prywatna strefa DNS nie jest połączona z poprawną siecią wirtualną, każde rozpoznawanie nazw DNS z tej sieci wirtualnej zignoruje prywatną strefę DNS.

Przejdź do zasobu prywatnej strefy DNS w witrynie Azure Portal i wybierz łącza sieci wirtualnej z menu po lewej stronie. Powinny zostać wyświetlone połączone sieci wirtualne.

Spowoduje to wyświetlenie listy łączy, z których każda ma nazwę sieci wirtualnej w subskrypcji. Sieć wirtualna zawierająca zasób prywatnego punktu końcowego musi być wymieniona tutaj. W przeciwnym razie postępuj zgodnie z tym artykułem, aby połączyć prywatną strefę DNS z siecią wirtualną.

Gdy prywatna strefa DNS jest połączona z siecią wirtualną, żądania DNS pochodzące z sieci wirtualnej wyszukują rekordy DNS w prywatnej strefie DNS. Jest to wymagane do poprawnego rozpoznawania adresów w sieci wirtualnej, w której utworzono prywatny punkt końcowy.

Upewnij się, że prywatna strefa DNS zawiera odpowiednie rekordy A

Przejdź do prywatnej strefy DNS, którą chcesz rozwiązać. Na stronie Przegląd są wyświetlane wszystkie rekordy DNS dla tej prywatnej strefy DNS. Sprawdź, czy istnieje rekord DNS A dla zasobu. Wartość rekordu A (adresu IP) musi być prywatnym adresem IP zasobów. Jeśli znajdziesz rekord A z nieprawidłowym adresem IP, musisz usunąć nieprawidłowy adres IP i dodać nowy. Zaleca się usunięcie całego rekordu A i dodanie nowego rekordu oraz opróżnienie dns na lokalnym urządzeniu źródłowym.

Ilustracyjny przykład dla rekordu DNS konta magazynu w prywatnej strefie DNS:

Ilustracyjny przykład mikrousług magazynu usługi Recovery Services dns rekordów A w prywatnej strefie DNS:

Uwaga

Po usunięciu lub zmodyfikowaniu rekordu A maszyna może nadal rozpoznawać stary adres IP, ponieważ wartość czasu wygaśnięcia (czas wygaśnięcia) może jeszcze nie wygasła.

Elementy, które mogą mieć wpływ na łączność łącza prywatnego

Jest to niewyczerpująca lista elementów, które można znaleźć w zaawansowanych lub złożonych scenariuszach:

- Ustawienia zapory — usługa Azure Firewall połączona z siecią wirtualną lub niestandardowe rozwiązanie zapory wdrożone na maszynie urządzenia.

- Komunikacja równorzędna sieci, która może mieć wpływ na używane serwery DNS i sposób kierowania ruchu.

- Rozwiązania bramy niestandardowej mogą mieć wpływ na sposób kierowania ruchu, w tym ruch z zapytań DNS.

Aby uzyskać więcej informacji, zapoznaj się z przewodnikiem rozwiązywania problemów z łącznością z prywatnym punktem końcowym.

Typowe problemy podczas korzystania z usługi Azure Migrate z prywatnymi punktami końcowymi

W tej sekcji wymieniono niektóre często występujące problemy i zalecamy samodzielne rozwiązywanie problemów w celu rozwiązania problemu.

Rejestracja urządzenia kończy się niepowodzeniem z powodu błędu ForbiddenToAccessKeyVault

Operacja tworzenia lub aktualizowania usługi Azure Key Vault nie powiodła się z <>powodu błędu <ErrorMessage>

Możliwe przyczyny:

Ten problem może wystąpić, jeśli konto platformy Azure używane do rejestrowania urządzenia nie ma wymaganych uprawnień lub urządzenie usługi Azure Migrate nie może uzyskać dostępu do usługi Key Vault.

Korygowania:

Kroki rozwiązywania problemów z dostępem do usługi Key Vault:

- Upewnij się, że konto użytkownika platformy Azure używane do rejestrowania urządzenia ma co najmniej uprawnienia Współautor w subskrypcji.

- Upewnij się, że użytkownik próbujący zarejestrować urządzenie ma dostęp do usługi Key Vault i ma przypisane zasady dostępu w sekcji Zasady dostępu usługi Key Vault>. Dowiedz się więcej

- Dowiedz się więcej o wymaganych rolach i uprawnieniach platformy Azure.

Kroki rozwiązywania problemów z łącznością z usługą Key Vault: jeśli urządzenie zostało włączone na potrzeby łączności prywatnego punktu końcowego, wykonaj następujące kroki, aby rozwiązać problemy z łącznością sieciową:

Upewnij się, że urządzenie jest hostowane w tej samej sieci wirtualnej lub jest połączone z docelową siecią wirtualną platformy Azure (gdzie utworzono prywatny punkt końcowy usługi Key Vault) za pośrednictwem łącza prywatnego. Prywatny punkt końcowy usługi Key Vault jest tworzony w sieci wirtualnej wybranej podczas tworzenia projektu. Szczegóły sieci wirtualnej można sprawdzić na stronie Właściwości usługi Azure Migrate>.

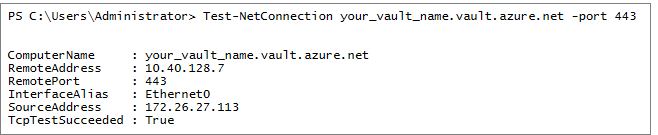

Upewnij się, że urządzenie ma łączność sieciową z usługą Key Vault za pośrednictwem łącza prywatnego. Aby zweryfikować łączność łącza prywatnego, wykonaj rozpoznawanie nazw DNS punktu końcowego zasobu usługi Key Vault z serwera lokalnego hostujące urządzenie i upewnij się, że jest rozpoznawany jako prywatny adres IP.

Przejdź do obszaru Azure Migrate: odnajdywanie i ocena> Właściwości , aby znaleźć szczegóły prywatnych punktów końcowych dla zasobów, takich jak usługa Key Vault utworzona podczas kroku generowania kluczy.

Wybierz pozycję Pobierz ustawienia DNS, aby pobrać mapowania DNS.

Otwórz wiersz polecenia i uruchom następujące polecenie nslookup, aby zweryfikować łączność sieciową z adresem URL usługi Key Vault wymienionym w pliku ustawień DNS.

nslookup <your-key-vault-name>.vault.azure.netJeśli uruchomisz polecenie wyszukiwania ns, aby rozpoznać adres IP magazynu kluczy za pośrednictwem publicznego punktu końcowego, zobaczysz wynik podobny do następującego:

c:\ >nslookup <your-key-vault-name>.vault.azure.net Non-authoritative answer: Name: Address: (public IP address) Aliases: <your-key-vault-name>.vault.azure.netJeśli uruchomisz polecenie wyszukiwania ns, aby rozpoznać adres IP magazynu kluczy za pośrednictwem prywatnego punktu końcowego, zobaczysz wynik podobny do następującego:

c:\ >nslookup your_vault_name.vault.azure.net Non-authoritative answer: Name: Address: 10.12.4.20 (private IP address) Aliases: <your-key-vault-name>.vault.azure.net <your-key-vault-name>.privatelink.vaultcore.azure.netPolecenie nslookup powinno zostać rozpoznane jako prywatny adres IP, jak wspomniano powyżej. Prywatny adres IP powinien być zgodny z adresem wymienionym w pliku ustawień DNS.

Jeśli rozpoznawanie nazw DNS jest nieprawidłowe, wykonaj następujące kroki:

Ręcznie zaktualizuj rekordy DNS środowiska źródłowego, edytując plik hostów DNS na urządzeniu lokalnym za pomocą mapowań DNS i skojarzonych prywatnych adresów IP. Ta opcja jest zalecana do testowania.

Jeśli używasz niestandardowego serwera DNS, przejrzyj niestandardowe ustawienia DNS i sprawdź, czy konfiguracja DNS jest poprawna. Aby uzyskać wskazówki, zobacz Omówienie prywatnego punktu końcowego: konfiguracja DNS.

Zagadnienia dotyczące serwera proxy: jeśli urządzenie korzysta z serwera proxy na potrzeby łączności wychodzącej, może być konieczne zweryfikowanie ustawień sieci i konfiguracji, aby upewnić się, że adresy URL łącza prywatnego są osiągalne i mogą być kierowane zgodnie z oczekiwaniami.

- Jeśli serwer proxy jest przeznaczony do łączności z Internetem, może być konieczne dodanie usług przesyłania dalej ruchu lub reguł w celu obejścia serwera proxy dla nazw FQDN łącza prywatnego. Dowiedz się więcej na temat dodawania reguł obejścia serwera proxy.

- Alternatywnie, jeśli serwer proxy jest przeznaczony dla całego ruchu wychodzącego, upewnij się, że serwer proxy może rozpoznać nazwy FQDN łącza prywatnego do odpowiednich prywatnych adresów IP. Aby uzyskać szybkie obejście, można ręcznie zaktualizować rekordy DNS na serwerze proxy za pomocą mapowań DNS i skojarzonych prywatnych adresów IP, jak pokazano powyżej. Ta opcja jest zalecana do testowania.

Jeśli problem nadal występuje, zapoznaj się z tą sekcją, aby uzyskać dalsze informacje na temat rozwiązywania problemów.

Po zweryfikowaniu łączności spróbuj ponownie wykonać proces rejestracji.

Weryfikowanie łączności sieciowej prywatnego punktu końcowego

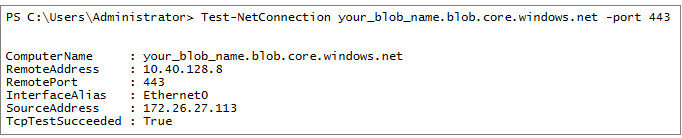

Możesz użyć polecenia Test-Net Połączenie ion w programie PowerShell, aby sprawdzić, czy port jest osiągalny z urządzenia do prywatnego punktu końcowego. Upewnij się, że możesz rozpoznać konto magazynu i usługę Key Vault dla projektu usługi Azure Migrate przy użyciu prywatnego adresu IP.

Uruchamianie odnajdywania kończy się niepowodzeniem z powodu błędu AgentNot Połączenie ed

Urządzenie nie może zainicjować odnajdywania, ponieważ agent lokalny nie może komunikować się z punktem końcowym usługi Azure Migrate: <URLname> na platformie Azure.

Możliwe przyczyny:

Ten problem może wystąpić, jeśli urządzenie nie może uzyskać dostępu do punktów końcowych usługi wymienionych w komunikacie o błędzie.

Korygowania:

Upewnij się, że urządzenie ma łączność bezpośrednio lub za pośrednictwem serwera proxy i może rozpoznać punkt końcowy usługi podany w komunikacie o błędzie.

Jeśli urządzenie zostało włączone na potrzeby łączności prywatnego punktu końcowego, upewnij się, że urządzenie jest połączone z siecią wirtualną platformy Azure za pośrednictwem łącza prywatnego i może rozpoznać punkty końcowe usługi podane w komunikacie o błędzie.

Kroki rozwiązywania problemów z łącznością łącza prywatnego z punktami końcowymi usługi Azure Migrate:

Jeśli urządzenie zostało włączone na potrzeby łączności z prywatnym punktem końcowym, wykonaj następujące kroki, aby rozwiązać problemy z łącznością sieciową:

Upewnij się, że urządzenie jest hostowane w tej samej sieci wirtualnej lub jest połączone z docelową siecią wirtualną platformy Azure (gdzie utworzono prywatne punkty końcowe) za pośrednictwem łącza prywatnego. Prywatne punkty końcowe dla usług Azure Migrate są tworzone w sieci wirtualnej wybranej podczas tworzenia projektu. Szczegóły sieci wirtualnej można sprawdzić na stronie Właściwości usługi Azure Migrate>.

Upewnij się, że urządzenie ma łączność sieciową z adresami URL punktu końcowego usługi i innymi adresami URL wymienionymi w komunikacie o błędzie za pośrednictwem połączenia łącza prywatnego. Aby zweryfikować łączność łącza prywatnego, wykonaj rozpoznawanie adresów URL DNS z serwera lokalnego hostujące urządzenie i upewnij się, że jest rozpoznawane jako prywatne adresy IP.

Przejdź do obszaru Azure Migrate: odnajdywanie i ocena> Właściwości , aby znaleźć szczegóły prywatnych punktów końcowych dla punktów końcowych usługi utworzonych podczas kroku generowania klucza.

Wybierz pozycję Pobierz ustawienia DNS, aby pobrać mapowania DNS.

| Mapowania DNS zawierające prywatne adresy URL punktów końcowych | Szczegóły |

|---|---|

| *.disc.privatelink.prod.migration.windowsazure.com | Punkt końcowy usługi Azure Migrate Discovery |

| *.asm.privatelink.prod.migration.windowsazure.com | Punkt końcowy usługi oceny usługi Azure Migrate |

| *.hub.privatelink.prod.migration.windowsazure.com | Punkt końcowy centrum usługi Azure Migrate do odbierania danych z innych ofert niezależnego dostawcy oprogramowania (ISV) firmy Microsoft lub zewnętrznego |

| *.privatelink.siterecovery.windowsazure.com | Punkt końcowy usługi Azure Site Recovery do organizowania replikacji |

| *.vault.azure.net | Punkt końcowy usługi Key Vault |

| *.blob.core.windows.net | Punkt końcowy konta magazynu dla danych zależności i wydajności |

Oprócz powyższych adresów URL urządzenie musi mieć dostęp do następujących adresów URL za pośrednictwem Internetu, bezpośrednio lub za pośrednictwem serwera proxy.

| Inne adresy URL chmury publicznej (Publiczne adresy URL punktów końcowych) |

Szczegóły |

|---|---|

| *.portal.azure.com | Przejdź do witryny Azure Portal. |

| *.windows.net *.msftauth.net *.msauth.net *.microsoft.com *.live.com *.office.com *.microsoftonline.com *.microsoftonline-p.com |

Używany do kontroli dostępu i zarządzania tożsamościami przez identyfikator Entra firmy Microsoft |

| management.azure.com | Wyzwalanie wdrożeń usługi Azure Resource Manager |

| *.services.visualstudio.com (opcjonalnie) | Przekazywanie dzienników urządzeń używanych do monitorowania wewnętrznego. |

| aka.ms/* (opcjonalnie) | Zezwalaj na dostęp jako linki; służy do pobierania i instalowania najnowszych aktualizacji dla usług urządzeń |

| download.microsoft.com/download | Zezwalaj na pobieranie z Centrum pobierania Microsoft |

Otwórz wiersz polecenia i uruchom następujące polecenie nslookup, aby zweryfikować łączność privatelink z adresami URL wymienionymi w pliku ustawień DNS. Powtórz ten krok dla wszystkich adresów URL w pliku ustawień DNS.

Ilustracja: weryfikowanie łączności łącza prywatnego z punktem końcowym usługi odnajdywania

nslookup 04b8c9c73f3d477e966c8d00f352889c-agent.cus.disc.privatelink.prod.migration.windowsazure.comJeśli żądanie może uzyskać dostęp do punktu końcowego usługi odnajdywania za pośrednictwem prywatnego punktu końcowego, zostanie wyświetlony wynik podobny do następującego:

nslookup 04b8c9c73f3d477e966c8d00f352889c-agent.cus.disc.privatelink.prod.migration.windowsazure.com Non-authoritative answer: Name: Address: 10.12.4.23 (private IP address) Aliases: 04b8c9c73f3d477e966c8d00f352889c-agent.cus.disc.privatelink.prod.migration.windowsazure.com prod.cus.discoverysrv.windowsazure.comPolecenie nslookup powinno zostać rozpoznane jako prywatny adres IP, jak wspomniano powyżej. Prywatny adres IP powinien być zgodny z adresem wymienionym w pliku ustawień DNS.

Jeśli rozpoznawanie nazw DNS jest nieprawidłowe, wykonaj następujące kroki:

Ręcznie zaktualizuj rekordy DNS środowiska źródłowego, edytując plik hostów DNS na urządzeniu lokalnym za pomocą mapowań DNS i skojarzonych prywatnych adresów IP. Ta opcja jest zalecana do testowania.

Jeśli używasz niestandardowego serwera DNS, przejrzyj niestandardowe ustawienia DNS i sprawdź, czy konfiguracja DNS jest poprawna. Aby uzyskać wskazówki, zobacz Omówienie prywatnego punktu końcowego: konfiguracja DNS.

Zagadnienia dotyczące serwera proxy: jeśli urządzenie korzysta z serwera proxy na potrzeby łączności wychodzącej, może być konieczne zweryfikowanie ustawień sieci i konfiguracji, aby upewnić się, że adresy URL łącza prywatnego są osiągalne i mogą być kierowane zgodnie z oczekiwaniami.

- Jeśli serwer proxy jest przeznaczony do łączności z Internetem, może być konieczne dodanie usług przesyłania dalej ruchu lub reguł w celu obejścia serwera proxy dla nazw FQDN łącza prywatnego. Dowiedz się więcej na temat dodawania reguł obejścia serwera proxy.

- Alternatywnie, jeśli serwer proxy jest przeznaczony dla całego ruchu wychodzącego, upewnij się, że serwer proxy może rozpoznać nazwy FQDN łącza prywatnego do odpowiednich prywatnych adresów IP. Aby uzyskać szybkie obejście, można ręcznie zaktualizować rekordy DNS na serwerze proxy za pomocą mapowań DNS i skojarzonych prywatnych adresów IP, jak pokazano powyżej. Ta opcja jest zalecana do testowania.

Jeśli problem nadal występuje, zapoznaj się z tą sekcją, aby uzyskać dalsze informacje na temat rozwiązywania problemów.

Po zweryfikowaniu łączności spróbuj ponownie wykonać proces odnajdywania.

Żądanie importu/eksportu kończy się niepowodzeniem z powodu błędu "403: To żądanie nie jest autoryzowane do wykonania tej operacji"

Żądanie raportu eksportu/importu/pobierania kończy się niepowodzeniem z powodu błędu "403: To żądanie nie jest autoryzowane do wykonania tej operacji" dla projektów z łącznością prywatnego punktu końcowego.

Możliwe przyczyny:

Ten błąd może wystąpić, jeśli żądanie eksportu/importu/pobierania nie zostało zainicjowane z autoryzowanej sieci. Może się tak zdarzyć, jeśli żądanie importu/eksportu/pobrania zostało zainicjowane od klienta, który nie jest połączony z usługą Azure Migrate (siecią wirtualną platformy Azure) za pośrednictwem sieci prywatnej.

Korekty

Opcja 1 (zalecana):

Aby rozwiązać ten błąd, spróbuj ponownie wykonać operację importowania/eksportowania/pobierania z klienta znajdującego się w sieci wirtualnej połączonej z platformą Azure za pośrednictwem łącza prywatnego. Możesz otworzyć witrynę Azure Portal w sieci lokalnej lub maszynie wirtualnej urządzenia i ponowić próbę wykonania operacji.

Opcja 2.

Żądanie importu/eksportu/pobierania nawiązuje połączenie z kontem magazynu na potrzeby przekazywania/pobierania raportów. Możesz również zmienić ustawienia sieciowe konta magazynu używanego do operacji importowania/eksportowania/pobierania i zezwalać na dostęp do konta magazynu za pośrednictwem innych sieci (sieci publicznych).

Aby skonfigurować konto magazynu na potrzeby łączności z publicznym punktem końcowym,

Znajdź konto magazynu: nazwa konta magazynu jest dostępna na stronie właściwości usługi Azure Migrate: odnajdywanie i ocena. Nazwa konta magazynu będzie mieć sufiks usa.

Przejdź do konta magazynu i edytuj właściwości sieci konta magazynu, aby zezwolić na dostęp ze wszystkich/innych sieci.

Alternatywnie możesz ograniczyć dostęp do wybranych sieci i dodać publiczny adres IP klienta, z którego próbujesz uzyskać dostęp do witryny Azure Portal.

Używanie prywatnych punktów końcowych na potrzeby replikacji wymaga, aby usługi urządzenia Azure Migrate działały w następujących wersjach

Możliwe przyczyny:

Ten problem może wystąpić, jeśli usługi uruchomione na urządzeniu nie są uruchomione w najnowszej wersji. Agent DRA organizuje replikację serwera i koordynuje komunikację między replikowanymi serwerami a platformą Azure. Agent bramy wysyła replikowane dane na platformę Azure.

Uwaga

Ten błąd dotyczy tylko migracji maszyn wirtualnych VMware bez agenta.

Korygowania:

Sprawdź, czy usługi uruchomione na urządzeniu są aktualizowane do najnowszych wersji.

W tym celu uruchom menedżera konfiguracji urządzenia z serwera urządzenia i wybierz pozycję Wyświetl usługi urządzeń w panelu Wymagania wstępne Instalatora. Urządzenie i jego składniki są automatycznie aktualizowane. Jeśli nie, postępuj zgodnie z instrukcjami, aby ręcznie zaktualizować usługi urządzenia.

Nie można zapisać konfiguracji: limit czasu bramy 504

Możliwe przyczyny:

Ten problem może wystąpić, jeśli urządzenie usługi Azure Migrate nie może uzyskać dostępu do punktu końcowego usługi podanego w komunikacie o błędzie.

Korygowania:

Aby zweryfikować połączenie łącza prywatnego, wykonaj rozpoznawanie nazw DNS punktów końcowych usługi Azure Migrate (nazw FQDN zasobu łącza prywatnego) z serwera lokalnego hostujące urządzenie migracji i upewnij się, że są rozpoznawane jako prywatne adresy IP.

Aby uzyskać szczegóły prywatnego punktu końcowego w celu zweryfikowania rozpoznawania nazw DNS:

Szczegóły prywatnego punktu końcowego i nazwa FQDN zasobu łącza prywatnego są dostępne na stronach właściwości właściwości Odnajdywanie i ocena oraz migracja i modernizacja. Wybierz pozycję Pobierz ustawienia DNS na obu stronach właściwości, aby wyświetlić pełną listę.

Następnie zapoznaj się z tym wskazówkami , aby zweryfikować rozpoznawanie nazw DNS.