Opis tworzenia skrótów i jej aplikacji w podpisywaniu cyfrowym

Do tej pory pokazano, jak kryptografia, za pomocą szyfrowania, jest używana do zapewnienia bezpieczeństwa komunikatów przed wścibskich oczu. Kryptografia służy również do sprawdzania, czy dane, takie jak dokumenty i obrazy, nie zostały naruszone. Odbywa się to za pomocą procesu nazywanego tworzeniem skrótów.

Co to jest skrót?

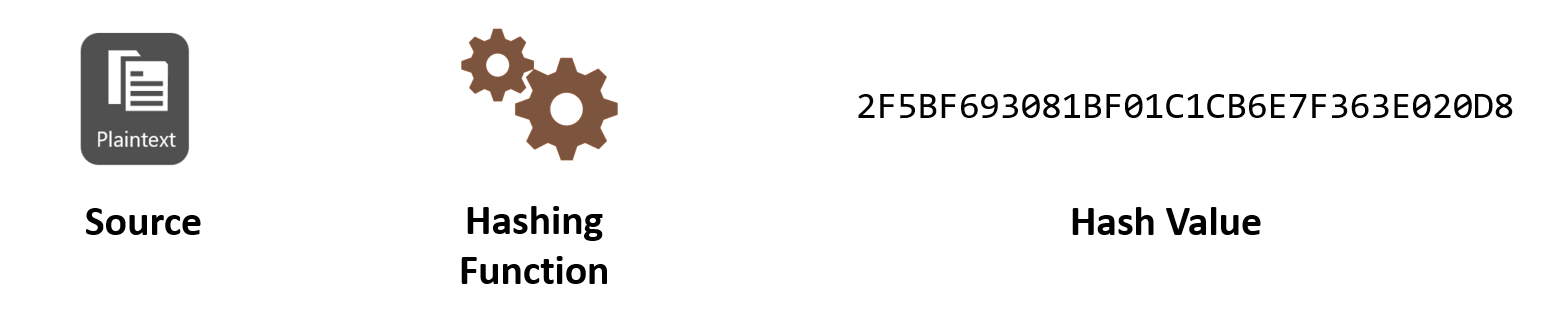

Funkcja skrótu używa algorytmu, znanego również jako funkcja skrótu, aby przekonwertować oryginalny tekst na unikatową wartość o stałej długości. Jest to nazywane wartością skrótu. Za każdym razem, gdy ten sam tekst jest skrótem przy użyciu tego samego algorytmu, jest generowany ten sam skrót. Ten skrót może być następnie używany jako unikatowy identyfikator skojarzonych z nim danych.

Skrót różni się od szyfrowania w tym, że nie używa kluczy, a wartość skrótu nie może odszyfrować z powrotem do oryginału.

Istnieje wiele różnych typów funkcji skrótu. Jest to typowy algorytm skrótu (SHA, Secure Hash Algorithm, Secure Hash Algorithm), który może poznać w dyskusjach z specjalistami ds. zabezpieczeń. SHA to rodzina algorytmów wyznaczania wartości skrótu, które działają inaczej. Szczegóły wykraczają poza zakres tej zawartości, ale jednym z najczęściej używanych kart SHA jest SHA-256, który generuje wartość skrótu o długości 256 bitów.

Co to jest podpis cyfrowy?

Typowym zastosowaniem tworzenia skrótów jest podpisywanie cyfrowe. Podobnie jak podpis na papierze, podpis cyfrowy potwierdza, że dokument nosi podpis, który faktycznie pochodzi od osoby, która ją podpisała. Ponadto podpis cyfrowy służy do sprawdzania, czy dokument nie został naruszony.

Jak działa podpis cyfrowy?

Podpis cyfrowy będzie zawsze unikatowy dla każdej osoby podpisującego dokument, podobnie jak ten, który został odręczny. Wszystkie podpisy cyfrowe używają pary kluczy asymetrycznych: kluczy prywatnych i publicznych.

Korzystając z usługi podpisywania cyfrowego, Monica może przypisać podpis cyfrowy do dokumentu, aby udowodnić, że nie uległa zmianie. Podpisanie dokumentu powoduje utworzenie skrótu sygnatury czasowej. Ten skrót jest następnie szyfrowany przy użyciu klucza prywatnego Moniki. Następnie usługa podpisywania dołącza skrót do oryginalnego dokumentu, który nie jest zaszyfrowany. Wreszcie zarówno podpisany cyfrowo dokument, jak i klucz publiczny Moniki są wysyłane do Wiktorii.

Kiedy Victoria otrzymuje podpisany cyfrowo dokument, używa tej samej usługi podpisywania cyfrowego do wyodrębniania skrótu Monica z dokumentu i generowania nowego skrótu oryginalnego dokumentu w postaci zwykłego tekstu. Następnie przy użyciu klucza publicznego Moniki zaszyfrowany skrót jest odszyfrowywane. Jeśli odszyfrowany skrót Monica jest zgodny z tym, który Victoria został utworzony dla dokumentu, podpis cyfrowy jest prawidłowy. Victoria wie, że dokument nie został naruszony.

W poniższym dwuminutowym filmie pokazano, jak działają podpisy cyfrowe i jak pokazują, czy dokument został naruszony.

Podpisywanie cyfrowe wymaga użycia usługi podpisywania cyfrowego. Wiele firm oferuje tę możliwość. Dwie z najpopularniejszych to DocuSign i Adobe Sign.