Opisywanie certyfikatów cyfrowych

Kryptografia ma wiele zastosowań we współczesnym świecie. Wiesz już, jak szyfrowanie może zapewnić poufność komunikatów. Przedstawiono również sposób użycia skrótów w podpisach cyfrowych w celu sprawdzenia, czy komunikat nie został naruszony. W tej lekcji dowiesz się więcej o certyfikatach cyfrowych i sposobie ich zapewniania dodatkowej warstwy zabezpieczeń.

Certyfikaty dotyczą możliwości nieetycznego przechwycenia, zmiany lub podrabiania wiadomości, które mogą wystąpić w komunikacji cyfrowej.

Zasadniczo certyfikat cyfrowy jest poświadczenie wystawione przez urząd certyfikacji, który może służyć do weryfikowania tożsamości osoby lub jednostki, do której wystawiono certyfikat, określany jako podmiot. W tym sensie certyfikat cyfrowy jest jak paszport lub inne poświadczenia tożsamości wystawione przez zaufany urząd lub agencję rządową, służy do weryfikowania tożsamości. Dane w certyfikacie zawierają informacje dotyczące podmiotu, klucza publicznego podmiotu z pary kluczy publicznych/prywatnych i zostały zweryfikowane przez urząd certyfikacji.

Aby uzyskać certyfikat cyfrowy, osoba lub jednostka przesyła żądanie certyfikacji do wiarygodnego urzędu certyfikacji. Szczegóły tożsamości i klucza publicznego osoby żądającej, z pary kluczy publicznych/prywatnych wygenerowanych z dostępnego narzędzia, są zawarte w żądaniu certyfikatu. W niektórych przypadkach, żądający może wyglądać, aby urząd certyfikacji wystawił parę kluczy w ich imieniu w ramach żądania. W obu przypadkach klucz prywatny jest zawsze tajny przez jednostkę lub jednostkę. Urząd certyfikacji przegląda wszystkie informacje o tożsamości przesłane w żądaniu, aby określić, czy spełnia kryteria urzędu certyfikacji do wystawiania certyfikatu. Jeśli urząd certyfikacji zatwierdzi żądanie, podpisuje i wystawia certyfikat zawierający informacje o temacie i klucz publiczny podmiotu.

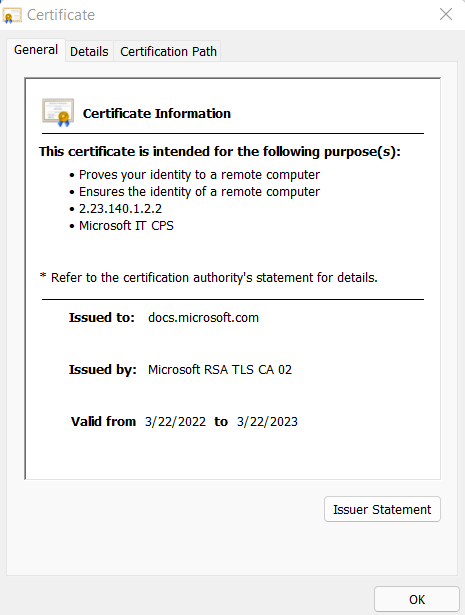

Żywotność certyfikatu cyfrowego zwykle wynosi jeden rok, po upływie którego certyfikat wygasa. W takim przypadku zostanie wyświetlony komunikat ostrzegawczy o wygasłych certyfikatach. Ostrzeżenie wskazuje, że nie można potwierdzić tożsamości podmiotu.

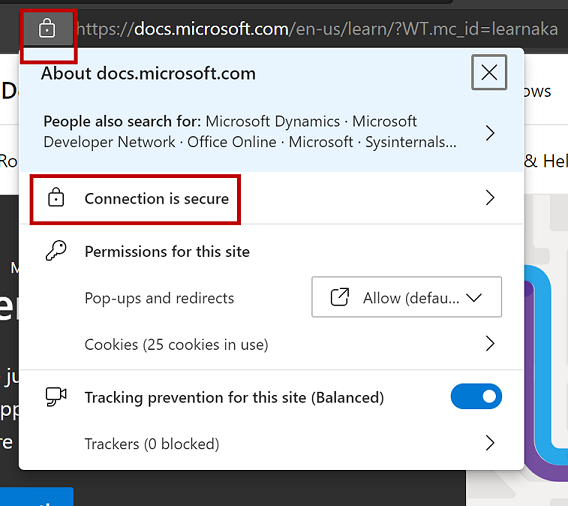

Powszechna aplikacja certyfikatów cyfrowych, która jest widoczna dla użytkownika, jest w komunikacji internetowej. Certyfikaty cyfrowe są stosowane przez witryny internetowe korzystające z bezpiecznej komunikacji HTTPS i oznaczone ikoną kłódki na pasku adresu przeglądarki. Wybranie kłódki na pasku adresu zawiera kilka opcji, które można wybrać i podać dodatkowe informacje.

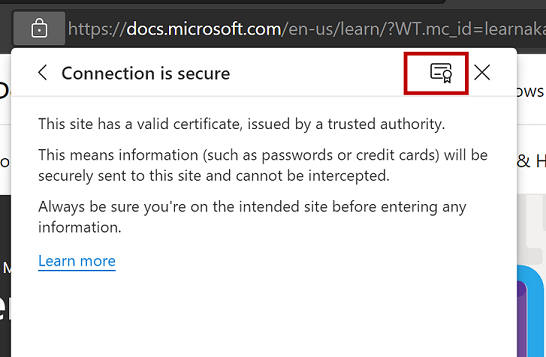

Wybranie opcji "Połączenie ion jest bezpieczne", zawiera informacje o połączeniu, jak pokazano na poniższej ilustracji.

Wybranie ikony certyfikatu zawiera szczegółowe informacje o certyfikacie cyfrowym.

Dlaczego potrzebujemy certyfikatów cyfrowych?

We wcześniejszej lekcji opisano proces szyfrowania asymetrycznego oraz sposób użycia par kluczy publicznych/prywatnych. W tym przykładzie Quincy i Monica chcą bezpiecznie komunikować się, aby każdy wygenerował parę kluczy przy użyciu łatwo dostępnego oprogramowania. Monica i Quincy dzielą się swoim kluczem publicznym ze sobą, ale przechowują swój klucz prywatny w tajemnicy. Gdy Quincy chce wysłać bezpieczną wiadomość do Monica, Quincy używa klucza publicznego Moniki do szyfrowania i wysyłania wiadomości. Monica używa swojego klucza prywatnego do odszyfrowywania wiadomości.

Użycie szyfrowania asymetrycznego opisanego w przykładzie zapewnia poufność wiadomości. Ponieważ klucze publiczne są publiczne, nie ma nic, co weryfikuje klucz publiczny używany przez Quincy naprawdę pochodzi z Moniki. Podobnie nie ma nic, co weryfikuje, czy wiadomość została rzeczywiście wysłana przez Quincy. Istnieje potencjał, aby nieetyczna osoba przechwyciła, zmienić lub podrobić wiadomości. Certyfikaty cyfrowe odgrywają ważną rolę w rozwiązywaniu tego ryzyka.

Załóżmy, że Monica została wystawiona certyfikat cyfrowy za pośrednictwem renomowanego urzędu certyfikacji i jest udostępniona Quincy. Certyfikat łączy tożsamość Moniki z kluczem publicznym. Ponieważ Quincy używa klucza publicznego w certyfikacie Moniki, Quincy jest pewien, że klucz publiczny pochodzi z Moniki i tylko klucz prywatny Monica odszyfruje wiadomość.

Załóżmy, że Quincy został również wystawiony certyfikat cyfrowy za pośrednictwem wiarygodnego urzędu certyfikacji. Quincy używa swojego klucza prywatnego do cyfrowego podpisania wiadomości. Quincy wysyła podpisaną wiadomość do Moniki wraz z certyfikatem cyfrowym zawierającym jego klucz publiczny. Certyfikat cyfrowy łączy tożsamość Quincy z kluczem publicznym, więc użycie klucza publicznego w certyfikacie służy do sprawdzania, czy komunikat nie został naruszony i sprawdza, czy komunikat pochodzi z Quincy. Bez certyfikatu cyfrowego podpis cyfrowy służy tylko do weryfikowania, czy wiadomość nie została naruszona.