Opis analizy zagrożeń w usłudze Microsoft Defender

Analitycy zabezpieczeń poświęcają znaczną ilość czasu na odnajdywanie, zbieranie i analizowanie danych, zamiast skupiać się na tym, co rzeczywiście pomaga organizacji bronić własnych informacji na temat podmiotów poprzez analizę i korelację.

Usługa Microsoft Defender Threat Intelligence (Defender TI) pomaga usprawnić klasyfikację analityków zabezpieczeń, reagowanie na zdarzenia, wyszukiwanie zagrożeń i zarządzanie lukami w zabezpieczeniach przepływy pracy. Usługa Defender TI agreguje i wzbogaca krytyczne informacje o zagrożeniach w łatwym w użyciu interfejsie.

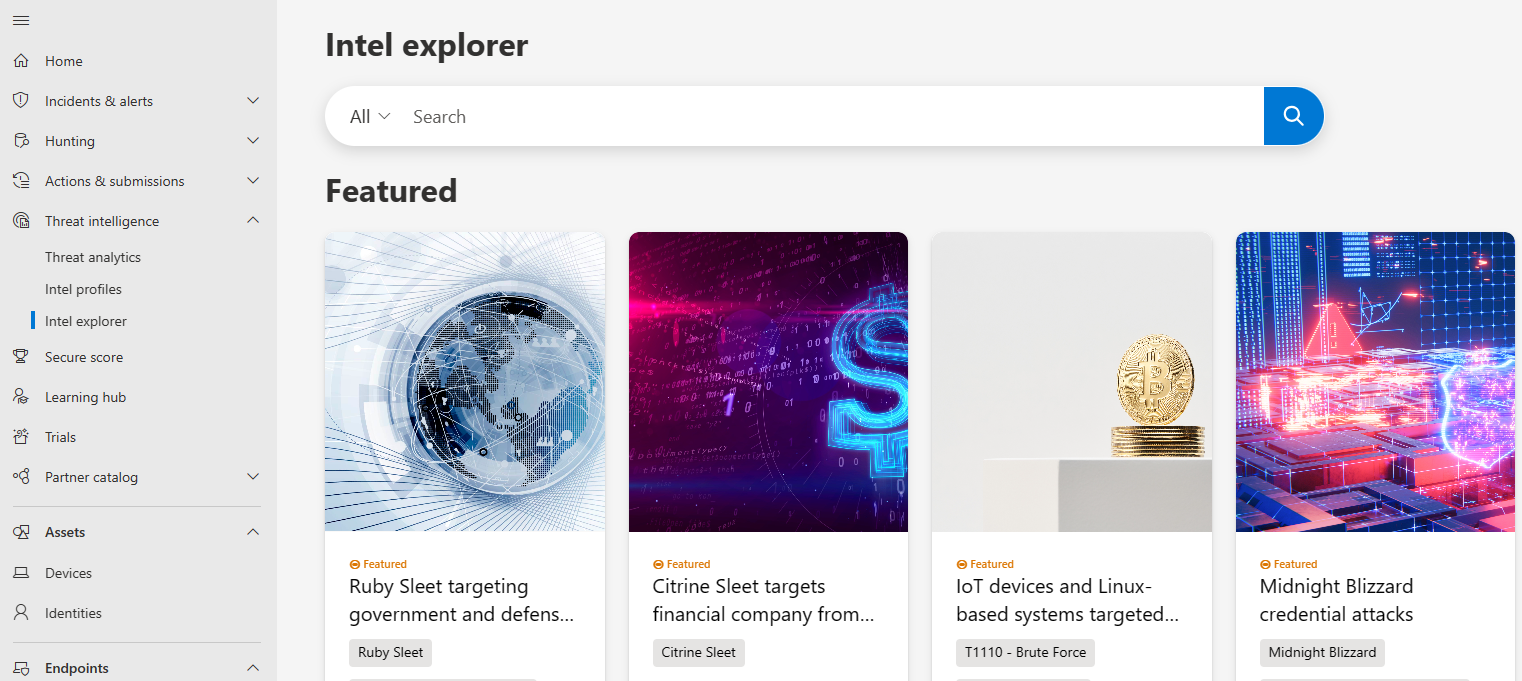

Na stronie głównej analizy zagrożeń usługi Defender TI analitycy mogą szybko skanować nowe polecane artykuły i rozpocząć zbieranie, klasyfikację, reagowanie na zdarzenia i wyszukiwanie zagrożeń, wykonując wyszukiwanie słów kluczowych, artefaktów lub typowych luk w zabezpieczeniach i identyfikatora ekspozycji (CVE-ID).

Polecana sekcja artykułu na stronie głównej usługi Defender TI Threat Intelligence zawiera polecaną zawartość firmy Microsoft.

Artykuły dotyczące usługi Defender TI

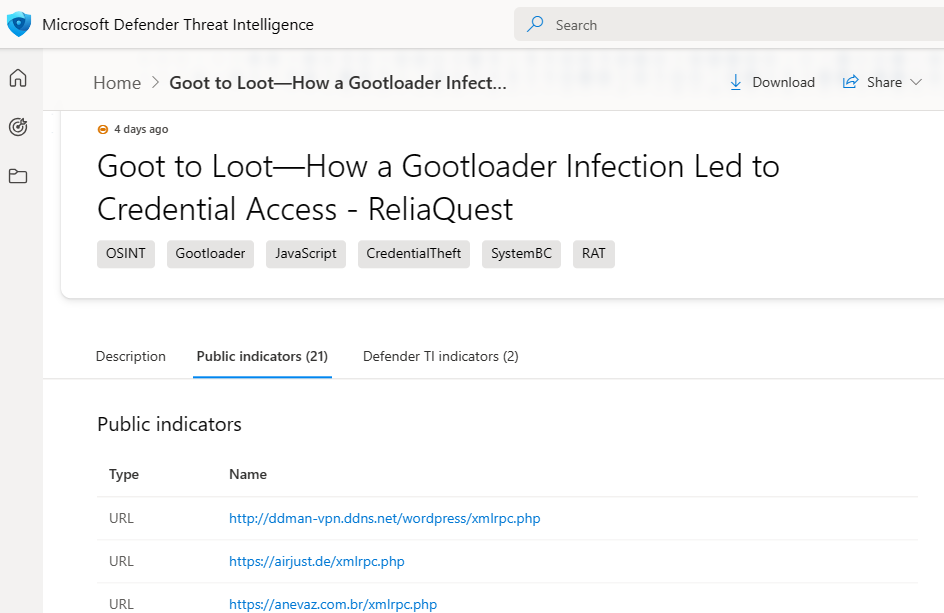

Artykuły to narracje firmy Microsoft, które zapewniają wgląd w podmioty zagrożeń, narzędzia, ataki i luki w zabezpieczeniach. Artykuły usługi Defender TI nie są wpisami w blogu dotyczącymi analizy zagrożeń; podsumowują różne zagrożenia, ale łączą się również z zawartością umożliwiającą podejmowanie działań i kluczowymi wskaźnikami naruszenia, aby ułatwić użytkownikom podejmowanie działań.

Sekcja opisu artykułu zawiera informacje o ataku lub profilu osoby atakującej. Sekcja wskaźników publicznych na ekranie przedstawia wcześniej opublikowane wskaźniki związane z artykułem. Linki w wskaźnikach publicznych prowadzą do podstawowych danych usługi Defender TI lub odpowiednich źródeł zewnętrznych. Sekcja Wskaźników TI usługi Defender obejmuje wskaźniki, które zespół badawczy usługi Defender TI znalazł i dodał do artykułów.

Artykuły dotyczące luk w zabezpieczeniach

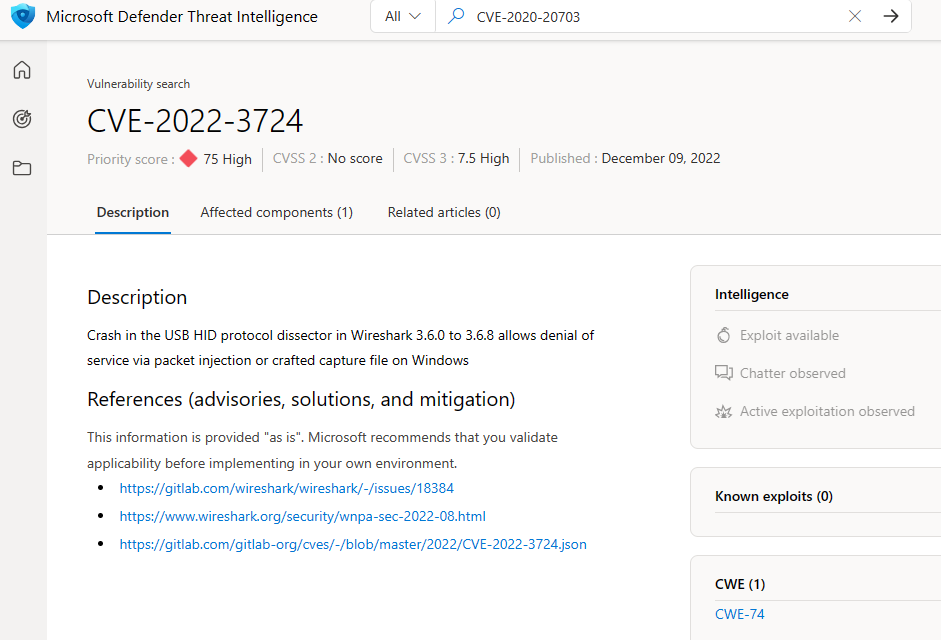

Usługa Defender TI oferuje wyszukiwanie cve-ID, aby ułatwić użytkownikom identyfikowanie krytycznych informacji o CVE. Wyszukiwanie CVE-ID powoduje wyświetlenie artykułów o lukach w zabezpieczeniach.

Artykuły dotyczące luk w zabezpieczeniach zapewniają kluczowy kontekst interesujących cves. Każdy artykuł zawiera opis CVE, listę składników, których dotyczy problem, dostosowane procedury ograniczania ryzyka i strategie, powiązane artykuły wywiadowcze, odwołania w programie Deep & Dark Web czatter i inne kluczowe obserwacje.

Artykuły dotyczące luk w zabezpieczeniach obejmują również wskaźnik priorytetu usługi Defender TI i ważność (wysoki, średni, niski). Wskaźnik priorytetu ti usługi Defender jest unikatowym algorytmem, który odzwierciedla priorytet CVE na podstawie oceny wspólnego systemu oceny luk w zabezpieczeniach (CVSS), wykorzystania, rozmówcy i powiązania ze złośliwym oprogramowaniem. Ponadto wskaźnik priorytetu usługi Defender TI ocenia recencyjność tych składników, aby użytkownicy mogli zrozumieć, które CVE powinny zostać skorygowane jako pierwsze.

Zestawy danych

Firma Microsoft centralizuje wiele zestawów danych w jedną platformę, Defender TI, co ułatwia społecznościom firmy Microsoft i klientom przeprowadzanie analizy infrastruktury. Głównym celem firmy Microsoft jest zapewnienie jak największej ilości danych dotyczących infrastruktury internetowej w celu obsługi różnych przypadków użycia zabezpieczeń.

Firma Microsoft zbiera, analizuje i indeksuje dane internetowe, aby pomóc użytkownikom w wykrywaniu zagrożeń i reagowaniu na nie, określaniu priorytetów zdarzeń oraz proaktywnym identyfikowaniu infrastruktury przeciwników, które są skierowane do organizacji.

Te dane internetowe są podzielone na dwie odrębne grupy: tradycyjne i zaawansowane. Tradycyjne zestawy danych obejmują rozwiązania, WHOIS, certyfikaty SSL, poddomeny, DNS, odwrotny system DNS i usługi. Zaawansowane zestawy danych obejmują trackery, składniki, pary hostów i pliki cookie. Monitory, składniki, pary hostów i zestawy danych plików cookie są zbierane z obserwowania modelu obiektów dokumentów (DOM) przeszukiwanych stron internetowych.

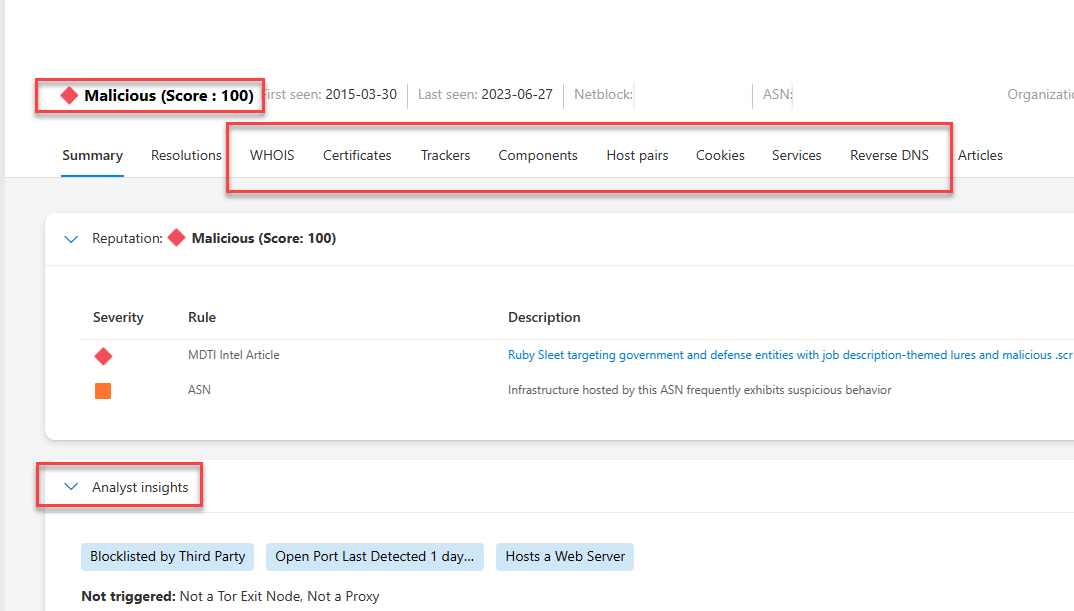

Ocena reputacji i analizy analityków

Usługa Defender TI zapewnia zastrzeżone wyniki reputacji dla dowolnego hosta, domeny lub adresu IP. Niezależnie od tego, czy sprawdzanie reputacji znanej lub nieznanej jednostki, ten wynik pomaga użytkownikom szybko zrozumieć wszelkie wykryte powiązania ze złośliwą lub podejrzaną infrastrukturą.

Analiza analityków destyluje ogromny zestaw danych firmy Microsoft w kilka obserwacji, które upraszczają badanie i sprawiają, że jest bardziej przystępna dla analityków wszystkich poziomów. Szczegółowe informacje mają być małymi faktami lub obserwacjami dotyczącymi domeny lub adresu IP i zapewnić użytkownikom usługi Defender TI możliwość dokonania oceny dotyczące artefaktu, którego dotyczy zapytanie i poprawić zdolność użytkownika do określenia, czy badany wskaźnik jest złośliwy, podejrzany lub łagodny.