Wykrywanie podejrzanych działań przy użyciu dzienników

Utrata danych występuje głównie w przypadku naruszenia zabezpieczeń kont użytkowników, a następnie uzyskiwania dostępu do poufnych zasobów lub zasobów w sieci. Platforma Azure oferuje funkcje rejestrowania i inspekcji, które mogą pomóc ocenić, czy ostatnie zachowanie użytkowników jest spójne z ich typowym zachowaniem. Gdy zachowanie użytkownika odbiega od normalnego, zostaje oflagowane jako podejrzane.

Członkowie zespołu ds. zabezpieczeń obawiają się powtórzenia niedawnego naruszenia. Chcą wiedzieć, jakie funkcje i usługi platformy Azure mogą pomóc w zapobieganiu naruszeniu danych. Aby uspokoić zespół, chcesz dowiedzieć się więcej na temat ofert platformy Azure na potrzeby rejestrowania działań użytkowników i sposobu używania rejestrowania w celu identyfikowania podejrzanego zachowania logowania.

W tej lekcji zobaczysz dwa podejścia do monitorowania zachowania użytkownika. Pierwsze podejście koncentruje się na szczegółach logowania użytkownika, które są przechowywane w plikach dziennika logowania . Drugie podejście analizuje aktywność użytkownika podczas logowania. Te działania są przechowywane w plikach inspekcji .

Dzienniki firmy Microsoft Entra

Identyfikator entra firmy Microsoft przechwytuje informacje dziennika dla całej dzierżawy platformy Azure. Informacje można używać w analizie i raportowaniu. Podczas oceniania zachowania użytkownika chcesz przyjrzeć się dziennikom aktywności i dziennikom zabezpieczeń, które są zbierane dla dzierżawy.

Dzienniki aktywności obejmują wszystkie zachowania i interakcje użytkownika z siecią i jej elementami zawartości. Chcesz zwrócić szczególną uwagę na dwa typy plików dziennika:

- Dzienniki logowania: dzienniki logowania przechowują szczegółowe informacje o wszystkich działaniach użytkowników i aplikacjach, które zażądały uwierzytelniania na potrzeby logowania.

- Dzienniki inspekcji: dzienniki inspekcji pokazują, co użytkownik lub grupa zrobiła podczas logowania do sieci.

Dzienniki zabezpieczeń reprezentują listę wyjątków znalezionych w dziennikach aktywności. Ważne jest, aby zwrócić uwagę na dwa kluczowe pliki dziennika zabezpieczeń:

- Ryzykowne logowania: ryzykowne dzienniki logowania przechowują dane dotyczące kont użytkowników, w których zachowanie logowania jest niezgodne z wcześniejszymi próbami logowania.

- Użytkownicy oflagowani w związku z ryzykiem: dzienniki użytkowników oflagowanych w związku z ryzykiem pokazują wszystkich użytkowników oflagowanych jako ryzykowni użytkownicy.

W tej chwili jednak interesuje Cię tylko śledzenie dzienników logowań użytkowników i dzienników aktywności.

Pliki dziennika logowania

Pliki dziennika logowania przechowują kopię wszystkich prób logowania do sieci. Dzienniki śledzą tylko tradycyjne logowania, które używały poświadczeń użytkownika. W plikach dziennika logowania nie są rejestrowane automatyczne operacje uwierzytelniania zachodzące w przypadku połączeń między serwerami.

Pliki dziennika logowania mogą służyć do identyfikowania następujących elementów:

- Wzorce zachowania logowania użytkownika.

- Trendy w działaniach dotyczących logowań użytkownika w czasie.

- Ogólny stan wszystkich użytkowników, którzy uzyskują dostęp do sieci.

Wymagania wstępne dzienników logowania

Ze względu na poufny charakter danych dziennika przechwyconych przez dzienniki logowania dostęp do dzienników jest zarezerwowany i ograniczony. Aby korzystać z plików dziennika logowania, musisz mieć następujące elementy:

- Subskrypcja Microsoft Entra ID P1 lub P2 lub Premium 2.

- Co najmniej jeden użytkownik, który ma rolę globalnego Administracja istratora, czytelnika raportów, czytelnika zabezpieczeń lub Administracja istratora zabezpieczeń.

Widok dzienników logowania

Platforma Azure przechwytuje szeroką gamę danych dotyczących aktywności użytkownika, od okresów dostępu do aplikacji, która złożyła żądanie logowania i nie tylko. Uzyskujesz dostęp do pliku dziennika logowania w wystąpieniu firmy Microsoft Entra w witrynie Azure Portal. Przy pierwszym włączeniu usługi rejestrowania logowania dane mogą nie być widoczne przez maksymalnie godzinę.

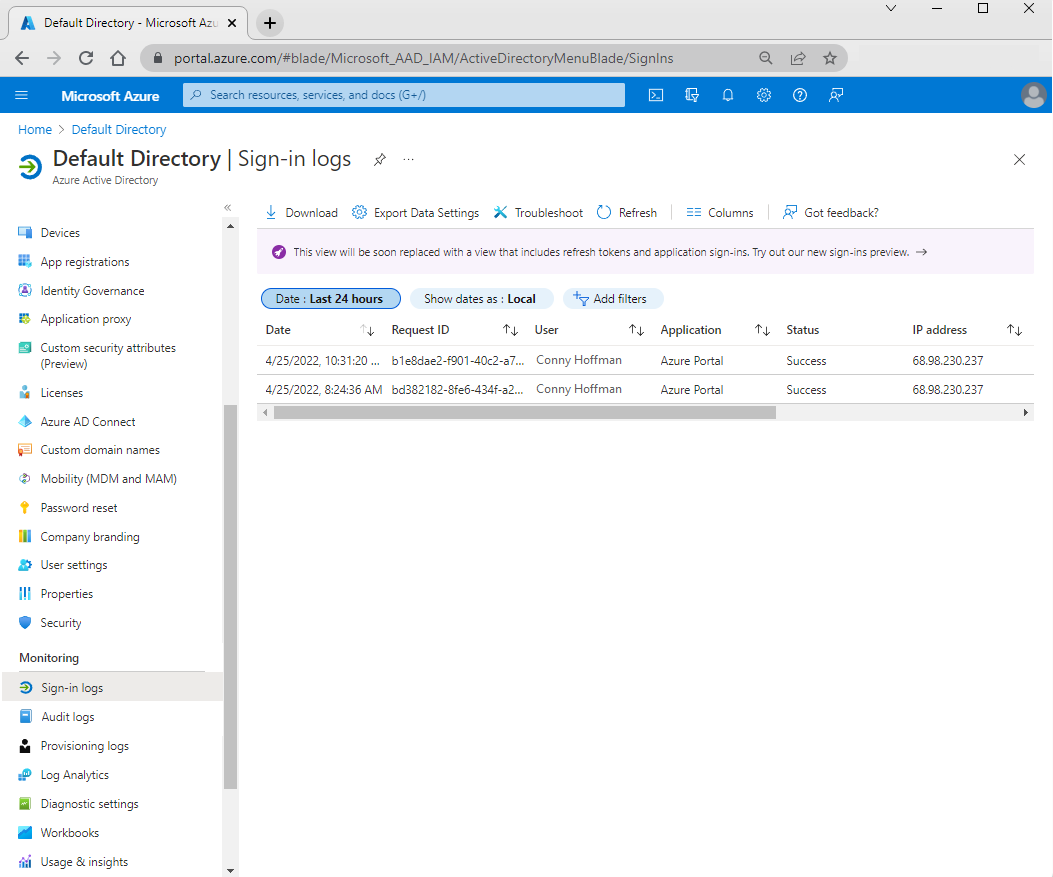

Aby wyświetlić dzienniki logowania dla dzierżawy, w menu po lewej stronie w obszarze Monitorowanie wybierz pozycję Dzienniki logowania. W poniższym przykładzie przedstawiono typowy widok danych tabeli logowania:

Domyślne kolumny tabeli zawierają informacje, takie jak data logowania, nazwa użytkownika, stan logowania i lokalizacja.

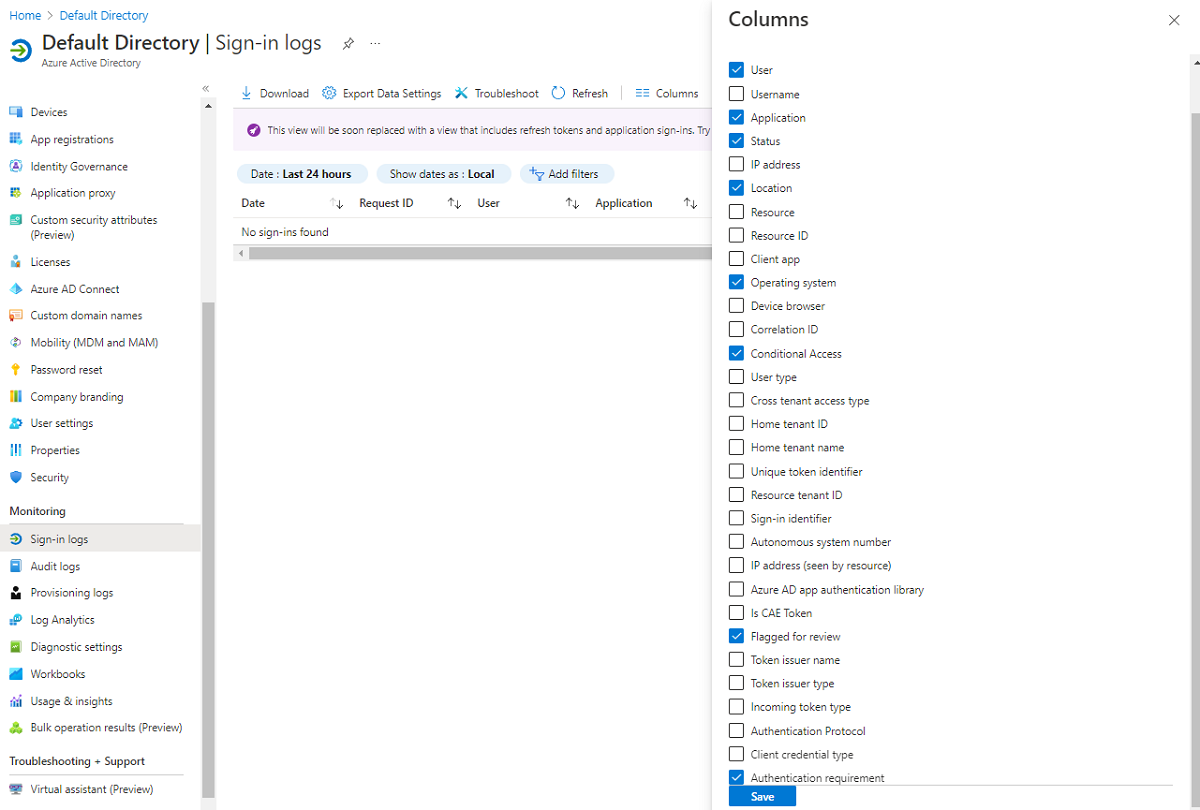

Podobnie jak w przypadku wszystkich raportów na platformie Azure, możesz dostosować strukturę raportu, dodając i usuwając kolumny. Aby zmienić kolumny, na pasku menu dzienników logowania wybierz pozycję Kolumny. W okienku Kolumny możesz dodawać lub usuwać kolumny na podstawie Twoich potrzeb. Oprócz kolumn domyślnych można wybrać kolumny, aby wyświetlić więcej informacji.

Filtrowanie danych dziennika

Nawet po wybraniu wszystkich kolumn logowania, które cię interesują, nadal masz dużą ilość danych. Aby zarządzać woluminami danych i uzyskiwać do potrzebnych danych, możesz zastosować filtry. Możesz na przykład zobaczyć tylko rekordy logowania, w których użytkownicy zostali oflagowani jako ryzyko lub rekordy, w których uwierzytelnianie wieloskładnikowe nie powiodło się. Za pomocą filtrów można wyświetlać nieprzetworzone dane na różne sposoby identyfikowania trendów lub wzorców.

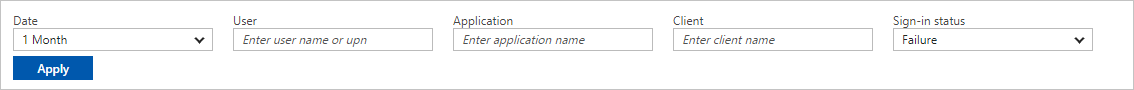

Aby użyć filtrów, na pasku menu dzienników logowania wybierz pozycję Dodaj filtry, a następnie wybierz filtry, których chcesz użyć.

Oto kilka najważniejszych filtrów i sposób ich użycia:

- Użytkownik: użyj polecenia , aby wyszukać określonych użytkowników według nazwy lub głównej nazwy użytkownika.

- Aplikacja: służy do znajdowania żądań logowania z określonych aplikacji.

- Stan: użyj polecenia , aby zawęzić wyniki do użytkowników, którzy pomyślnie się zalogowali lub do użytkowników, dla których logowanie nie powiodło się.

- Dostęp warunkowy: użyj polecenia , aby sprawdzić, czy zastosowano jakiekolwiek odpowiednie zasady dostępu warunkowego.

- Data: służy do dostosowywania przedziału czasu przeglądanych danych z miesiąca do jednego dnia.

Pobierz dzienniki logowania

Określiliśmy, które kolumny zawierają odpowiednie informacje, i zastosowano filtry, aby zawęzić dane do określonego, możliwego do zarządzania podzestawu danych. Teraz możesz przetworzyć dane. Chociaż platforma Azure oferuje kilka doskonałych narzędzi do wizualizacji danych i dalszej analizy, możesz już używać określonych aplikacji do przetwarzania danych. Platforma Azure umożliwia pobranie danych logowania wybranych na podstawie bieżących filtrów.

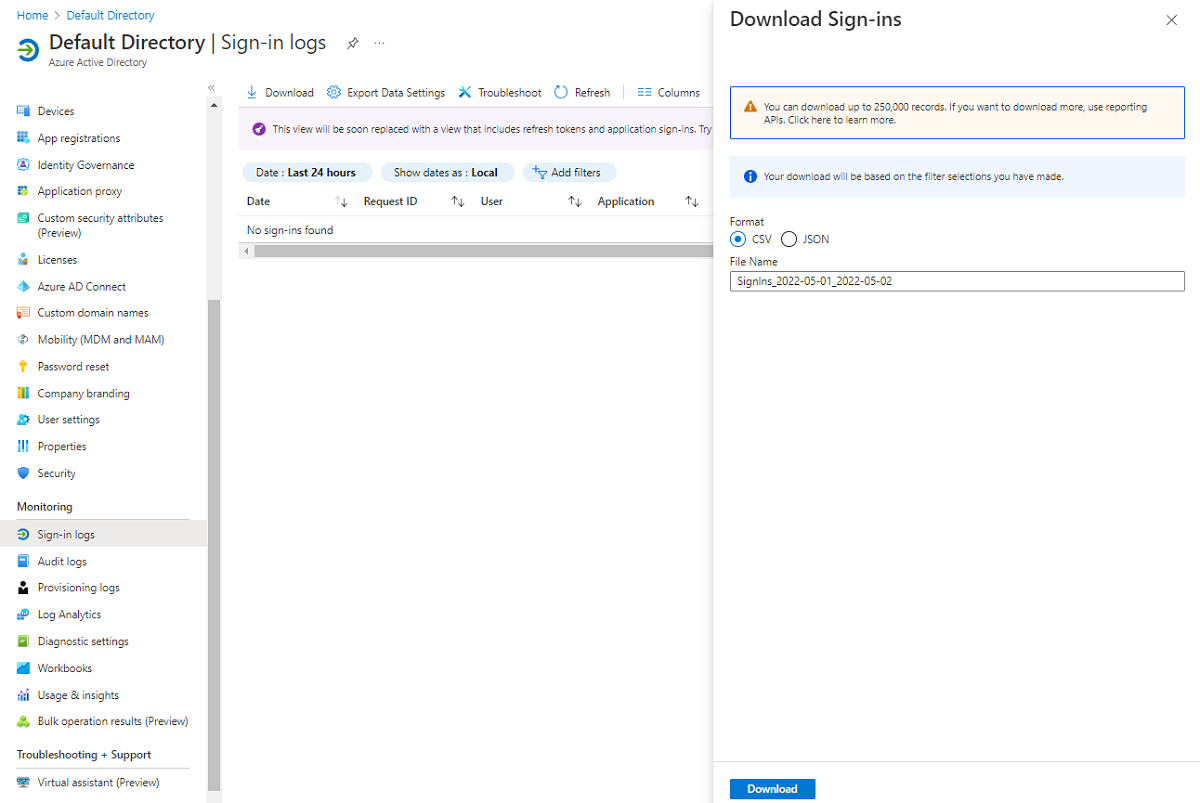

Podczas pobierania dzienników logowania można ograniczyć do najnowszych 250 000 rekordów na podstawie zastosowanych kryteriów filtrowania.

Aby pobrać dane w widoku, na pasku menu dzienników logowania wybierz pozycję Pobierz. Wybierzesz format, który ma być używany dla danych, csv lub JSON, a następnie uzyskasz nazwę pliku pobierania.

Kody błędów logowania

Analizowanie nieudanych logowania to kluczowy sposób na utrzymanie bezpiecznego i zdrowego środowiska platformy Azure. Podczas przeglądania plików dziennika logowania można filtrować stan, aby wyświetlić tylko nieudane logowania:

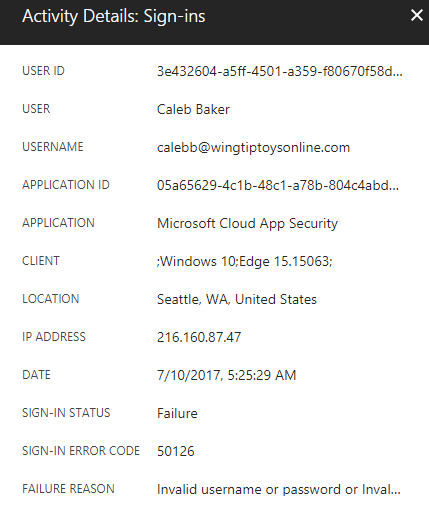

Po wybraniu dowolnego rekordu logowania na liście wyników zostanie wyświetlona migawka rekordu, w tym stan logowania, kod błędu logowania i przyczyna błędu.

W lekcji podsumowania tego modułu znajdziesz link do pełnej listy kodów błędów. W poniższej tabeli wymieniono kilka przykładowych kodów błędów i ich oficjalne opisy:

| Błąd | opis |

|---|---|

| 50002 | Logowanie nie powiodło się z powodu ograniczonego dostępu do serwera proxy w dzierżawie. Jeśli są to Twoje własne zasady dzierżawy, możesz zmienić ustawienia dzierżawy z ograniczeniami, aby rozwiązać ten problem. |

| 50005 | Użytkownicy próbowali zalogować się do urządzenia z platformy, która nie jest obecnie obsługiwana za pomocą zasad dostępu warunkowego. |

| 50020 | Użytkownik jest nieautoryzowany z jednego z następujących powodów: użytkownik próbuje zalogować się przy użyciu konta MSA z punktem końcowym w wersji 1 lub użytkownik nie istnieje w dzierżawie. Skontaktuj się z właścicielem aplikacji. |

| 50055 | Wprowadzono nieprawidłowe hasło lub hasło wygasło. |

| 50057 | Konto użytkownika zostało wyłączone. Konto zostało wyłączone przez administratora. |

| 50074 | Użytkownik nie przeszedł wyzwania uwierzytelniania wieloskładnikowego (MFA). |

| 50126 | Nieprawidłowa nazwa użytkownika lub hasło albo nieprawidłowa lokalna nazwa użytkownika lub hasło. |

| 50133 | Sesja jest nieprawidłowa z powodu wygaśnięcia hasła lub niedawnej jego zmiany. |

| 50173 | Wymagany jest świeży token uwierzytelniania. Użytkownik musi się zalogować ponownie przy użyciu nowych poświadczeń. |

| 53003 | Dostęp został zablokowany z powodu zasad dostępu warunkowego. |

| 65004 | Użytkownik odrzucił zgodę na dostęp do aplikacji. Użytkownik musi się ponownie zalogować i wyrazić zgodę na tę aplikację. |

| 70019 | Kod weryfikacyjny wygasł. Użytkownik musi się ponownie zalogować. |

| 80007 | Agent uwierzytelniania nie może zweryfikować hasła użytkownika. |

| 81007 | Bezproblemowe logowanie jednokrotne nie jest włączone dla tej dzierżawy. |

Pliki dziennika inspekcji

Pliki inspekcji zapewniają historię każdej aktywności w dzierżawie firmy Microsoft Entra. Dzienniki inspekcji są zachowywane pod kątem zgodności i przechowują rekordy wszystkich działań systemowych. Ostatnie działania mogą nie być uwzględniane w wynikach przez maksymalnie godzinę po ich wystąpieniu.

Wymagania wstępne dzienników inspekcji

Aby uzyskać dostęp do plików dziennika inspekcji, co najmniej jeden użytkownik w dzierżawie musi mieć rolę globalnego Administracja istratora, czytelnika raportów, czytelnika zabezpieczeń lub Administracja istratora zabezpieczeń.

Widok dzienników inspekcji

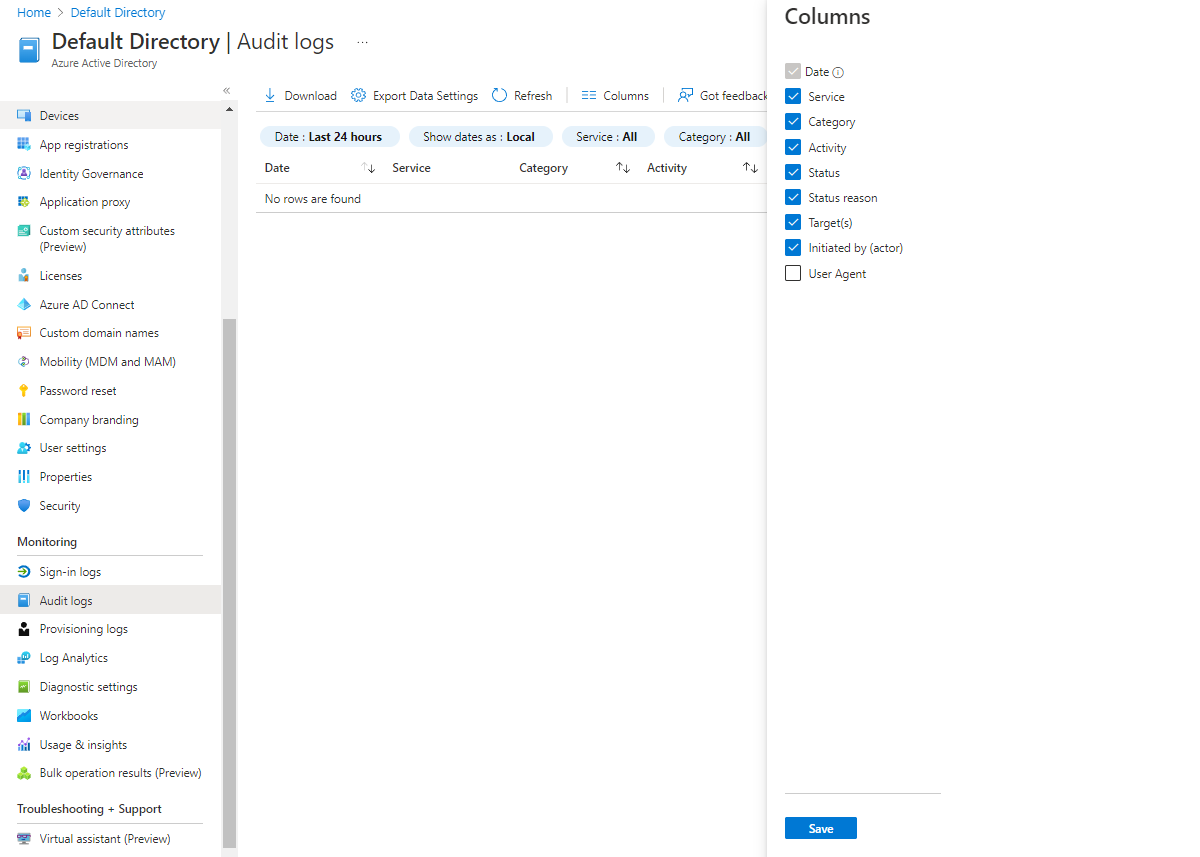

Uzyskaj dostęp do dzienników inspekcji za pośrednictwem wystąpienia usługi Microsoft Entra w witrynie Azure Portal. W menu po lewej stronie w obszarze Monitorowanie wybierz pozycję Dzienniki inspekcji.

Podobnie jak dzienniki logowania, można modyfikować dzienniki inspekcji, aby spełniały określone potrzeby. W domyślnym widoku dziennika inspekcji są wyświetlane następujące kolumny:

- Data

- Usługa

- Kategoria

- Działanie

- Stan

- Przyczyna stanu

- Cel (s)

- Zainicjowane przez (aktor)

Możesz również dodać kolumnę Agent użytkownika.

Filtrowanie wyników dziennika inspekcji

Dzienniki inspekcji mogą zawierać setki tysięcy wpisów z całego środowiska platformy Azure. Aby zarządzać woluminem danych, możesz zastosować filtry do wyników w celu wyświetlenia potrzebnych danych. Dane można filtrować tylko w następujących polach:

- Data: określ zakres dat, który może się różnić od jednego miesiąca do jednego dnia lub interwał niestandardowy.

- Pokaż daty jako: wybierz pozycję Lokalny lub UTC.

- Usługa: zawęź usługi uwzględnione w wynikach.

- Kategoria: określ kategorię inspekcji, której chcesz użyć. Możesz na przykład wybrać jednostkę administracyjną lub zarządzanie użytkownikami.

- Działanie: Opcje zależą od wybranego typu usługi i kategorii.

- Stan: filtruj według powodzenia lub niepowodzenia działania.

Wybierz pozycję Dodaj filtry , aby wybrać jeden z następujących filtrów:

- Element docelowy: filtruj według nazwy docelowej lub głównej nazwy użytkownika.

- Zainicjowane przez (aktor): określ nazwę użytkownika lub uniwersalną nazwę główną do filtrowania. W obu nazwach jest rozróżniana wielkość liter.

- Agent użytkownika: filtruj według nazwy agenta użytkownika.

Pobieranie dzienników inspekcji

Po zastosowaniu filtrów w celu zawężenia danych do możliwego do zarządzania i określonego podzestawu można pobrać dane. Pobieranie rekordów dziennika inspekcji jest ograniczone do najnowszych 250 000 rekordów po zastosowaniu kryteriów filtrów.

Podobnie jak w przypadku dzienników logowania, wybierz format używany dla danych, csv lub JSON, a następnie wprowadź nazwę pliku do pobrania.

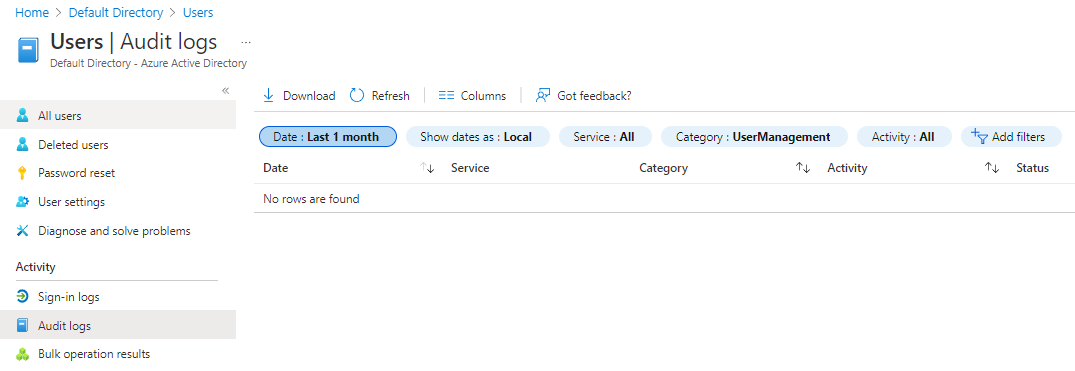

Uzyskiwanie dostępu do dzienników za pośrednictwem użytkowników, grup i aplikacji dla przedsiębiorstw

Dostęp do dzienników logowania i dzienników inspekcji zbieranych dla wystąpienia firmy Microsoft Entra można uzyskać za pośrednictwem użytkowników, grup i aplikacji dla przedsiębiorstw. Dane są wstępnie filtrowane zgodnie z używanym punktem dostępu. Jeśli uzyskujesz dostęp do dzienników za pośrednictwem menu użytkowników, zobaczysz tylko dane dziennika powiązane z użytkownikami. To samo dotyczy grup i aplikacji dla przedsiębiorstw.

Aby uzyskać dostęp do dzienników logowania użytkownika lub dzienników inspekcji użytkowników z wystąpienia firmy Microsoft Entra, w menu po lewej stronie w obszarze Zarządzaj wybierz pozycję Użytkownicy. Następnie w obszarze Działanie wybierz typ dziennika, który chcesz wyświetlić.

Aby uzyskać dostęp do dzienników inspekcji grupy z wystąpienia firmy Microsoft Entra, wybierz pozycję Grupy w menu po lewej stronie.