Rozwiązywanie problemów z komunikacją urządzenia z serwerem usługi NDES dla profilów certyfikatów SCEP w Microsoft Intune

Skorzystaj z poniższych informacji, aby ustalić, czy urządzenie, które odebrało i przetworzyło profil certyfikatu Intune Simple Certificate Enrollment Protocol (SCEP), może pomyślnie skontaktować się z usługą rejestracji urządzeń sieciowych (NDES), aby przedstawić wyzwanie. Na urządzeniu jest generowany klucz prywatny, a żądanie podpisania certyfikatu (CSR) i wyzwanie są przekazywane z urządzenia do serwera usługi NDES. Aby skontaktować się z serwerem usługi NDES, urządzenie używa identyfikatora URI z profilu certyfikatu SCEP.

W tym artykule opisano krok 2 przeglądu przepływu komunikacji protokołu SCEP.

Przejrzyj dzienniki usług IIS pod kątem połączenia z urządzenia

Pliki dziennika usług Internet Information Services (IIS) zawierają ten sam typ wpisów dla wszystkich platform.

Na serwerze usługi NDES otwórz najnowszy plik dziennika usług IIS znajdujący się w następującym folderze: %SystemDrive%\inetpub\logs\logfiles\w3svc1

Wyszukaj w dzienniku wpisy podobne do poniższych przykładów. Oba przykłady zawierają stan 200, który pojawia się pod koniec:

fe80::f53d:89b8:c3e8:5fec%13 GET /certsrv/mscep/mscep.dll/pkiclient.exe operation=GetCACaps&message=default 80 - fe80::f53d:89b8:c3e8:5fec%13 Mozilla/4.0+(compatible;+Win32;+NDES+client) - 200 0 0 186 0.I

fe80::f53d:89b8:c3e8:5fec%13 GET /certsrv/mscep/mscep.dll/pkiclient.exe operation=GetCACert&message=default 80 - fe80::f53d:89b8:c3e8:5fec%13 Mozilla/4.0+(compatible;+Win32;+NDES+client) - 200 0 0 3567 0Gdy urządzenie kontaktuje się z usługami IIS, rejestrowane jest żądanie HTTP GET dla mscep.dll.

Przejrzyj kod stanu pod koniec tego żądania:

Kod stanu 200: ten stan wskazuje, że połączenie z serwerem usługi NDES zakończyło się pomyślnie.

Kod stanu 500: grupa IIS_IUSRS może nie mieć prawidłowych uprawnień. Zobacz Rozwiązywanie problemów z kodem stanu 500 w dalszej części tego artykułu.

Jeśli kod stanu nie jest 200 lub 500:

Zobacz Testowanie i rozwiązywanie problemów z adresem URL serwera SCEP w dalszej części tego artykułu, aby ułatwić zweryfikowanie konfiguracji.

Zobacz Kod stanu HTTP w usługach IIS 7 i nowszych wersjach , aby uzyskać informacje o mniej typowych kodach błędów.

Jeśli żądanie połączenia nie jest w ogóle rejestrowane, kontakt z urządzenia może zostać zablokowany w sieci między urządzeniem a serwerem usługi NDES.

Przeglądanie dzienników urządzeń pod kątem połączeń z usługą NDES

Urządzenia z systemem Android

Przejrzyj dziennik OMADM urządzeń. Wyszukaj wpisy podobne do następujących przykładów, które są rejestrowane podczas nawiązywania połączenia urządzenia z usługą NDES:

2018-02-27T05:16:08.2500000 VERB Event com.microsoft.omadm.platforms.android.certmgr.CertificateEnrollmentManager 18327 10 There are 1 requests

2018-02-27T05:16:08.2500000 VERB Event com.microsoft.omadm.platforms.android.certmgr.CertificateEnrollmentManager 18327 10 Trying to enroll certificate request: ModelName=AC_51bad41f-3854-4eb5-a2f2-0f7a94034ee8%2FLogicalName_39907e78_e61b_4730_b9fa_d44a53e4111c;Hash=1677525787

2018-02-27T05:16:09.5530000 VERB Event org.jscep.transport.UrlConnectionGetTransport 18327 10 Sending GetCACaps(ca) to https://<server>.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACaps&message=ca

2018-02-27T05:16:14.6440000 VERB Event org.jscep.transport.UrlConnectionGetTransport 18327 10 Received '200 OK' when sending GetCACaps(ca) to https://<server>.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACaps&message=ca

2018-02-27T05:16:21.8220000 VERB Event org.jscep.message.PkiMessageEncoder 18327 10 Encoding message: org.jscep.message.PkcsReq@2b06f45f[messageData=org.<server>.pkcs.PKCS10CertificationRequest@699b3cd,messageType=PKCS_REQ,senderNonce=Nonce [D447AE9955E624A56A09D64E2B3AE76E],transId=251E592A777C82996C7CF96F3AAADCF996FC31FF]

2018-02-27T05:16:21.8790000 VERB Event org.jscep.message.PkiMessageEncoder 18327 10 Signing pkiMessage using key belonging to [dn=CN=<uesrname>; serial=1]

2018-02-27T05:16:21.9580000 VERB Event org.jscep.transaction.EnrollmentTransaction 18327 10 Sending org.<server>.cms.CMSSignedData@ad57775

Kluczowe wpisy obejmują następujące przykładowe ciągi tekstowe:

- Istnieje 1 żądanie

- Odebrano wartość "200 OK" podczas wysyłania polecenia GetCACaps(ca) do

https://<server>.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACaps&message=ca - Podpisywanie pkiMessage przy użyciu klucza należącego do [dn=CN=<username>; serial=1]

Połączenie jest również rejestrowane przez usługi IIS w folderze %SystemDrive%\inetpub\logs\LogFiles\W3SVC1\ serwera usługi NDES. Poniżej przedstawiono przykład:

fe80::f53d:89b8:c3e8:5fec%13 GET /certsrv/mscep/mscep.dll operation=GetCACert&message=ca 443 -

fe80::f53d:89b8:c3e8:5fec%13 Dalvik/2.1.0+(Linux;+U;+Android+5.0;+P01M+Build/LRX21V) - 200 0 0 3909 0

fe80::f53d:89b8:c3e8:5fec%13 GET /certsrv/mscep/mscep.dll operation=GetCACaps&message=ca 443 -

fe80::f53d:89b8:c3e8:5fec%13 Dalvik/2.1.0+(Linux;+U;+Android+5.0;+P01M+Build/LRX21V) - 200 0 0 421

Urządzenia z systemem iOS/iPadOS

Przejrzyj dziennik debugowania urządzeń. Wyszukaj wpisy podobne do następujących przykładów, które są rejestrowane podczas nawiązywania połączenia urządzenia z usługą NDES:

debug 18:30:53.691033 -0500 profiled Performing synchronous URL request: https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACert&message=SCEP%20Authority\

debug 18:30:54.640644 -0500 profiled Performing synchronous URL request: https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACaps&message=SCEP%20Authority\

default 18:30:55.483977 -0500 profiled Attempting to retrieve issued certificate...\

debug 18:30:55.487798 -0500 profiled Sending CSR via GET.\

debug 18:30:55.487908 -0500 profiled Performing synchronous URL request: https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=PKIOperation&message=MIAGCSqGSIb3DQEHAqCAMIACAQExDzANBglghkgBZQMEAgMFADCABgkqhkiG9w0BBwGggCSABIIZfzCABgkqhkiG9w0BBwOggDCAAgEAMYIBgjCCAX4CAQAwZjBPMRUwEwYKCZImiZPyLGQBGRYFbG9jYWwxHDAaBgoJkiaJk/IsZAEZFgxmb3VydGhjb2ZmZWUxGDAWBgNVBAMTD0ZvdXJ0aENvZmZlZSBDQQITaAAAAAmaneVjEPlcTwAAAAAACTANBgkqhkiG9w0BAQEFAASCAQCqfsOYpuBToerQLkw/tl4tH9E+97TBTjGQN9NCjSgb78fF6edY0pNDU+PH4RB356wv3rfZi5IiNrVu5Od4k6uK4w0582ZM2n8NJFRY7KWSNHsmTIWlo/Vcr4laAtq5rw+CygaYcefptcaamkjdLj07e/Uk4KsetGo7ztPVjSEFwfRIfKv474dLDmPqp0ZwEWRQGZwmPoqFMbX3g85CJT8khPaqFW05yGDTPSX9YpuEE0Bmtht9EwOpOZe6O7sd77IhfFZVmHmwy5mIYN7K6mpx/4Cb5zcNmY3wmTBlKEkDQpZDRf5PpVQ3bmQ3we9XxeK1S4UsAXHVdYGD+bg/bCafMIAGCSqGSIb3DQEHATAUBggqhkiG9w0DBwQI5D5J2lwZS5OggASCF6jSG9iZA/EJ93fEvZYLV0v7GVo3JAsR11O7DlmkIqvkAg5iC6DQvXO1j88T/MS3wV+rqUbEhktr8Xyf4sAAPI4M6HMfVENCJTStJw1PzaGwUJHEasq39793nw4k268UV5XHXvzZoF3Os2OxUHSfHECOj

Kluczowe wpisy obejmują następujące przykładowe ciągi tekstowe:

- operation=GetCACert

- Próba pobrania wystawionego certyfikatu

- Wysyłanie pliku CSR za pośrednictwem get

- operation=PKIOperation

Urządzenia z systemem Windows

Na urządzeniu z systemem Windows, które następuje połączenie z usługą NDES, można wyświetlić urządzenia z systemem Windows Podgląd zdarzeń i wyszukać wskazania pomyślnego połączenia. Connections są rejestrowane jako identyfikator zdarzenia 36 w dzienniku deviceManagement-Enterprise-Diagnostics-Provide>Administracja.

Aby otworzyć dziennik:

Na urządzeniu uruchom plik eventvwr.msc, aby otworzyć Podgląd zdarzeń systemu Windows.

Rozwiń węzeł Dzienniki> aplikacji i usługMicrosoft>Windows>DeviceManagement-Enterprise-Diagnostic-Provider>Administracja.

Poszukaj zdarzenia 36, które przypomina następujący przykład, z wierszem klucza protokołu SCEP: Żądanie certyfikatu zostało wygenerowane pomyślnie:

Event ID: 36 Task Category: None Level: Information Keywords: User: <UserSid> Computer: <Computer Name> Description: SCEP: Certificate request generated successfully. Enhanced Key Usage: (1.3.6.1.5.5.7.3.2), NDES URL: (https://<server>/certsrv/mscep/mscep.dll/pkiclient.exe), Container Name: (), KSP Setting: (0x2), Store Location: (0x1).

Rozwiązywanie problemów z kodem stanu 500

Connections podobny do poniższego przykładu, z kodem stanu 500, wskazuje, że prawo użytkownika personifikacji klienta po uwierzytelnieniu nie jest przypisane do grupy IIS_IUSRS na serwerze usługi NDES. Na końcu zostanie wyświetlona wartość stanu 500 :

2017-08-08 20:22:16 IP_address GET /certsrv/mscep/mscep.dll operation=GetCACert&message=SCEP%20Authority 443 - 10.5.14.22 profiled/1.0+CFNetwork/811.5.4+Darwin/16.6.0 - 500 0 1346 31

Wykonaj następujące kroki, aby rozwiązać ten problem:

- Na serwerze usługi NDES uruchom plik secpol.msc , aby otworzyć zasady zabezpieczeń lokalnych.

- Rozwiń węzeł Zasady lokalne, a następnie wybierz pozycję Przypisanie praw użytkownika.

- Kliknij dwukrotnie pozycję Personifikuj klienta po uwierzytelnieniu w okienku po prawej stronie.

- Wybierz pozycję Dodaj użytkownika lub grupę..., wprowadź IIS_IUSRS w polu Wprowadź nazwy obiektów do zaznaczenia, a następnie wybierz przycisk OK.

- Wybierz przycisk OK.

- Uruchom ponownie komputer, a następnie spróbuj ponownie nawiązać połączenie z urządzenia.

Testowanie i rozwiązywanie problemów z adresem URL serwera SCEP

Wykonaj poniższe kroki, aby przetestować adres URL określony w profilu certyfikatu SCEP.

W Intune edytuj profil certyfikatu SCEP i skopiuj adres URL serwera. Adres URL powinien wyglądać podobnie do

https://contoso.com/certsrv/mscep/mscep.dlladresu .Otwórz przeglądarkę internetową, a następnie przejdź do tego adresu URL serwera SCEP. Wynik powinien być następujący: Błąd HTTP 403.0 — Zabronione. Ten wynik wskazuje, że adres URL działa poprawnie.

Jeśli ten błąd nie zostanie wyświetlony, wybierz link podobny do wyświetlonego błędu, aby wyświetlić wskazówki dotyczące problemu:

- Otrzymuję ogólny komunikat usługi rejestracji urządzeń sieciowych

- Otrzymuję komunikat "Błąd HTTP 503. Usługa jest niedostępna"

- Otrzymuję błąd "GatewayTimeout"

- Otrzymuję komunikat "Zbyt długi identyfikator URI żądania HTTP 414"

- Otrzymuję komunikat "Nie można wyświetlić tej strony"

- Otrzymuję komunikat "500 — wewnętrzny błąd serwera"

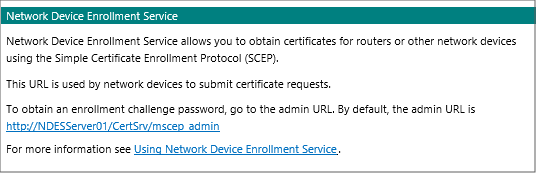

Ogólny komunikat usługi NDES

Po przejściu do adresu URL serwera SCEP zostanie wyświetlony następujący komunikat usługi rejestracji urządzeń sieciowych:

Przyczyna: Ten problem jest zwykle problemem z instalacją łącznika Microsoft Intune.

Mscep.dll jest rozszerzeniem ISAPI, które przechwytuje żądanie przychodzące i wyświetla błąd HTTP 403, jeśli jest poprawnie zainstalowany.

Rozwiązanie: Sprawdź plik SetupMsi.log, aby ustalić, czy łącznik Microsoft Intune został pomyślnie zainstalowany. W poniższym przykładzie instalacja zakończyła się pomyślnie i stan powodzenia instalacji lub błędu: 0 wskazuje pomyślną instalację:

MSI (c) (28:54) [16:13:11:905]: Product: Microsoft Intune Connector -- Installation completed successfully. MSI (c) (28:54) [16:13:11:999]: Windows Installer installed the product. Product Name: Microsoft Intune Connector. Product Version: 6.1711.4.0. Product Language: 1033. Manufacturer: Microsoft Corporation. Installation success or error status: 0.Jeśli instalacja nie powiedzie się, usuń łącznik Microsoft Intune, a następnie zainstaluj go ponownie. Jeśli instalacja zakończyła się pomyślnie i nadal będziesz otrzymywać ogólny komunikat usługi NDES, uruchom polecenie iisreset , aby ponownie uruchomić usługi IIS.

Błąd HTTP 503

Podczas przechodzenia do adresu URL serwera SCEP występuje następujący błąd:

Ten problem jest zwykle spowodowany tym, że pula aplikacji SCEP w usługach IIS nie została uruchomiona. Na serwerze usługi NDES otwórz Menedżera usług IIS i przejdź do pozycji Pule aplikacji. Znajdź pulę aplikacji SCEP i upewnij się, że została uruchomiona.

Jeśli pula aplikacji SCEP nie została uruchomiona, sprawdź dziennik zdarzeń aplikacji na serwerze:

Na urządzeniu uruchom plik eventvwr.msc, aby otworzyć Podgląd zdarzeń i przejść dopozycji Aplikacjadzienników> systemu Windows.

Poszukaj zdarzenia podobnego do następującego przykładu, co oznacza, że pula aplikacji ulega awarii po odebraniu żądania:

Log Name: Application Source: Application Error Event ID: 1000 Task Category: Application Crashing Events Level: Error Keywords: Classic Description: Faulting application name: w3wp.exe, version: 8.5.9600.16384, time stamp: 0x5215df96 Faulting module name: ntdll.dll, version: 6.3.9600.18821, time stamp: 0x59ba86db Exception code: 0xc0000005

Typowe przyczyny awarii puli aplikacji

Przyczyna 1. W magazynie certyfikatów zaufanych głównych urzędów certyfikacji serwera usługi NDES znajdują się pośrednie certyfikaty urzędu certyfikacji (nie podpisane samodzielnie).

Rozwiązanie: Usuń certyfikaty pośrednie z magazynu certyfikatów zaufanych głównych urzędów certyfikacji, a następnie uruchom ponownie serwer usługi NDES.

Aby zidentyfikować wszystkie certyfikaty pośrednie w magazynie certyfikatów zaufanych głównych urzędów certyfikacji, uruchom następujące polecenie cmdlet programu PowerShell:

Get-Childitem -Path cert:\LocalMachine\root -Recurse | Where-Object {$_.Issuer -ne $_.Subject}Certyfikat, który ma ten sam certyfikat wystawiony dla i wystawiony przez wartości, jest certyfikatem głównym. W przeciwnym razie jest to certyfikat pośredni.

Po usunięciu certyfikatów i ponownym uruchomieniu serwera uruchom ponownie polecenie cmdlet programu PowerShell, aby potwierdzić, że nie ma certyfikatów pośrednich. Jeśli istnieją, sprawdź, czy zasady grupy wypycha certyfikaty pośrednie do serwera usługi NDES. Jeśli tak, wyklucz serwer usługi NDES z zasady grupy i usuń ponownie certyfikaty pośrednie.

Przyczyna 2. Adresy URL na liście odwołania certyfikatów (CRL) są blokowane lub nieosiągalne dla certyfikatów używanych przez łącznik certyfikatów Intune.

Rozwiązanie: Włącz dodatkowe rejestrowanie, aby zebrać więcej informacji:

- Otwórz Podgląd zdarzeń, wybierz pozycję Widok, upewnij się, że zaznaczono opcję Pokaż dzienniki analityczne i debugowania.

- Przejdź do obszaru Dzienniki> aplikacji i usługMicrosoft>Windows>CAPI2>Operational, kliknij prawym przyciskiem myszy pozycję Operacje, a następnie wybierz pozycję Włącz dziennik.

- Po włączeniu rejestrowania CAPI2 odtwórz problem i przeanalizuj dziennik zdarzeń, aby rozwiązać ten problem.

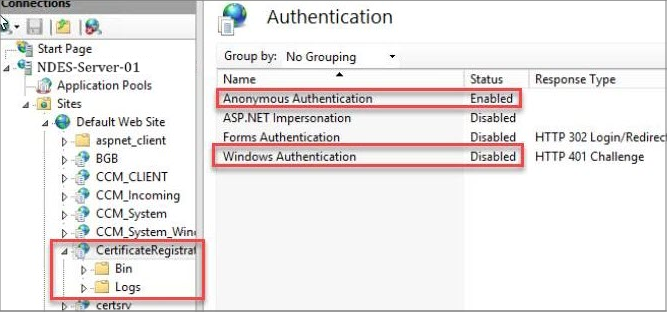

Przyczyna 3. Uprawnienie usług IIS do certyfikatuRegistrationSvc ma włączone uwierzytelnianie systemu Windows .

Rozwiązanie: Włącz uwierzytelnianie anonimowe i wyłącz uwierzytelnianie systemu Windows, a następnie uruchom ponownie serwer usługi NDES.

Przyczyna 4. Certyfikat modułu NDESPolicy wygasł.

W dzienniku CAPI2 (zobacz rozwiązanie przyczyny 2) zostaną wyświetlone błędy dotyczące certyfikatu, do którego odwołuje się odwołanie, będąc

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\MSCEP\Modules\NDESPolicy\NDESCertThumbprintpoza okresem ważności certyfikatu.Rozwiązanie: odnów certyfikat i zainstaluj ponownie łącznik.

Służy

certlm.mscdo otwierania magazynu certyfikatów komputera lokalnego, rozwiń węzeł Osobiste, a następnie wybierz pozycję Certyfikaty.Na liście certyfikatów znajdź wygasły certyfikat spełniający następujące warunki:

- Wartością zamierzonych celów jest uwierzytelnianie klienta.

- Wartość Wystawiona do lub Nazwa pospolita jest zgodna z nazwą serwera usługi NDES.

Uwaga

Wymagane jest użycie klucza rozszerzonego (EKU) uwierzytelniania klienta. Bez tej jednostki EKU funkcja CertificateRegistrationSvc zwróci odpowiedź HTTP 403 do żądań NDESPlugin. Ta odpowiedź zostanie zarejestrowana w dziennikach usług IIS.

Kliknij dwukrotnie certyfikat. W oknie dialogowym Certyfikat wybierz kartę Szczegóły , znajdź pole Odcisk palca , a następnie sprawdź, czy wartość jest zgodna z wartością podklucza

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\MSCEP\Modules\NDESPolicy\NDESCertThumbprintrejestru.Wybierz przycisk OK , aby zamknąć okno dialogowe Certyfikat .

Kliknij prawym przyciskiem myszy certyfikat, wybierz pozycję Wszystkie zadania, a następnie wybierz pozycję Zażądaj certyfikatu przy użyciu nowego klucza lub Odnów certyfikat przy użyciu nowego klucza.

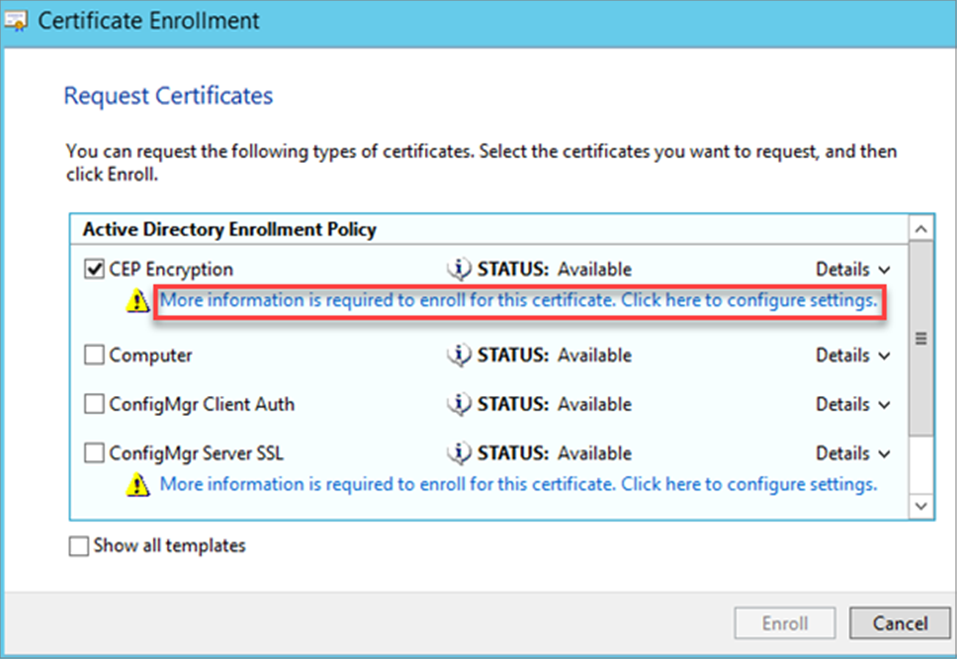

Na stronie Rejestrowanie certyfikatu wybierz pozycję Dalej, wybierz prawidłowy szablon SSL, a następnie wybierz pozycję Więcej informacji jest wymaganych do zarejestrowania tego certyfikatu. Kliknij tutaj, aby skonfigurować ustawienia.

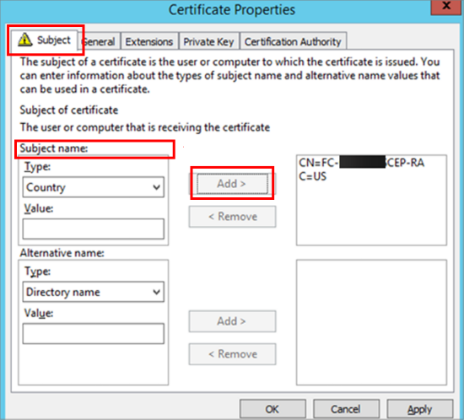

W oknie dialogowym Właściwości certyfikatu wybierz kartę Temat , a następnie wykonaj następujące kroki:

- W obszarze Nazwa podmiotu w polu listy rozwijanej Typ wybierz pozycję Nazwa pospolita. W polu Wartość wprowadź w pełni kwalifikowaną nazwę domeny (FQDN) serwera usługi NDES. Następnie wybierz pozycję Dodaj.

- W obszarze Nazwa alternatywna w polu listy rozwijanej Typ wybierz pozycję DNS. W polu Wartość wprowadź nazwę FQDN serwera usługi NDES. Następnie wybierz pozycję Dodaj.

- Wybierz przycisk OK , aby zamknąć okno dialogowe Właściwości certyfikatu .

Wybierz pozycję Zarejestruj, poczekaj, aż rejestracja zakończy się pomyślnie, a następnie wybierz pozycję Zakończ.

Zainstaluj ponownie łącznik certyfikatów Intune, aby połączyć go z nowo utworzonym certyfikatem. Aby uzyskać więcej informacji, zobacz Instalowanie łącznika certyfikatów dla Microsoft Intune.

Po zamknięciu interfejsu użytkownika łącznika certyfikatów uruchom ponownie usługę łącznika Intune i usługę publikowania w sieci Web.

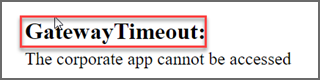

GatewayTimeout

Podczas przechodzenia do adresu URL serwera SCEP występuje następujący błąd:

Przyczyna: usługa łącznika serwera proxy aplikacji Microsoft Entra nie jest uruchomiona.

Rozwiązanie: Uruchom plik services.msc, a następnie upewnij się, że usługa łącznika serwera proxy aplikacji Microsoft Entra jest uruchomiona, a wartość Typ uruchamiania jest ustawiona na Wartość Automatyczna.

Zbyt długi identyfikator URI żądania HTTP 414

Podczas przechodzenia do adresu URL serwera SCEP występuje następujący błąd: HTTP 414 Request-URI Too Long

Przyczyna: filtrowanie żądań usług IIS nie jest skonfigurowane do obsługi długich adresów URL (zapytań), które otrzymuje usługa NDES. Ta obsługa jest konfigurowana podczas konfigurowania usługi NDES do użycia z infrastrukturą dla protokołu SCEP.

Rozwiązanie: Skonfiguruj obsługę długich adresów URL.

Na serwerze usługi NDES otwórz menedżera usług IIS, wybierz pozycję Domyślneustawienie funkcjifiltrowania> żądań witryny> sieci Web, aby otworzyć stronę Edytowanie ustawień filtrowania żądań.

Skonfiguruj następujące ustawienia:

- Maksymalna długość adresu URL (bajty) = 65534

- Maksymalny ciąg zapytania (bajty) = 65534

Wybierz przycisk OK , aby zapisać tę konfigurację i zamknąć menedżera usług IIS.

Zweryfikuj tę konfigurację, lokalizując następujący klucz rejestru, aby potwierdzić, że ma on wskazane wartości:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\HTTP\Parameters

Następujące wartości są ustawiane jako wpisy DWORD:

- Nazwa: MaxFieldLength z wartością dziesiętną 65534

- Nazwa: MaxRequestBytes z wartością dziesiętną 65534

Uruchom ponownie serwer usługi NDES.

Nie można wyświetlić tej strony

Skonfigurowano Microsoft Entra serwera proxy aplikacji. Podczas przechodzenia do adresu URL serwera SCEP występuje następujący błąd:

This page can't be displayed

Przyczyna: Ten problem występuje, gdy zewnętrzny adres URL protokołu SCEP jest niepoprawny w konfiguracji serwer proxy aplikacji. Przykładem tego adresu URL jest

https://contoso.com/certsrv/mscep/mscep.dll.Rozwiązanie: użyj domyślnej domeny yourtenant.msappproxy.net dla zewnętrznego adresu URL protokołu SCEP w konfiguracji serwer proxy aplikacji.

500 — Wewnętrzny błąd serwera

Podczas przechodzenia do adresu URL serwera SCEP występuje następujący błąd:

Przyczyna 1. Konto usługi NDES jest zablokowane lub jego hasło wygasło.

Rozwiązanie: odblokuj konto lub zresetuj hasło.

Przyczyna 2. Certyfikaty MSCEP-RA wygasły.

Rozwiązanie: Jeśli certyfikaty MSCEP-RA wygasły, zainstaluj ponownie rolę usługi NDES lub zażądaj nowych certyfikatów szyfrowania CEP i programu Exchange Enrollment Agent (żądanie offline).

Aby zażądać nowych certyfikatów, wykonaj następujące kroki:

W urzędzie certyfikacji (CA) lub u urzędu wystawiającego certyfikaty otwórz mmc szablonów certyfikatów. Upewnij się, że zalogowany użytkownik i serwer usługi NDES mają uprawnienia odczytu i rejestracji do szablonów certyfikatów szyfrowania CEP i agenta rejestracji programu Exchange (żądanie offline).

Sprawdź wygasłe certyfikaty na serwerze usługi NDES, skopiuj informacje o temacie z certyfikatu.

Otwórz konto MMC Certyfikaty dla komputera.

Rozwiń węzeł Osobiste, kliknij prawym przyciskiem myszy pozycję Certyfikaty, a następnie wybierz pozycję Wszystkie zadania>żądaj nowego certyfikatu.

Na stronie Żądanie certyfikatu wybierz pozycję Szyfrowanie CEP, a następnie wybierz pozycję Więcej informacji jest wymaganych do zarejestrowania tego certyfikatu. Kliknij tutaj, aby skonfigurować ustawienia.

W obszarze Właściwości certyfikatu wybierz kartę Podmiot , wypełnij nazwę podmiotu informacjami zebranymi w kroku 2, wybierz pozycję Dodaj, a następnie wybierz przycisk OK.

Ukończ rejestrację certyfikatu.

Otwórz mmc certyfikatów dla mojego konta użytkownika.

Po zarejestrowaniu certyfikatu agenta rejestracji programu Exchange (żądanie offline) należy to zrobić w kontekście użytkownika. Ponieważ typ tematu tego szablonu certyfikatu jest ustawiony na wartość Użytkownik.

Rozwiń węzeł Osobiste, kliknij prawym przyciskiem myszy pozycję Certyfikaty, a następnie wybierz pozycję Wszystkie zadania>żądaj nowego certyfikatu.

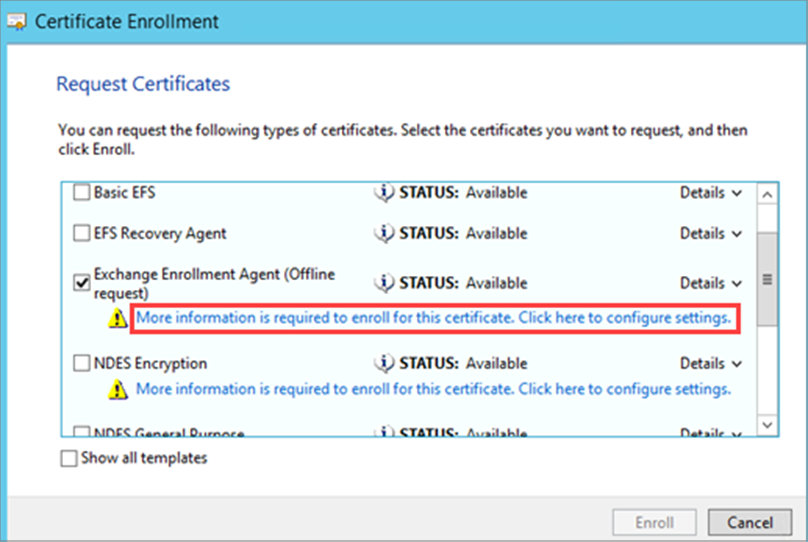

Na stronie Żądanie certyfikatu wybierz pozycję Agent rejestracji programu Exchange (żądanie offline), a następnie wybierz pozycję Więcej informacji jest wymaganych do zarejestrowania tego certyfikatu. Kliknij tutaj, aby skonfigurować ustawienia.

W obszarze Właściwości certyfikatu wybierz kartę Podmiot , wypełnij nazwę podmiotu informacjami zebranymi w kroku 2, a następnie wybierz pozycję Dodaj.

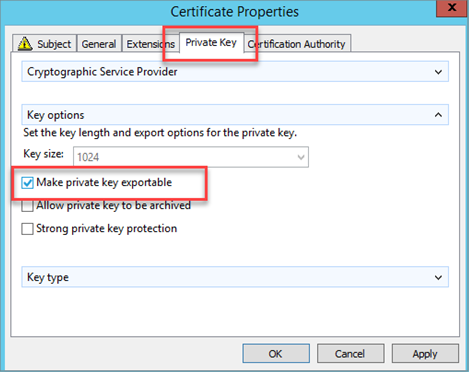

Wybierz kartę Klucz prywatny , wybierz pozycję Ustaw eksportowanie klucza prywatnego, a następnie wybierz przycisk OK.

Ukończ rejestrację certyfikatu.

Wyeksportuj certyfikat agenta rejestracji programu Exchange (żądanie offline) z bieżącego magazynu certyfikatów użytkownika. W Kreatorze eksportu certyfikatów wybierz pozycję Tak, wyeksportuj klucz prywatny.

Zaimportuj certyfikat do magazynu certyfikatów komputera lokalnego.

W programie MMC Certyfikaty wykonaj następującą akcję dla każdego z nowych certyfikatów:

Kliknij prawym przyciskiem myszy certyfikat, wybierz pozycję Wszystkie zadania>Zarządzaj kluczami prywatnymi, dodaj uprawnienie Odczyt do konta usługi NDES.

Uruchom polecenie iisreset , aby ponownie uruchomić usługi IIS.

Następne kroki

Jeśli urządzenie pomyślnie dotrze do serwera usługi NDES w celu przedstawienia żądania certyfikatu, następnym krokiem jest przejrzenie modułu zasad łączników certyfikatów Intune.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla