Wyświetlanie i organizowanie kolejki alertów Ochrona punktu końcowego w usłudze Microsoft Defender

Dotyczy:

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

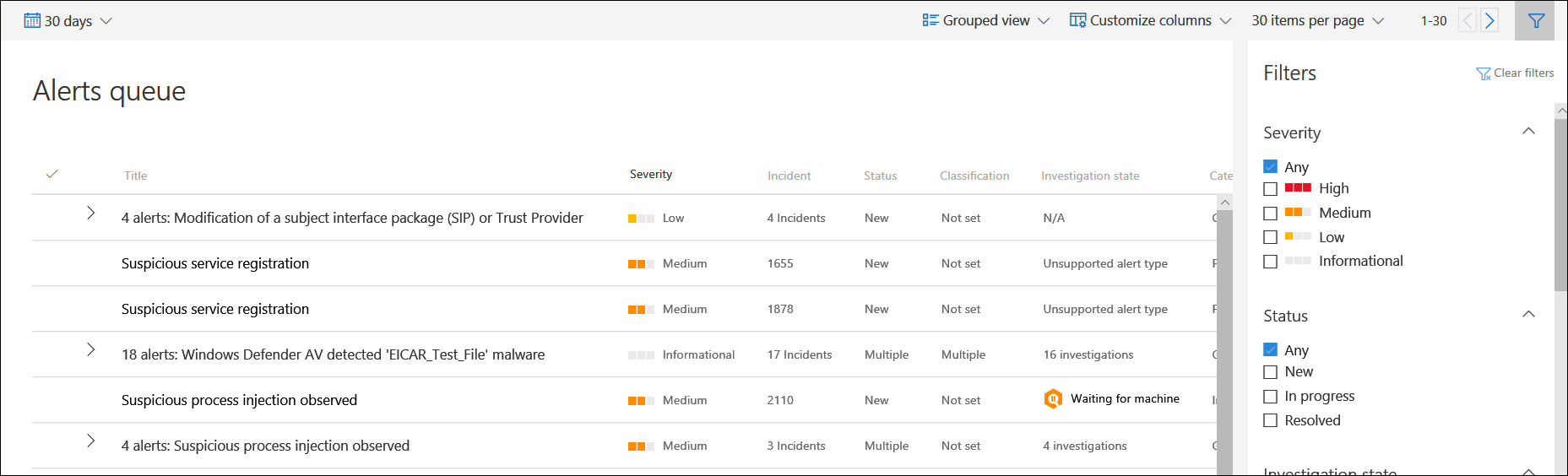

Kolejka Alerty zawiera listę alertów, które zostały oflagowane z urządzeń w sieci. Domyślnie kolejka wyświetla alerty widoczne w ciągu ostatnich 7 dni w widoku zgrupowanym. Najnowsze alerty są wyświetlane w górnej części listy, co ułatwia wyświetlanie najnowszych alertów w pierwszej kolejności.

Uwaga

Alerty są znacznie ograniczone dzięki zautomatyzowanemu badaniu i korygowaniu, dzięki czemu eksperci ds. operacji zabezpieczeń mogą skupić się na bardziej zaawansowanych zagrożeniach i innych inicjatywach o wysokiej wartości. Jeśli alert zawiera obsługiwaną jednostkę do automatycznego badania (na przykład pliku) na urządzeniu, które ma obsługiwany system operacyjny, można rozpocząć zautomatyzowane badanie i korygowanie. Aby uzyskać więcej informacji na temat zautomatyzowanych badań, zobacz Omówienie zautomatyzowanych dochodzeń.

Istnieje kilka opcji, które można wybrać, aby dostosować widok alertów.

Na górnym pasku nawigacyjnym można:

- Dostosowywanie kolumn w celu dodawania lub usuwania kolumn

- Stosowanie filtrów

- Wyświetl alerty dla określonego czasu trwania, takiego jak 1 dzień, 3 dni, 1 tydzień, 30 dni i 6 miesięcy

- Eksportowanie listy alertów do programu Excel

- Zarządzanie alertami

Sortowanie i filtrowanie alertów

Możesz zastosować następujące filtry, aby ograniczyć listę alertów i uzyskać bardziej skoncentrowany widok alertów.

Waga

| Ważność alertu | Opis |

|---|---|

| High (Wysoki) (Czerwony) |

Alerty często spotykane związane z zaawansowanymi trwałymi zagrożeniami (APT). Te alerty wskazują na wysokie ryzyko ze względu na ważność szkód, jakie mogą wyrządzić urządzeniom. Oto kilka przykładów: działania narzędzi do kradzieży poświadczeń, działania wymuszające okup, które nie są skojarzone z żadną grupą, manipulowanie czujnikami zabezpieczeń lub złośliwe działania wskazujące na atak człowieka. |

| Średnie (Pomarańczowy) |

Alerty z wykrywania punktów końcowych i reagowania na zachowania po naruszeniu zabezpieczeń, które mogą być częścią zaawansowanego trwałego zagrożenia (APT). Te zachowania obejmują obserwowane zachowania typowe dla etapów ataku, nietypową zmianę rejestru, wykonywanie podejrzanych plików itd. Chociaż niektóre z nich mogą być częścią testów bezpieczeństwa wewnętrznego, wymagają zbadania, ponieważ mogą być również częścią zaawansowanego ataku. |

| Niskie (Żółty) |

Alerty dotyczące zagrożeń związanych z powszechnym złośliwym oprogramowaniem. Na przykład narzędzia hack-tools, narzędzia hack innych niż złośliwe oprogramowanie, takie jak uruchamianie poleceń eksploracji, czyszczenie dzienników itp., które często nie wskazują na zaawansowane zagrożenie skierowane do organizacji. Może również pochodzić z izolowanego narzędzia do testowania zabezpieczeń przez użytkownika w organizacji. |

| Informacyjny (Szary) |

Alerty, które mogą nie być uważane za szkodliwe dla sieci, ale mogą prowadzić do świadomości zabezpieczeń organizacji w przypadku potencjalnych problemów z zabezpieczeniami. |

Informacje o ważności alertu

Microsoft Defender ważność alertów programu antywirusowego i usługi Defender for Endpoint jest inna, ponieważ reprezentują różne zakresy.

Ważność zagrożenia programu antywirusowego Microsoft Defender reprezentuje bezwzględną ważność wykrytego zagrożenia (złośliwego oprogramowania) i jest przypisywana na podstawie potencjalnego ryzyka dla poszczególnych urządzeń, jeśli zostanie zainfekowane.

Ważność alertu usługi Defender for Endpoint reprezentuje ważność wykrytego zachowania, rzeczywiste ryzyko dla urządzenia, ale co ważniejsze potencjalne zagrożenie dla organizacji.

Tak więc, na przykład:

- Ważność alertu usługi Defender for Endpoint dotyczącego Microsoft Defender Program antywirusowy wykrył zagrożenie, które zostało uniemożliwione i nie zainfekowało urządzenia, jest klasyfikowane jako "Informacyjne", ponieważ nie wystąpiło żadne rzeczywiste uszkodzenie.

- Alert dotyczący komercyjnego złośliwego oprogramowania został wykryty podczas wykonywania, ale zablokowany i skorygowany przez program antywirusowy Microsoft Defender, jest skategoryzowany jako "niski", ponieważ mógł spowodować uszkodzenie poszczególnych urządzeń, ale nie stanowi zagrożenia organizacyjnego.

- Alert dotyczący wykrytego złośliwego oprogramowania podczas wykonywania, który może stanowić zagrożenie nie tylko dla poszczególnych urządzeń, ale także dla organizacji, niezależnie od tego, czy zostało ostatecznie zablokowane, może zostać sklasyfikowany jako "Średni" lub "Wysoki".

- Podejrzane alerty behawioralne, które nie zostały zablokowane lub skorygowane, zostaną sklasyfikowane jako "Niskie", "Średnie" lub "Wysokie" zgodnie z tymi samymi zagadnieniami dotyczącymi zagrożeń organizacyjnych.

Stan

Możesz filtrować listę alertów na podstawie ich stanu.

Uwaga

Jeśli widzisz stan alertu Nieobsługiwany typ alertu , oznacza to, że funkcje zautomatyzowanego badania nie mogą odebrać tego alertu w celu uruchomienia zautomatyzowanego badania. Można jednak zbadać te alerty ręcznie.

Kategorie

Na nowo zdefiniowaliśmy kategorie alertów, aby dostosować się do taktyki ataku przedsiębiorstwa w macierzy MITRE ATT&CK. Nowe nazwy kategorii mają zastosowanie do wszystkich nowych alertów. Istniejące alerty zachowają nazwy poprzednich kategorii.

Źródła usług

Alerty można filtrować na podstawie następujących źródeł usług:

- Microsoft Defender for Identity

- Microsoft Defender for Cloud Apps

- Ochrona punktu końcowego w usłudze Microsoft Defender

- Microsoft Defender XDR

- Ochrona usługi Office 365 w usłudze Microsoft Defender

- Zarządzanie aplikacjami

- Ochrona tożsamości Microsoft Entra

Klienci powiadomień punktu końcowego firmy Microsoft mogą teraz filtrować i wyświetlać wykrycia z usługi, filtrując według ekspertów Microsoft Defender zagnieżdżonych w źródle usługi Ochrona punktu końcowego w usłudze Microsoft Defender.

Uwaga

Filtr antywirusowy będzie wyświetlany tylko wtedy, gdy urządzenia używają programu antywirusowego Microsoft Defender jako domyślnego produktu ochrony przed złośliwym kodem w czasie rzeczywistym.

Tagi

Alerty można filtrować na podstawie tagów przypisanych do alertów.

Zasad

Alerty można filtrować na podstawie następujących zasad:

| Źródło wykrywania | Wartość interfejsu API |

|---|---|

| Czujniki innych firm | ThirdPartySensors |

| Antivirus | WindowsDefenderAv |

| Zautomatyzowane badanie | AutomatedInvestigation |

| Wykrywanie niestandardowe | CustomDetection |

| Niestandardowy identyfikator TI | CustomerTI |

| EDR | WindowsDefenderAtp |

| Microsoft Defender XDR | MTP |

| Ochrona usługi Office 365 w usłudze Microsoft Defender | OfficeATP |

| eksperci Microsoft Defender | ThreatExperts |

| Filtr smartscreen | WindowsDefenderSmartScreen |

Podmioty

Alerty można filtrować na podstawie nazwy jednostki lub identyfikatora.

Stan zautomatyzowanego badania

Alerty można filtrować na podstawie ich stanu zautomatyzowanego badania.

Tematy pokrewne

- Zarządzanie alertami Ochrona punktu końcowego w usłudze Microsoft Defender

- Badanie alertów Ochrona punktu końcowego w usłudze Microsoft Defender

- Badanie pliku skojarzonego z alertem Ochrona punktu końcowego w usłudze Microsoft Defender

- Badanie urządzeń na liście urządzeń Ochrona punktu końcowego w usłudze Microsoft Defender

- Badanie adresu IP skojarzonego z alertem Ochrona punktu końcowego w usłudze Microsoft Defender

- Badanie domeny skojarzonej z alertem Ochrona punktu końcowego w usłudze Microsoft Defender

- Badanie konta użytkownika w Ochrona punktu końcowego w usłudze Microsoft Defender

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla