Wdrażanie Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Linux przy użyciu rozwiązania Saltstack

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 1)

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender XDR

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

W tym artykule opisano sposób wdrażania usługi Defender for Endpoint w systemie Linux przy użyciu rozwiązania Saltstack. Pomyślne wdrożenie wymaga wykonania wszystkich następujących zadań:

Ważna

Ten artykuł zawiera informacje o narzędziach innych firm. Zapewnia to pomoc w ukończeniu scenariuszy integracji, jednak firma Microsoft nie zapewnia obsługi rozwiązywania problemów z narzędziami innych firm.

Skontaktuj się z dostawcą innej firmy w celu uzyskania pomocy technicznej.

Wymagania wstępne i wymagania systemowe

Przed rozpoczęciem zapoznaj się z główną stroną usługi Defender for Endpoint w systemie Linux , aby zapoznać się z opisem wymagań wstępnych i wymagań systemowych dotyczących bieżącej wersji oprogramowania.

Ponadto w przypadku wdrażania rozwiązania Saltstack musisz znać administrowanie aplikacją Saltstack, zainstalować narzędzie Saltstack, skonfigurować narzędzia Master i Minions oraz wiedzieć, jak zastosować stany. Saltstack ma wiele sposobów wykonania tego samego zadania. W tych instrukcjach założono dostępność obsługiwanych modułów Saltstack, takich jak apt i unarchive , aby ułatwić wdrożenie pakietu. Twoja organizacja może używać innego przepływu pracy. Aby uzyskać szczegółowe informacje, zapoznaj się z dokumentacją rozwiązania Saltstack .

Saltstack jest zainstalowany na co najmniej jednym komputerze (Saltstack wywołuje komputer jako główny).

Wzorzec rozwiązania Saltstack zaakceptował połączenia węzłów zarządzanych (aplikacja Saltstack wywołuje węzły jako sługusy).

Sługusy Saltstack są w stanie rozpoznać komunikację z wzorcem Saltstack (domyślnie sługusi próbują komunikować się z maszyną o nazwie "sól").

Uruchom ten test ping:

sudo salt '*' test.pingWzorzec Saltstack ma lokalizację serwera plików, z której można dystrybuować pliki Ochrona punktu końcowego w usłudze Microsoft Defender (domyślnie program Saltstack używa folderu /srv/salt jako domyślnego punktu dystrybucji)

Pobieranie pakietu dołączania

Pobierz pakiet dołączania z portalu Microsoft Defender.

Ostrzeżenie

Ponowne pakowanie pakietu instalacyjnego usługi Defender for Endpoint nie jest obsługiwanym scenariuszem. Może to negatywnie wpłynąć na integralność produktu i prowadzić do niekorzystnych wyników, w tym między innymi do wyzwalania niestosowania alertów i aktualizacji powodujących naruszenie.

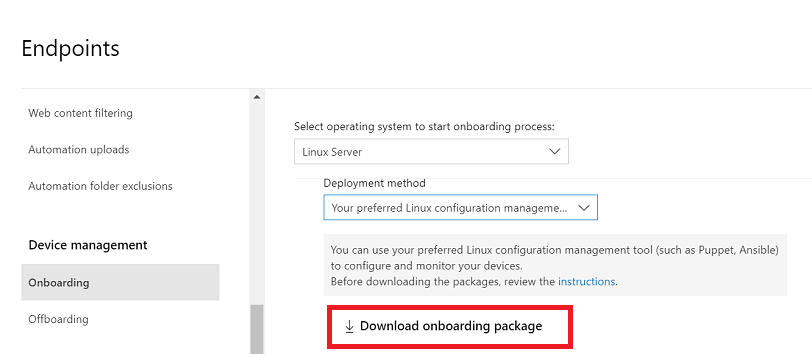

W portalu Microsoft Defender przejdź do pozycji Ustawienia > Punkty końcowe > Dołączanie urządzeń do zarządzania urządzeniami>.

W pierwszym menu rozwijanym wybierz pozycję Linux Server jako system operacyjny. W drugim menu rozwijanym wybierz preferowane narzędzie do zarządzania konfiguracją systemu Linux jako metodę wdrażania.

Wybierz pozycję Pobierz pakiet dołączania. Zapisz plik jako WindowsDefenderATPOnboardingPackage.zip.

W wzorcu SaltStack wyodrębnij zawartość archiwum do folderu serwera SaltStack (zazwyczaj

/srv/salt):ls -ltotal 8 -rw-r--r-- 1 test staff 4984 Feb 18 11:22 WindowsDefenderATPOnboardingPackage.zipunzip WindowsDefenderATPOnboardingPackage.zip -d /srv/salt/mdeArchive: WindowsDefenderATPOnboardingPackage.zip inflating: /srv/salt/mde/mdatp_onboard.json

pliki stanu Twórca Saltstack

Twórca pliku stanu SaltState w repozytorium konfiguracji (zazwyczaj /srv/salt), który stosuje stany niezbędne do wdrożenia i dołączenia usługi Defender for Endpoint.

Dodaj repozytorium i klucz usługi Defender for Endpoint:

install_mdatp.slsUsługę Defender for Endpoint w systemie Linux można wdrożyć z jednego z następujących kanałów (opisanych jako [kanał]): insiders-fast, insiders-slow lub prod. Każdy z tych kanałów odpowiada repozytorium oprogramowania systemu Linux.

Wybór kanału określa typ i częstotliwość aktualizacji oferowanych urządzeniu. Urządzenia w insiders-fast są pierwszymi, które otrzymują aktualizacje i nowe funkcje, a następnie wewnętrznych powolny i ostatnio przez prod.

Aby zapoznać się z nowymi funkcjami i przekazać wczesne opinie, zalecamy skonfigurowanie niektórych urządzeń w przedsiębiorstwie tak, aby korzystały z funkcji insiders-fast lub insiders-slow.

Ostrzeżenie

Przełączenie kanału po początkowej instalacji wymaga ponownej instalacji produktu. Aby przełączyć kanał produktu: odinstaluj istniejący pakiet, skonfiguruj ponownie urządzenie do korzystania z nowego kanału i wykonaj kroki opisane w tym dokumencie, aby zainstalować pakiet z nowej lokalizacji.

Zanotuj dystrybucję i wersję oraz zidentyfikuj najbliższy wpis w obszarze

https://packages.microsoft.com/config/[distro]/.W poniższych poleceniach zastąp ciąg [dystrybucja] i [wersja] swoimi informacjami.

Uwaga

W przypadku systemów Oracle Linux i Amazon Linux 2 zastąp ciąg [dystrybucja] ciągiem "rhel". W przypadku systemu Amazon Linux 2 zastąp ciąg [wersja] ciągiem "7". W przypadku użycia oracle zastąp wartość [version] wersją systemu Oracle Linux.

cat /srv/salt/install_mdatp.slsadd_ms_repo: pkgrepo.managed: - humanname: Microsoft Defender Repository {% if grains['os_family'] == 'Debian' %} - name: deb [arch=amd64,armhf,arm64] https://packages.microsoft.com/[distro]/[version]/[channel] [codename] main - dist: [codename] - file: /etc/apt/sources.list.d/microsoft-[channel].list - key_url: https://packages.microsoft.com/keys/microsoft.asc - refresh: true {% elif grains['os_family'] == 'RedHat' %} - name: packages-microsoft-[channel] - file: microsoft-[channel] - baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ - gpgkey: https://packages.microsoft.com/keys/microsoft.asc - gpgcheck: true {% endif %}Dodaj stan zainstalowanego pakietu do

install_mdatp.slsstanu po uprzednioadd_ms_repozdefiniowanym stanie.install_mdatp_package: pkg.installed: - name: matp - required: add_ms_repoDodaj wdrożenie pliku dołączania do

install_mdatp.slselementu po zdefiniowanym wcześniej eleminstall_mdatp_package.copy_mde_onboarding_file: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json - source: salt://mde/mdatp_onboard.json - required: install_mdatp_packageUkończony plik stanu instalacji powinien wyglądać podobnie do następujących danych wyjściowych:

add_ms_repo: pkgrepo.managed: - humanname: Microsoft Defender Repository {% if grains['os_family'] == 'Debian' %} - name: deb [arch=amd64,armhf,arm64] https://packages.microsoft.com/[distro]/[version]/prod [codename] main - dist: [codename] - file: /etc/apt/sources.list.d/microsoft-[channel].list - key_url: https://packages.microsoft.com/keys/microsoft.asc - refresh: true {% elif grains['os_family'] == 'RedHat' %} - name: packages-microsoft-[channel] - file: microsoft-[channel] - baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ - gpgkey: https://packages.microsoft.com/keys/microsoft.asc - gpgcheck: true {% endif %} install_mdatp_package: pkg.installed: - name: matp - required: add_ms_repo copy_mde_onboarding_file: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json - source: salt://mde/mdatp_onboard.json - required: install_mdatp_package

Twórca pliku stanu SaltState w repozytorium konfiguracji (zazwyczaj /srv/salt), który stosuje niezbędne stany do odłączania i usuwania usługi Defender for Endpoint. Przed użyciem pliku stanu odłączania należy pobrać pakiet odłączania z portalu zabezpieczeń i wyodrębnić go w taki sam sposób, jak pakiet dołączania. Pobrany pakiet odłączania jest ważny tylko przez ograniczony czas.

Twórca pliku

uninstall_mdapt.slsstanu odinstalowywania i dodaj stan, aby usunąćmdatp_onboard.jsonplikcat /srv/salt/uninstall_mdatp.slsremove_mde_onboarding_file: file.absent: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.jsonDodaj wdrożenie pliku odłączania do

uninstall_mdatp.slspliku poremove_mde_onboarding_filestanie zdefiniowanym w poprzedniej sekcji.offboard_mde: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_offboard.json - source: salt://mde/mdatp_offboard.jsonDodaj usunięcie pakietu MDATP do

uninstall_mdatp.slspliku pooffboard_mdestanie zdefiniowanym w poprzedniej sekcji.remove_mde_packages: pkg.removed: - name: mdatpKompletny plik stanu odinstalowywania powinien wyglądać podobnie do następujących danych wyjściowych:

remove_mde_onboarding_file: file.absent: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json offboard_mde: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_offboard.json - source: salt://mde/offboard/mdatp_offboard.json remove_mde_packages: pkg.removed: - name: mdatp

Wdrożenie

Teraz zastosuj stan do sługusów. Poniższe polecenie stosuje stan do maszyn o nazwie rozpoczynającej się od mdetest.

Instalacji:

salt 'mdetest*' state.apply install_mdatpWażna

Gdy produkt zostanie uruchomiony po raz pierwszy, pobierze najnowsze definicje ochrony przed złośliwym kodem. W zależności od połączenia internetowego może to potrwać do kilku minut.

Walidacja/konfiguracja:

salt 'mdetest*' cmd.run 'mdatp connectivity test'salt 'mdetest*' cmd.run 'mdatp health'Dezinstalacji:

salt 'mdetest*' state.apply uninstall_mdatp

Problemy z instalacją dziennika

Aby uzyskać więcej informacji na temat znajdowania automatycznie wygenerowanego dziennika utworzonego przez instalatora w przypadku wystąpienia błędu, zobacz Problemy z instalacją dziennika.

Uaktualnienia systemu operacyjnego

Podczas uaktualniania systemu operacyjnego do nowej wersji głównej należy najpierw odinstalować usługę Defender for Endpoint w systemie Linux, zainstalować uaktualnienie, a na koniec ponownie skonfigurować usługę Defender dla punktu końcowego w systemie Linux na urządzeniu.

Odwołanie

Zobacz też

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla