Spis oprogramowania

Dotyczy:

- Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender XDR

- Microsoft Defender dla serwerów plan 1 & 2

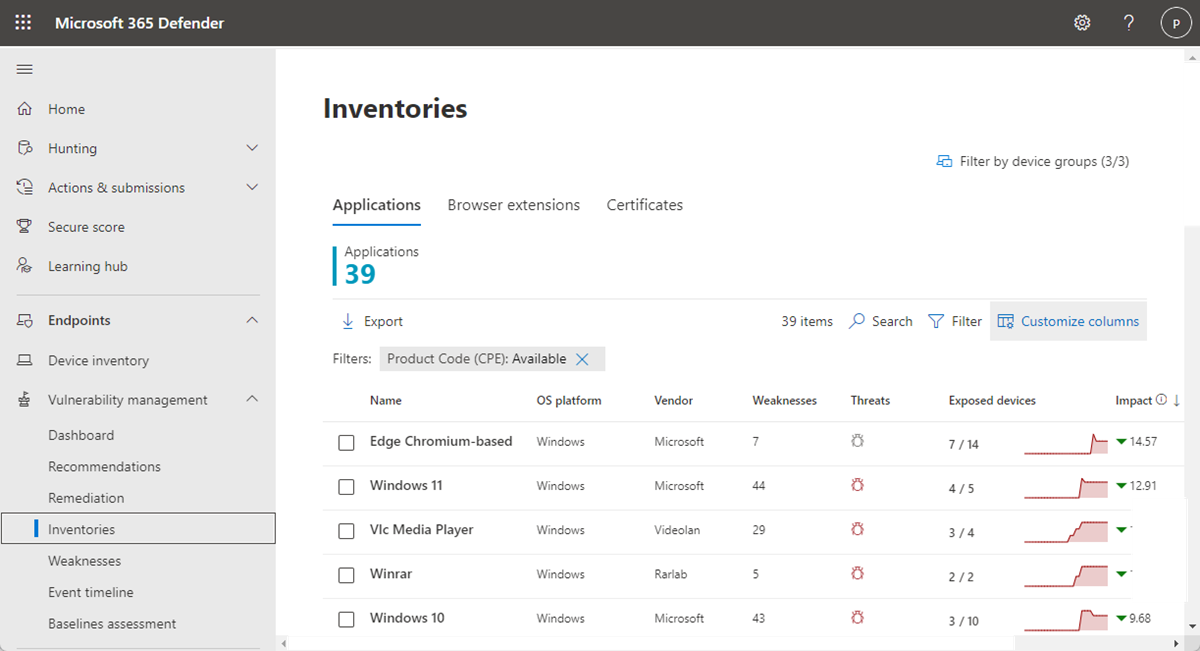

Spis oprogramowania w usłudze Defender Vulnerability Management to lista znanych programów w organizacji. Filtr domyślny na stronie spisu oprogramowania wyświetla całe oprogramowanie z oficjalnymi wyliczeniami common platform (CPE). Widok zawiera szczegółowe informacje, takie jak nazwa dostawcy, liczba słabych punktów, zagrożenia i liczba uwidocznionych urządzeń.

Porada

Czy wiesz, że możesz bezpłatnie wypróbować wszystkie funkcje w Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender? Dowiedz się, jak utworzyć konto bezpłatnej wersji próbnej.

Możesz usunąć filtr CPE Available , aby uzyskać dalszą widoczność i zwiększyć zakres wyszukiwania w całym zainstalowanym oprogramowaniu w organizacji. Oznacza to, że całe oprogramowanie, w tym oprogramowanie bez cpe, będzie teraz wyświetlane na liście spisu oprogramowania.

Uwaga

Ponieważ cpe są używane przez zarządzanie lukami w zabezpieczeniach do identyfikowania oprogramowania i wszelkich luk w zabezpieczeniach, mimo że produkty oprogramowania bez CPE będą wyświetlane na stronie spisu oprogramowania, nie będą one obsługiwane przez zarządzanie lukami w zabezpieczeniach i informacje, takie jak luki w zabezpieczeniach, luki w zabezpieczeniach, liczba uwidocznionych urządzeń i słabe strony nie będą dla nich dostępne.

Jak to działa

W dziedzinie odnajdywania wykorzystujemy ten sam zestaw sygnałów, który jest odpowiedzialny za wykrywanie i ocenę luk w zabezpieczeniach w Ochrona punktu końcowego w usłudze Microsoft Defender możliwości wykrywania i reagowania.

Ponieważ jest to czas rzeczywisty, w ciągu kilku minut zobaczysz informacje o lukach w zabezpieczeniach w miarę ich odnajdywania. Aparat automatycznie pobiera informacje z wielu kanałów informacyjnych zabezpieczeń. W rzeczywistości zobaczysz, czy określone oprogramowanie jest połączone z kampanią zagrożeń na żywo. Udostępnia on również link do raportu usługi Threat Analytics natychmiast po jego udostępnieniu.

Przejdź do strony Spis oprogramowania

Uzyskaj dostęp do strony spisu oprogramowania, wybierając pozycję Spis oprogramowania z menu nawigacji Zarządzanie lukami w zabezpieczeniach w portalu Microsoft Defender.

Uwaga

Jeśli wyszukasz oprogramowanie przy użyciu Ochrona punktu końcowego w usłudze Microsoft Defender wyszukiwanie globalne, pamiętaj, aby umieścić podkreślenie zamiast spacji. Na przykład aby uzyskać najlepsze wyniki wyszukiwania, należy napisać "windows_10" lub "windows_11" zamiast "Windows 10" lub "Windows 11".

Omówienie spisu oprogramowania

Zostanie otwarta strona Spis oprogramowania zawierająca listę oprogramowania zainstalowanego w sieci, w tym nazwę dostawcy, znalezione słabości, skojarzone z nimi zagrożenia, urządzenia uwidocznione, wpływ na ocenę ekspozycji i tagi.

Dane są aktualizowane co trzy do czterech godzin. Obecnie nie ma możliwości wymuszenia synchronizacji.

Domyślnie widok jest filtrowany według kodu produktu (CPE): Dostępne. Widok listy można również filtrować na podstawie słabych stron oprogramowania, powiązanych z nimi zagrożeń i tagów, takich jak to, czy oprogramowanie osiągnęło koniec wsparcia.

Wybierz oprogramowanie, które chcesz zbadać. Zostanie otwarty panel wysuwany z bardziej kompaktowym widokiem informacji na stronie. Możesz dokładniej poznać badanie i wybrać pozycję Otwórz stronę oprogramowania lub oznaczyć wszelkie niespójności techniczne, wybierając pozycję Nieścisłości raportu.

Oprogramowanie, które nie jest obsługiwane

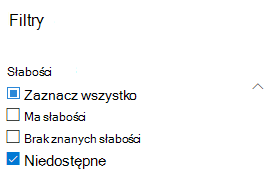

Oprogramowanie, które nie jest obecnie obsługiwane przez zarządzanie lukami w zabezpieczeniach, może znajdować się na stronie spisu oprogramowania. Ponieważ nie jest ona obsługiwana, dostępne będą tylko ograniczone dane. Filtruj według nieobsługiwanego oprogramowania za pomocą opcji "Niedostępne" w sekcji "Słabość".

Następujące informacje wskazują, że oprogramowanie nie jest obsługiwane:

- Pole Słabe strony pokazuje wartość "Niedostępne"

- Pole Uwidocznione urządzenia pokazuje kreskę

- Tekst informacyjny dodany w panelu bocznym i na stronie oprogramowania

- Strona oprogramowania nie będzie zawierać zaleceń dotyczących zabezpieczeń, wykrytych luk w zabezpieczeniach ani sekcji osi czasu zdarzeń

Spis oprogramowania na urządzeniach

W panelu nawigacyjnym portalu Microsoft Defender przejdź do obszaru Spis urządzeń. Wybierz nazwę urządzenia, aby otworzyć stronę urządzenia (na przykład Komputer1), a następnie wybierz kartę Spis oprogramowania , aby wyświetlić listę wszystkich znanych programów znajdujących się na urządzeniu. Wybierz określony wpis oprogramowania, aby otworzyć wysuwaną pozycję z większą ilością informacji.

Oprogramowanie może być widoczne na poziomie urządzenia, nawet jeśli nie jest obecnie obsługiwane przez zarządzanie lukami w zabezpieczeniach. Dostępne będą jednak tylko ograniczone dane. Dowiesz się, czy oprogramowanie nie jest obsługiwane, ponieważ w kolumnie "Słabość" zostanie wyświetlona informacja "Niedostępne".

Oprogramowanie bez cpe może również być wyświetlane w ramach tego spisu oprogramowania specyficznego dla urządzenia.

Dowody oprogramowania

Zobacz dowody na to, gdzie wykryliśmy określone oprogramowanie na urządzeniu z rejestru, dysku lub obu tych elementów. Można go znaleźć na dowolnym urządzeniu w spisie oprogramowania urządzenia.

Wybierz nazwę oprogramowania, aby otworzyć wysuwaną aplikację, i poszukaj sekcji o nazwie "Dowody oprogramowania".

Strony oprogramowania

Strony oprogramowania można wyświetlić na kilka różnych sposobów:

- Strona > spisu oprogramowania Wybierz nazwę > oprogramowania Wybierz pozycję Otwórz stronę oprogramowania w wysuwanym oknie

- Strona >zaleceń dotyczących zabezpieczeń Wybierz zalecenie > Wybierz pozycję Otwórz stronę oprogramowania w wysuwnym oknie

- Strona >osi czasu zdarzeń Wybierz zdarzenie > Wybierz nazwę oprogramowania hiperłącza (na przykład Visual Studio 2017) w sekcji o nazwie "Powiązany składnik" w wysuwnym oknie

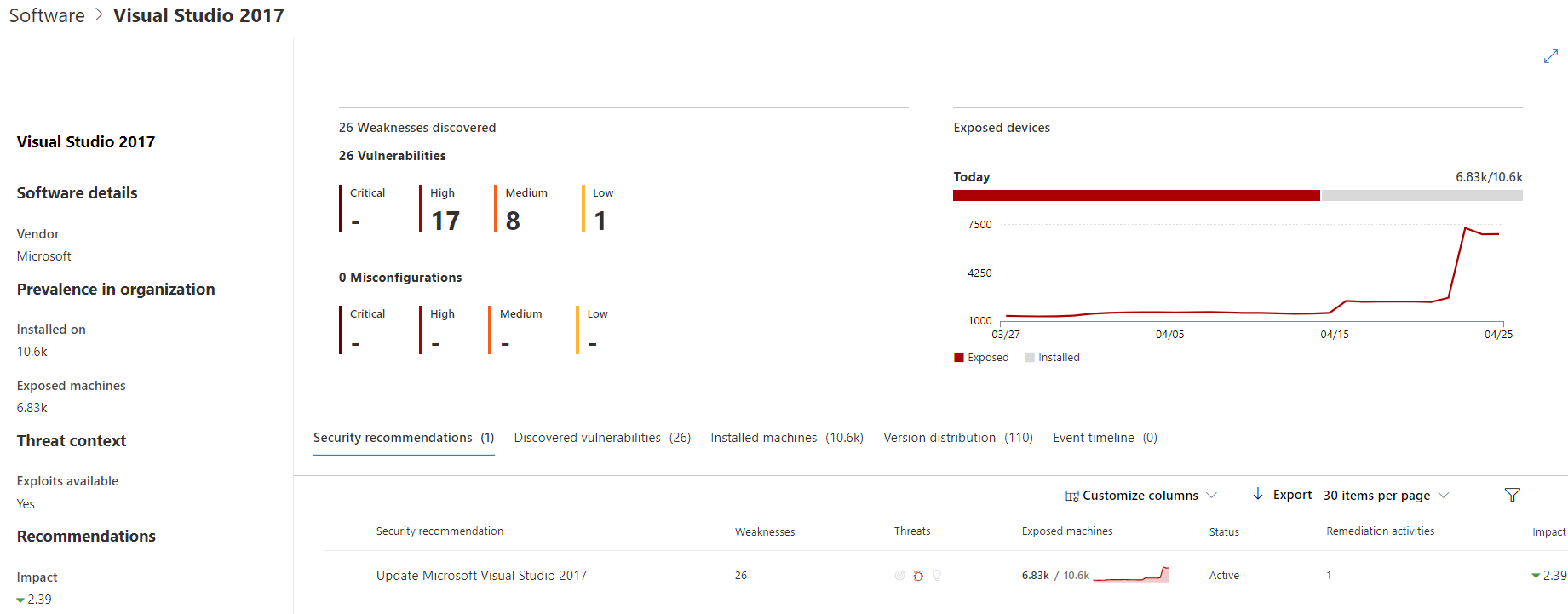

Zostanie wyświetlona pełna strona ze wszystkimi szczegółami określonego oprogramowania i następującymi informacjami:

- Panel boczny z informacjami o dostawcy, częstość występowania oprogramowania w organizacji (w tym liczba urządzeń, na których jest zainstalowany, i uwidocznione urządzenia, które nie są poprawione), czy i wykorzystanie jest dostępne, oraz wpływ na ocenę ekspozycji.

- Wizualizacje danych pokazujące liczbę i ważność luk w zabezpieczeniach oraz błędy konfiguracji. Ponadto wykresy z liczbą uwidocznionych urządzeń.

- Karty z informacjami, takimi jak:

Odpowiednie zalecenia dotyczące zabezpieczeń dotyczące zidentyfikowanych słabych punktów i luk w zabezpieczeniach.

Nazwane CVE wykrytych luk w zabezpieczeniach.

Urządzenia z zainstalowanym oprogramowaniem (wraz z nazwą urządzenia, domeną, systemem operacyjnym i nie tylko).

Lista wersji oprogramowania (w tym liczba urządzeń, na których jest zainstalowana wersja, liczba wykrytych luk w zabezpieczeniach i nazwy zainstalowanych urządzeń).

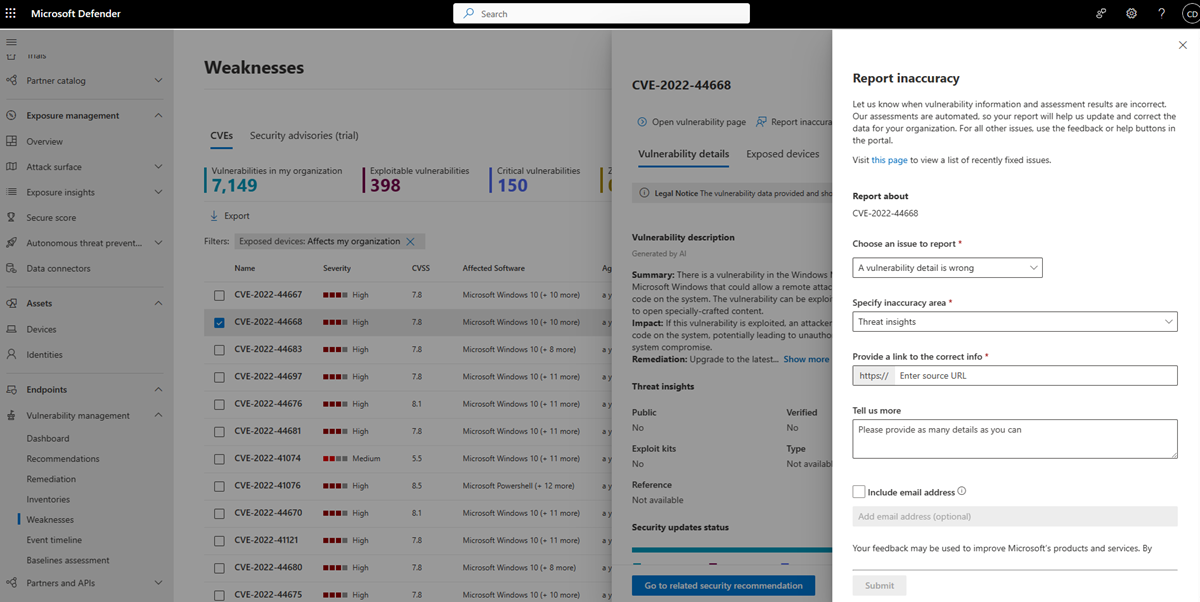

Niedokładność raportu

Zgłoś niedokładność, gdy zobaczysz nieprawidłowe informacje o lukach w zabezpieczeniach i wyniki oceny.

Otwórz wysuwane oprogramowanie na stronie Spis oprogramowania.

Wybierz pozycję Nieścisłość raportu.

W okienku wysuwanym wybierz problem do zgłoszenia:

- szczegóły oprogramowania są nieprawidłowe

- oprogramowanie nie jest zainstalowane na żadnym urządzeniu w mojej organizacji

- liczba zainstalowanych lub uwidocznionych urządzeń jest nieprawidłowa

Podaj żądane szczegóły dotyczące niedokładności. Będzie to się różnić w zależności od problemu, który zgłaszasz.

- Wybierz pozycję Prześlij. Twoja opinia jest natychmiast wysyłana do ekspertów w dziedzinie zarządzania lukami w zabezpieczeniach.

Interfejsy API spisu oprogramowania

Interfejsy API umożliwiają wyświetlanie informacji o oprogramowaniu zainstalowanym w organizacji. Informacje zwracane przez interfejsy API obejmują zainstalowane urządzenia, nazwę oprogramowania, dostawcę oprogramowania, zainstalowane wersje i liczbę słabych stron. Więcej informacji można znaleźć w następujących artykułach:

- Eksportowanie oceny spisu oprogramowania na urządzenie

- Eksportowanie oceny luk w zabezpieczeniach oprogramowania na urządzenie

- Eksportowanie oceny spisu oprogramowania bez kodu produktu na urządzenie

Artykuły pokrewne

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla