Łagodź luki w zabezpieczeniach zero-day

Dotyczy:

- Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender XDR

- Microsoft Defender dla serwerów plan 1 & 2

Luka w zabezpieczeniach zero-day to luka w oprogramowaniu, dla której nie wydano oficjalnej poprawki ani aktualizacji zabezpieczeń. Dostawca oprogramowania może lub nie może być świadomy luki w zabezpieczeniach i nie są dostępne żadne publiczne informacje o tym ryzyku. Luki w zabezpieczeniach zerowym dniem często mają wysoki poziom ważności i są aktywnie wykorzystywane.

Zarządzanie lukami w zabezpieczeniach będzie wyświetlać tylko luki w zabezpieczeniach zerowym dniem, o które mają informacje.

Porada

Czy wiesz, że możesz bezpłatnie wypróbować wszystkie funkcje w Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender? Dowiedz się, jak utworzyć konto bezpłatnej wersji próbnej.

Znajdowanie informacji o lukach w zabezpieczeniach zero-day

Po znalezieniu luki w zabezpieczeniach zerowym dniem informacje o niej zostaną przekazane za pośrednictwem następujących środowisk w portalu Microsoft Defender.

Uwaga

Możliwość 0-dniowej luki w zabezpieczeniach jest obecnie dostępna tylko dla produktów z systemem Windows.

Pulpit nawigacyjny usługi Defender Vulnerability Management

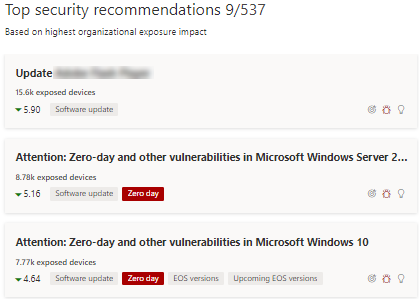

Poszukaj zaleceń z tagiem zero-day na karcie "Najważniejsze zalecenia dotyczące zabezpieczeń".

Znajdź najlepsze oprogramowanie z tagiem zero-day na karcie "Oprogramowanie narażone na największe zagrożenia".

Strona Słabe strony

Poszukaj nazwanej luki w zabezpieczeniach zero-day wraz z opisem i szczegółami.

Jeśli ta luka w zabezpieczeniach ma przypisany identyfikator CVE, obok nazwy CVE zostanie wyświetlona etykieta zero-day.

Jeśli ta luka w zabezpieczeniach nie ma przypisanego identyfikatora CVE, znajdziesz ją pod wewnętrzną, tymczasową nazwą, która wygląda jak "TVM-XXXX-XXXX". Nazwa zostanie zaktualizowana po przypisaniu oficjalnego identyfikatora CVE, ale poprzednia nazwa wewnętrzna nadal będzie można wyszukiwać i znajdować się w panelu bocznym.

Strona spisu oprogramowania

Poszukaj oprogramowania z tagiem zero-day. Filtruj według tagu "zero day", aby wyświetlić tylko oprogramowanie z lukami w zabezpieczeniach zerowym dniem.

Strona oprogramowania

Poszukaj tagu zero-day dla każdego oprogramowania, którego dotyczy luka w zabezpieczeniach zero-day.

Strona zaleceń dotyczących zabezpieczeń

Wyświetl jasne sugestie dotyczące opcji korygowania i ograniczania ryzyka, w tym obejścia, jeśli istnieją. Filtruj według tagu "zero day", aby wyświetlić tylko zalecenia dotyczące zabezpieczeń dotyczące luk w zabezpieczeniach zerowym dniem.

Jeśli istnieje oprogramowanie z zerową luką w zabezpieczeniach i dodatkowymi lukami w zabezpieczeniach do rozwiązania, otrzymasz jedno zalecenie dotyczące wszystkich luk w zabezpieczeniach.

Rozwiązywanie problemów z lukami w zabezpieczeniach zerowym dniem

Przejdź do strony zaleceń dotyczących zabezpieczeń i wybierz rekomendację z dniem zerowym. Zostanie otwarte okno wysuwane z informacjami o zero-day i innych lukach w zabezpieczeniach dla tego oprogramowania.

Jeśli są dostępne, zostanie wyświetlony link do opcji ograniczania ryzyka i obejść. Obejścia mogą pomóc zmniejszyć ryzyko związane z tą luką w zabezpieczeniach zerowym dniem do momentu wdrożenia poprawki lub aktualizacji zabezpieczeń.

Otwórz opcje korygowania i wybierz typ uwagi. Opcja korygowania wymagająca uwagi jest zalecana w przypadku luk w zabezpieczeniach zerowym dniem, ponieważ aktualizacja nie została jeszcze wydana. Nie będzie można wybrać terminu ukończenia, ponieważ nie ma konkretnej akcji do wykonania. Jeśli istnieją starsze luki w zabezpieczeniach tego oprogramowania, które chcesz skorygować, możesz zastąpić opcję korygowania "wymagana uwaga" i wybrać opcję "aktualizuj".

Śledzenie działań korygowania zero-day

Przejdź do strony Korygowanie , aby wyświetlić element działania korygowania. Jeśli wybrano opcję korygowania "wymagana uwaga", nie będzie paska postępu, stanu biletu ani terminu ukończenia, ponieważ nie ma rzeczywistej akcji, którą możemy monitorować. Możesz filtrować według typu korygowania, takiego jak "aktualizacja oprogramowania" lub "wymagana uwaga", aby wyświetlić wszystkie elementy działania w tej samej kategorii.

Stosowanie poprawek luk w zabezpieczeniach zero-day

Po wydaniu poprawki na dzień zerowy zalecenie zostanie zmienione na "Update" i obok niej niebieska etykieta z napisem "Nowa aktualizacja zabezpieczeń dla dnia zero". Tag zero-day nie będzie już traktowany jako zero-day. Tag zero-day zostanie usunięty ze wszystkich stron.

Artykuły pokrewne

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla