Udostępnianie aplikacji opartej na modelu

Udostępnij aplikację opartą na modelu, aby udostępnić ją innym użytkownikom. Udostępnianie obejmuje następujące kroki:

- Określ role zabezpieczeń, które mają być używane w aplikacji.

- Przypisz role zabezpieczeń lub osoby do aplikacji opartej na modelach

- Udostępnij łącze do aplikacji

Jeśli aplikacja zawiera tylko gotowe tabele, takie jak konto lub kontakt, można użyć istniejącej wstępnie określona rola zabezpieczeń.

Podstawy udostępniania aplikacji opartego na modelach

Aplikacje oparte na modelach wykorzystują do udostępniania zabezpieczenia oparte na rolach. Podstawowa zasada zabezpieczeń opartych na rolach polega na tym, że rola zabezpieczeń zawiera uprawnienia definiujące zestaw działań, które mogą być wykonywane w tabelach w aplikacji. Takie podejście oznacza, że choć dwie osoby mogą korzystać z aplikacji, jeden użytkownik może mieć możliwość odczytu tylko rekordów lub rekordów, które same utworzyły. Inny użytkownik może być w stanie wyświetlić wszystkie rekordy i mieć prawa do usuwania tych rekordów.

Wszyscy użytkownicy aplikacji muszą mieć przypisaną co najmniej jedną wstępnie zdefiniowaną lub niestandardową rolę zabezpieczeń. Lub role zabezpieczeń można przypisać do zespołów. Jeśli użytkownik lub zespół jest przypisany do jednej z tych ról, osoba lub członkowie zespołu otrzymują uprawnienia skojarzone z tą rolą.

Proces udostępniania aplikacji opartej na modelu różni się od udostępniania aplikacji kanw. Udostępnianie aplikacji oparte na modelu zależy od tego, w jaki sposób są przypisywane uprawnienia do tabel danych Microsoft Dataverse w aplikacji. Jeśli role zabezpieczeń nie zostały jeszcze zdefiniowane dla aplikacji, skontaktuj się z administratorem Power Platform, aby je utworzyć.

Więcej informacji Tworzenie i edytowanie roli zabezpieczeń w celu zarządzania dostępem

Przypisz role zabezpieczeń lub osoby do aplikacji opartej na modelach

Gdy udostępniasz aplikację opartą na modelu, możesz udostępnić ją wszystkim członkom jednej lub większej liczby ról zabezpieczeń albo użytkownikowi lub zespołowi.

Zaloguj się do Power Apps, w lewym okienku nawigacyjnym wybierz Aplikacje obok aplikacji, którą chcesz udostępnij wybierz …, a następnie wybierz Udostępnij.

W okienku Udostępnij nazwa aplikacji wybierz jedną z następujących opcji:

- Wybierz aplikację, a następnie wybierz listę rozwijaną w prawym panelu, aby wyświetlić wszystkie dostępne role zabezpieczeń. Wybierz odpowiednie role zabezpieczeń z listy rola zabezpieczeń rozwijanej.

Ważne

Jeśli aplikacja ma jedną lub więcej tabel niestandardowych, skontaktuj się z administratorem Power Platform, aby skonfigurować uprawnienia do tabel niestandardowych w roli zabezpieczeń. Jest to konieczne, aby użytkownicy mogli pracować z rekordami tabeli niestandardowej w aplikacji. Więcej informacji Tworzenie i edytowanie roli zabezpieczeń w celu zarządzania dostępem

Aby przypisać pojedynczego użytkownika lub zespół, wybierz nazwę użytkownika lub zespół z listy Osoby.

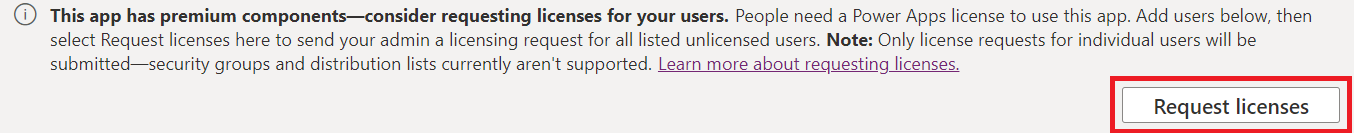

Jeśli Twoja aplikacja zawiera składniki typu Premium, takie jak mapowanie lub składniki wejściowe adresu, użytkownicy muszą mieć licencję Power Apps na korzystanie z tej aplikacji. Aby zażądać licencji dla użytkowników aplikacji, wybierz opcję Żądaj licencji, w celu przesłania prośby o licencję do administratora.

Uwaga

Nie można zażądać licencji dla grup zabezpieczeń ani list dystrybucyjnych. Aby uzyskać więcej informacji na temat żądania licencji, zobacz Żądanie licencji Power Apps dla użytkowników aplikacji.

- Wybierz aplikację, a następnie wybierz listę rozwijaną w prawym panelu, aby wyświetlić wszystkie dostępne role zabezpieczeń. Wybierz odpowiednie role zabezpieczeń z listy rola zabezpieczeń rozwijanej.

Wybierz Udostępnij.

Udostępnij łącze do aplikacji

W przeciwieństwie do aplikacji udostępniania kanw, aplikacje oparte na modelu nie wysyła obecnie wiadomości e-mail z łączem do aplikacji.

Aby uzyskać bezpośrednią łącze do aplikacji:

Przejdź do Power Apps.

W lewym okienku nawigacji, wybierz Rozwiązania. Jeśli elementu nie ma w okienku panelu bocznego, wybierz …Więcej, a następnie wybierz żądany element.

Otwórz rozwiązanie zawierające aplikację na podstawie modelu.

Wybierz aplikację na podstawie modelu, a następnie na pasku poleceń wybierz pozycję Edytuj.

W klasycznym projektancie wybierz kartę Właściwości, a następnie skopiuj ujednolicony interfejs URL.

Wklej adres URL aplikacji w miejscu, w którym użytkownicy będą mogli uzyskać do niej dostęp, np. publikując go w kanale usługi Teams, witrynie SharePoint lub wysyłając pocztą e-mail.

Uprawnienia do udostępniania aplikacji i wymagania dotyczące licencjonowania

Podczas udostępniania użytkownikowi aplikacji korzystającej z modelu istnieje kilka kluczowych środowiska i wymagań wstępnych licencjonowania.

- Użytkownik usługi Microsoft 365 z uprawnieniami administratora lub globalnymi uprawnieniami administracyjnymi Power Platform musi istnieć w obrębie organizacji. Dowiedz się, jak przypisać Power Platform Administrator praw. Zapewnia to użytkownikowi Administrator praw we wszystkich środowiskach.

- Sharer aplikacji musi mieć uprawnienia administracyjne do określonego środowiska (lub być Power Platform Administrator). Sharer aplikacji musi mieć uprawnienie rola zabezpieczeń o jednakowych lub większych uprawnieniach niż rola zabezpieczeń przypisane do aplikacji i innym użytkownikom. Zwykle jest to osoba udostępniająca aplikację z rolą zabezpieczeń Dataverse Administrator systemu lub Dostosowujący system. Te role mogą być przypisywane przez Power Platform administratorów (którzy mają prawa we wszystkich Dataverse środowiskach). Role zabezpieczeń administratora systemu i konfiguratora systemu to standardowe role, które istnieją we wszystkich środowiskach Dataverse.

- Użytkownik musi istnieć jako użytkownik w środowisku. Nie wystarczy tylko użytkownik usługi Microsoft 365. Względu na to, że wszyscy użytkownicy w środowisku są uwzględnieni i opisani w tabelach w środowisku. Dowiedz się, jak dodać użytkownika do środowiska

- Użytkownicy muszą mieć poprawną licencję, aby móc korzystać z aplikacji. Użytkownicy mogą zażądać od siebie licencji albo twórca może zażądać licencji dla użytkowników swoich aplikacji. Ponadto licencja musi być przypisana do dzierżawy, na którym znajduje się aplikacja. Wyjątkiem od tego wymagania wstępnego jest aplikacja hostowana w środowisku Microsoft Dataverse for Teams.

Informacje na temat wstępnie zdefiniowanych ról zabezpieczeń

Dostępnych jest kilka predefiniowanych ról Dataverse. Aby uruchamiać aplikacje, które używają tylko gotowych tabel, dostępna jest rola zabezpieczeń z rolą użytkownika podstawowego, w której członkowie mogą odtwarzać aplikację w środowisku i wykonywać typowe zadania dla rekordów, które są ich własnością. Więcej informacji: Wstępnie określone role zabezpieczeń

Użyj grup Microsoft Entra, aby zarządzać dostępem

Administratorzy mogą używać grup w organizacji w usłudze Microsoft Entra do zarządzania prawami dostępu dla licencjonowanych użytkowników Dataverse. Oba typy grup Microsoft Entra — Microsoft 365 i Zabezpieczenia — mogą służyć do zabezpieczenia praw dostępu użytkowników do aplikacji. Więcej informacji: Informacje o zespołach grup

Zobacz też

Dowiedz się więcej o tworzeniu użytkowników i przypisywaniu ról zabezpieczeń

Minimalne uprawnienia do wykonywania typowych zadań

Uruchom aplikację opartą na modelu na urządzeniu przenośnym

Uwaga

Czy możesz poinformować nas o preferencjach dotyczących języka dokumentacji? Wypełnij krótką ankietę. (zauważ, że ta ankieta jest po angielsku)

Ankieta zajmie około siedmiu minut. Nie są zbierane żadne dane osobowe (oświadczenie o ochronie prywatności).

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla