Configurar e instalar o Azure Information Protection scanner clássico

Antes de começar a configurar e instalar o scanner Azure Information Protection, verifique se o seu sistema está em conformidade com os requisitos necessários.

Quando estiver pronto, continue com os seguintes passos:

Execute os seguintes procedimentos de configuração adicionais, conforme necessário para o seu sistema:

| Procedimento | Descrição |

|---|---|

| Alterar quais tipos de ficheiros para proteger | Pode querer digitalizar, classificar ou proteger diferentes tipos de ficheiros do que o padrão. Para obter mais informações, consulte o processo de digitalização AIP. |

| Atualizar o seu scanner | Atualize o seu scanner para aproveitar as funcionalidades e melhorias mais recentes. |

| Edição de configurações de repositório de dados a granel | Utilize opções de importação e exportação para fazer alterações a granel para vários repositórios de dados. |

| Utilize o scanner com configurações alternativas | Utilize o scanner sem configurar etiquetas com quaisquer condições |

| Otimizar o desempenho | Orientação para otimizar o desempenho do seu scanner |

Para mais informações, consulte também a Lista de cmdlets para o scanner.

Configure o scanner no portal do Azure

Antes de instalar o scanner, ou atualizá-lo a partir de uma versão de disponibilidade geral mais antiga do scanner, crie um trabalho de cluster e de verificação de conteúdos para o scanner no portal do Azure.

Em seguida, configufique o trabalho de cluster e de digitalização de conteúdos com definições de scanner e os repositórios de dados para digitalizar.

Para configurar o seu scanner:

Inscreva-se no portal do Azure e navegue para o painel de Information Protection Azure.

Por exemplo, na caixa de pesquisa de recursos, serviços e docs: Comece a digitar informações e selecione Azure Information Protection.

Localize as opções do menu do Scanner e selecione Clusters.

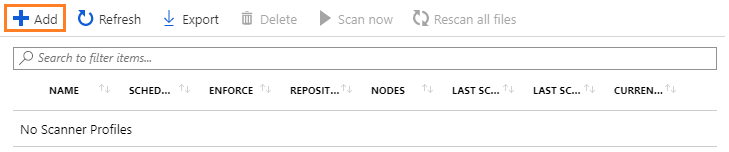

No painel Azure Information Protection - Clusters, selecione Adicionar:

No Add um novo painel de aglomerado :

Especifique um nome significativo para o scanner. Este nome é usado para identificar as definições de configuração do scanner e os repositórios de dados para digitalizar.

Por exemplo, pode especificar a Europa para identificar a localização geográfica dos repositórios de dados que o seu scanner irá cobrir. Quando posteriormente instalar ou atualizar o scanner, terá de especificar o mesmo nome de cluster.

Opcionalmente, especifique uma descrição para fins administrativos, para ajudá-lo a identificar o nome do cluster do scanner.

Selecione Guardar.

Localize as opções do menu do Scanner e selecione trabalhos de digitalização de conteúdo.

No painel Azure Information Protection - Painel de trabalhos de digitalização de conteúdo, selecione Add.

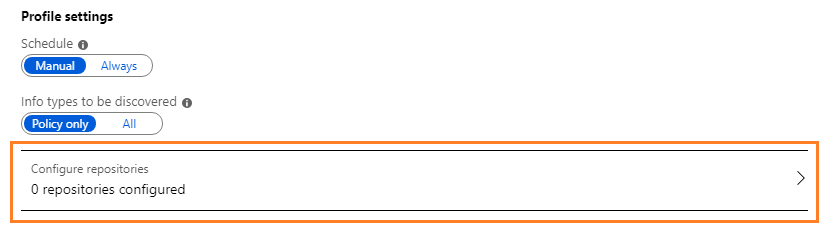

Para esta configuração inicial, configufique as seguintes definições e, em seguida, selecione Guardar mas não feche o painel:

Section Definições Definições de trabalho de digitalização de conteúdo - Horário: Mantenha o padrão dos tipos de Informações Manuais

- a serem descobertos: Alterar para a Política apenas

- configurar repositórios: Não configuure neste momento porque o trabalho de digitalização de conteúdo deve ser guardado primeiro.Política de sensibilidade - Executar: Selecione ficheiros off

- Label com base no conteúdo: Mantenha o padrão deetiqueta por

- defeito: Mantenha o padrão dosficheiros de remarcaçãopor defeito

- da Política: Mantenha o padrão de DesligarConfigurar configurações de ficheiros - Preservar "Data modificada", "Última modificada" e "Modificada por": Manter o padrão dostipos de

- Ficheiros para digitalizar: Manter os tipos de ficheiros predefinidos para excluiro proprietário predefinido

- : Manter o padrão da Conta ScannerAgora que o trabalho de digitalização de conteúdo é criado e guardado, está pronto para voltar à opção de repositórios de configuração para especificar as lojas de dados a serem digitalizadas.

Especifique os caminhos do UNC e os URLs do Servidor SharePoint para bibliotecas e pastas de documentos sharePoint no local.

Nota

SharePoint Server 2019, SharePoint Server 2016 e SharePoint Server 2013 são suportados para SharePoint. O SharePoint Server 2010 também é suportado quando tiver um suporte alargado para esta versão do SharePoint.

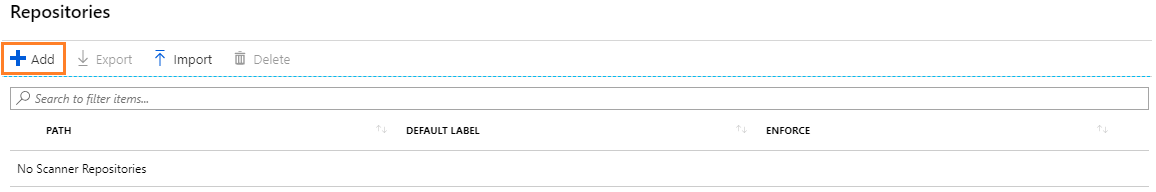

Para adicionar a sua primeira loja de dados, enquanto no painel de trabalho de digitalização de conteúdo , selecione repositórios de configuração para abrir o painel repositórios :

No painel repositório , selecione Adicionar:

No painel de repositório, especifique o caminho para o repositório de dados e, em seguida, selecione Save.

Por exemplo:

- Para uma partilha de rede, use

\\Server\Folder. - Para uma biblioteca SharePoint, utilize

http://sharepoint.contoso.com/Shared%20Documents/Folder.

Nota

Os wildcards não são suportados e as localizações do WebDav não são suportadas.

Utilize a seguinte sintaxe ao adicionar caminhos SharePoint:

Caminho Syntax Caminho da raiz http://<SharePoint server name>

Verifica todos os sites, incluindo quaisquer coleções de site permitidas para o utilizador do scanner.

Requer permissões adicionais para descobrir automaticamente o conteúdo raizSubsite ou recolha específica do SharePoint Uma das seguintes:

-http://<SharePoint server name>/<subsite name>-http://SharePoint server name>/<site collection name>/<site name>

Requer permissões adicionais para descobrir automaticamente o conteúdo da recolha do siteBiblioteca específica do SharePoint Uma das seguintes:

-http://<SharePoint server name>/<library name>

-http://SharePoint server name>/.../<library name>Pasta Específica SharePoint http://<SharePoint server name>/.../<folder name>Para as definições restantes neste painel, não as altere para esta configuração inicial, mas mantenha-as como padrão de trabalho de digitalização de conteúdo. A definição predefinitiva significa que o repositório de dados herda as definições da função de digitalização de conteúdos.

- Para uma partilha de rede, use

Se quiser adicionar outro repositório de dados, repita os passos 8 e 9.

Feche o painel de repositórios e o painel de trabalho de digitalização de conteúdo .

Voltando ao painel de trabalho Azure Information Protection - O painel de trabalho de digitalização de conteúdo, o nome da verificação do seu conteúdo é apresentado, juntamente com a coluna AGENDAque mostra manual e a coluna ENFORCE está em branco.

Está agora pronto para instalar o scanner com o trabalho de scanner de conteúdo que criou. Continue com a Instalação do scanner.

Instalar o scanner

Depois de configurar o scanner Azure Information Protection no portal do Azure, execute os passos abaixo para instalar o scanner:

Inscreva-se no Windows o computador do Servidor que irá executar o scanner. Utilize uma conta que tenha direitos de administrador local e que tenha permissões para escrever na base de dados principal SQL Server.

Importante

Para obter mais informações, consulte Pré-requisitos para instalar e implantar o scanner Azure Information Protection.

Abra uma sessão de Windows PowerShell com a Corrida como opção de administrador.

Executar o cmdlet Install-AIPScanner, especificando a sua SQL Server instância para criar uma base de dados para o scanner Azure Information Protection e o nome do cluster do scanner que especificou na secção anterior:

Install-AIPScanner -SqlServerInstance <name> -Profile <cluster name>Exemplos, utilizando o nome de perfil da Europa:

Para um caso padrão:

Install-AIPScanner -SqlServerInstance SQLSERVER1 -Profile EuropePara um caso nomeado:

Install-AIPScanner -SqlServerInstance SQLSERVER1\AIPSCANNER -Profile EuropePara SQL Server Express:

Install-AIPScanner -SqlServerInstance SQLSERVER1\SQLEXPRESS -Profile Europe

Quando for solicitado, forneça as credenciais para a conta de serviço do scanner (

\<domain\user name>) e senha.Verifique se o serviço está agora instalado utilizando serviços de Ferramentas>Administrativas.

O serviço instalado chama-se Azure Information Protection Scanner e está configurado para ser executado utilizando a conta de serviço do scanner que criou.

Agora que instalou o scanner, precisa de obter um Azure AD ficha para a conta de serviço do scanner autenticar, para que o scanner possa funcionar sem vigilância.

Obter um Azure AD ficha para o scanner

Um Azure AD ficha permite que o scanner autente para o serviço Azure Information Protection.

Para obter um Azure AD token:

O Regresso ao portal do Azure para criar dois Azure AD aplicações para especificar um token de acesso para autenticação. Este símbolo permite que o scanner seja executado não interactivamente.

Para obter mais informações, consulte Como rotular ficheiros não interactivamente para o Azure Information Protection.

A partir do Windows o computador Server, se a sua conta de serviço de scanner tiver recebido o Registo local para a instalação, inicie sessão com esta conta e inicie uma sessão PowerShell.

Executar Set-AIPAuthentication, especificando os valores que copiou do passo anterior:

Set-AIPAuthentication -webAppId <ID of the "Web app / API" application> -webAppKey <key value generated in the "Web app / API" application> -nativeAppId <ID of the "Native" application>Quando solicitado, especifique a palavra-passe para as credenciais da sua conta de serviço para Azure AD e, em seguida, clique em Aceitar.

Por exemplo:

Set-AIPAuthentication -WebAppId "57c3c1c3-abf9-404e-8b2b-4652836c8c66" -WebAppKey "+LBkMvddz?WrlNCK5v0e6_=meM59sSAn" -NativeAppId "8ef1c873-9869-4bb1-9c11-8313f9d7f76f").token | clip Acquired application access token on behalf of the user

Dica

Se a sua conta de serviço de scanner não puder ser concedida ao Registo local , especifique e utilize o parâmetro Token para Set-AIPAuthentication.

O scanner tem agora um símbolo para autenticar para Azure AD, que é válido por um ano, dois anos, ou nunca, de acordo com a sua configuração da aplicação Web /API em Azure AD.

Quando o token expirar, deve repetir os passos 1 e 2.

Está agora pronto para fazer a sua primeira digitalização no modo de descoberta. Para obter mais informações, consulte Executar um ciclo de descoberta e ver relatórios para o scanner.

Se já fez uma verificação de descoberta, continue com o Configure o scanner para aplicar classificação e proteção.

Configurar o scanner para aplicar classificação e proteção

As definições predefinidas configuram o scanner para executar uma vez e no modo apenas reportando.

Para alterar estas definições, edite o trabalho de digitalização de conteúdos:

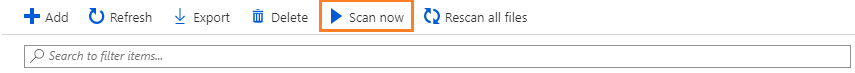

No portal do Azure, no Azure Information Protection - Painel de trabalhos de digitalização de conteúdos, selecione o cluster e o trabalho de digitalização de conteúdos para editá-lo.

No painel de trabalho de digitalização de conteúdo, altere o seguinte e, em seguida, selecione Guardar:

- A partir da secção de trabalho de digitalização de conteúdo : Alterar a Agenda para Sempre

- A partir da secção política de sensibilidade : Alterar Impor para On

Dica

Pode querer alterar outras definições neste painel, como se os atributos do ficheiro são alterados e se o scanner pode voltar a rotular ficheiros. Utilize o popup de informação para aprender mais informações sobre cada configuração.

Tome nota da hora atual e re início do scanner a partir do painel de trabalhos de Information Protection Azure - Análise de conteúdo:

Em alternativa, executar o seguinte comando na sua sessão PowerShell:

Start-AIPScanPara ver relatórios de ficheiros rotulados, qual a classificação aplicada e se a proteção foi aplicada, monitorize o registo do evento para o tipo informacional 911 e o carimbo de tempo mais recente.

Verifique os relatórios para obter detalhes ou use o portal do Azure para encontrar esta informação.

O scanner está programado para funcionar continuamente. Quando o scanner trabalha através de todos os ficheiros configurados, inicia automaticamente um novo ciclo para que quaisquer ficheiros novos e alterados sejam descobertos.

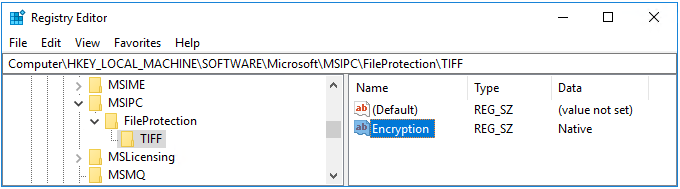

Alterar quais tipos de ficheiros para proteger

Por predefinição, o scanner AIP protege apenas Office tipos de ficheiros e ficheiros PDF. Para alterar este comportamento, tal como configurar o scanner para proteger todos os tipos de ficheiros, tal como o cliente faz, ou para proteger tipos de ficheiros adicionais específicos, edite o registo da seguinte forma:

- Especificar os tipos de ficheiros adicionais que pretende proteger

- Especifique o tipo de proteção que pretende aplicar (nativo ou genérico)

Nesta documentação para programadores, a proteção genérica é referida como "PFile".

Para alinhar os tipos de ficheiros suportados com o cliente, onde todos os ficheiros são automaticamente protegidos com proteção nativa ou genérica:

Especificar:

- O

*wildcard como chave de registo Encryptioncomo o valor (REG_SZ)Defaultcomo os dados de valor

- O

Verifique se existem as teclas MSIPC e FileProtection . Crie-as manualmente se não o fizerem e, em seguida, crie uma sub-chave para cada extensão de nome de ficheiro.

Por exemplo, para que o scanner proteja as imagens do TIFF para além de Office ficheiros e PDFs, o registo será semelhante ao seguinte depois de o ter editado:

Nota

Como ficheiro de imagem, os ficheiros TIFF suportam a proteção nativa e a extensão do nome do ficheiro resultante é .ptiff.

Para ficheiros que não suportam a proteção nativa, especifique a extensão do nome do ficheiro como uma nova chave e pFile para proteção genérica. A extensão do nome do ficheiro resultante para o ficheiro protegido é .pfile.

Para uma lista de tipos de ficheiros de texto e imagens que suportam igualmente a proteção nativa, mas que devem ser especificados no registo, consulte os tipos de ficheiros suportados para classificação e proteção.

Atualizar o seu scanner

Se já instalou previamente o scanner e pretende fazer o upgrade, consulte a atualização do scanner Azure Information Protection.

Em seguida, configuure e use o seu scanner como de costume, saltando os passos para instalar o seu scanner.

Nota

Se tiver uma versão do scanner com mais de 1.48.204.0 e não estiver pronto para o atualizar, consulte implementar versões anteriores do Azure Information Protection scanner para classificar e proteger automaticamente ficheiros.

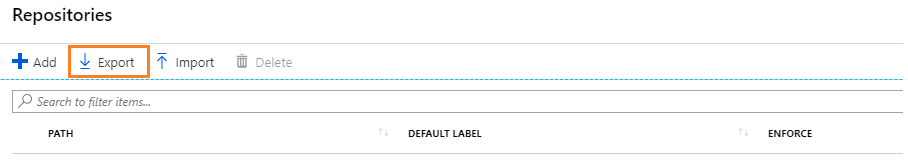

Edição de configurações de repositório de dados a granel

Utilize os botões de Exportação e Importação para fazer alterações para o seu scanner em vários repositórios.

Desta forma, não precisa de fazer as mesmas alterações várias vezes, manualmente, no portal do Azure.

Por exemplo, se tiver um novo tipo de ficheiro em vários repositórios de dados do SharePoint, talvez queira atualizar as definições para esses repositórios a granel.

Para fazer alterações a granel em repositórios:

Na portal do Azure no painel repositório, selecione a opção Exportação. Por exemplo:

Edite manualmente o ficheiro exportado para fazer a sua alteração.

Utilize a opção Importar na mesma página para importar as atualizações de volta através dos seus repositórios.

Utilização do scanner com configurações alternativas

O Azure Information Protection scanner procura geralmente condições especificadas para as suas etiquetas, de modo a classificar e proteger o seu conteúdo conforme necessário.

Nos seguintes cenários, o Azure Information Protection scanner também é capaz de digitalizar o seu conteúdo e gerir as etiquetas, sem quaisquer condições configuradas:

- Aplicar uma etiqueta predefinida a todos os ficheiros num repositório de dados

- Identificar todas as condições personalizadas e tipos de informação sensível conhecidos

Aplicar uma etiqueta predefinida a todos os ficheiros num repositório de dados

Nesta configuração, todos os ficheiros não rotulados no repositório são rotulados com a etiqueta padrão especificada para o repositório ou o trabalho de digitalização de conteúdos. Os ficheiros são rotulados sem inspeção.

Configure as seguintes definições:

- Ficheiros de etiquetas com base no conteúdo: set to Off

- Etiqueta predefinitiva: Definir para Personalizado e, em seguida, selecionar o rótulo para usar

Identificar todas as condições personalizadas e tipos de informação sensível conhecidos

Esta configuração permite-lhe encontrar informações sensíveis que talvez não percebam que tinha, à custa das taxas de digitalização do scanner.

Desa estada os tipos de Informação a serem descobertos para Todos.

Para identificar condições e tipos de informação para a rotulagem, o scanner utiliza condições personalizadas especificadas para etiquetas e a lista de tipos de informação disponíveis para especificar para etiquetas, conforme indicado na política de Information Protection Azure.

Para mais informações, consulte Quickstart: Encontre a informação sensível que tem.

Otimização do desempenho do scanner

Nota

Se procura melhorar a capacidade de resposta do computador do scanner em vez do desempenho do scanner, utilize uma definição avançada do cliente para limitar o número de fios utilizados pelo scanner.

Use as seguintes opções e orientação para ajudá-lo a otimizar o desempenho do scanner:

| Opção | Descrição |

|---|---|

| Ter uma ligação de rede de alta velocidade e fiável entre o computador do scanner e a loja de dados digitalizada | Por exemplo, coloque o computador do scanner na mesma LAN, ou de preferência, no mesmo segmento de rede que a loja de dados digitalizada. A qualidade da ligação de rede afeta o desempenho do scanner porque, para inspecionar os ficheiros, o scanner transfere o conteúdo dos ficheiros para o computador que executa o serviço de scanner. A redução ou eliminação do lúpulo de rede necessário para que os dados viajem também reduz a carga na sua rede. |

| Certifique-se de que o computador do scanner tem recursos de processador disponíveis | Inspecionar o conteúdo do ficheiro e encriptar e desencriptar ficheiros são ações intensivas para processadores. Monitorize os ciclos típicos de digitalização para as suas lojas de dados especificadas para identificar se a falta de recursos do processador está a afetar negativamente o desempenho do scanner. |

| Instalar várias instâncias do scanner | O scanner Azure Information Protection suporta várias bases de dados de configuração na mesma SQL instância do servidor quando especifica um nome de cluster personalizado (perfil) para o scanner. |

| Conceder direitos específicos e desativar o baixo nível de integridade | Confirme que a conta de serviço que gere o scanner tem apenas os direitos documentados nos requisitos da conta de Serviço. Em seguida, configufique a definição avançada do cliente para desativar o baixo nível de integridade do scanner. |

| Verifique o uso da sua configuração alternativa | O scanner funciona mais rapidamente quando utiliza a configuração alternativa para aplicar uma etiqueta predefinida a todos os ficheiros porque o scanner não inspeciona o conteúdo do ficheiro. O scanner funciona mais lentamente quando utiliza a configuração alternativa para identificar todas as condições personalizadas e tipos de informação sensíveis conhecidos. |

| Diminuir os intervalos do scanner | Diminua os intervalos de tempo do scanner com configurações avançadas do cliente. Os intervalos de tempo do scanner diminuído proporcionam melhores taxas de digitalização e menor consumo de memória. Nota: A diminuição dos intervalos do scanner significa que alguns ficheiros podem ser ignorados. |

Fatores adicionais que afetam o desempenho

Os fatores adicionais que afetam o desempenho do scanner incluem:

| Fator | Descrição |

|---|---|

| Tempos de carga/resposta | Os tempos de carga e resposta atuais das lojas de dados que contêm os ficheiros para digitalizar também afetarão o desempenho do scanner. |

| Modo de digitalização (Discovery / Enforce) | O modo Discovery normalmente tem uma taxa de digitalização mais alta do que o modo de execução. A descoberta requer uma única ação de leitura de ficheiro, enquanto o modo de execução requer ações de leitura e escrita. |

| Alterações de política | O desempenho do seu scanner pode ser afetado se tiver feito alterações às condições da política de Information Protection Azure . O seu primeiro ciclo de digitalização, quando o scanner deve inspecionar cada ficheiro, demorará mais tempo do que os ciclos de digitalização subsequentes que, por defeito, inspecionam apenas ficheiros novos e alterados. Se alterar as condições, todos os ficheiros são digitalizados novamente. Para mais informações, consulte os ficheiros Rescanning. |

| Construções da Regex | O desempenho do scanner é afetado pela forma como as suas expressões regex para condições personalizadas são construídas. Para evitar um consumo de memória pesado e o risco de intervalos de tempo (15 minutos por ficheiro), reveja as expressões regex para combinar com padrões eficientes. Por exemplo: - Evitar quantificadores gananciosos - Utilize grupos não-captureing, tais como (?:expression) em vez de (expression) |

| Nível de registo | As opções de nível de registo incluem Debug, Info, Error e Off para os relatórios do scanner. - Fora dos resultados no melhor desempenho - Debug abranda consideravelmente o scanner e deve ser usado apenas para resolução de problemas. Para obter mais informações, consulte o parâmetro ReportLevel para o cmdlet Set-AIPScannerConfiguration . |

| Ficheiros a serem digitalizados | - Com exceção dos ficheiros Excel, os ficheiros Office são digitalizados mais rapidamente do que os ficheiros PDF. - Os ficheiros desprotegidos são mais rápidos a digitalizar do que ficheiros protegidos. - Os ficheiros grandes demoram, obviamente, mais tempo a digitalizar do que os ficheiros pequenos. |

Lista de cmdlets para o scanner

Esta secção lista os cmdlets PowerShell suportados para o scanner Azure Information Protection.

Nota

O scanner Azure Information Protection está configurado a partir do portal do Azure. Por conseguinte, os cmdlets utilizados em versões anteriores para configurar repositórios de dados e a lista de tipos de ficheiros digitalizados são agora depreciados.

Os cmdlets suportados para o scanner incluem:

Passos seguintes

Depois de instalar e configurar o scanner, comece a digitalizar os seus ficheiros.

Ver também: Implementar o scanner Azure Information Protection para classificar e proteger automaticamente ficheiros.

Mais informações:

Interessado em como a equipa de Engenharia e Operações dos Serviços Core da Microsoft implementou este scanner? Leia o estudo de caso técnico: Automatizar a proteção de dados com o scanner Azure Information Protection.

Podem estar a perguntar-se: qual é a diferença entre Windows Server FCI e o scanner de Information Protection do Azure?

Também pode utilizar o PowerShell para classificar e proteger interativamente ficheiros do seu computador de secretária. Para obter mais informações sobre este e outros cenários que utilizam o PowerShell, consulte utilizar o PowerShell com o cliente Azure Information Protection.