Auktorisera utvecklarkonton med hjälp av Microsoft Entra ID i Azure API Management

I den här artikeln får du lära dig att:

- Aktivera åtkomst till utvecklarportalen för användare från Microsoft Entra-ID.

- Hantera grupper av Microsoft Entra-användare genom att lägga till externa grupper som innehåller användarna.

En översikt över alternativ för att skydda utvecklarportalen finns i Säker åtkomst till API Management utvecklarportal.

Viktigt!

- Den här artikeln har uppdaterats med steg för att konfigurera en Microsoft Entra-app med hjälp av Microsoft Authentication Library (MSAL).

- Om du tidigare har konfigurerat en Microsoft Entra-app för användarinloggning med hjälp av Azure AD-autentiseringsbiblioteket (ADAL) rekommenderar vi att du migrerar till MSAL.

Förutsättningar

Slutför snabbstarten Skapa en Azure API Management-instans .

Importera och publicera ett API i Azure API Management-instansen.

Använd Bash-miljön i Azure Cloud Shell. Mer information finns i Snabbstart för Bash i Azure Cloud Shell.

Om du föredrar att köra CLI-referenskommandon lokalt installerar du Azure CLI. Om du kör i Windows eller macOS kan du köra Azure CLI i en Docker-container. Mer information finns i Så här kör du Azure CLI i en Docker-container.

Om du använder en lokal installation loggar du in på Azure CLI med hjälp av kommandot az login. Slutför autentiseringsprocessen genom att följa stegen som visas i terminalen. Andra inloggningsalternativ finns i Logga in med Azure CLI.

När du uppmanas att installera Azure CLI-tillägget vid första användningen. Mer information om tillägg finns i Använda tillägg med Azure CLI.

Kör az version om du vill hitta versionen och de beroende bibliotek som är installerade. Om du vill uppgradera till den senaste versionen kör du az upgrade.

GÄLLER FÖR: Utvecklare | Standard | Premium

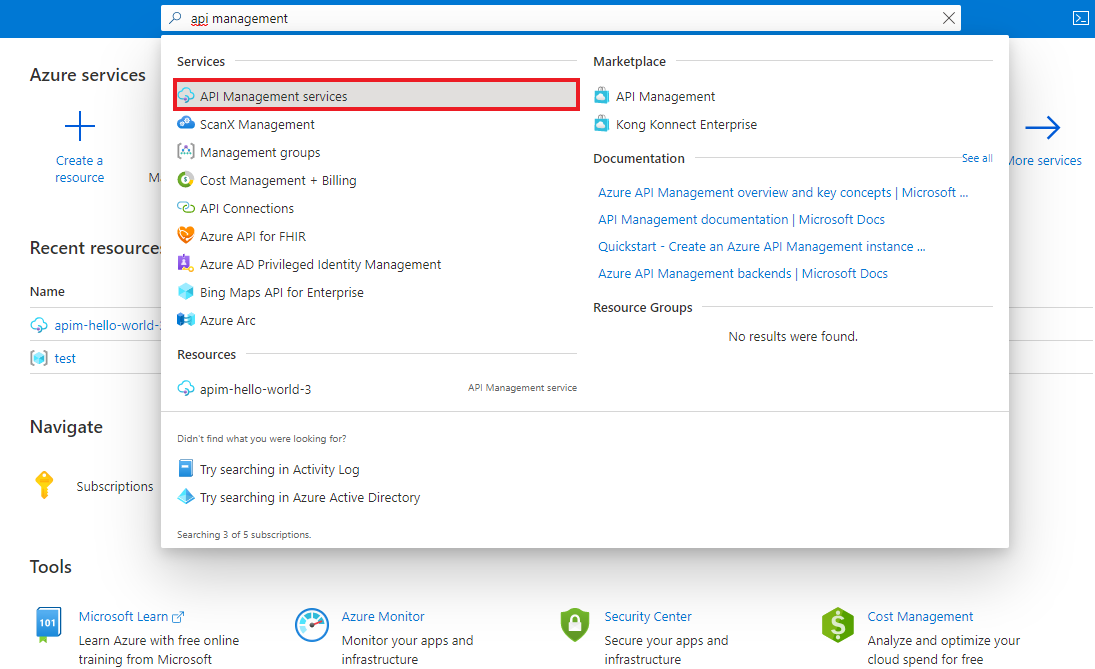

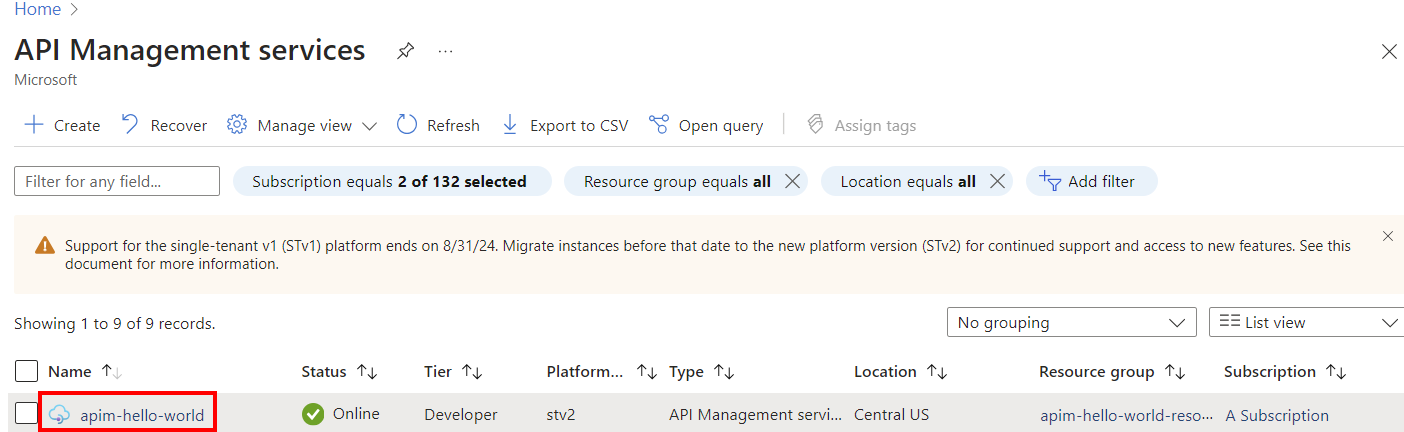

Gå till API Management-instansen

I Azure-portalen söker du efter och väljer API Management-tjänster.

På sidan API Management-tjänster väljer du din API Management-instans.

Aktivera användarinloggning med Hjälp av Microsoft Entra-ID – portalen

För att förenkla konfigurationen kan API Management automatiskt aktivera ett Microsoft Entra-program och en identitetsprovider för användare av utvecklarportalen. Du kan också aktivera Microsoft Entra-programmet och identitetsprovidern manuellt.

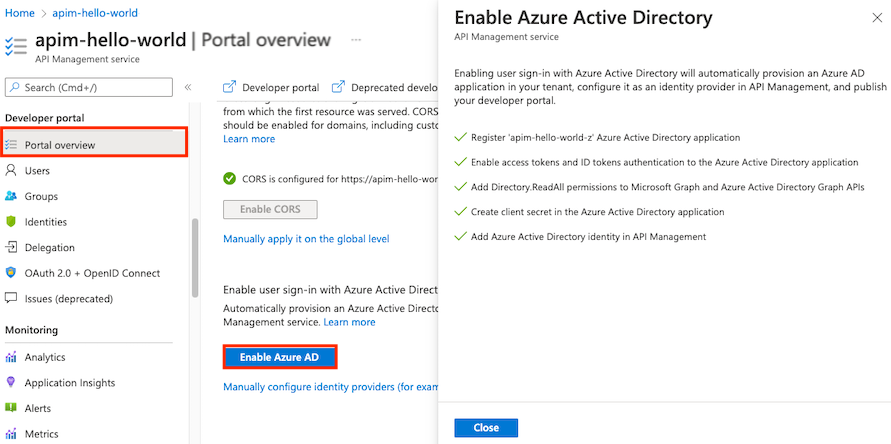

Aktivera Microsoft Entra-program och identitetsprovider automatiskt

I den vänstra menyn i DIN API Management-instans går du till utvecklarportalen och väljer Portalöversikt.

På sidan Portalöversikt rullar du ned till Aktivera användarinloggning med Microsoft Entra-ID.

Välj Aktivera Microsoft Entra-ID.

På sidan Aktivera Microsoft Entra-ID väljer du Aktivera Microsoft Entra-ID.

Välj Stäng.

När Microsoft Entra-providern har aktiverats:

- Användare i den angivna Microsoft Entra-instansen kan logga in på utvecklarportalen med hjälp av ett Microsoft Entra-konto.

- Du kan hantera Microsoft Entra-konfigurationen på sidan Identiteter i utvecklarportalen>i portalen.

- Du kan också konfigurera andra inloggningsinställningar genom att välja Identiteter> Inställningar. Du kanske till exempel vill omdirigera anonyma användare till inloggningssidan.

- Publicera om utvecklarportalen efter eventuella konfigurationsändringar.

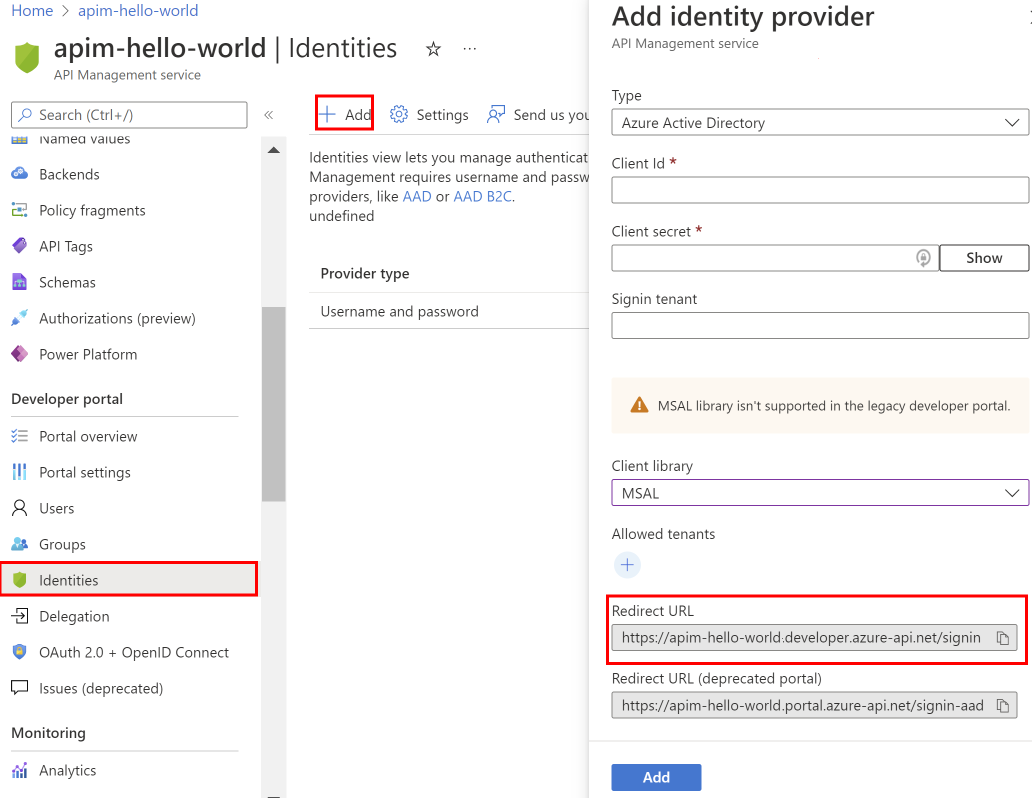

Aktivera Microsoft Entra-program och identitetsprovider manuellt

I den vänstra menyn i DIN API Management-instans går du till Utvecklarportalen och väljer Identiteter.

Välj +Lägg till överst för att öppna fönstret Lägg till identitetsprovider till höger.

Under Typ väljer du Microsoft Entra-ID i den nedrullningsbara menyn. När du har valt kan du ange annan nödvändig information.

- I listrutan Klientbibliotek väljer du MSAL.

- Information om hur du lägger till klient-ID och klienthemlighet finns i steg senare i artikeln.

Spara omdirigerings-URL :en för senare.

Kommentar

Det finns två omdirigerings-URL:er:

- Omdirigerings-URL:en pekar på den senaste utvecklarportalen för API Management.

- Omdirigerings-URL :en (inaktuell portal) pekar på den inaktuella utvecklarportalen för API Management.

Vi rekommenderar att du använder den senaste omdirigerings-URL:en för utvecklarportalen.

Öppna Azure-portalen på en ny flik i webbläsaren.

Gå till Appregistreringar för att registrera en app i Active Directory.

Välj Ny registrering. På sidan Registrera ett program anger du följande värden:

- Ange Namn till ett beskrivande namn, till exempel utvecklarportalen

- Ange Kontotyper som stöds till Konton i valfri organisationskatalog.

- I Omdirigerings-URI väljer du Enkelsidigt program (SPA) och klistrar in omdirigerings-URL:en som du sparade från ett tidigare steg.

- Välj Registrera.

När du har registrerat programmet kopierar du program-ID:t (klient)-ID :t från sidan Översikt .

Växla till webbläsarfliken med din API Management-instans.

I fönstret Lägg till identitetsprovider klistrar du in värdet program-ID i rutan Klient-ID .

Växla till webbläsarfliken med appregistreringen.

Välj lämplig appregistrering.

Under avsnittet Hantera på sidomenyn väljer du Certifikat och hemligheter.

På sidan Certifikat och hemligheter väljer du knappen Ny klienthemlighet under Klienthemligheter.

- Ange en beskrivning.

- Välj valfritt alternativ för Upphör att gälla.

- Välj Lägg till.

Kopiera värdet för klienthemlighet innan du lämnar sidan. Du behöver den senare.

Under Hantera på sidomenyn väljer du Autentisering.

- Under avsnittet Implicit beviljande och hybridflöden markerar du kryssrutan ID-token .

- Välj Spara.

Under Hantera på sidomenyn väljer du Tokenkonfiguration>+ Lägg till valfritt anspråk.

- I Tokentyp väljer du ID.

- Välj (kontrollera) följande anspråk: e-post, family_name, given_name.

- Markera Lägga till. Om du uppmanas till det väljer du Aktivera Microsoft Graph-e-post, profilbehörighet.

Växla till webbläsarfliken med din API Management-instans.

Klistra in hemligheten i fältet Klienthemlighet i fönstret Lägg till identitetsprovider .

Viktigt!

Uppdatera klienthemligheten innan nyckeln upphör att gälla.

I fältet Tillåtna klientorganisationer i fönstret Lägg till identitetsprovideranger du den Microsoft Entra-instansens domäner som du vill bevilja åtkomst till API Management-tjänstens instans-API:er.

- Du kan separera flera domäner med nya rutor, blanksteg eller kommatecken.

Kommentar

Du kan ange flera domäner i avsnittet Tillåtna klienter . En global administration måste ge programmet åtkomst till katalogdata innan användarna kan logga in från en annan domän än den ursprungliga appregistreringsdomänen. För att bevilja behörighet bör den globala administratören:

- Gå till (till

https://<URL of your developer portal>/aadadminconsentexempelhttps://contoso.portal.azure-api.net/aadadminconsent). - Ange domännamnet för den Microsoft Entra-klientorganisation som de vill bevilja åtkomst till.

- Välj Skicka.

När du har angett önskad konfiguration väljer du Lägg till.

Publicera om utvecklarportalen så att Microsoft Entra-konfigurationen börjar gälla. I den vänstra menyn går du till Utvecklarportalen och väljer Portalöversikt>Publicera.

När Microsoft Entra-providern har aktiverats:

- Användare i den angivna Microsoft Entra-instansen kan logga in på utvecklarportalen med hjälp av ett Microsoft Entra-konto.

- Du kan hantera Microsoft Entra-konfigurationen på sidan Identiteter i utvecklarportalen>i portalen.

- Du kan också konfigurera andra inloggningsinställningar genom att välja Identiteter> Inställningar. Du kanske till exempel vill omdirigera anonyma användare till inloggningssidan.

- Publicera om utvecklarportalen efter eventuella konfigurationsändringar.

Migrera till MSAL

Om du tidigare har konfigurerat en Microsoft Entra-app för användarinloggning med hjälp av ADAL kan du använda portalen för att migrera appen till MSAL och uppdatera identitetsprovidern i API Management.

Uppdatera Microsoft Entra-appen för MSAL-kompatibilitet

Anvisningar finns i Växla omdirigerings-URI:er till programtypen för en sida.

Uppdatera konfiguration av identitetsprovider

- I den vänstra menyn i DIN API Management-instans går du till Utvecklarportalen och väljer Identiteter.

- Välj Microsoft Entra-ID i listan.

- I listrutan Klientbibliotek väljer du MSAL.

- Välj Uppdatera.

- Publicera om utvecklarportalen.

Lägga till en extern Microsoft Entra-grupp

Nu när du har aktiverat åtkomst för användare i en Microsoft Entra-klientorganisation kan du:

- Lägg till Microsoft Entra-grupper i API Management.

- Kontrollera produktsynlighet med hjälp av Microsoft Entra-grupper.

- Gå till sidan Appregistrering för det program som du registrerade i föregående avsnitt.

- Välj API-behörigheter.

- Lägg till följande minsta programbehörigheter för Microsoft Graph API:

User.Read.Allprogrambehörighet – så att API Management kan läsa användarens gruppmedlemskap för att utföra gruppsynkronisering när användaren loggar in.Group.Read.Allprogrambehörighet – så att API Management kan läsa Microsoft Entra-grupper när en administratör försöker lägga till gruppen i API Management med hjälp av bladet Grupper i portalen.

- Välj Bevilja administratörsmedgivande för {tenantname} så att du beviljar åtkomst för alla användare i den här katalogen.

Nu kan du lägga till externa Microsoft Entra-grupper från fliken Grupper i DIN API Management-instans.

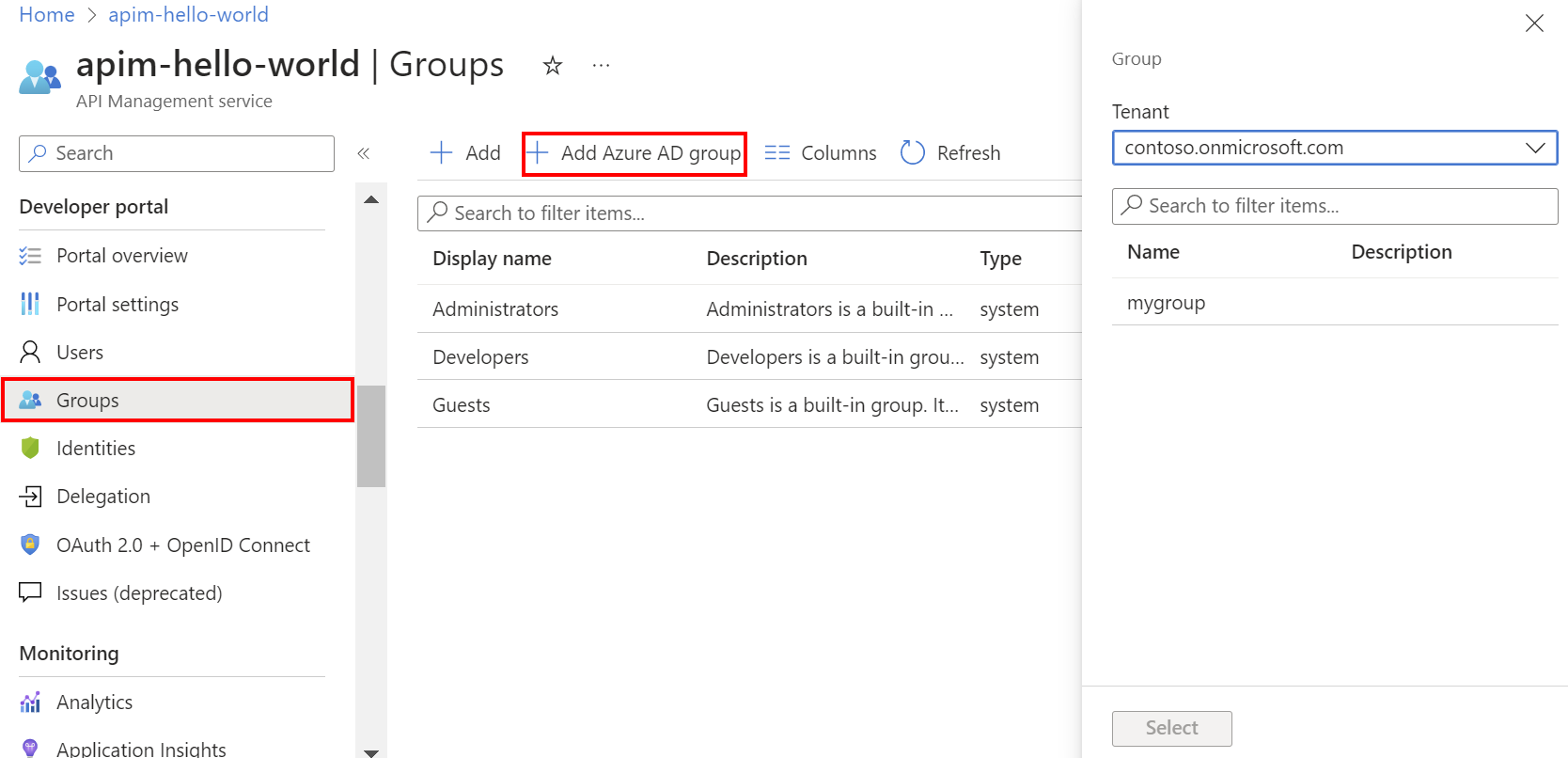

Under Utvecklarportalen på sidomenyn väljer du Grupper.

Välj knappen Lägg till Microsoft Entra-grupp.

Välj klientorganisationen i listrutan.

Sök efter och välj den grupp som du vill lägga till.

Tryck på knappen Välj .

När du har lagt till en extern Microsoft Entra-grupp kan du granska och konfigurera dess egenskaper:

- Välj namnet på gruppen på fliken Grupper .

- Redigera information om namn och beskrivning för gruppen.

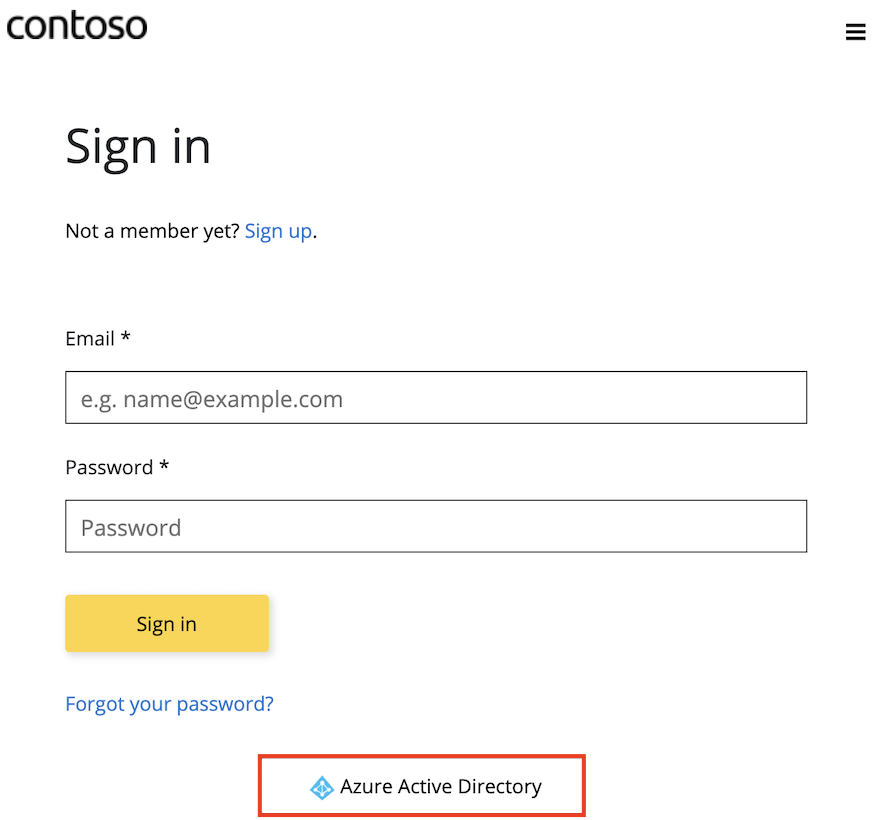

Användare från den konfigurerade Microsoft Entra-instansen kan nu:

- Logga in på utvecklarportalen.

- Visa och prenumerera på alla grupper som de har insyn för.

Kommentar

Läs mer om skillnaden mellan typer av delegerade behörigheter och programbehörigheter i Behörigheter och medgivande i artikeln Microsofts identitetsplattform.

Synkronisera Microsoft Entra-grupper med API Management

Grupper som konfigurerats i Microsoft Entra måste synkroniseras med API Management så att du kan lägga till dem i din instans. Om grupperna inte synkroniseras automatiskt gör du något av följande för att synkronisera gruppinformationen manuellt:

- Logga ut och logga in på Microsoft Entra-ID. Den här aktiviteten utlöser vanligtvis synkronisering av grupper.

- Kontrollera att Microsoft Entra-inloggningsklientorganisationen har angetts på samma sätt (med ett klient-ID eller domännamn) i konfigurationsinställningarna i API Management. Du anger inloggningsklientorganisationen i Microsoft Entra ID-identitetsprovidern för utvecklarportalen och när du lägger till en Microsoft Entra-grupp i API Management.

Utvecklarportal: Lägga till Microsoft Entra-kontoautentisering

I utvecklarportalen kan du logga in med Microsoft Entra-ID med hjälp av inloggningsknappen : OAuth-widgeten som ingår på inloggningssidan för standardinnehållet i utvecklarportalen.

Även om ett nytt konto skapas automatiskt när en ny användare loggar in med Microsoft Entra-ID kan du överväga att lägga till samma widget på registreringssidan. Registreringsformuläret : OAuth-widgeten representerar ett formulär som används för att registrera dig med OAuth.

Viktigt!

Du måste publicera om portalen för att Ändringarna i Microsoft Entra-ID:t ska börja gälla.