Käyttäjätietoinfrastruktuurin käyttöönotto Microsoft 365:ssä

Tutustu kaikkeen pienyritysten sisältöön artikkelissa Pienyritysten ohje ja oppiminen.

Microsoft 365 for Enterprisessä hyvin suunniteltu ja suoritettu käyttäjätietoinfrastruktuuri tasoittaa tietä suojauksen tehostamiselle, mukaan lukien tuottavuuden kuormitusten ja niiden tietojen käytön rajoittaminen vain todennetuille käyttäjille ja laitteille. Käyttäjätietojen suojaus on keskeinen osa Zero Trust -suojausmalli käyttöönottoa, jossa kaikki yritykset käyttää resursseja sekä paikallisesti että pilvipalvelussa todennetaan ja valtuutetaan.

Lisätietoja kunkin Microsoft 365 for Enterprisen käyttäjätieto-ominaisuuksista, Microsoft Entra ID roolista, paikallisista ja pilvipohjaisista osista sekä yleisimmistä todennusmäärityksistä on Identity Infrastructure -julisteessa.

Tutustu tähän kaksisivuiseen julisteeseen, jossa voit tutustua nopeasti Microsoft 365 for Enterprisen käyttäjätietojen käsitteisiin ja määrityksiin.

Voit ladata tämän julisteen ja tulostaa sen letter-, legal- tai tabloid (11 x 17) -muodossa.

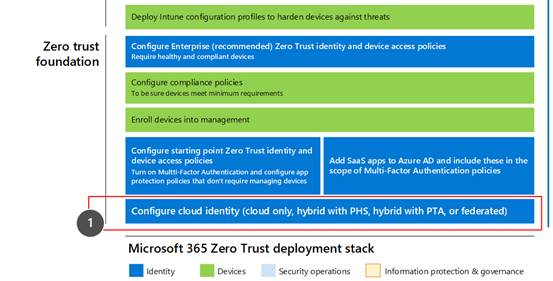

Tämä ratkaisu on ensimmäinen vaihe Microsoft 365 Zero Trust -suojausmalli käyttöönottopinon laatimisessa.

Lisätietoja on Microsoft 365 Zero Trust -suojausmalli käyttöönottosuunnitelmassa.

Mitä tässä ratkaisussa on?

Tämä ratkaisu vie sinut läpi käyttäjätietoinfrastruktuurin käyttöönoton Microsoft 365 -vuokraajallesi, jotta voit tarjota työntekijöillesi käyttöoikeuden ja suojauksen käyttäjätietopohjaisia hyökkäyksiä vastaan.

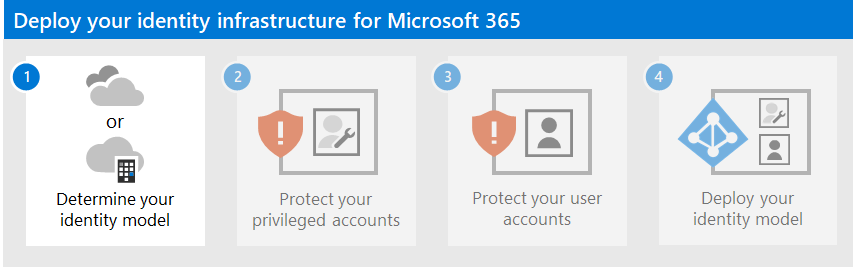

Tämän ratkaisun vaiheet ovat seuraavat:

- Määritä käyttäjätietomallisi.

- Suojaa Microsoft 365:n etuoikeutetut tilit.

- Suojaa Microsoft 365 -käyttäjätilisi.

- Ota käyttäjätietomallisi käyttöön.

Tämä ratkaisu tukee Zero Trust -suojausmalli tärkeimpiä periaatteita:

- Tarkista eksplisiittisesti: Todenna ja valtuuta aina kaikkien käytettävissä olevien arvopisteiden perusteella.

- Käytä oikeuksien pienintä käyttöoikeutta: Rajoita käyttäjien käyttöoikeuksia Just-In-Timen ja Just-Enough-Accessin (JIT/JEA), riskipohjaisten mukautuvien käytäntöjen ja tietosuojan avulla.

- Oleta murto: Pienennä räjähdyssäde ja segmentin käyttö. Tarkista päästä päähän -salaus ja käytä analytiikkaa näkyvyyden saamiseksi, uhkien tunnistamisen edistämiseksi ja puolustuksen parantamiseksi.

Toisin kuin perinteinen intranetkäyttö, joka luottaa kaikkeen organisaation palomuurin takana, Zero Trust -suojausmalli käsittelee jokaista kirjautumista ja käyttöoikeutta ikään kuin se olisi peräisin hallitsemattomasta verkosta, oli se sitten organisaation palomuurin takana tai Internetissä. Zero Trust -suojausmalli edellyttää verkon, infrastruktuurin, käyttäjätietojen, päätepisteiden, sovellusten ja tietojen suojausta.

Microsoft 365:n ominaisuudet

Microsoft Entra ID tarjoaa täyden valikoiman käyttäjätietojen hallinta- ja suojausominaisuuksia Microsoft 365 -vuokraajaasi varten.

| Ominaisuus tai ominaisuus | Kuvaus | Käyttöoikeudet |

|---|---|---|

| Monimenetelmäinen todentaminen | MFA edellyttää, että käyttäjät antavat kaksi vahvistusmuotoa, kuten käyttäjän salasanan sekä Microsoft Authenticator -sovelluksen ilmoituksen tai puhelun. Monimenetelmäinen todentaminen vähentää huomattavasti riskiä, että varastettuja tunnistetietoja voidaan käyttää ympäristöösi pääsyyn. Microsoft 365 käyttää monimenetelmäisten todentamisen Microsoft Entra monimenetelmäisiä kirjautumisia. | Microsoft 365 E3 tai E5 |

| Ehdollinen käyttöoikeus | Microsoft Entra ID arvioi käyttäjän sisäänkirjautumisen ehdot ja käyttää ehdollisia käyttöoikeuskäytäntöjä käyttöoikeuksien määrittämiseen. Näissä ohjeissa näytämme esimerkiksi, miten voit luoda ehdollisen käyttökäytännön, joka edellyttää laitteen yhteensopivuutta luottamuksellisten tietojen käyttöä varten. Tämä vähentää huomattavasti riskiä, että hakkeri, jolla on oma laite ja varastetut tunnistetiedot, voi käyttää luottamuksellisia tietojasi. Se suojaa myös laitteiden luottamuksellisia tietoja, koska laitteiden on täytettävä kuntoa ja suojausta koskevat erityiset vaatimukset. | Microsoft 365 E3 tai E5 |

| Microsoft Entra ryhmät | Ehdolliset käyttöoikeuskäytännöt, laitteiden hallinta Intune ja jopa organisaatiosi tiedostojen ja sivustojen käyttöoikeudet ovat riippuvaisia käyttäjätilien tai Microsoft Entra ryhmien määrittämisestä. Suosittelemme, että luot Microsoft Entra ryhmiä, jotka vastaavat käyttöönotettavaa suojaustasoa. Esimerkiksi johtoryhmän jäsenillä on todennäköisesti korkeamman arvon kohteet hakkereille. Siksi on järkevää lisätä näiden työntekijöiden käyttäjätilit Microsoft Entra ryhmään ja määrittää tämä ryhmä ehdollisten käyttöoikeuksien käytännöille ja muille käytännöille, jotka edellyttävät suurempaa käyttöoikeustasoa. | Microsoft 365 E3 tai E5 |

| Microsoft Entra ID -tunnuksien suojaus | Voit tunnistaa organisaatiosi käyttäjätietojen mahdolliset haavoittuvuudet ja määrittää automaattisen korjauskäytännön pieniin, keskitasoisiin ja suuriin kirjautumisriskiin sekä käyttäjien riskteihin. Tämä ohjeistus perustuu tähän riskin arviointiin, jotta ehdollisia käyttöoikeuskäytäntöjä voidaan käyttää monimenetelmäistä todentamista varten. Nämä ohjeet sisältävät myös ehdollisen käyttöoikeuden käytännön, joka edellyttää, että käyttäjät vaihtavat salasanansa, jos heidän tililleen havaitaan suuren riskin toimintaa. | Microsoft 365 E5, Microsoft 365 E3 E5 Security -lisäosan, EMS E5- tai Microsoft Entra ID P2 -käyttöoikeuksien avulla |

| Salasanan omatoiminen palautus (SSPR) | Salli käyttäjien palauttaa salasanansa turvallisesti ja ilman tukipalvelun toimia antamalla vahvistus useille todentamismenetelmille, joita järjestelmänvalvoja voi hallita. | Microsoft 365 E3 tai E5 |

| Microsoft Entra salasanasuojausta | Tunnista ja estä tunnetut heikot salasanat ja niiden muunnokset sekä organisaatioosi liittyvät muut heikot termit. Yleisen kiellon salasanaluettelot otetaan automaattisesti käyttöön kaikille Microsoft Entra vuokraajan käyttäjille. Voit määrittää lisää merkintöjä mukautettuun estettyjen salasanojen luetteloon. Kun käyttäjät vaihtavat tai nollaavat salasanansa, nämä kiellettyjen salasanojen luettelot tarkistetaan vahvojen salasanojen käytön pakottamiseksi. | Microsoft 365 E3 tai E5 |

Seuraavat vaiheet

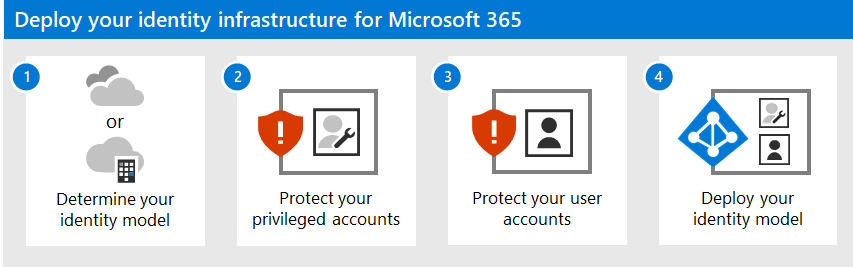

Näiden ohjeiden avulla voit ottaa käyttöön Microsoft 365 -vuokraajan käyttäjätietomallin ja todennusinfrastruktuurin:

- Selvitä pilvipalvelun käyttäjätietomallisi.

- Suojaa Microsoft 365:n etuoikeutetut tilit.

- Suojaa Microsoft 365 -käyttäjätilisi.

- Ota käyttöön pilvipalvelun käyttäjätietomalli: vain pilvipalvelu tai hybridi.

Muita Microsoftin pilvipalvelun käyttäjätietoresursseja

Hallinta

Jos haluat hallita Microsoftin pilvipalvelun käyttäjätietojen käyttöönottoa, katso:

Microsoftin käyttäjätietojen määrittäminen Microsoft 365:lle

Lue, miten Microsoftin IT-asiantuntijat hallitsevat käyttäjätietoja ja suojattua käyttöä.

Huomautus

Tämä IT-esittelyresurssi on käytettävissä vain englanniksi.

Miten Contoso teki käyttäjätiedot Microsoft 365:lle

Esimerkki siitä, miten kuvitteellinen mutta edustava monikansallinen organisaatio on ottanut käyttöön hybridi-identiteettiinfrastruktuurin Microsoft 365 -pilvipalveluille, on artikkelissa Identity for the Contoso Corporation.

Palaute

Tulossa pian: Vuoden 2024 aikana poistamme asteittain GitHub Issuesin käytöstä sisällön palautemekanismina ja korvaamme sen uudella palautejärjestelmällä. Lisätietoja on täällä: https://aka.ms/ContentUserFeedback.

Lähetä ja näytä palaute kohteelle