Effettuare il provisioning dell'accesso in lettura alla SQL Server 2022 abilitata per Azure Arc usando i criteri di proprietario dei dati di Microsoft Purview (anteprima)

Importante

Al momento questa funzionalità è disponibile in anteprima. Le Condizioni aggiuntive per l'uso per le anteprime di Microsoft Azure includono termini legali aggiuntivi che si applicano alle funzionalità di Azure in versione beta, in anteprima o in altro modo non ancora rilasciate nella disponibilità generale.

I criteri di proprietario dei dati sono un tipo di criteri di accesso di Microsoft Purview. Consentono di gestire l'accesso ai dati utente nelle origini registrate per La gestione dell'uso dei dati in Microsoft Purview. Questi criteri possono essere creati direttamente nel portale di governance di Microsoft Purview e, dopo la pubblicazione, vengono applicati dall'origine dati.

Questa guida illustra come un proprietario dei dati può delegare i criteri di creazione in Microsoft Purview per abilitare l'accesso ai SQL Server abilitati per Azure Arc. Le azioni seguenti sono attualmente abilitate: Lettura. Questa azione è supportata solo per i criteri a livello di server. La modifica non è supportata a questo punto.

Prerequisiti

Un account Azure con una sottoscrizione attiva. Creare un account gratuitamente.

Un account Microsoft Purview nuovo o esistente. Seguire questa guida di avvio rapido per crearne una.

- Ottenere SQL Server versione locale 2022 e installarlo. Le versioni 2022 o più recenti sono supportate sia in Windows che in Linux. È possibile provare l'edizione developer gratuita.

- Configurare le autorizzazioni e quindi registrare un elenco di provider di risorse nella sottoscrizione che verrà usata per eseguire l'onboarding dell'istanza di SQL Server in Azure Arc.

- Completare i prerequisiti ed eseguire l'onboarding dell'istanza di SQL Server con Azure Arc. È disponibile una configurazione semplice per Windows SQL Server. È disponibile una configurazione alternativa per SQL Server Linux.

- Abilitare l'autenticazione di Azure Active Directory in SQL Server. Per una configurazione più semplice, completare i prerequisiti e il processo descritti in questo articolo.

- Ricordarsi di concedere le autorizzazioni dell'applicazione e concedere il consenso amministratore

- È necessario configurare un amministratore di Azure AD per l'istanza di SQL Server, ma non è necessario configurare altri account di accesso o utenti di Azure AD. Si concederà l'accesso a tali utenti usando i criteri di Microsoft Purview.

Supporto dell'area

L'imposizione dei criteri è disponibile in tutte le aree di Microsoft Purview, ad eccezione di:

- Stati Uniti occidentali2

- Asia orientale

- US Gov Virginia

- Cina settentrionale 3

Considerazioni sulla sicurezza per i SQL Server abilitati per Azure Arc

- L'amministratore del server può disattivare l'imposizione dei criteri di Microsoft Purview.

- Le autorizzazioni di amministratore e amministratore del server di Azure Arc consentono di modificare il percorso di Resource Manager di Azure del server. Poiché i mapping in Microsoft Purview usano percorsi di Resource Manager, possono causare imposizioni di criteri errate.

- Un amministratore di SQL Server (amministratore del database) può ottenere la potenza di un amministratore del server e manomettere i criteri memorizzati nella cache da Microsoft Purview.

- La configurazione consigliata consiste nel creare una registrazione separata dell'app per ogni istanza di SQL Server. Questa configurazione impedisce alla seconda istanza SQL Server di leggere i criteri per la prima istanza di SQL Server, nel caso in cui un amministratore non autorizzato nella seconda istanza di SQL Server manomette il percorso Resource Manager.

Verificare i prerequisiti

Accedere al portale di Azure tramite questo collegamento

Passare a SERVER SQL nel riquadro sinistro. Verrà visualizzato un elenco di istanze di SQL Server in Azure Arc.

Selezionare l'istanza di SQL Server da configurare.

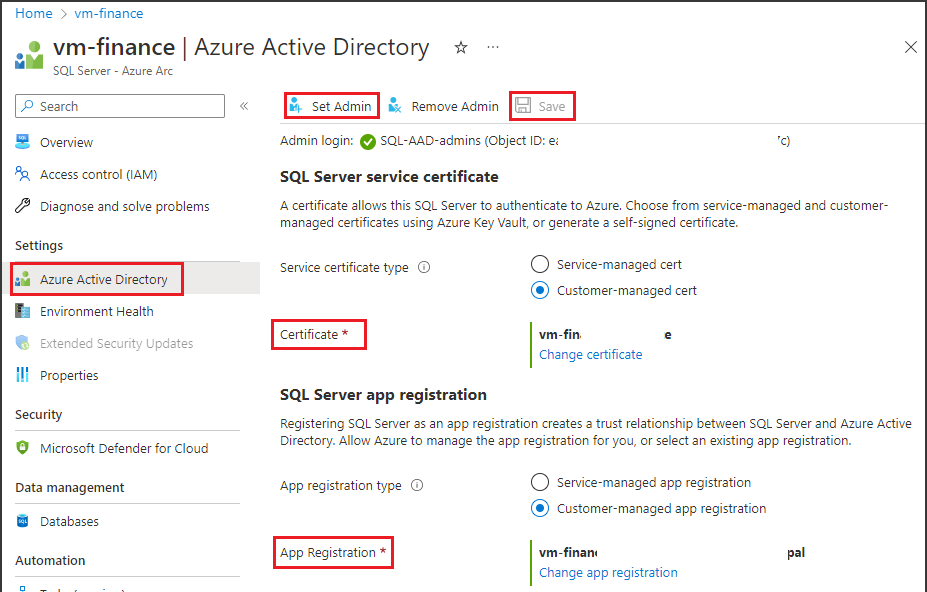

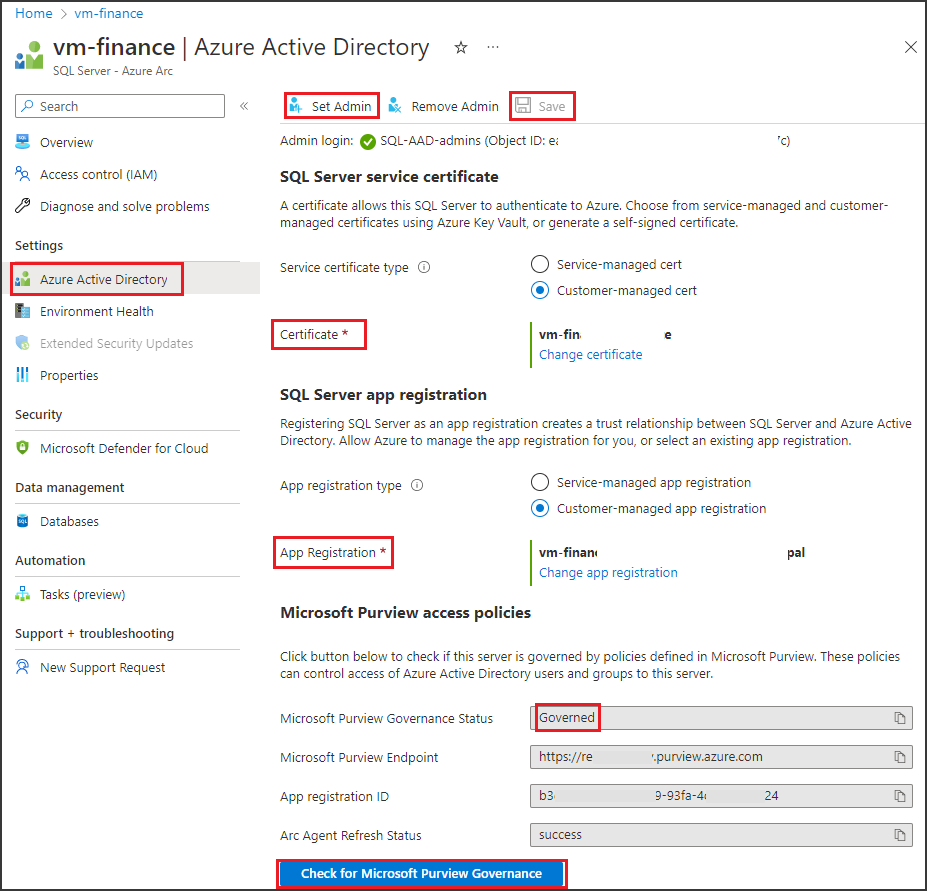

Passare ad Azure Active Directory nel riquadro sinistro.

Assicurarsi che l'autenticazione di Azure Active Directory sia configurata con un account di accesso amministratore. In caso contrario, vedere la sezione relativa ai prerequisiti dei criteri di accesso in questa guida.

Assicurarsi che sia stato fornito un certificato a per SQL Server per l'autenticazione in Azure. In caso contrario, vedere la sezione relativa ai prerequisiti dei criteri di accesso in questa guida.

Assicurarsi che sia stata immessa una registrazione dell'app per creare una relazione di trust tra SQL Server e Azure AD. In caso contrario, vedere la sezione relativa ai prerequisiti dei criteri di accesso in questa guida.

Se sono state apportate modifiche, selezionare il pulsante Salva per salvare la configurazione e attendere il completamento dell'operazione. Potrebbero essere necessari alcuni minuti. Il messaggio "Salvato correttamente" verrà visualizzato nella parte superiore della pagina in sfondo verde. Potrebbe essere necessario scorrere verso l'alto per visualizzarlo.

Configurazione di Microsoft Purview

Registrare l'origine dati in Microsoft Purview

Prima di creare un criterio in Microsoft Purview per una risorsa dati, è necessario registrare tale risorsa dati in Microsoft Purview Studio. Le istruzioni relative alla registrazione della risorsa dati sono disponibili più avanti in questa guida.

Nota

I criteri di Microsoft Purview si basano sul percorso arm della risorsa dati. Se una risorsa dati viene spostata in un nuovo gruppo di risorse o sottoscrizione, sarà necessario deregistrarla e quindi registrarla di nuovo in Microsoft Purview.

Configurare le autorizzazioni per abilitare la gestione dell'uso dei dati nell'origine dati

Dopo aver registrato una risorsa, ma prima di poter creare un criterio in Microsoft Purview per tale risorsa, è necessario configurare le autorizzazioni. È necessario un set di autorizzazioni per abilitare la gestione dell'uso dei dati. Questo vale per le origini dati, i gruppi di risorse o le sottoscrizioni. Per abilitare la gestione dell'uso dei dati, è necessario disporre di privilegi specifici di Gestione identità e accesso (IAM) per la risorsa, nonché di privilegi Microsoft Purview specifici:

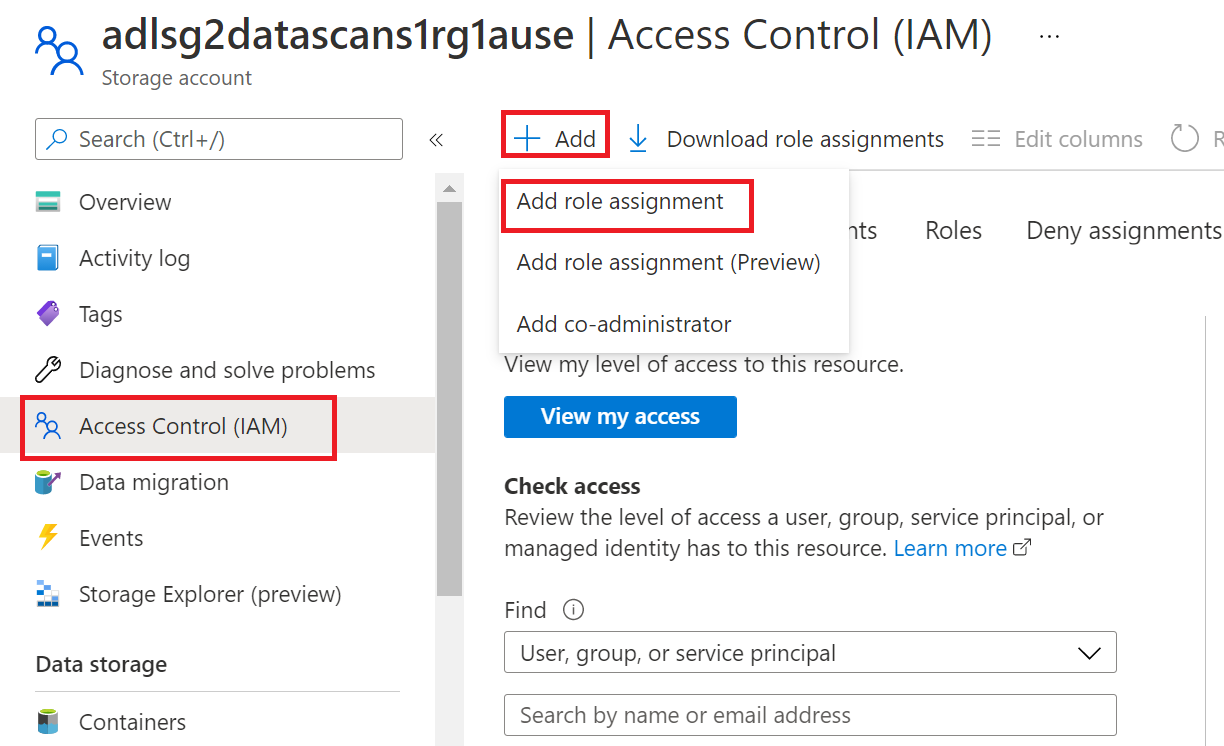

È necessario disporre di una delle combinazioni di ruoli IAM seguenti nel percorso di Azure Resource Manager della risorsa o in qualsiasi altro elemento padre, ovvero usando l'ereditarietà delle autorizzazioni IAM:

- Proprietario di IAM

- Collaboratore IAM e Amministratore accesso utente di IAM

Per configurare le autorizzazioni del controllo degli accessi in base al ruolo di Azure, seguire questa guida. Lo screenshot seguente mostra come accedere alla sezione Controllo di accesso nel portale di Azure per la risorsa dati per aggiungere un'assegnazione di ruolo.

Nota

Il ruolo proprietario di IAM per una risorsa dati può essere ereditato da un gruppo di risorse padre, una sottoscrizione o un gruppo di gestione della sottoscrizione. Controllare quali utenti, gruppi ed entità servizio di Azure AD contengono o ereditano il ruolo proprietario di IAM per la risorsa.

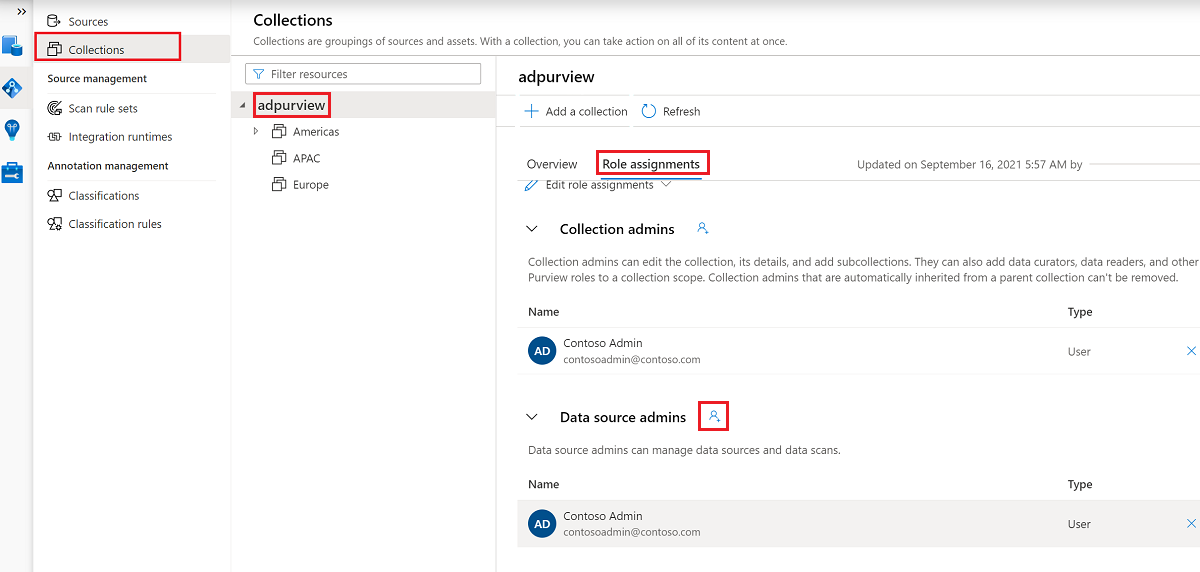

È anche necessario avere il ruolo di amministratore dell'origine dati di Microsoft Purview per la raccolta o una raccolta padre (se l'ereditarietà è abilitata). Per altre informazioni, vedere la guida sulla gestione delle assegnazioni di ruolo di Microsoft Purview.

Lo screenshot seguente mostra come assegnare il ruolo di amministratore dell'origine dati a livello di raccolta radice.

Configurare le autorizzazioni di Microsoft Purview per creare, aggiornare o eliminare i criteri di accesso

Per creare, aggiornare o eliminare criteri, è necessario ottenere il ruolo Autore criteri in Microsoft Purview a livello di raccolta radice:

- Il ruolo Autore criteri può creare, aggiornare ed eliminare i criteri DevOps e Proprietario dati.

- Il ruolo Autore criteri può eliminare i criteri di accesso self-service.

Per altre informazioni sulla gestione delle assegnazioni di ruolo di Microsoft Purview, vedere Creare e gestire raccolte nel Microsoft Purview Data Map.

Nota

Il ruolo di autore dei criteri deve essere configurato a livello di raccolta radice.

Inoltre, per eseguire facilmente ricerche in utenti o gruppi di Azure AD durante la creazione o l'aggiornamento dell'oggetto di un criterio, è possibile ottenere l'autorizzazione Lettori di directory in Azure AD. Si tratta di un'autorizzazione comune per gli utenti in un tenant di Azure. Senza l'autorizzazione Lettore di directory, l'autore dei criteri dovrà digitare il nome utente o il messaggio di posta elettronica completo per tutte le entità incluse nell'oggetto di un criterio dati.

Configurare le autorizzazioni di Microsoft Purview per la pubblicazione dei criteri proprietario dei dati

I criteri del proprietario dei dati consentono controlli e saldi se si assegnano i ruoli di autore dei criteri di Microsoft Purview e amministratore dell'origine dati a persone diverse nell'organizzazione. Prima che i criteri di proprietario dei dati abbiano effetto, una seconda persona (amministratore dell'origine dati) deve esaminarlo e approvarlo in modo esplicito pubblicandolo. Questo non si applica ai criteri di accesso self-service o DevOps perché la pubblicazione è automatica quando tali criteri vengono creati o aggiornati.

Per pubblicare un criterio proprietario dei dati, è necessario ottenere il ruolo di amministratore dell'origine dati in Microsoft Purview a livello di raccolta radice.

Per altre informazioni sulla gestione delle assegnazioni di ruolo di Microsoft Purview, vedere Creare e gestire raccolte nel Microsoft Purview Data Map.

Nota

Per pubblicare i criteri proprietario dei dati, il ruolo di amministratore dell'origine dati deve essere configurato a livello di raccolta radice.

Delegare la responsabilità del provisioning dell'accesso ai ruoli in Microsoft Purview

Dopo aver abilitato una risorsa per la gestione dell'uso dei dati, qualsiasi utente di Microsoft Purview con il ruolo Autore criteri a livello di raccolta radice può effettuare il provisioning dell'accesso a tale origine dati da Microsoft Purview.

Nota

Qualsiasi amministratore della raccolta radice di Microsoft Purview può assegnare nuovi utenti ai ruoli di autore dei criteri radice. Qualsiasi amministratore della raccolta può assegnare nuovi utenti a un ruolo di amministratore dell'origine dati nella raccolta. Ridurre al minimo e controllare attentamente gli utenti che detengono i ruoli amministratore della raccolta Di Microsoft Purview, Amministratore origine dati o Autore criteri .

Se viene eliminato un account Microsoft Purview con criteri pubblicati, tali criteri smetteranno di essere applicati entro un periodo di tempo che dipende dall'origine dati specifica. Questa modifica può avere implicazioni sia sulla sicurezza che sulla disponibilità dell'accesso ai dati. I ruoli Collaboratore e Proprietario in IAM possono eliminare gli account Microsoft Purview. È possibile controllare queste autorizzazioni passando alla sezione Controllo di accesso (IAM) per l'account Microsoft Purview e selezionando Assegnazioni di ruolo. È anche possibile usare un blocco per impedire l'eliminazione dell'account Microsoft Purview tramite blocchi Resource Manager.

Registrare le origini dati in Microsoft Purview

Registrare ogni origine dati con Microsoft Purview per definire in seguito i criteri di accesso.

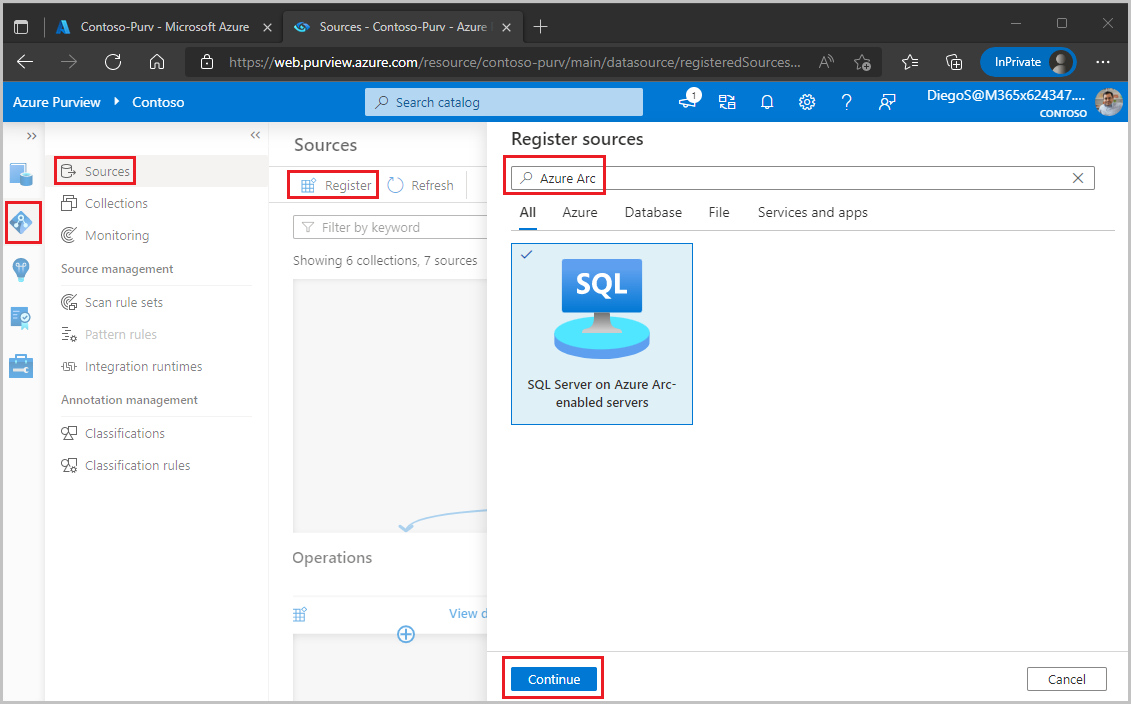

Accedere a Microsoft Purview Studio.

Passare alla funzionalità Mappa dati nel riquadro sinistro, selezionare Origini e quindi selezionare Registra. Digitare "Azure Arc" nella casella di ricerca e selezionare SQL Server in Azure Arc. Selezionare quindi Continua.

Immettere un nome per la registrazione. È consigliabile impostare il nome della registrazione come nome del server nel passaggio successivo.

Selezionare una sottoscrizione di Azure, il nome del server e l'endpoint server.

Selezionare una raccolta in cui inserire la registrazione.

Abilitare la gestione dell'uso dei dati. Gestione utilizzo dati richiede determinate autorizzazioni e può influire sulla sicurezza dei dati, in quanto delega a determinati ruoli di Microsoft Purview per gestire l'accesso alle origini dati. Seguire le procedure di sicurezza relative alla gestione dell'uso dei dati in questa guida: Come abilitare la gestione dell'uso dei dati

Selezionare Registra o Applica nella parte inferiore.

Quando l'origine dati ha l'interruttore Gestione utilizzo datiabilitato, sarà simile a questa immagine.

Abilitare i criteri nella SQL Server abilitata per Azure Arc

Questa sezione descrive i passaggi per configurare SQL Server in Azure Arc per l'uso di Microsoft Purview. Eseguire questi passaggi dopo aver abilitato l'opzione Di gestione dell'uso dei dati per questa origine dati nell'account Microsoft Purview.

Accedere al portale di Azure tramite questo collegamento

Passare a SERVER SQL nel riquadro sinistro. Verrà visualizzato un elenco di istanze di SQL Server in Azure Arc.

Selezionare l'istanza di SQL Server da configurare.

Passare ad Azure Active Directory nel riquadro sinistro.

Scorrere verso il basso fino ai criteri di accesso di Microsoft Purview.

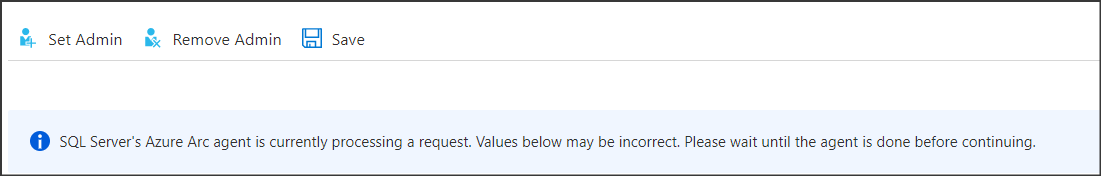

Selezionare il pulsante Per verificare la governance di Microsoft Purview. Attendere l'elaborazione della richiesta. In questo caso, questo messaggio verrà visualizzato nella parte superiore della pagina. Potrebbe essere necessario scorrere verso l'alto per visualizzarlo.

Nella parte inferiore della pagina verificare che lo stato della governance di Microsoft Purview mostri

Governed. Si noti che potrebbero essere necessari fino a 30 minuti per il riflesso dello stato corretto. Continuare a eseguire un aggiornamento del browser fino a quando non si verifica.

Verificare che l'endpoint Microsoft Purview punti all'account Microsoft Purview in cui è stata registrata l'origine dati e che sia stata abilitata la gestione dell'uso dei dati

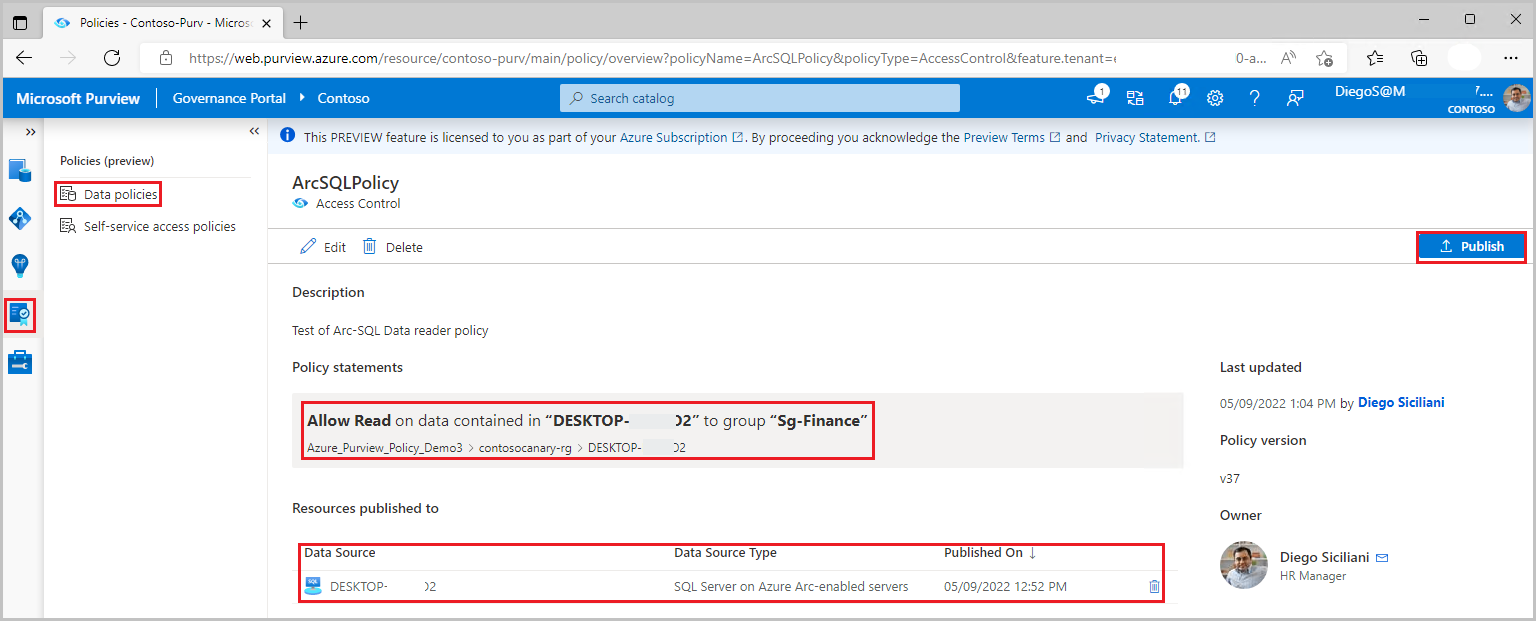

Creare e pubblicare un criterio proprietario dei dati

Eseguire i passaggi descritti nelle sezioni Creare un nuovo criterio e Pubblicare un criterionell'esercitazione sulla creazione di criteri per il proprietario dei dati. Il risultato sarà un criterio di proprietario dei dati simile all'esempio:

Esempio: Leggere i criteri. Questo criterio assegna l'entità di Azure AD 'sg-Finance' all'azione lettore di dati SQL , nell'ambito di SQL Server DESKTOP-xxx. Questo criterio è stato pubblicato anche in tale server. Si noti che i criteri correlati a questa azione non sono supportati al di sotto del livello del server.

Nota

- Dato che l'analisi non è attualmente disponibile per questa origine dati, i criteri di lettura dati possono essere creati solo a livello di server. Usare la casella Origini dati anziché la casella Asset quando si creano le risorse dati parte del criterio.

- Esiste un problema noto con SQL Server Management Studio che impedisce di fare clic con il pulsante destro del mouse su una tabella e scegliere l'opzione "Seleziona le prime 1000 righe".

Importante

- Publish è un'operazione in background. Possono essere necessari fino a 5 minuti prima che le modifiche vengano riflesse in questa origine dati.

- La modifica di un criterio non richiede una nuova operazione di pubblicazione. Le modifiche verranno prelevate con il pull successivo.

Annullare la pubblicazione di un criterio di proprietario dei dati

Seguire questo collegamento per la procedura per annullare la pubblicazione di un criterio di proprietario dei dati in Microsoft Purview.

Aggiornare o eliminare i criteri di proprietario dei dati

Seguire questo collegamento per i passaggi per aggiornare o eliminare i criteri di proprietario dei dati in Microsoft Purview.

Testare i criteri

Dopo la pubblicazione dei criteri e la comunicazione all'origine dati, tutti gli utenti di Azure AD nell'oggetto devono essere in grado di connettersi ed eseguire una query destinata agli asset a cui il criterio ha concesso l'accesso. Per testare, usare SSMS o qualsiasi client SQL e provare a eseguire query. Ad esempio, provare ad accedere a una tabella SQL a cui è stato fornito l'accesso in lettura.

Se è necessaria una risoluzione dei problemi aggiuntiva, vedere la sezione Passaggi successivi in questa guida.

Dettagli della definizione del ruolo

Questa sezione contiene un riferimento alla corrispondenza tra i ruoli dei criteri dati di Microsoft Purview e azioni specifiche nelle origini dati SQL.

| Definizione del ruolo dei criteri di Microsoft Purview | Azioni specifiche dell'origine dati |

|---|---|

| Lettura | Microsoft.Sql/sqlservers/Connect |

| Microsoft.Sql/sqlservers/databases/Connect | |

| Microsoft.Sql/Sqlservers/Databases/Schemas/Tables/Rows | |

| Microsoft.Sql/Sqlservers/Databases/Schemas/Views/Rows | |

Passaggi successivi

Controllare blog, demo e guide pratiche correlate

- Doc: Concetti per i criteri di proprietario dei dati di Microsoft Purview

- Doc: Criteri del proprietario dei dati di Microsoft Purview in tutte le origini dati in una sottoscrizione o in un gruppo di risorse

- Doc: Criteri del proprietario dei dati di Microsoft Purview in un database Azure SQL

- Doc: Risolvere i problemi relativi ai criteri di Microsoft Purview per le origini dati SQL

- Blog: Concedere agli utenti l'accesso agli asset di dati nell'organizzazione tramite l'API

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per