Gestire le app individuate usando Microsoft Defender per endpoint

L'integrazione di Microsoft Defender per il cloud Apps con Microsoft Defender per endpoint offre una soluzione trasparente di visibilità e controllo shadow IT. L'integrazione consente agli amministratori delle app di Defender per il cloud di bloccare l'accesso degli utenti finali alle app cloud integrando in modo nativo i controlli di governance delle app Defender per il cloud con la protezione di rete di Microsoft Defender per endpoint. In alternativa, gli amministratori possono adottare un approccio più delicato per avvisare gli utenti quando accedono alle app cloud rischiose.

Defender per il cloud App usa l'predefinito Tag dell'app non approvata per contrassegnare le app cloud come non consentite per l'uso, disponibili sia nelle pagine del catalogo di app cloud che in Cloud Discovery. Abilitando l'integrazione con Defender per endpoint, è possibile bloccare facilmente l'accesso alle app non approvate con un solo clic nel portale delle app di Defender per il cloud.

Le app contrassegnate come non approvate nelle app di Defender per il cloud vengono sincronizzate automaticamente con Defender per endpoint. In particolare, i domini usati da queste app non approvate vengono propagati ai dispositivi endpoint da bloccare da Antivirus Microsoft Defender all'interno del contratto di servizio di Protezione di rete.

Nota

La latenza temporale per bloccare un'app tramite Defender per endpoint è fino a tre ore dal momento in cui si contrassegna l'app come non approvata in Defender per il cloud App al momento in cui l'app è bloccata nel dispositivo. Ciò è dovuto a un'ora di sincronizzazione delle app approvate o non approvate da app Defender per il cloud a Defender per endpoint e fino a due ore per eseguire il push dei criteri ai dispositivi per bloccare l'app dopo la creazione dell'indicatore in Defender per endpoint.

Prerequisiti

Una delle licenze seguenti:

- Defender per il cloud Apps (E5, AAD-P1m CAS-D) e Microsoft Defender per endpoint Piano 2, con endpoint di cui è stato eseguito l'onboarding in Defender per endpoint

- Microsoft 365 E5

Antivirus Microsoft Defender. Per altre informazioni, vedi:

Uno dei sistemi operativi supportati seguenti:

- Windows: Windows versioni 10 18.09 (RS5) Build 1776.3, 11 e successive

- Android: versione minima 8.0: Per altre informazioni, vedere: Microsoft Defender per endpoint in Android

- iOS: versione minima 14.0: Per altre informazioni, vedere: Microsoft Defender per endpoint in iOS

- MacOS: versione minima 11: Per altre informazioni, vedere Protezione di rete per macOS

- Requisiti di sistema linux: per altre informazioni, vedere Protezione di rete per Linux

Microsoft Defender per endpoint di cui è stato eseguito l'onboarding. Per altre informazioni, vedere Eseguire l'onboarding di app Defender per il cloud con Defender per endpoint.

Abilitare il blocco delle app cloud con Defender per endpoint

Usare la procedura seguente per abilitare il controllo di accesso per le app cloud:

Nel portale di Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In Cloud Discovery selezionare Microsoft Defender per endpoint e quindi selezionare Imponi l'accesso alle app.

Nota

L'applicazione di questa impostazione può richiedere fino a 30 minuti.

In Microsoft Defender XDR passare a Impostazioni> Endpoints>Funzionalità avanzate e quindi selezionare Indicatori di rete personalizzati. Per informazioni sugli indicatori di rete, vedere Creare indicatori per INDIRIZZI IP e URL/domini.

In questo modo è possibile sfruttare Antivirus Microsoft Defender funzionalità di protezione di rete per bloccare l'accesso a un set predefinito di URL usando Defender per il cloud App, assegnando manualmente tag di app a app specifiche o usando automaticamente un criterio di individuazione delle app.

Bloccare le app per gruppi di dispositivi specifici

Per bloccare l'utilizzo per gruppi di dispositivi specifici, seguire questa procedura:

Nel portale di Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In Cloud Discovery selezionare Quindi Tag app e passare alla scheda Profili con ambito.

Selezionare Aggiungi profilo. Il profilo imposta le entità con ambito per il blocco/sblocco delle app.

Specificare un nome e una descrizione descrittivi del profilo.

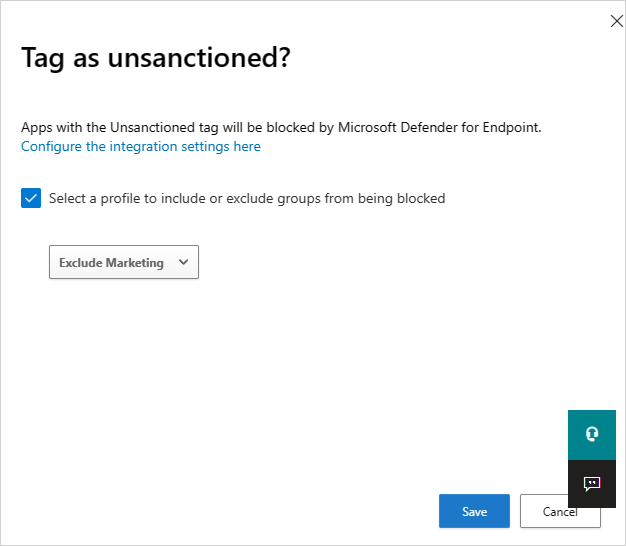

Scegliere se il profilo deve essere un profilo Includi o Escludi .

Include: solo il set incluso di entità sarà interessato dall'imposizione dell'accesso. Ad esempio, il profilo myContoso include per i gruppi di dispositivi A e B. Il blocco dell'app Y con il profilo myContoso bloccherà l'accesso alle app solo per i gruppi A e B.

Escludi: il set escluso di entità non sarà interessato dall'imposizione dell'accesso. Ad esempio, il profilo myContoso ha Exclude per i gruppi di dispositivi A e B. Blocco dell'app Y con il profilo myContoso bloccherà l'accesso all'app per l'intera organizzazione, ad eccezione dei gruppi A e B.

Selezionare i gruppi di dispositivi pertinenti per il profilo. I gruppi di dispositivi elencati vengono estratti da Microsoft Defender per endpoint. Per altre informazioni, vedere Creare un gruppo di dispositivi.

Seleziona Salva.

Per bloccare un'app, seguire questa procedura:

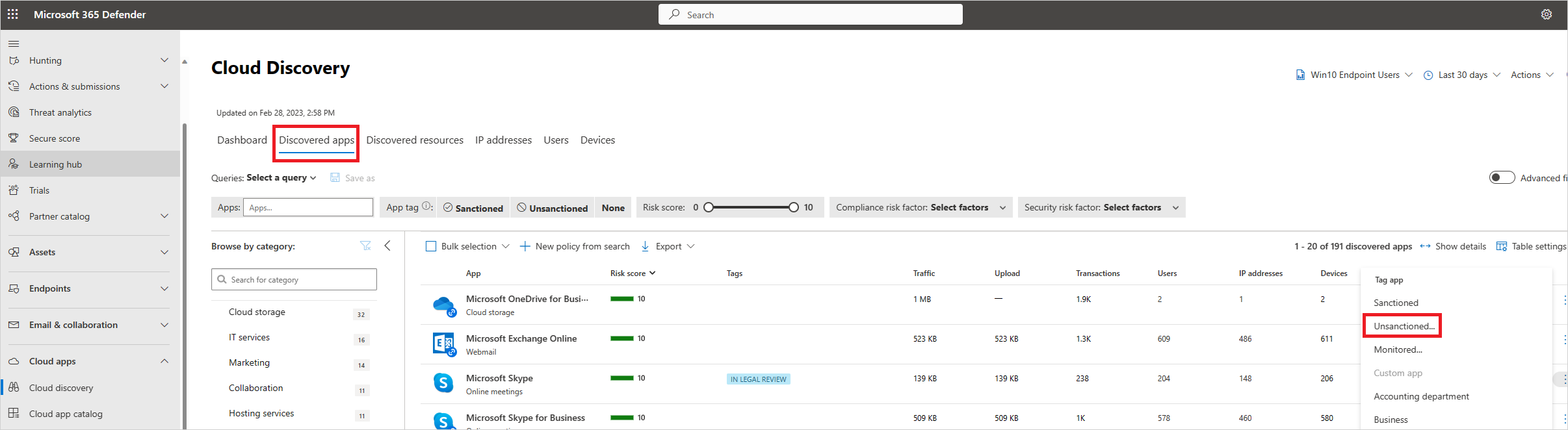

Nel portale di Microsoft Defender, in App cloud, passare a Cloud Discovery e passare alla scheda App individuate.

Selezionare l'app che deve essere bloccata.

Contrassegna l'app come Non approvata.

Per bloccare tutti i dispositivi nell'organizzazione, selezionare Salva. Per bloccare gruppi di dispositivi specifici nelle organizzazioni, selezionare Seleziona un profilo per includere o escludere gruppi da bloccare. Scegliere quindi il profilo per il quale l'app verrà bloccata e selezionare Salva.

Nota

- La possibilità di imposizione si basa sugli indicatori di URL personalizzati di Defender per endpoint.

- Qualsiasi ambito dell'organizzazione impostato manualmente sugli indicatori creati da app Defender per il cloud prima del rilascio di questa funzionalità verrà sottoposto a override da Defender per il cloud App. L'ambito necessario deve essere impostato dall'esperienza delle app di Defender per il cloud usando l'esperienza dei profili con ambito.

- Per rimuovere un profilo di ambito selezionato da un'app non approvata, rimuovere il tag non autorizzato e quindi contrassegnare nuovamente l'app con il profilo con ambito richiesto.

- La propagazione e l'aggiornamento dei domini dell'app nei dispositivi endpoint possono richiedere fino a due ore dopo che sono contrassegnati con il tag o/e l'ambito pertinenti.

- Quando un'app viene contrassegnata come Monitorata, l'opzione per applicare un profilo con ambito viene visualizzata solo se l'origine dati predefinita Utenti endpoint Win10 ha ricevuto costantemente dati negli ultimi 30 giorni.

Informare gli utenti quando accedono alle app rischiose

Amministrazione hanno la possibilità di avvisare gli utenti quando accedono ad app rischiose. Anziché bloccare gli utenti, viene richiesto un messaggio che fornisce un collegamento di reindirizzamento personalizzato a una pagina aziendale che elenca le app approvate per l'uso. Il prompt fornisce opzioni per gli utenti per ignorare l'avviso e continuare con l'app. Amministrazione sono anche in grado di monitorare il numero di utenti che ignorano il messaggio di avviso.

Defender per il cloud Apps usa l'predefinito Tag dell'app monitorata per contrassegnare le app cloud come rischiose per l'uso. Il tag è disponibile sia nelle pagine cloud Discovery che in Cloud App Catalog. Abilitando l'integrazione con Defender per endpoint, è possibile avvisare facilmente gli utenti dell'accesso alle app monitorate con un solo clic nel portale delle app di Defender per il cloud.

Le app contrassegnate come monitorate vengono sincronizzate automaticamente con gli indicatori url personalizzati di Defender per endpoint, in genere entro pochi minuti. In particolare, i domini usati dalle app monitorate vengono propagati ai dispositivi endpoint per fornire un messaggio di avviso da Antivirus Microsoft Defender all'interno del contratto di servizio di Protezione di rete.

Configurazione dell'URL di reindirizzamento personalizzato per il messaggio di avviso

Seguire questa procedura per configurare un URL personalizzato che punta a una pagina Web aziendale in cui è possibile informare i dipendenti sul motivo per cui sono stati avvisati e fornire un elenco di app approvate alternative che rispettano l'accettazione del rischio dell'organizzazione o sono già gestite dall'organizzazione.

Nel portale di Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In Cloud Discovery selezionare Microsoft Defender per endpoint.

Nella casella URL di notifica immettere l'URL.

Impostazione della durata del bypass utente

Poiché gli utenti possono ignorare il messaggio di avviso, è possibile usare la procedura seguente per configurare la durata dell'applicazione del bypass. Una volta trascorsa la durata, agli utenti viene chiesto di visualizzare il messaggio di avviso al successivo accesso all'app monitorata.

Nel portale di Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In Cloud Discovery selezionare Microsoft Defender per endpoint.

Nella casella Durata bypass immettere la durata (ore) del bypass dell'utente.

Monitorare i controlli delle app applicati

Dopo aver applicato i controlli, è possibile monitorare i modelli di utilizzo delle app dai controlli applicati (accesso, blocco, bypass) seguendo questa procedura.

- Nel portale di Microsoft Defender, in App cloud, passare a Cloud Discovery e quindi passare alla scheda App individuate. Usare i filtri per trovare l'app monitorata pertinente.

- Selezionare il nome dell'app per visualizzare i controlli app applicati nella pagina di panoramica dell'app.

Passaggi successivi

Video correlati

Se si verificano problemi, siamo qui per aiutare. Per ottenere assistenza o supporto per il problema del prodotto, aprire un ticket di supporto.