Distribuire l'autenticazione federata a disponibilità elevata per Microsoft 365 in Azure

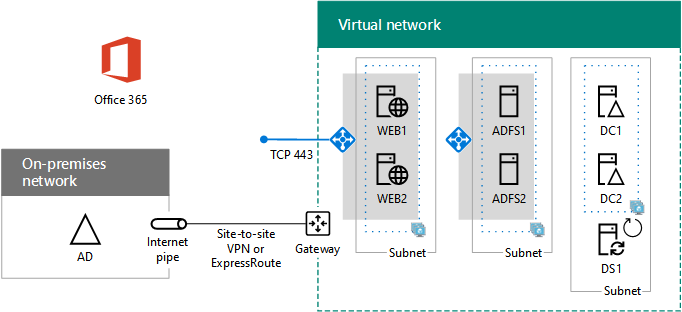

Questo articolo contiene collegamenti alle istruzioni dettagliate per la distribuzione dell'autenticazione federata a disponibilità elevata per Microsoft 365 nei servizi di infrastruttura di Azure con queste macchine virtuali:

Due server proxy di applicazione Web

Due server Active Directory Federation Services (AD FS)

Due controller di dominio di replica

Un server di sincronizzazione della directory che esegue Microsoft Entra Connect

Ecco la configurazione, con i nomi segnaposto per ogni server.

Autenticazione federata a disponibilità elevata per l'infrastruttura di Microsoft 365 in Azure

Tutte le macchine virtuali si trovano in una singola rete virtuale di Azure (VNet) cross-premise.

Nota

L'autenticazione federata di singoli utenti non fa affidamento ad alcuna risorsa locale. Tuttavia, se la connessione cross-premise non è più disponibile, i controller di dominio nella rete virtuale non riceveranno gli aggiornamenti per gli account utente e i gruppi eseguiti nel Active Directory locale Domain Services (AD DS). Affinché ciò non si verifichi, è possibile configurare la disponibilità elevata per la connessione cross-premise. Per maggiori informazioni, vedere Connettività cross-premise e da rete virtuale a rete virtuale a disponibilità elevata

Ogni coppia di macchine virtuali per un ruolo specifico si trova nella propria subnet e nel set di disponibilità.

Nota

Poiché tale VNet è connessa alla rete locale, questa configurazione non include jumpbox o macchine virtuali di monitoraggio in una subnet di gestione. Per ulteriori informazioni, vedere Esecuzione di macchine virtuali Windows per un'architettura a N livelli.

Il risultato di questa configurazione è che si avrà l'autenticazione federata per tutti gli utenti di Microsoft 365, in cui possono usare le credenziali di Active Directory Domain Services per accedere anziché l'account Microsoft 365. L'infrastruttura di autenticazione federata utilizza un set ridondante di server che vengono distribuiti nei servizi dell'infrastruttura di Azure invece che nella rete perimetrale locale.

Distinta base

Questa configurazione di base richiede l'insieme di componenti e servizi di Azure seguente:

Sette macchine virtuali

Una rete virtuale cross-premise con quattro subnet

Quattro gruppi di risorse

Tre set di disponibilità

Un abbonamento di Azure

Di seguito sono riportate le macchine virtuali e le rispettive dimensioni predefinite per questa configurazione.

| Elemento | Descrizione macchina virtuale | Immagine della raccolta Azure | Dimensione predefinita |

|---|---|---|---|

| 1. |

Primo controller di dominio |

Windows Server 2016 Datacenter |

D2 |

| 2. |

Secondo controller di dominio |

Windows Server 2016 Datacenter |

D2 |

| 3. |

server Microsoft Entra Connect |

Windows Server 2016 Datacenter |

D2 |

| 4. |

primo server AD FS |

Windows Server 2016 Datacenter |

D2 |

| 5. |

Secondo server AD FS |

Windows Server 2016 Datacenter |

D2 |

| 6. |

Primo server proxy di applicazione Web |

Windows Server 2016 Datacenter |

D2 |

| 7. |

Secondo server proxy di applicazione Web |

Windows Server 2016 Datacenter |

D2 |

Per fare una stima dei costi per questa configurazione, vedere il calcolatore dei prezzi di Azure

Fasi di distribuzione

Distribuire il carico di lavoro nelle fasi seguenti:

Fase 1: Configurare Azure. Creare gruppi di risorse, account di archiviazione, set di disponibilità e una rete virtuale cross-premise.

Fase 2: configurare i controller di dominio. Creare e configurare i controller di dominio di Active Directory Domain Services di replica e il server di sincronizzazione della directory.

Fase 3: Configurare i server AD FS. Creare e configurare i due server AD FS.

Fase 4: Configurare i proxy dell'applicazione Web. Creare e configurare i due server proxy dell'applicazione Web.

Fase 5: configurare l'autenticazione federata per Microsoft 365. Configurare l'autenticazione federata per l'abbonamento a Microsoft 365.

Questi articoli forniscono una guida prescrittiva e dettagliata per un'architettura predefinita per creare un'autenticazione federata funzionale e a disponibilità elevata per Microsoft 365 nei servizi di infrastruttura di Azure. Tenere presente quanto segue:

Se si è un implementatore di AD FS esperto, è possibile adattare le istruzioni nelle fasi 3 e 4 e creare il set di server più adatto alle proprie esigenze.

Se si dispone già di una distribuzione cloud ibrida Azure con una rete virtuale cross-premise esistente, è possibile adattare o ignorare le istruzioni riportate nelle fasi 1 e 2 e posizionare i server proxy dell'applicazione Web e AD FS sulle subnet appropriate.

Per creare un ambiente di sviluppo/test o un modello di verifica di questa configurazione, vedere Identità federata per l'ambiente di sviluppo/test di Microsoft 365.

Passaggio successivo

Iniziare la configurazione di questo carico di lavoro con la Fase 1: configurare Azure.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per