Azure Information Protection クラシック スキャナーを実行する

システム要件を確認し、スキャナーを構成してインストールしたら、検出スキャンを実行して作業を開始します。

スキャンをさらに管理するには、以下で説明されている追加の手順に従います。

詳細については、「Azure Information Protection スキャナーをデプロイして、ファイルを自動的に分類して保護する」を参照してください。

探索サイクルの実行とスキャナーのレポートの表示

スキャナーを構成してインストールした後、次の手順を使用して、コンテンツに関する最初の理解を得ます。

コンテンツが変更された場合、必要に応じてこれらの手順をもう一度実行してください。

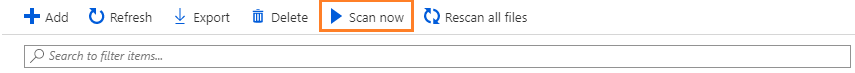

Azure portal の [Azure Information Protection - コンテンツ スキャン ジョブ] ペインで、コンテンツ スキャン ジョブを選択してから、[今すぐスキャン] オプションを選択します。

または、PowerShell セッションで、次のコマンドを実行します。

Start-AIPScanスキャナーのサイクルが完了するまで待ちます。 スキャナーが指定したデータ ストア内のすべてのファイルをクロールすると、スキャンは完了します。

スキャナーの進行状況を監視するには、次のいずれかの操作を行います。

スキャン ジョブを更新します。 [Azure Information Protection - コンテンツ スキャン ジョブ] ペインで、[最新の情報に更新] を選択します。

[前回のスキャン結果] 列と [前回のスキャン (終了時刻)] 列の値が表示されるまで待ちます。

PowerShell コマンドを使用します。 PowerShell を使用すると、

Get-AIPScannerStatusを実行して状態の変化を監視できます。Windows イベント ログを確認します。 ローカル Windows イベント ログの [アプリケーションとサービス] の [Azure Information Protection] を確認します。

このログでは、スキャナーがスキャンを完了した時刻も、結果の概要と共に報告されます。 情報イベント ID 911 を探します。 詳細については、「スキャナーのイベント ログ ID と説明」を参照してください。

スキャンが完了したら、%localappdata%\Microsoft\MSIP\Scanner\Reports ディレクトリに保存されているレポートを確認します。

.txt の概要ファイルには、スキャンにかかった時間、スキャンされたファイルの数、情報の種類と一致したファイルの数が含まれています。

.csv ファイルには各ファイルに関する詳細情報が記載されています。 このフォルダーには、スキャンのサイクルごとに最大 60 のレポートが格納され、必要なディスク領域を最小限に抑えるために最新のもの以外のすべてのレポートが圧縮されます。

初期構成では、[検出する情報の種類] を [ポリシーのみ] に設定するように指示されます。 この構成は、自動分類用に構成した条件を満たすファイルのみが詳細レポートに含まれることを意味します。

適用されているラベルが表示されない場合は、ラベルの構成に [推奨] ではなく [自動] 分類が含まれていることを確認するか、[推奨されるラベル付けを自動として処理します] (バージョン 2.7.x.x 以上のスキャナーで使用可) を有効にします。

それでも結果が期待どおりにならない場合は、ラベルに対して指定した条件を再構成する必要がある場合があります。 その場合は、必要に応じて条件を再構成し、満足する結果が得られるまでこの手順を繰り返します。 その後、構成を自動的に更新し、必要に応じて保護を行います。

Azure portal で更新プログラムを表示する

スキャナーでは 5 分ごとにこの情報が Azure Information Protection に送信されます。このため、Azure portal から結果をほぼリアルタイムで確認することができます。 詳細については、Azure Information Protection のレポート作成に関するページを参照してください。

Azure portal には、最後のスキャンに関する情報のみが表示されます。 前のスキャンの結果を確認する必要がある場合は、スキャナー コンピューターの %localappdata%\Microsoft\MSIP\Scanner\Reports フォルダーに格納されているレポートに戻ります。

ログ レベルまたは場所の変更

Set-AIPScannerConfiguration で ReportLevel パラメーターを使い、ログ記録のレベルを変更します。

レポート フォルダーの場所や名前を変更することはできません。 別の場所にレポートを保存したい場合は、フォルダーに対するディレクトリのジャンクションの使用を検討してください。

たとえば、Mklink コマンドを使います: mklink /j D:\Scanner_reports C:\Users\aipscannersvc\AppData\Local\Microsoft\MSIP\Scanner\Reports

初期構成とインストールの後にこれらの手順を実行済みである場合は、「スキャナーを構成して分類と保護を適用する」に進んでください。

スキャンを停止する

現在実行中のスキャンを完了前に停止するには、次のいずれかの方法を使用します。

Azure portal。 [スキャンの停止] を選択します。

PowerShell コマンドを実行します。 次のコマンドを実行します。

Stop-AIPScan

ファイルを再スキャンする

最初のスキャン サイクルでは、スキャナーによって、構成したデータ ストア内のすべてのファイルが検査されます。 後続のスキャンでは、新しいファイルまたは変更されたファイルのみが検査されます。

すべてのファイルの再検査は、レポートにすべてのファイルを含める必要がある場合や、検索モードでスキャナーが実行される場合に一般に便利です。

次のいずれかの方法を使用して、すべてのファイルの新しいスキャンを実行します。

完全再スキャンを手動で実行する

Azure portal の [Azure Information Protection - コンテンツ スキャン ジョブ] ペインから、必要に応じて、スキャナーにすべてのファイルの再検査を強制することができます。

一覧からコンテンツ スキャン ジョブを選択し、[すべてのファイルを再スキャン] オプションを選択します。

フル スキャンが完了すると、後続のスキャンで新しいファイルまたは変更されたファイルのみがもう一度スキャンされるように、スキャンの種類が自動的に [増分] に変更されます。

ポリシーを更新して完全再スキャンをトリガーする

新しい条件または変更された条件が含まれる Azure Information Protection ポリシーをスキャナーがダウンロードするたびに、次のシナリオでもすべてのファイルが検査されます。

スキャナーでは、ポリシーが 1 時間ごとに自動的に更新されます。サービスの開始時に、ポリシーが 1 時間以上経過していることが判明した場合も自動的に更新されます。

テスト中など、ポリシーをすぐに更新するには、%LocalAppData%\Microsoft\MSIP ディレクトリから Policy.msip ポリシー ファイルを手動で削除し、Azure Information Protection サービスを再起動します。

注意

ラベルの保護設定も変更した場合は、更新した保護設定を保存した後さらに 15 分待機してから、Azure Information Protection サービスを再起動してください。

停止したスキャンのトラブルシューティングを行う

スキャナーが予期せず途中で停止し、リポジトリ内にある多数のファイルのスキャンが完了しない場合は、次のいずれかの設定を変更する必要があるかもしれません。

動的ポートの数。 ファイルをホストしているオペレーティング システムに対し、動的ポートの数を増やす必要がある場合があります。 SharePoint 用にサーバーのセキュリティが強化されている場合、スキャナーが許可されているネットワーク接続の数を超えて、そのために停止する原因の 1 つになる可能性があります。

これがスキャナー停止の原因であるかどうかを確認するには、%localappdata%\Microsoft\MSIP\Logs\MSIPScanner.iplog ファイルに、スキャナーに対する以下のエラー メッセージが記録されているかどうかを確認します。

リモートサーバーに接続できません---> System.Net.Sockets.SocketException: 通常、各ソケット アドレスに対してプロトコル、ネットワーク アドレス、またはポートのどれか 1 つのみを使用できます IP: ポート

注意

ログが複数ある場合、このファイルは zip 形式で圧縮されます。

現在のポート範囲を表示し、範囲を拡大する方法について詳しくは、「ネットワーク パフォーマンスを向上させるために変更可能な設定」をご覧ください。

リスト ビューのしきい値。 大規模な SharePoint ファームの場合、リスト ビューのしきい値を増やす必要がある場合があります。 既定では、リスト ビューのしきい値は 5,000 に設定されています。

詳しくは、SharePoint での大規模なリストとライブラリの管理に関する記事をご覧ください。

スキャナー診断ツールを使用してトラブルシューティングを行う

Azure Information スキャナーで問題が発生した場合は、次の PowerShell コマンドを使用して、デプロイが正常かどうかを確認します。

Start-AIPScannerDiagnostics

診断ツールでは次の詳細がチェックされ、結果を含むログ ファイルがエクスポートされます。

- データベースが最新かどうか

- ネットワーク URL にアクセスできるかどうか

- 有効な認証トークンが存在し、ポリシーを取得できるかどうか

- プロファイルが Azure portal で定義されているかどうか

- オフラインとオンラインの構成が存在し、取得できるかどうか

- 構成された規則が有効かどうか

ヒント

スキャナー ユーザーではないユーザーの下でコマンドを実行する場合は、必ず -OnBehalf パラメーターを追加してください。

注意

Start-AIPScannerDiagnostics ツールでは、完全な前提条件のチェックは実行されません。 スキャナーに問題がある場合は、システムがスキャナーの要件に準拠していることと、スキャナーの構成とインストールが完了していることも確認してください。

スキャナーのイベント ログ ID と説明

次の AIP スキャナー ログ イベントは、Azure Information Protection の名前の Windows アプリケーションとサービスのイベント ログに格納されます。

| イベント ID | アクティビティ | 説明 |

|---|---|---|

| 910 | スキャナーのサイクルが開始しました | スキャナー サービスが開始され、指定したデータ リポジトリ内のファイルのスキャンが開始されると、ログに記録されます。 |

| 911 | スキャナーのサイクルが完了しました | スキャナーで手動スキャンまたは継続的スケジュールのサイクルが完了すると、ログに記録されます。 |

ヒント

スキャナーを連続ではなく手動で実行するように構成した場合、ファイルをもう一度スキャンするには、コンテンツ スキャン ジョブで [スケジュール] を [手動] または [常時] に設定して、サービスを再起動します。 詳細については、「ファイルを再スキャンする」を参照してください。

次の手順

Microsoft の Core Services Engineering と Operations チームがどのようにこのスキャナーを実装したかについて関心をお持ちですか。 テクニカル ケース スタディ「Automating data protection with Azure Information Protection scanner」(Azure Information Protection スキャナーを使用したデータ保護の自動化) をご覧ください。

Windows Server FCI と Azure Information Protection スキャナーの違いについてご説明します。

また、PowerShell を使用して、デスクトップ コンピューターからファイルを対話的に分類し、保護することができます。 これに関する詳細および PowerShell を使用するその他のシナリオについては、「Azure Information Protection クライアントでの PowerShell の使用」をご覧ください。