他の Microsoft 365 クラウド環境のゲストと共同作業する

Microsoft 365 組織には、いくつかのテナントの種類の 1 つがあり、次の 3 つの Microsoft クラウドのいずれかに配置されています。

| Microsoft Azure クラウド環境 | Microsoft 365 クラウド環境 |

|---|---|

| Microsoft Azure Commercial | 商用、GCC |

| Microsoft Azure Government | GCC High、DoD |

| Microsoft Azure China | 中国 (21Vianet) |

別の Microsoft Azure クラウド環境のorganizationからゲストを招待するには、次の操作を行う必要があります。

- 共同作業するorganizationが別の Microsoft Azure クラウド環境 (商用環境や DoD など) にある場合は、その Microsoft Azure クラウド環境とのテナント間接続を有効にします。

- 共同作業を行うorganizationを使用して、Microsoft Entra IDでクロステナント アクセス設定を設定します。

Microsoft Azure Government (Microsoft 365 GCC High と DoD) のテナントでは、Microsoft Azure China のテナントとのテナント間接続を作成できないことに注意してください。

注:

VDI クライアントは、クロスクラウド ゲストではサポートされていません。

B2B メンバー アカウントは、クロスクラウド ゲストではサポートされていません。 すべてのクロス クラウド ユーザーは、B2B ゲスト型である必要があります。

重要

共同作業を行うorganizationは、それらのorganizationに対してこれらの設定も構成する必要があります。

前提条件

他の Microsoft 365 クラウド環境の組織からゲストを招待するには、ゲスト アクセスをorganization用に構成する必要があります。 ゲスト アクセスをまだ構成していない場合は、シナリオに応じて次のいずれかを参照してください。

さらに、別の Microsoft 365 クラウド環境でorganizationとの B2B コラボレーションを有効にするには、organizationのテナント ID が必要です。 他のorganizationの完全修飾ドメイン名がわかっている場合は、Teams 管理センターで tenantID を検索できます。 会議の設定を開き、[クロスクラウド会議] で [参照] を選択し、完全修飾ドメイン名を入力して、[テナント ID の表示] を選択します。

Microsoft クラウド全体で最適な会議エクスペリエンスを実現するには、ネットワークが Microsoft Teams の準備ができていることを確認します。 Microsoft Teams 用のorganizationのネットワークを準備するには、Teams のネットワークを最適化する方法に関するガイダンスが含まれています。 また、ユーザーが共同作業を行っている M365 クラウドごとに、必要な DNS、IP、ポートが有効になっていることを確認します。 次の表は、M365 クラウド環境ごとのエンドポイント定義へのリンクです。

| Microsoft 365 Cloud Environment | エンドポイント |

|---|---|

| 商用、GCC | 世界中のエンドポイント |

| GCC High | 米国政府の GCC High エンドポイント |

| DoD | 米国政府の DoD エンドポイント |

| 中国 (21Vianet) | 21Vianet が運用している Microsoft 365 |

他の Microsoft 365 クラウド環境とのテナント間接続を許可する

自分とは異なる Microsoft Azure クラウド環境にあるテナントとのゲスト共有を設定する場合は、組織の関係を追加する前に、そのクラウド環境との接続を有効にする必要があります。

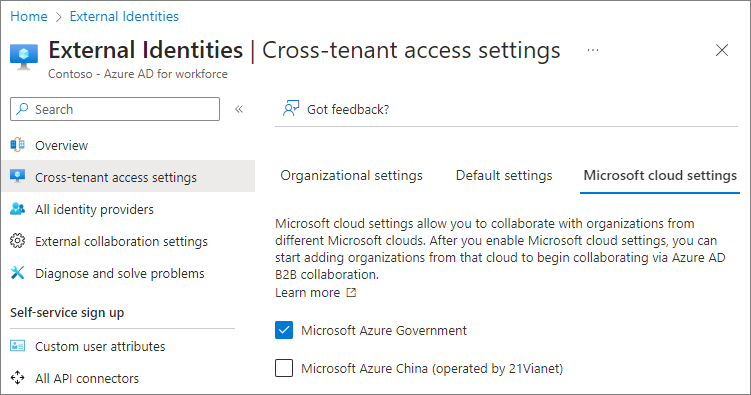

テナント間アクセス設定で共同作業する Microsoft Azure クラウド環境Microsoft Entra有効にします。

グローバル管理者またはセキュリティ管理者アカウントを使用してMicrosoft Entra IDにサインインします。

[外部 ID] を選択し、[クロス テナント アクセス設定] を選択します。

[ Microsoft クラウド設定] を選択します。

有効にする外部の Microsoft Azure クラウド環境の横にあるチェック ボックスをオンにします。

組織を追加する

共同作業するクラウド環境を有効にしたら、B2B コラボレーションを有効にする特定の組織を追加する必要があります。 同じクラウド環境の組織との B2B コラボレーションとは異なり、異なる Microsoft 365 クラウド環境の組織との B2B コラボレーションでは、各organizationをテナント間アクセス設定Microsoft Entra追加する必要があります。

組織を追加する方法

- グローバル管理者またはセキュリティ管理者アカウントを使用してMicrosoft Entra IDにサインインします。

- [外部 ID] を選択し、[クロス テナント アクセス設定] を選択します。

- [組織設定] を選択します。

- [組織の追加] を選択します。

- [organizationの追加] ウィンドウで、organizationのテナント ID を入力し、Enter キーを押します。 (他のクラウドからドメイン名を検索することはできません。

- [追加] を選択します。

- 組織の一覧にorganizationが表示されます。 この時点で、この組織のすべてのアクセス設定は既定の設定から継承されます。

新しい組織は、既定から B2B コラボレーション設定を継承します。 既定の設定で B2B コラボレーションがブロックされている場合、またはコラボレーションを特定のユーザーまたはグループに制限する場合は、organizationの受信と送信の設定を更新します。

organizationの受信設定を構成する

受信設定を使用して、organization内のリソースにアクセスできる外部organizationのユーザーまたはグループを指定します。

組織の受信設定を構成する方法

- 変更する組織の受信アクセス リンクを選択します。

- [ B2B コラボレーション ] タブで、[ 設定のカスタマイズ] を選択します。

- [外部ユーザーとグループ] タブで、[アクセスを許可する] と [すべての<organization>ユーザーとグループ] を選択します。 (秘密保持契約に署名したユーザーなど、特定の>ユーザーとグループへのアクセスを制限する場合は、[ユーザーとグループorganization選択<] を選択できます)。

- Microsoft 365 へのゲスト アクセスを制限する場合は、[アプリケーション] タブでOffice 365 アプリケーションを選択できます。

- [保存] を選択し、[送信アクセス設定] ブレードを閉じます。

organizationの送信設定を構成する

送信設定を使用して、外部organization内のリソースにアクセスできるorganizationのユーザーまたはグループを指定します。

組織の送信設定を構成する方法

- 変更する組織の送信アクセス リンクを選択します。

- [ B2B コラボレーション ] タブで、[ 設定のカスタマイズ] を選択します。

- [ユーザーとグループ] タブで、[アクセスの許可] を選択し、[すべてのユーザーに適用] を設定するか、外部organizationへのアクセスを許可するユーザーまたはグループを選択します。

- [保存] を選択し、[はい] を選択して確認し、[送信アクセス設定] ブレードを閉じます。

関連項目

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示