Uwierzytelnianie aplikacji hostowanych na platformie Azure do zasobów platformy Azure przy użyciu zestawu Azure SDK dla języka JavaScript

Jeśli aplikacja jest hostowana na platformie Azure (przy użyciu usługi takiej jak usługa aplikacja systemu Azure Service, Azure Virtual Machines lub Azure Container Instances), zalecanym podejściem do uwierzytelniania aplikacji w zasobach platformy Azure jest użycie tożsamości zarządzanej.

Tożsamość zarządzana zapewnia tożsamość aplikacji, aby aplikacja łączyła się z innymi zasobami platformy Azure bez konieczności używania wpisu tajnego (takiego jak parametry połączenia klucza). Wewnętrznie platforma Azure zna tożsamość aplikacji i zasoby, z którymi może się łączyć. Platforma Azure używa tych informacji do automatycznego uzyskiwania tokenów usługi Microsoft Entra dla aplikacji, aby umożliwić jej łączenie się z innymi zasobami platformy Azure, a wszystko to bez konieczności zarządzania (tworzenia lub obracania) wpisów tajnych uwierzytelniania.

Typy tożsamości zarządzanych

Istnieją dwa typy tożsamości zarządzanych:

- Tożsamości zarządzane przypisane przez system — pojedynczy zasób platformy Azure

- Tożsamości zarządzane przypisane przez użytkownika — wiele zasobów platformy Azure

W tym artykule opisano kroki włączania i używania tożsamości zarządzanej przypisanej przez system dla aplikacji. Jeśli musisz użyć tożsamości zarządzanej przypisanej przez użytkownika, zobacz artykuł Zarządzanie tożsamościami zarządzanymi przypisanymi przez użytkownika, aby zobaczyć, jak utworzyć tożsamość zarządzaną przypisaną przez użytkownika.

Tożsamości zarządzane przypisane przez system dla pojedynczego zasobu

Tożsamości zarządzane przypisane przez system są udostępniane i powiązane bezpośrednio z zasobem platformy Azure. Po włączeniu tożsamości zarządzanej w zasobie platformy Azure uzyskasz tożsamość zarządzaną przypisaną przez system dla tego zasobu. Jest on powiązany z cyklem życia zasobu platformy Azure. Po usunięciu zasobu platforma Azure automatycznie usunie tożsamość. Ponieważ wystarczy włączyć tożsamość zarządzaną dla zasobu platformy Azure hostowania kodu, jest to najprostszy typ tożsamości zarządzanej do użycia.

Tożsamości zarządzane przypisane przez użytkownika dla wielu zasobów

Koncepcyjnie ta tożsamość jest autonomicznym zasobem platformy Azure. Jest to najczęściej używane, gdy rozwiązanie ma wiele obciążeń uruchamianych w wielu zasobach platformy Azure, które muszą współdzielić tę samą tożsamość i te same uprawnienia. Jeśli na przykład rozwiązanie zawiera składniki uruchomione w wielu wystąpieniach usługi App Service i maszyn wirtualnych, a wszystkie te elementy potrzebują dostępu do tego samego zestawu zasobów platformy Azure, tworzenie i używanie tożsamości zarządzanej przypisanej przez użytkownika w tych zasobach miałoby sens.

1 — Przypisane przez system: Włącz w hostowanej aplikacji

Pierwszym krokiem jest włączenie tożsamości zarządzanej w zasobie platformy Azure hostowania aplikacji. Jeśli na przykład hostujesz aplikację Django przy użyciu usługi aplikacja systemu Azure Service, musisz włączyć tożsamość zarządzaną dla tej aplikacji internetowej usługi App Service. Jeśli używasz maszyny wirtualnej do hostowania aplikacji, możesz zezwolić maszynie wirtualnej na korzystanie z tożsamości zarządzanej.

Tożsamość zarządzaną można włączyć dla zasobu platformy Azure przy użyciu witryny Azure Portal lub interfejsu wiersza polecenia platformy Azure.

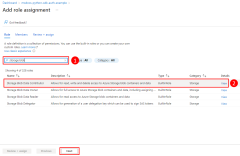

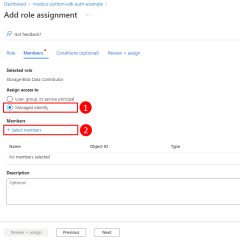

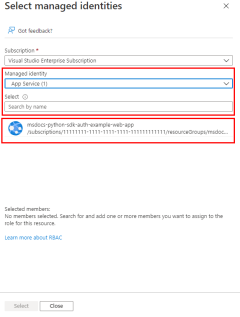

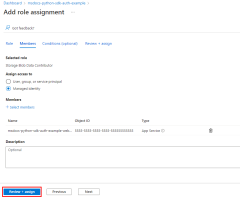

2 — Przypisywanie ról do tożsamości zarządzanej

Następnie należy określić, jakich ról (uprawnień) potrzebuje twoja aplikacja, i przypisać tożsamość zarządzaną do tych ról na platformie Azure. Tożsamość zarządzana może mieć przypisane role w zakresie zasobu, grupy zasobów lub subskrypcji. W tym przykładzie pokazano, jak przypisywać role w zakresie grupy zasobów, ponieważ większość aplikacji grupuje wszystkie zasoby platformy Azure w jedną grupę zasobów.

3 — Implementowanie wartości domyślnejAzureCredential w aplikacji

Klasa DefaultAzureCredential automatycznie wykryje, że tożsamość zarządzana jest używana i używa tożsamości zarządzanej do uwierzytelniania w innych zasobach platformy Azure. Zgodnie z opisem w artykule DefaultAzureCredential Omówienie uwierzytelniania zestawu Azure SDK dla języka JavaScript obsługuje wiele metod uwierzytelniania i określa metodę uwierzytelniania używaną w czasie wykonywania. W ten sposób aplikacja może używać różnych metod uwierzytelniania w różnych środowiskach bez implementowania kodu specyficznego dla środowiska.

Najpierw dodaj pakiet @azure/identity do aplikacji.

npm install @azure/identity

Następnie dla dowolnego kodu JavaScript, który tworzy obiekt klienta zestawu Azure SDK w aplikacji, chcesz:

- Zaimportuj klasę

DefaultAzureCredentialz modułu@azure/identity. - Utwórz

DefaultAzureCredentialobiekt. - Przekaż obiekt do konstruktora

DefaultAzureCredentialobiektu klienta zestawu Azure SDK.

Przykład jest pokazany w następującym segmencie kodu.

// connect-with-default-azure-credential.js

import { BlobServiceClient } from '@azure/storage-blob';

import { DefaultAzureCredential } from '@azure/identity';

import 'dotenv/config'

const accountName = process.env.AZURE_STORAGE_ACCOUNT_NAME;

if (!accountName) throw Error('Azure Storage accountName not found');

const blobServiceClient = new BlobServiceClient(

`https://${accountName}.blob.core.windows.net`,

new DefaultAzureCredential()

);

Gdy powyższy kod jest uruchamiany na lokalnej stacji roboczej podczas programowania lokalnego, metoda zestawu SDK, DefaultAzureCredential(), poszukaj zmiennych środowiskowych dla jednostki usługi aplikacji lub programu VS Code, interfejsu wiersza polecenia platformy Azure lub programu Azure PowerShell dla zestawu poświadczeń dewelopera, których można użyć do uwierzytelniania aplikacji do zasobów platformy Azure podczas programowania lokalnego. W ten sam kod może służyć do uwierzytelniania aplikacji w zasobach platformy Azure zarówno podczas programowania lokalnego, jak i podczas wdrażania na platformie Azure.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla