Zarządzanie źródłami danych usług SQL Server Analysis Services

Uwaga

Podzieliliśmy dokumenty lokalnej bramy danych na zawartość specyficzną dla usługi Power BI i ogólną zawartość, która ma zastosowanie do wszystkich usług , które obsługuje brama. Obecnie jesteś w zawartości usługi Power BI. Aby przekazać opinię na temat tego artykułu lub ogólne środowisko dokumentacji bramy, przewiń w dół artykułu.

Po zainstalowaniu lokalnej bramy danych można dodać źródła danych do użycia z bramą. W tym artykule opisano sposób dodawania źródła danych usług SQL Server Analysis Services (SSAS) do bramy lokalnej do użycia na potrzeby zaplanowanego odświeżania lub połączeń na żywo.

Aby dowiedzieć się więcej o sposobie konfigurowania połączenia na żywo z usługą SSAS, obejrzyj ten przewodnik po usłudze Power BI: Analysis Services Live Połączenie wideo.

Uwaga

Jeśli masz źródło danych usług Analysis Services, musisz zainstalować bramę na komputerze przyłączonym do tego samego lasu lub domeny co serwer usług Analysis Services.

Uwaga

Brama obsługuje tylko uwierzytelnianie systemu Windows dla usług Analysis Services.

Dodawanie źródła danych

Aby nawiązać połączenie z wielowymiarowym lub tabelarycznym źródłem danych usług Analysis Services:

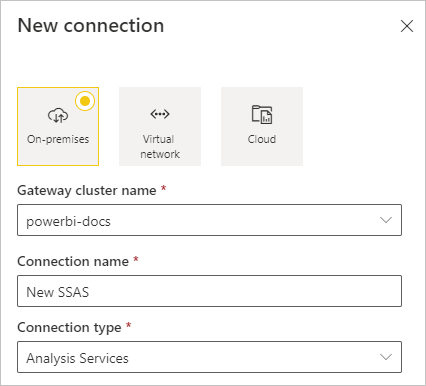

Na ekranie Nowe połączenie dla lokalnej bramy danych wybierz pozycję Analysis Services dla typu Połączenie ion. Aby uzyskać więcej informacji na temat dodawania źródła danych, zobacz Dodawanie źródła danych.

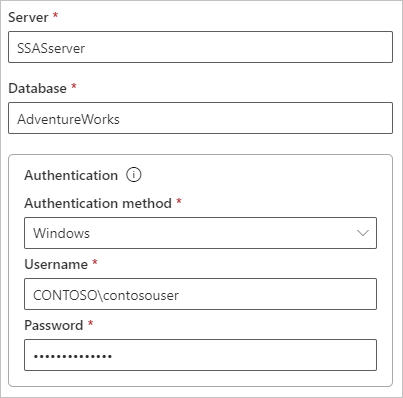

Wypełnij informacje dotyczące źródła danych, w tym serwera i bazy danych. Brama używa informacji w polach Nazwa użytkownika i Hasło , aby nawiązać połączenie z wystąpieniem usług Analysis Services.

Uwaga

Wprowadzone konto systemu Windows musi być członkiem roli serwer Administracja istrator w wystąpieniu usług Analysis Services, z którym nawiązujesz połączenie. Jeśli hasło tego konta zostanie ustawione na wygaśnięcie, użytkownicy otrzymają błąd połączenia, chyba że zaktualizujesz hasło źródła danych. Aby uzyskać więcej informacji na temat sposobu przechowywania poświadczeń, zobacz Przechowywanie zaszyfrowanych poświadczeń w chmurze.

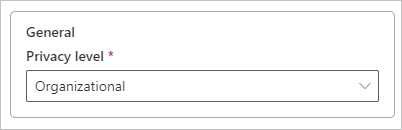

Skonfiguruj poziom prywatności dla źródła danych. To ustawienie określa sposób łączenia danych na potrzeby zaplanowanego odświeżania. Ustawienie poziomu prywatności nie ma zastosowania do połączeń na żywo. Aby dowiedzieć się więcej na temat poziomów prywatności dla źródła danych, zobacz Ustawianie poziomów prywatności (Power Query).

Opcjonalnie możesz teraz skonfigurować mapowanie nazw użytkowników. Aby uzyskać instrukcje, zobacz Ręczne ponowne mapowanie nazwy użytkownika.

Po zakończeniu wszystkich pól wybierz pozycję Utwórz.

Teraz możesz użyć tego źródła danych do zaplanowanego odświeżania lub połączeń na żywo z lokalnym wystąpieniem usług Analysis Services.

Nazwy użytkowników usług Analysis Services

Aby dowiedzieć się więcej o uwierzytelnianiu za pomocą połączeń na żywo usług Analysis Services w usłudze Power BI, obejrzyj ten film wideo:

Uwaga

To wideo może używać wcześniejszych wersji programu Power BI Desktop lub usługa Power BI.

Za każdym razem, gdy użytkownik wchodzi w interakcję z raportem połączonym z usługami Analysis Services, obowiązująca nazwa użytkownika jest przekazywana do bramy, a następnie przekazuje do lokalnego serwera usług Analysis Services. Adres e-mail używany do logowania się do usługi Power BI przekazuje do usług Analysis Services jako obowiązującego użytkownika we właściwości połączenia EffectiveUserName .

Adres e-mail musi być zgodny ze zdefiniowaną główną nazwą użytkownika (UPN) w lokalnej domenie usługi Active Directory (AD). Nazwa UPN jest właściwością konta usługi AD. Konto systemu Windows musi być obecne w roli usług Analysis Services. Jeśli nie można odnaleźć dopasowania w usłudze AD, logowanie nie powiedzie się. Aby dowiedzieć się więcej o usłudze AD i nazewnictwie użytkowników, zobacz Atrybuty nazewnictwa użytkowników.

Mapuj nazwy użytkowników dla źródeł danych usług Analysis Services

Możesz również zamapować nazwę logowania usługi Power BI na nazwę UPN katalogu lokalnego. Aby dowiedzieć się więcej o mapowaniu nazwy UPN w usłudze Power BI, obejrzyj ten film wideo:

Uwaga

To wideo może używać wcześniejszych wersji programu Power BI Desktop lub usługa Power BI.

Usługa Power BI umożliwia mapowanie nazw użytkowników dla źródeł danych usług Analysis Services. Reguły można skonfigurować tak, aby mapować nazwę użytkownika logowania usługi Power BI na element EffectiveUserName , który przechodzi do połączenia usług Analysis Services. Ta funkcja jest doskonałym obejściem, gdy nazwa użytkownika entra firmy Microsoft nie jest zgodna z nazwą UPN w lokalnym wystąpieniu usługi Active Directory. Jeśli na przykład adres e-mail to meganb@contoso.onmicrosoft.com, możesz zamapować go na meganb@contoso.comwartość , a ta wartość jest przekazywana do bramy.

Nazwy użytkowników usług Analysis Services można mapować na dwa różne sposoby:

- Ręczne ponowne mapowanie użytkownika w usłudze Power BI

- Mapowanie odnośników usługi Active Directory, które używa wyszukiwania właściwości lokalnej usługi AD do ponownego mapowania nazw UPN firmy Microsoft na lokalnych użytkowników usługi AD.

Ręczne mapowanie przy użyciu lokalnego wyszukiwania właściwości usługi AD jest możliwe, ale jest czasochłonne i trudne do utrzymania, zwłaszcza gdy dopasowanie wzorca nie wystarczy. Na przykład nazwy domen lub nazwy kont użytkowników mogą być różne między identyfikatorem Entra firmy Microsoft i lokalną usługą AD. W związku z tym ręczne mapowanie przy użyciu drugiego podejścia nie jest zalecane.

W poniższych sekcjach opisano dwa podejścia mapowania.

Ręczne ponowne mapowanie użytkownika w usłudze Power BI

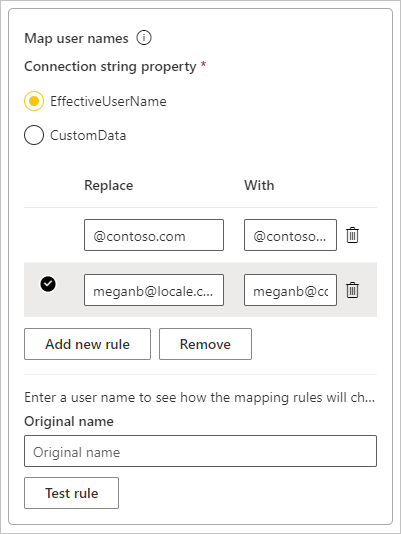

Niestandardowe reguły nazwy UPN można skonfigurować w usłudze Power BI dla źródeł danych usług Analysis Services. Reguły niestandardowe pomagają, jeśli nazwa logowania usługa Power BI nie jest zgodna z nazwą UPN katalogu lokalnego. Jeśli na przykład zalogujesz się do usługi Power BI przy użyciu meganb@contoso.com nazwy UPN meganb@contoso.localkatalogu lokalnego, możesz skonfigurować regułę mapowania tak, aby mogła przejść meganb@contoso.local do usług Analysis Services.

Ważne

Mapowanie działa dla konfigurowanego określonego źródła danych. Nie jest to ustawienie globalne. Jeśli masz wiele źródeł danych usług Analysis Services, musisz mapować użytkowników dla każdego źródła danych.

Aby wykonać ręczne mapowanie nazwy UPN, wykonaj następujące kroki:

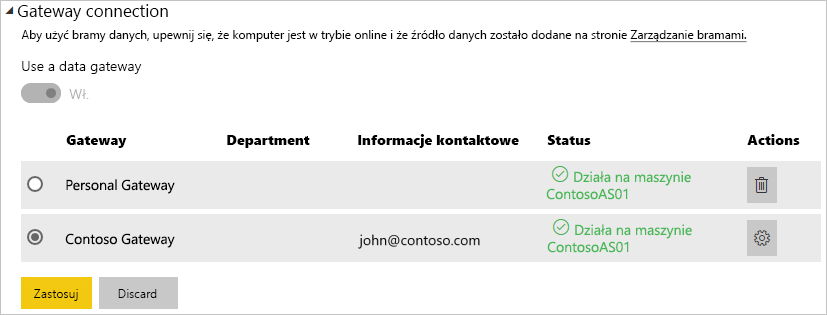

W obszarze ikony koła zębatego usługi Power BI wybierz pozycję Zarządzaj bramami i połączeniami.

Wybierz źródło danych, a następnie wybierz pozycję Ustawienia z górnego menu.

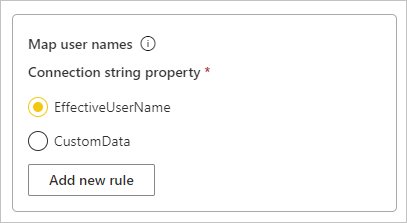

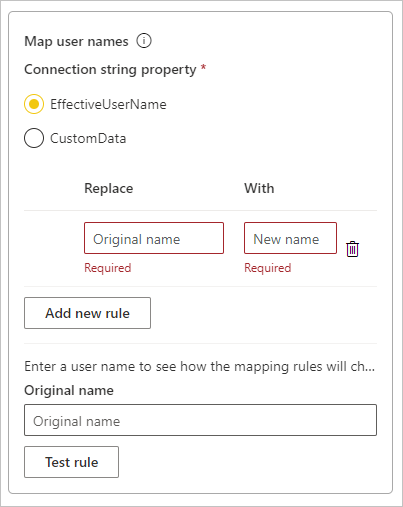

Na ekranie Ustawienia w polu Mapuj nazwy użytkowników upewnij się, że wybrano pozycję EffectiveUserName, a następnie wybierz pozycję Dodaj nową regułę.

W obszarze Mapuj nazwy użytkowników dla każdej nazwy użytkownika do mapowania wprowadź wartości w polach Oryginalna nazwa i Nowa nazwa, a następnie wybierz pozycję Dodaj nową regułę. Zastąp wartość to adres logowania dla usługi Power BI, a wartość With jest wartością, która zostanie zamieniona na. Zamiana przechodzi do

EffectiveUserNamewłaściwości połączenia usług Analysis Services.

Na przykład:

Uwaga

Pamiętaj, aby nie zmieniać użytkowników, których nie zamierzasz zmieniać. Jeśli na przykład zastąpisz oryginalną nazwę

contoso.comelementu nową nazwą@contoso.local, wszystkie logowania użytkownika, które zawierają@contoso.com, zostaną zastąpione ciągiem .@contoso.localPonadto w przypadku zamiany oryginalnej nazwymeganb@contoso.comelementu na nową nazwęmeganb@contoso.local, logowaniev-meganb@contoso.comjest wysyłane jakov-meganb@contoso.local.Możesz wybrać element na liście i zmienić jego kolejność, przeciągając i upuszczając lub usuwając wpis, wybierając ikonę kosza na śmieci.

Używanie symbolu wieloznakowego

Możesz użyć symbolu wieloznacznych * dla ciągu Replace (oryginalna nazwa). Symbol wieloznaczny można używać tylko samodzielnie, a nie z żadną inną częścią ciągu. Użyj symbolu wieloznakowego, jeśli chcesz zastąpić wszystkich użytkowników pojedynczą wartością do przekazania do źródła danych. Takie podejście jest przydatne, gdy chcesz, aby wszyscy użytkownicy w organizacji używali tego samego użytkownika w środowisku lokalnym.

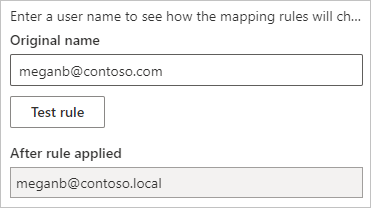

Testowanie reguły mapowania

Aby zweryfikować zastąpienie nazwy, wprowadź wartość w polu Oryginalna nazwa, a następnie wybierz pozycję Reguła testu.

Uwaga

Zapisane reguły działają natychmiast w przeglądarce. Zanim usługa Power BI zacznie używać zapisanych reguł, potrwa kilka minut.

Mapowanie odnośników usługi Active Directory

W tej sekcji opisano sposób wykonywania wyszukiwania właściwości lokalna usługa Active Directory w celu ponownego mapowania nazw UPN firmy Microsoft na użytkowników usługi AD. Najpierw zapoznaj się ze sposobem działania tego ponownego mapowania.

Każde zapytanie użytkownika usługi Microsoft Entra usługi Power BI do lokalnego serwera usług SSAS przekazuje ciąg nazwy UPN, taki jak firstName.lastName@contoso.com.

Mapowanie odnośników w lokalnej bramie danych z konfigurowalnym niestandardowym mapowaniem użytkownika odbywa się w następujących krokach:

- Znajdź usługę Active Directory do wyszukania. Można użyć funkcji automatycznej lub konfigurowalnej.

- Wyszukaj atrybut użytkownika usługi Active Directory, na przykład Adres e-mail, z usługa Power BI. Atrybut jest oparty na przychodzącym ciągu nazwy UPN, takiego jak

firstName.lastName@contoso.com. - Jeśli wyszukiwanie usługi Active Directory zakończy się niepowodzeniem, próbuje przekazać nazwę UPN do usługi SSAS jako

EffectiveUserName. - Jeśli wyszukiwanie usługi Active Directory powiedzie się, pobiera

UserPrincipalNameon element tego użytkownika usługi Active Directory. - Mapowanie przekazuje

UserPrincipalNamewiadomość e-mail, taką jakAlias@corp.on-prem.contoso, do usług SSAS jakoEffectiveUserName.

Uwaga

Wszelkie ręczne mapowania użytkowników nazwy UPN zdefiniowane w konfiguracji bramy źródła danych usługi Power BI są stosowane przed wysłaniem ciągu nazwy UPN do lokalnej bramy danych.

Aby wyszukiwanie usługi Active Directory działało prawidłowo w czasie wykonywania, należy zmienić lokalną usługę bramy danych, aby działała przy użyciu konta domeny zamiast konta usługi lokalnej.

Pamiętaj, aby pobrać i zainstalować najnowszą bramę.

W aplikacji lokalnej bramy danych na maszynie przejdź do pozycji Ustawienia>usługi Zmień konto usługi. Upewnij się, że masz klucz odzyskiwania dla bramy, ponieważ musisz przywrócić go na tej samej maszynie, chyba że chcesz utworzyć nową bramę. Aby zmiany zaczęły obowiązywać, należy ponownie uruchomić usługę bramy.

Przejdź do folderu instalacyjnego bramy C :\Program Files\On-premises data gateway jako administrator, aby upewnić się, że masz uprawnienia do zapisu. Otwórz plik Microsoft.PowerBI.DataMovement.Pipeline.GatewayCore.dll.config.

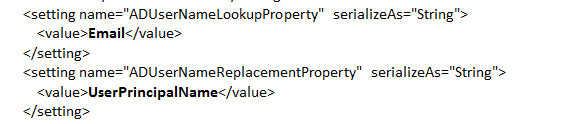

ADUserNameLookupPropertyEdytuj wartości iADUserNameReplacementPropertyzgodnie z konfiguracjami atrybutów usługi AD dla użytkowników usługi AD. Wartości na poniższej ilustracji to przykłady. W tych konfiguracjach jest rozróżniana wielkość liter, dlatego upewnij się, że są one zgodne z wartościami w usłudze AD.

Jeśli plik nie zawiera żadnej wartości dla

ADServerPathkonfiguracji, brama używa domyślnego wykazu globalnego. Można określić wiele wartości dla elementuADServerPath. Wartości muszą być oddzielone średnikami, jak w poniższym przykładzie:<setting name="ADServerPath" serializeAs="String"> <value> GC://serverpath1; GC://serverpath2;GC://serverpath3</value> </setting>Brama analizuje wartości

ADServerPathod lewej do prawej do momentu znalezienia dopasowania. Jeśli brama nie znajdzie dopasowania, używa oryginalnej nazwy UPN. Upewnij się, że konto, na którym jest uruchomiona usługa bramy PBIEgwService, ma uprawnienia zapytania do wszystkich serwerów usługi AD, które zostały określone w plikuADServerPath.Brama obsługuje dwa typy

ADServerPath:- W przypadku usługi WinNT:

<value="WinNT://usa.domain.corp.contoso.com,computer"/> - W przypadku wykazu globalnego (GC):

<value> GC://USA.domain.com </value>

- W przypadku usługi WinNT:

Uruchom ponownie lokalną usługę bramy danych, aby zmiany konfiguracji zaczęły obowiązywać.

Uwierzytelnianie w źródle danych usług Analysis Services na żywo

Za każdym razem, gdy użytkownik wchodzi w interakcję z usługami Analysis Services, obowiązująca nazwa użytkownika jest przekazywana do bramy, a następnie do lokalnego serwera usług Analysis Services. Nazwa UPN, która jest zazwyczaj adresem e-mail używanym do logowania się do chmury, jest przekazywana do usług Analysis Services jako skuteczny użytkownik we EffectiveUserName właściwości połączenia.

Gdy zestaw danych jest w trybie importu, brama wyśle nazwę EffectiveUserName nazwy UPN właściciela zestawu danych. Oznacza to, że nazwa UPN właściciela zestawu danych zostanie przekazana do usług Analysis Services jako skuteczny użytkownik we EffectiveUserName właściwości połączenia.

Ten adres e-mail powinien być zgodny ze zdefiniowaną nazwą UPN w domenie lokalnej usługi Active Directory. Nazwa UPN jest właściwością konta usługi AD. Konto systemu Windows musi znajdować się w roli usług Analysis Services, aby mieć dostęp do serwera. Jeśli w usłudze Active Directory nie zostanie znalezione dopasowanie, logowanie nie powiedzie się.

Zabezpieczenia na poziomie ról i na poziomie wiersza

Usługi Analysis Services mogą również udostępniać filtrowanie na podstawie konta usługi Active Directory. Filtrowanie może używać zabezpieczeń opartych na rolach lub zabezpieczeń na poziomie wiersza. Możliwość wykonywania zapytań i wyświetlania danych modelu przez użytkownika zależy od ról, do których należy konto użytkownika systemu Windows, oraz dynamicznych zabezpieczeń na poziomie wiersza, jeśli są skonfigurowane.

Zabezpieczenia oparte na rolach. Modele zapewniają zabezpieczenia na podstawie ról użytkowników. Role dla określonego projektu modelu można zdefiniować podczas tworzenia w narzędziach analizy biznesowej narzędzi SQL Server Data Tools. Po wdrożeniu modelu można zdefiniować role przy użyciu programu SQL Server Management Studio. Role zawierają członków przypisanych przez nazwę użytkownika systemu Windows lub grupę systemu Windows.

Role definiują uprawnienia, które użytkownicy muszą wykonywać zapytania lub podejmować akcje w modelu. Większość użytkowników należy do roli z uprawnieniami do odczytu. Inne role zapewniają administratorom uprawnienia do przetwarzania elementów, zarządzania funkcjami bazy danych i zarządzania innymi rolami.

Zabezpieczenia na poziomie wiersza. Modele mogą zapewnić dynamiczne zabezpieczenia na poziomie wiersza. Wszystkie zdefiniowane zabezpieczenia na poziomie wiersza są specyficzne dla usług Analysis Services. W przypadku zabezpieczeń opartych na rolach każdy użytkownik musi mieć co najmniej jedną rolę, ale żaden model tabelaryczny nie wymaga dynamicznych zabezpieczeń na poziomie wiersza.

Na wysokim poziomie zabezpieczenia dynamiczne definiują dostęp użytkownika do odczytu do danych w określonych wierszach w określonych tabelach. Podobnie jak role, dynamiczne zabezpieczenia na poziomie wiersza opierają się na nazwie użytkownika systemu Windows.

Implementowanie ról i dynamicznych zabezpieczeń na poziomie wiersza w modelach wykracza poza zakres tego artykułu. Aby uzyskać więcej informacji, zobacz Role w modelach tabelarycznych i rolach zabezpieczeń (Analysis Services — dane wielowymiarowe). Aby uzyskać najbardziej szczegółowe informacje na temat zabezpieczeń modelu tabelarycznego, pobierz oficjalny dokument Securing the tabular BI semantic model (Zabezpieczanie semantycznego semantycznego modelu analizy biznesowej).

Uwierzytelnianie Microsoft Entra

Usługi w chmurze firmy Microsoft używają identyfikatora Entra firmy Microsoft do uwierzytelniania użytkowników. Microsoft Entra ID to dzierżawa zawierająca nazwy użytkowników i grupy zabezpieczeń. Zazwyczaj adres e-mail, za pomocą których loguje się użytkownik, jest taki sam jak nazwa UPN konta.

Role w lokalnym wystąpieniu usługi Active Directory

Aby usługi Analysis Services określić, czy użytkownik należy do roli z uprawnieniami do odczytu danych, serwer musi przekonwertować obowiązującą nazwę użytkownika przekazaną z identyfikatora Entra firmy Microsoft do bramy i na serwer usług Analysis Services. Serwer usług Analysis Services przekazuje obowiązującą nazwę użytkownika do kontrolera domeny usługi Active Directory systemu Windows (DC). Kontroler domeny usługi Active Directory sprawdza następnie, czy obowiązująca nazwa użytkownika jest prawidłową nazwą UPN na koncie lokalnym. Kontroler domeny zwraca nazwę użytkownika systemu Windows z powrotem do serwera usług Analysis Services.

Nie można używać EffectiveUserName na serwerze usług Analysis Services, które nie są przyłączone do domeny. Aby uniknąć błędów logowania, serwer usług Analysis Services musi być przyłączony do domeny.

Identyfikowanie nazwy UPN

Być może nie wiesz, jaka jest nazwa UPN i być administratorem domeny. Możesz użyć następującego polecenia ze stacji roboczej, aby dowiedzieć się, jak nazwa UPN twojego konta:

whoami /upn

Wynik wygląda podobnie do adresu e-mail, ale jest nazwą UPN, która znajduje się na twoim koncie domeny. Jeśli używasz źródła danych usług Analysis Services na potrzeby połączeń na żywo, a ta nazwa UPN nie jest zgodna z adresem e-mail używanym do logowania się do usługi Power BI, może być konieczne mapowania nazwy użytkownika.

Synchronizowanie lokalnej usługi AD z identyfikatorem entra firmy Microsoft

Jeśli planujesz używać połączeń na żywo usług Analysis Services, lokalne konta usługi AD muszą być zgodne z identyfikatorem Microsoft Entra. Nazwa UPN musi być zgodna z kontami.

Usługi w chmurze używają tylko kont w ramach identyfikatora Entra Firmy Microsoft. Jeśli dodasz konto w lokalnym wystąpieniu usługi AD, które nie istnieje w identyfikatorze Entra firmy Microsoft, nie możesz użyć tego konta. Istnieje kilka sposobów dopasowania lokalnych kont usługi AD za pomocą identyfikatora Microsoft Entra:

Ręczne dodawanie kont do identyfikatora Entra firmy Microsoft.

Utwórz konto w witrynie Azure Portal lub w Centrum administracyjne platformy Microsoft 365 z nazwą konta zgodną z nazwą UPN lokalnego konta usługi AD.

Użyj usługi Microsoft Entra Połączenie Sync, aby zsynchronizować konta lokalne z dzierżawą firmy Microsoft Entra.

Firma Microsoft Entra Połączenie gwarantuje, że nazwa UPN jest zgodna z identyfikatorem Entra firmy Microsoft i lokalnym wystąpieniem usługi AD. Narzędzie Microsoft Entra Połączenie udostępnia opcje synchronizacji katalogów i konfigurowania uwierzytelniania. Opcje obejmują synchronizację skrótów haseł, uwierzytelnianie przekazywane i federację. Jeśli nie jesteś administratorem lub administratorem domeny lokalnej, skontaktuj się z administratorem IT, aby uzyskać pomoc dotyczącą konfiguracji.

Uwaga

Synchronizowanie kont z usługą Microsoft Entra Połączenie Sync powoduje utworzenie nowych kont w dzierżawie usługi Microsoft Entra.

Korzystanie ze źródła danych

Po dodaniu źródła danych usług SSAS będzie ono dostępne do użycia z połączeniami na żywo lub za pośrednictwem zaplanowanego odświeżania.

Uwaga

Nazwa serwera i bazy danych musi być zgodna z programem Power BI Desktop i źródłem danych w lokalnej bramie danych.

Połączenie między zestawem danych a źródłem danych w bramie jest oparte na nazwie serwera i nazwie bazy danych. Te nazwy muszą być zgodne. Jeśli na przykład podasz adres IP nazwy serwera w programie Power BI Desktop, musisz użyć adresu IP dla źródła danych w konfiguracji bramy. Jeśli używasz serwera \WYSTĄPIENIA w programie Power BI Desktop, musisz również użyć opcji SERVER\INSTANCE w źródle danych skonfigurowanym dla bramy. To wymaganie dotyczy zarówno połączeń na żywo, jak i zaplanowanego odświeżania.

Używanie źródła danych z połączeniami na żywo

Możesz użyć połączenia na żywo względem wystąpień tabelarycznych lub wielowymiarowych. Po pierwszym połączeniu z danymi wybierasz połączenie na żywo w programie Power BI Desktop. Upewnij się, że nazwa serwera i bazy danych jest zgodna między programem Power BI Desktop i skonfigurowanym źródłem danych dla bramy. Ponadto aby móc publikować zestawy danych połączeń na żywo, użytkownicy muszą być wyświetlani w obszarze Użytkownicy na liście źródeł danych.

Po opublikowaniu raportów z programu Power BI Desktop lub pobieraniu danych w usługa Power BI połączenie danych powinno zacząć działać. Zanim będzie można użyć połączenia, może upłynąć kilka minut po utworzeniu źródła danych w bramie.

Używanie źródła danych z zaplanowanym odświeżaniem

Jeśli jesteś na liście na karcie Użytkownicy źródła danych skonfigurowanego w bramie, a nazwa serwera i bazy danych jest zgodna, brama jest widoczna jako opcja do użycia z zaplanowanym odświeżaniem.

Ograniczenia połączeń na żywo usług Analysis Services

Funkcje formatowania i tłumaczenia na poziomie komórki nie są obsługiwane.

Akcje i nazwane zestawy nie są widoczne w usłudze Power BI. Nadal można łączyć się z wielowymiarowymi modułami zawierającymi akcje lub nazwane zestawy w celu tworzenia wizualizacji i raportów.

Wymagania dotyczące jednostki SKU

| Wersja serwera | Wymagana jednostka SKU |

|---|---|

| 2012 SP1 CU4 lub nowszy | Analiza biznesowa i jednostka SKU przedsiębiorstwa |

| 2014 | Analiza biznesowa i jednostka SKU przedsiębiorstwa |

| 2016 | Jednostka SKU w warstwie Standardowa lub nowsza |

Powiązana zawartość

Masz więcej pytań? Wypróbuj Społeczność usługi Power BI.