Rozwiązywanie problemów z funkcją BitLocker za pomocą raportu szyfrowania Intune

Microsoft Intune udostępnia wbudowany raport szyfrowania, który zawiera szczegółowe informacje o stanie szyfrowania na wszystkich zarządzanych urządzeniach. Raport szyfrowania Intune jest przydatnym punktem wyjścia do rozwiązywania problemów z błędami szyfrowania. Raport umożliwia identyfikowanie i izolowanie błędów szyfrowania funkcji BitLocker oraz wyświetlanie stanu modułu TPM (Trusted Platform Module) i stanu szyfrowania urządzeń z systemem Windows.

W tym artykule wyjaśniono, jak używać raportu szyfrowania Intune, aby pomóc w rozwiązywaniu problemów z szyfrowaniem funkcji BitLocker. Aby uzyskać dodatkowe wskazówki dotyczące rozwiązywania problemów, zobacz Rozwiązywanie problemów z zasadami funkcji BitLocker po stronie klienta.

Uwaga

Aby w pełni wykorzystać tę metodę rozwiązywania problemów i szczegóły błędu dostępne w raporcie szyfrowania, należy skonfigurować zasady funkcji BitLocker. Jeśli obecnie używasz zasad konfiguracji urządzenia, rozważ migrację zasad. Aby uzyskać więcej informacji, zobacz Manage BitLocker policy for Windows devices with Intune and Disk encryption policy settings for endpoint security in Intune (Zarządzanie zasadami funkcji BitLocker dla urządzeń z systemem Windows przy użyciu ustawień zasad szyfrowania Intune i dysków dla zabezpieczeń punktu końcowego w Intune).

Wymagania wstępne dotyczące szyfrowania

Domyślnie kreator instalacji funkcji BitLocker monituje użytkowników o włączenie szyfrowania. Można również skonfigurować zasady funkcji BitLocker, które w trybie dyskretnym włączają funkcję BitLocker na urządzeniu. W tej sekcji opisano różne wymagania wstępne dla każdej metody.

Uwaga

Automatyczne szyfrowanie to nie to samo, co szyfrowanie dyskretne. Automatyczne szyfrowanie odbywa się w trybie OOBE (Out-of-the-Box Experience) systemu Windows w nowoczesnym trybie wstrzymania lub na urządzeniach zgodnych ze sprzętowym interfejsem testowym zabezpieczeń (HSTI). W przypadku szyfrowania dyskretnego Intune pomija interakcję użytkownika za pośrednictwem ustawień dostawcy usług konfiguracji funkcji BitLocker (CSP).

Wymagania wstępne dotyczące szyfrowania z obsługą użytkownika :

- Dysk twardy musi być podzielony na dysk systemu operacyjnego sformatowany z systemem PLIKÓW NTFS i dysk systemowy o rozmiarze co najmniej 350 MB sformatowany jako FAT32 dla interfejsu UEFI i NTFS dla systemu BIOS.

- Urządzenie musi być zarejestrowane w Intune za pośrednictwem przyłączania hybrydowego Microsoft Entra, rejestracji Microsoft Entra lub dołączania Microsoft Entra.

- Mikroukład modułu TPM (Trusted Platform Module) nie jest wymagany, ale zdecydowanie zalecany w celu zwiększenia bezpieczeństwa.

Wymagania wstępne dotyczące szyfrowania dyskretnego funkcji BitLocker:

- Mikroukład modułu TPM (wersja 1.2 lub 2.0), który musi zostać odblokowany.

- Należy włączyć środowisko odzyskiwania systemu Windows (WinRE).

- Dysk twardy musi być podzielony na partycje na dysk systemu operacyjnego sformatowany z systemem PLIKÓW NTFS, a dysk systemowy o rozmiarze co najmniej 350 MB musi być sformatowany jako FAT32 dla interfejsu UNIFIED Extensible Firmware Interface (UEFI) i NTFS dla systemu BIOS. System BIOS UEFI jest wymagany dla urządzeń TPM w wersji 2.0. (Bezpieczny rozruch nie jest wymagany, ale zapewnia większe bezpieczeństwo).

- Urządzenie zarejestrowane Intune jest połączone z usługami hybrydowymi platformy Microsoft Azure lub Tożsamość Microsoft Entra.

Identyfikowanie stanu szyfrowania i błędów

Błędy szyfrowania funkcji BitLocker na Intune zarejestrowanych urządzeniach Windows 10 mogą należeć do jednej z następujących kategorii:

- Sprzęt lub oprogramowanie urządzenia nie spełnia wymagań wstępnych dotyczących włączania funkcji BitLocker.

- Zasady funkcji BitLocker Intune są nieprawidłowo skonfigurowane, co powoduje konflikty obiektu zasady grupy (GPO).

- Urządzenie jest już zaszyfrowane, a metoda szyfrowania nie jest zgodna z ustawieniami zasad.

Aby zidentyfikować kategorię błędu szyfrowania urządzenia, zaloguj się do centrum administracyjnego Microsoft Intune i wybierz pozycjęMonitoruj>raport Szyfrowanieurządzeń>. Raport wyświetli listę zarejestrowanych urządzeń i pokaże, czy urządzenie jest zaszyfrowane, czy gotowe do szyfrowania, oraz czy ma mikroukład modułu TPM.

Uwaga

Jeśli urządzenie Windows 10 wyświetla stan Nie gotowe, może nadal obsługiwać szyfrowanie. W przypadku stanu Gotowe urządzenie Windows 10 musi mieć aktywowany moduł TPM. Urządzenia TPM nie są wymagane do obsługi szyfrowania, ale są zdecydowanie zalecane w celu zwiększenia bezpieczeństwa.

Powyższy przykład pokazuje, że urządzenie z modułem TPM w wersji 1.2 zostało pomyślnie zaszyfrowane. Ponadto można zobaczyć dwa urządzenia, które nie są gotowe do szyfrowania, które nie będą mogły być szyfrowane w trybie dyskretnym, a także jedno urządzenie TPM 2.0, które jest gotowe do szyfrowania, ale nie jest jeszcze zaszyfrowane.

Typowe scenariusze awarii

W poniższych sekcjach opisano typowe scenariusze awarii, które można zdiagnozować ze szczegółami z raportu szyfrowania.

Scenariusz 1 — urządzenie nie jest gotowe do szyfrowania i nie jest szyfrowane

Po kliknięciu urządzenia, które nie jest zaszyfrowane, Intune wyświetla podsumowanie jego stanu. W poniższym przykładzie istnieje wiele profilów przeznaczonych dla urządzenia: zasady ochrony punktu końcowego, zasady systemu operacyjnego Mac (które nie mają zastosowania do tego urządzenia) oraz punkt odniesienia Microsoft Defender zaawansowanej ochrony przed zagrożeniami (ATP).

Wyjaśniono stan szyfrowania:

Komunikaty w obszarze Szczegóły stanu to kody zwracane przez węzeł stanu dostawcy CSP funkcji BitLocker z urządzenia. Stan szyfrowania jest w stanie błędu, ponieważ wolumin systemu operacyjnego nie jest szyfrowany. Ponadto zasady funkcji BitLocker mają wymagania dotyczące modułu TPM, którego urządzenie nie spełnia.

Komunikaty oznaczają, że urządzenie nie jest szyfrowane, ponieważ nie ma modułu TPM, a zasady tego wymagają.

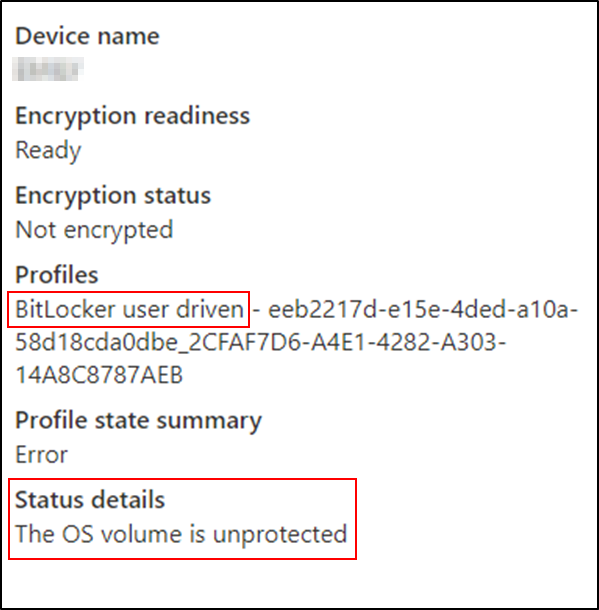

Scenariusz 2 — urządzenie jest gotowe, ale nie jest szyfrowane

W tym przykładzie pokazano, że urządzenie TPM 2.0 nie jest szyfrowane.

Wyjaśniono stan szyfrowania:

To urządzenie ma zasady funkcji BitLocker skonfigurowane do interakcji z użytkownikiem, a nie do szyfrowania dyskretnego. Użytkownik nie rozpoczął ani nie ukończył procesu szyfrowania (użytkownik otrzymuje komunikat z powiadomieniem), więc dysk pozostaje niezaszyfrowany.

Scenariusz 3 — urządzenie nie jest gotowe i nie będzie szyfrować w trybie dyskretnym

Jeśli zasady szyfrowania są skonfigurowane w celu pominięcia interakcji użytkownika i szyfrowania w trybie dyskretnym, a stan gotowości szyfrowania raportu szyfrowanianie ma zastosowania lub nie jest gotowy, prawdopodobnie moduł TPM nie jest gotowy do użycia z funkcją BitLocker.

Szczegóły stanu urządzenia ujawniają przyczynę:

Wyjaśniono stan szyfrowania:

Jeśli moduł TPM nie jest gotowy na urządzeniu, może to być spowodowane tym, że jest wyłączony w oprogramowaniu układowym lub musi zostać wyczyszczony lub zresetowany. Uruchomienie konsoli zarządzania modułu TPM (TPM.msc) z wiersza polecenia na urządzeniu, którego dotyczy problem, pomoże Ci zrozumieć i rozwiązać stan modułu TPM.

Scenariusz 4 — urządzenie jest gotowe, ale nie jest szyfrowane w trybie dyskretnym

Istnieje kilka powodów, dla których urządzenie objęte szyfrowaniem dyskretnym jest gotowe, ale nie jest jeszcze zaszyfrowane.

Wyjaśniono stan szyfrowania:

Jednym z wyjaśnień jest to, że funkcja WinRE nie jest włączona na urządzeniu, co jest wymaganie wstępne. Stan usługi WinRE na urządzeniu można zweryfikować za pomocą polecenia reagentc.exe/info jako administrator.

Jeśli funkcja WinRE jest wyłączona, uruchom polecenie reagentc.exe/info jako administrator, aby włączyć funkcję WinRE.

Jeśli funkcja WinRE nie jest poprawnie skonfigurowana, na stronie Szczegóły stanu zostanie wyświetlony następujący komunikat:

Użytkownik zalogowany na urządzeniu nie ma uprawnień administratora.

Innym powodem mogą być prawa administracyjne. Jeśli zasady funkcji BitLocker są przeznaczone dla użytkownika, który nie ma praw administracyjnych, a pozycja Zezwalaj użytkownikom standardowym na włączanie szyfrowania podczas rozwiązania Autopilot nie jest włączona , zostaną wyświetlone następujące szczegóły stanu szyfrowania.

Wyjaśniono stan szyfrowania:

Ustaw opcję Zezwalaj użytkownikom standardowym na włączanie szyfrowania podczas rozwiązania Autopilot na wartość Tak, aby rozwiązać ten problem w przypadku urządzeń przyłączonych do Microsoft Entra.

Scenariusz 5 — urządzenie jest w stanie błędu, ale jest zaszyfrowane

W tym typowym scenariuszu, jeśli zasady Intune są skonfigurowane pod kątem szyfrowania 128-bitowego XTS-AES, ale urządzenie docelowe jest szyfrowane przy użyciu 256-bitowego szyfrowania XTS-AES (lub odwrotnie), zostanie wyświetlony błąd pokazany poniżej.

Wyjaśniono stan szyfrowania:

Dzieje się tak, gdy urządzenie, które zostało już zaszyfrowane przy użyciu innej metody — ręcznie przez użytkownika, za pomocą funkcji Microsoft BitLocker Administration and Monitoring (MBAM) lub przez Microsoft Configuration Manager przed rejestracją.

Aby rozwiązać ten błąd, odszyfruj urządzenie ręcznie lub za pomocą Windows PowerShell. Następnie pozwól Intune zasadom funkcji BitLocker ponownie zaszyfrować urządzenie przy następnym osiągnięciu przez zasady.

Scenariusz 6 — urządzenie jest szyfrowane, ale stan profilu jest błędny

Czasami urządzenie jest wyświetlane jako zaszyfrowane, ale ma stan błędu w podsumowaniu stanu profilu.

Wyjaśniono stan szyfrowania:

Zwykle dzieje się tak, gdy urządzenie zostało zaszyfrowane w inny sposób (prawdopodobnie ręcznie). Ustawienia są zgodne z bieżącymi zasadami, ale Intune nie zainicjowały szyfrowania.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla