Konfigurera PIM för gruppinställningar

I Privileged Identity Management (PIM) för grupper i Microsoft Entra-ID definierar rollinställningar egenskaper för medlemskap eller ägarskapstilldelning. Dessa egenskaper omfattar krav på multifaktorautentisering och godkännande för aktivering, maximal varaktighet för tilldelning och meddelandeinställningar. Den här artikeln visar hur du konfigurerar rollinställningar och konfigurerar arbetsflödet för godkännande för att ange vem som kan godkänna eller neka begäranden om utökade privilegier.

Du behöver behörigheter för grupphantering för att hantera inställningar. För rolltilldelningsbara grupper måste du ha rollen Global administratör eller Privilegierad rolladministratör eller vara ägare till gruppen. För icke-rolltilldelningsbara grupper måste du ha rollen Global administratör, katalogförfattare, gruppadministratör, identitetsstyrningsadministratör eller användaradministratör eller vara ägare till gruppen. Rolltilldelningar för administratörer bör begränsas på katalognivå (inte på administrativ enhetsnivå).

Kommentar

Andra roller med behörighet att hantera grupper (till exempel Exchange-administratörer för icke-rolltilldelningsbara Microsoft 365-grupper) och administratörer med tilldelningar som är begränsade på administrativ enhetsnivå kan hantera grupper via gruppers API/UX och åsidosätta ändringar som gjorts i Microsoft Entra Privileged Identity Management.

Rollinställningar definieras per roll per grupp. Alla tilldelningar för samma roll (medlem eller ägare) för samma grupp följer samma rollinställningar. Rollinställningarna för en grupp är oberoende av rollinställningarna för en annan grupp. Rollinställningar för en roll (medlem) är oberoende av rollinställningar för en annan roll (ägare).

Uppdatera rollinställningar

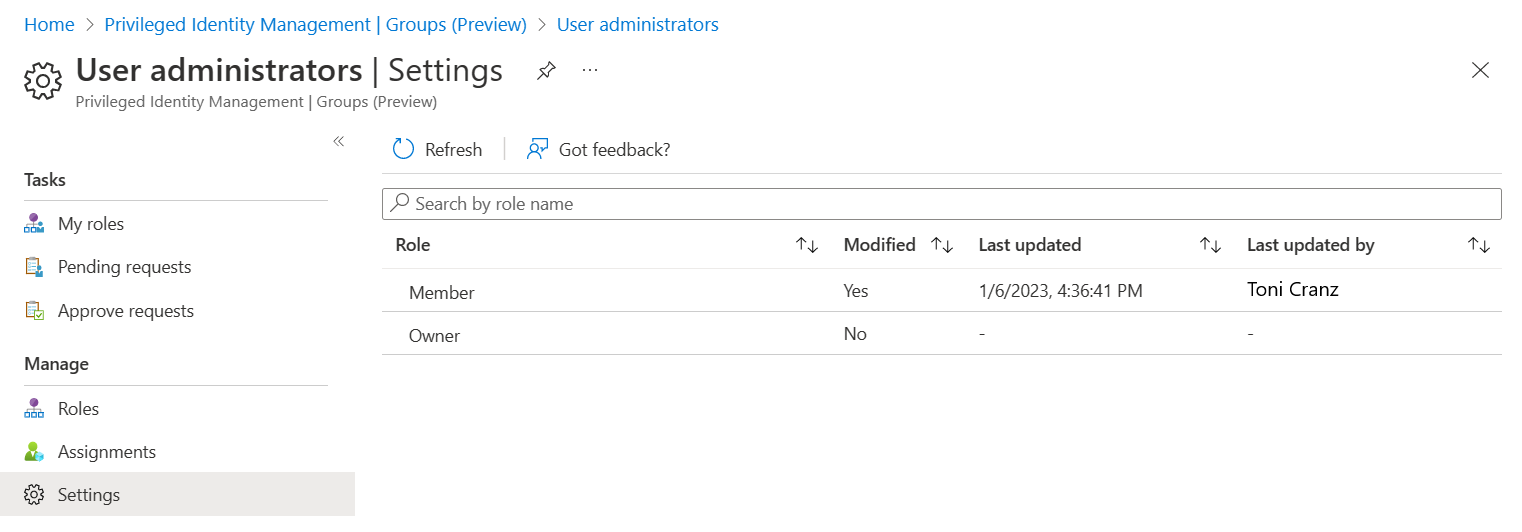

Så här öppnar du inställningarna för en grupproll:

Logga in på administrationscentret för Microsoft Entra.

Bläddra till Identitetsstyrning>Privilegierade identitetshanteringsgrupper.>

Välj den grupp som du vill konfigurera rollinställningar för.

Välj Inställningar.

Välj den roll som du behöver konfigurera rollinställningar för. Alternativen är Medlem eller Ägare.

Granska aktuella rollinställningar.

Välj Redigera för att uppdatera rollinställningarna.

Välj Uppdatera.

Rollinställningar

I det här avsnittet beskrivs alternativ för rollinställningar.

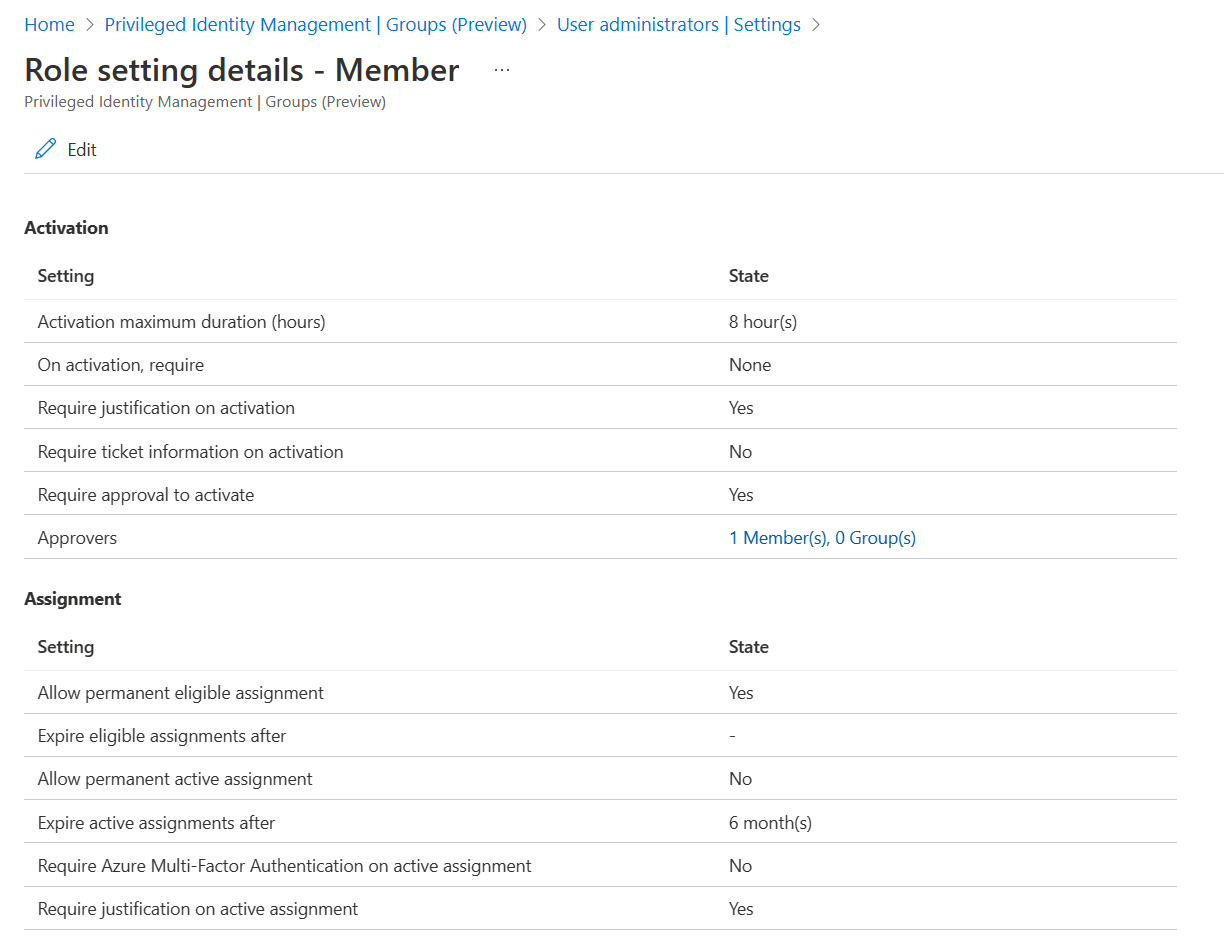

Maximal varaktighet för aktivering

Använd skjutreglaget Aktiverings maximal varaktighet för att ange den maximala tid i timmar som en aktiveringsbegäran för en rolltilldelning förblir aktiv innan den upphör att gälla. Det här värdet kan vara från ett till 24 timmar.

Vid aktivering kräver du multifaktorautentisering

Du kan kräva att användare som är berättigade till en roll kan bevisa vilka de är genom att använda multifaktorautentiseringsfunktionen i Microsoft Entra-ID:t innan de kan aktiveras. Multifaktorautentisering hjälper till att skydda åtkomsten till data och program. Det ger ytterligare ett säkerhetslager med hjälp av en andra form av autentisering.

Användare kanske inte tillfrågas om multifaktorautentisering om de autentiserades med starka autentiseringsuppgifter eller tillhandahöll multifaktorautentisering tidigare i den här sessionen. Om ditt mål är att se till att användarna måste tillhandahålla autentisering under aktiveringen kan du använda Vid aktivering, kräver Microsoft Entra autentiseringskontext för villkorsstyrd åtkomst tillsammans med autentiseringsstyrkor.

Användarna måste autentiseras under aktiveringen med andra metoder än de använde för att logga in på datorn. Om användarna till exempel loggar in på datorn med hjälp av Windows Hello för företag kan du använda Vid aktivering, kräva autentiseringskontext för Microsoft Entra-autentisering och autentiseringsstyrkor för att kräva att användarna gör lösenordslös inloggning med Microsoft Authenticator när de aktiverar rollen.

När användaren har loggat in utan lösenord med Microsoft Authenticator en gång i det här exemplet kan de göra sin nästa aktivering i den här sessionen utan någon annan autentisering. Lösenordslös inloggning med Microsoft Authenticator är redan en del av deras token.

Vi rekommenderar att du aktiverar multifaktorautentiseringsfunktionen i Microsoft Entra-ID för alla användare. Mer information finns i Planera en distribution av multifaktorautentisering i Microsoft Entra.

Vid aktivering kräver du autentiseringskontext för villkorsstyrd åtkomst i Microsoft Entra

Du kan kräva att användare som är berättigade till en roll uppfyller principkraven för villkorsstyrd åtkomst. Du kan till exempel kräva att användare använder en specifik autentiseringsmetod som framtvingas via autentiseringsstyrkor, höjer rollen från en Intune-kompatibel enhet och följer användningsvillkoren.

För att framtvinga det här kravet skapar du autentiseringskontext för villkorsstyrd åtkomst.

Konfigurera en princip för villkorsstyrd åtkomst som skulle framtvinga krav för den här autentiseringskontexten.

Omfånget för principen för villkorsstyrd åtkomst bör innehålla alla eller berättigade användare för gruppmedlemskap/ägarskap. Skapa inte en princip för villkorsstyrd åtkomst som är begränsad till autentiseringskontexten och gruppen på samma gång. Under aktiveringen har en användare inte gruppmedlemskap ännu, så principen för villkorsstyrd åtkomst skulle inte gälla.

Konfigurera autentiseringskontext i PIM-inställningar för rollen.

Om PIM-inställningar har Vid aktivering, kräver Microsoft Entra villkorlig åtkomst autentiseringskontext konfigurerad, definierar principer för villkorsstyrd åtkomst vilka villkor användarna måste uppfylla för att uppfylla åtkomstkraven.

Det innebär att säkerhetsobjekt med behörighet att hantera principer för villkorsstyrd åtkomst, till exempel administratörer för villkorlig åtkomst eller säkerhetsadministratörer, kan ändra kraven, ta bort dem eller blockera berättigade användare från att aktivera sitt gruppmedlemskap/ägarskap. Säkerhetsobjekt som kan hantera principer för villkorsstyrd åtkomst bör betraktas som högprivilegierade och skyddade i enlighet med detta.

Vi rekommenderar att du skapar och aktiverar en princip för villkorlig åtkomst för autentiseringskontexten innan autentiseringskontexten konfigureras i PIM-inställningar. Om det inte finns några principer för villkorlig åtkomst i klientorganisationen som har konfigurerats i PIM-inställningarna, krävs multifaktorautentiseringsfunktionen i Microsoft Entra-ID under aktivering av gruppmedlemskap/ägarskap eftersom inställningen Vid aktivering kräver multifaktorautentisering .

Den här mekanismen för säkerhetskopieringsskydd är utformad för att enbart skydda mot ett scenario när PIM-inställningarna uppdaterades innan principen för villkorsstyrd åtkomst skapades på grund av ett konfigurationsfel. Den här mekanismen för säkerhetskopieringsskydd utlöses inte om principen för villkorsstyrd åtkomst är inaktiverad, är i rapportläge eller om berättigade användare undantas från principen.

Inställningen Vid aktivering kräver autentiseringskontext för Microsoft Entra för villkorsstyrd åtkomst definierar de krav för autentiseringskontext som användarna måste uppfylla när de aktiverar gruppmedlemskap/ägarskap. När gruppmedlemskap/ägarskap har aktiverats hindras inte användare från att använda en annan webbläsarsession, enhet eller plats för att använda gruppmedlemskap/ägarskap.

Användare kan till exempel använda en Intune-kompatibel enhet för att aktivera gruppmedlemskap/ägarskap. När rollen har aktiverats kan de logga in på samma användarkonto från en annan enhet som inte är Intune-kompatibel och använda det tidigare aktiverade gruppägarskapet/medlemskapet därifrån.

För att förhindra den här situationen kan du omfångsbegränsa principer för villkorsstyrd åtkomst för att tillämpa vissa krav för berättigade användare direkt. Du kan till exempel kräva att användare som är berättigade till vissa gruppmedlemskap/ägarskap alltid använder Intune-kompatibla enheter.

Mer information om autentiseringskontext för villkorsstyrd åtkomst finns i Villkorsstyrd åtkomst: Molnappar, åtgärder och autentiseringskontext.

Kräv motivering vid aktivering

Du kan kräva att användarna anger en affärsmotivering när de aktiverar den berättigade tilldelningen.

Kräv biljettinformation vid aktivering

Du kan kräva att användarna anger ett supportärende när de aktiverar den berättigade tilldelningen. Det här alternativet är ett informationsfält. Korrelation med information i ett biljettsystem tillämpas inte.

Kräv godkännande för att aktivera

Du kan kräva godkännande för aktivering av en berättigad tilldelning. Godkännaren behöver inte vara gruppmedlem eller ägare. När du använder det här alternativet måste du välja minst en godkännare. Vi rekommenderar att du väljer minst två godkännare. Det finns inga standardgodkännare.

Mer information om godkännanden finns i Godkänna aktiveringsbegäranden för PIM för gruppmedlemmar och ägare.

Tilldelningsvaraktighet

När du konfigurerar inställningar för en roll kan du välja mellan två tilldelningsvaraktighetsalternativ för varje tilldelningstyp: berättigad och aktiv. De här alternativen blir den maximala standardvaraktigheten när en användare tilldelas rollen i Privileged Identity Management.

Du kan välja något av dessa alternativ för tilldelningens varaktighet.

| Inställning | beskrivning |

|---|---|

| Tillåt permanent berättigad tilldelning | Resursadministratörer kan tilldela permanenta kvalificerade tilldelningar. |

| Förfalla berättigad tilldelning efter | Resursadministratörer kan kräva att alla berättigade tilldelningar har ett angivet start- och slutdatum. |

Du kan också välja något av dessa alternativ för aktiv tilldelningstid.

| Inställning | beskrivning |

|---|---|

| Tillåt permanent aktiv tilldelning | Resursadministratörer kan tilldela permanenta aktiva tilldelningar. |

| Förfalla aktiv tilldelning efter | Resursadministratörer kan kräva att alla aktiva tilldelningar har ett angivet start- och slutdatum. |

Alla tilldelningar som har ett angivet slutdatum kan förnyas av resursadministratörer. Användarna kan också initiera självbetjäningsbegäranden för att utöka eller förnya rolltilldelningar.

Kräv multifaktorautentisering vid aktiv tilldelning

Du kan kräva att en administratör eller gruppägare tillhandahåller multifaktorautentisering när de skapar en aktiv (till skillnad från berättigad) tilldelning. Privileged Identity Management kan inte framtvinga multifaktorautentisering när användaren använder sin rolltilldelning eftersom de redan är aktiva i rollen från den tidpunkt då den tilldelades.

En administratör eller gruppägare kanske inte uppmanas till multifaktorautentisering om de autentiserades med starka autentiseringsuppgifter eller tillhandahöll multifaktorautentisering tidigare i den här sessionen.

Kräv motivering för aktiv tilldelning

Du kan kräva att användarna anger en affärsmotivering när de skapar en aktiv (i stället för berättigad) tilldelning.

På fliken Meddelanden på sidan Rollinställningar ger Privileged Identity Management detaljerad kontroll över vem som tar emot meddelanden och vilka meddelanden de får. Du kan välja mellan följande alternativ:

- Inaktivera ett e-postmeddelande: Du kan inaktivera specifika e-postmeddelanden genom att avmarkera kryssrutan standardmottagare och ta bort andra mottagare.

- Begränsa e-post till angivna e-postadresser: Du kan inaktivera e-postmeddelanden som skickas till standardmottagare genom att avmarkera kryssrutan standardmottagare. Du kan sedan lägga till andra e-postadresser som mottagare. Om du vill lägga till fler än en e-postadress separerar du dem med hjälp av ett semikolon (;).

- Skicka e-postmeddelanden till både standardmottagare och fler mottagare: Du kan skicka e-postmeddelanden till både standardmottagaren och en annan mottagare. Markera kryssrutan standardmottagare och lägg till e-postadresser för andra mottagare.

- Endast kritiska e-postmeddelanden: För varje typ av e-post kan du markera kryssrutan för att endast ta emot kritiska e-postmeddelanden. Privileged Identity Management fortsätter att skicka e-postmeddelanden till de angivna mottagarna endast när e-postmeddelandet kräver omedelbara åtgärder. E-postmeddelanden som ber användarna att utöka sin rolltilldelning utlöses till exempel inte. E-postmeddelanden som kräver att administratörer godkänner en tilläggsbegäran utlöses.

Kommentar

En händelse i Privileged Identity Management kan generera e-postmeddelanden till flera mottagare – tilldelare, godkännare eller administratörer. Det maximala antalet meddelanden som skickas per en händelse är 1 000. Om antalet mottagare överstiger 1 000 får endast de första 1 000 mottagarna ett e-postmeddelande. Detta hindrar inte andra tilldelningar, administratörer eller godkännare från att använda sina behörigheter i Microsoft Entra ID och Privileged Identity Management.

Hantera rollinställningar med hjälp av Microsoft Graph

Om du vill hantera rollinställningar för grupper med hjälp av PIM-API:er i Microsoft Graph använder du resurstypen unifiedRoleManagementPolicy och dess relaterade metoder.

I Microsoft Graph kallas rollinställningar för regler. De tilldelas till grupper via containerprinciper. Du kan hämta alla principer som är begränsade till en grupp och för varje princip. Hämta den associerade regelsamlingen med hjälp av en frågeparameter $expand . Syntaxen för begäran är följande:

GET https://graph.microsoft.com/beta/policies/roleManagementPolicies?$filter=scopeId eq '{groupId}' and scopeType eq 'Group'&$expand=rules

Mer information om hur du hanterar rollinställningar via PIM-API:er i Microsoft Graph finns i Rollinställningar och PIM. Exempel på hur du uppdaterar regler finns i Uppdatera regler i PIM med hjälp av Microsoft Graph.

Nästa steg

Tilldela berättigande för en grupp i Privileged Identity Management