Strategi för molnövervakning

Den här artikeln är en del av en serie i molnövervakningsguiden.

När din organisation migrerar till en molnmiljö är det viktigt att planera och utveckla en effektiv övervakningsstrategi med deltagande från utvecklare, driftspersonal och infrastrukturtekniker. Strategin bör vara tillväxtorienterad, definieras minimalt och sedan förfinas iterativt. Den bör alltid överensstämma med företagets behov och skapa en flexibel organisation som proaktivt kan övervaka komplexa distribuerade program som verksamheten är beroende av.

Var startar man?

För att underlätta din resa till molnet använder du strategi- och planeringsfaserna i Cloud Adoption Framework. Inkludera övervakning i din strategi och planeringsfaser för alla dina initiativ och projekt.

Du kan till exempel undersöka hur det första implementeringsprojektet etablerar tidig driftshantering i Azure. Tänk dig hur molndriftsmodellen måste se ut, inklusive övervakningens roll. Övervakning hanteras bäst med en tjänstbaserad metod, som en driftsfunktion, där övervakning är en rådgivningstjänst och en leverantör av expertis till företag och IT-konsumenter.

Följande är viktiga områden som starkt påverkar en sund övervakningsstrategi:

Övervaka hälsotillståndet för dina program baserat på komponenter och deras relation till andra beroenden. Börja med molntjänstplattformen, resurserna, nätverket och slutligen programmet genom att samla in mått och loggar där det är tillämpligt. För hybridmolnmodellen inkluderar du lokal infrastruktur och andra system som programmet förlitar sig på.

Mät slutanvändarens upplevelse i programmets prestandaövervakningsplan genom att efterlikna kundens typiska interaktioner med programmet.

Se till att säkerhetskrav överensstämmer med organisationens säkerhetsefterlevnadsprincip.

Prioritera aviseringar från relevanta och praktiska incidenter, till exempel varningar och undantag. Anpassa deras allvarlighetsgrad till deras betydelse efter din incidentprioritet och brådskande eskaleringsmatris.

Samla endast in mått och loggar som är användbara, mätbara och identifierbara för företaget och IT-organisationen.

Definiera en integreringsplan med befintliga IT-tjänsthanteringslösningar (ITSM), till exempel åtgärd eller ServiceNow, för incidentgenerering eller överordnad övervakning. Avgör vilka aviseringar som ska vidarebefordras, om aviseringsberikning krävs för att stödja specifika filtreringskrav och hur du konfigurerar.

Förstå vem som behöver synlighet, vad de behöver se och hur det ska visualiseras baserat på deras roller och ansvarsområden.

I centrum för driftshantering måste IT-organisationen upprätta centraliserad styrning och strikt delegering av metoder för att skapa, driva och hantera IT-tjänster.

Initiala strategimål

Som arkitekt eller strategisk planerare kan du behöva formulera en tidig strategi för driftshantering, där övervakning spelar en viktig roll. Tänk på följande fyra resultat:

Hantera molnproduktionstjänster när de går live i produktion, till exempel nätverk, program, säkerhet och virtuell infrastruktur.

Använd begränsade resurser för att rationalisera dina befintliga övervakningsverktyg, kunskaper och expertis och använda molnövervakning för att minska komplexiteten.

Gör dina övervakningslösningsprocesser effektivare, arbeta snabbare och smidigare i stor skala och kan också ändras snabbt.

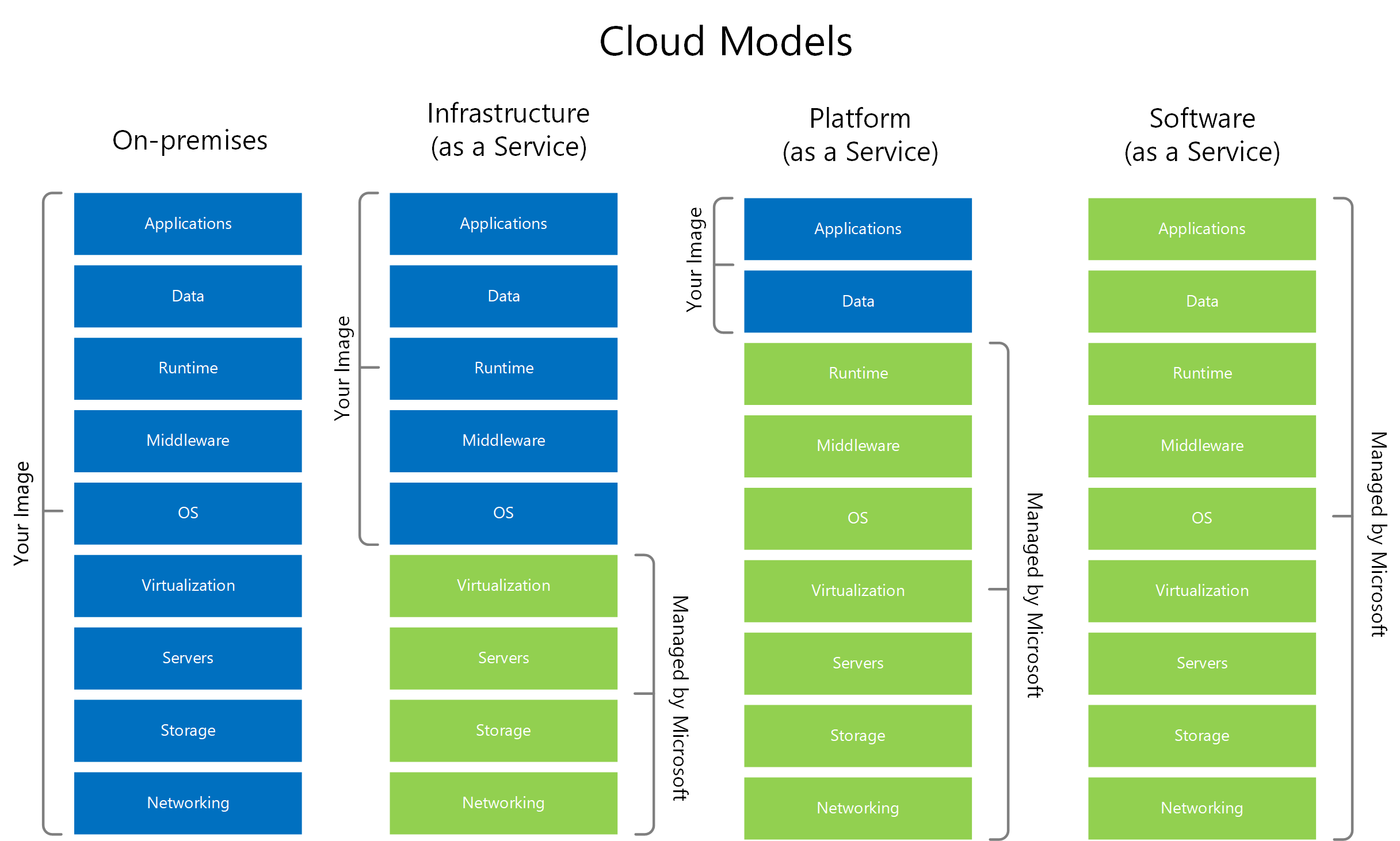

Ta reda på hur din organisation planerar för och är värd för övervakning baserat på molnmodeller. Arbeta mot målet att minska dina krav när organisationen övergår från IaaS till PaaS och sedan till SaaS.

Ta reda på vad du har

Du kan ha ett nära samarbete med en styrkommitté, en arkitekt och strategiska planerare. Du kanske arbetar med att formulera din övervakningsstrategi genom att utvärdera systemhanteringens aktuella tillstånd, inklusive personer, partners, outsourcing, verktyg, komplexitet, luckor och risker. En utvärdering hjälper dig att prioritera uppsättningen hittade problem och välja de viktigaste affärsmöjligheterna som förbättrar den aktuella situationen. Bestäm också vilka tjänster, system och data som sannolikt kommer att förbli lokala som ett viktigt resultat. Helst vill ledningen ha en översikt över initiativ, men i direkt proportion till den kända planeringshorisonten. Att diskutera okända är lika viktigt.

Modellering på hög nivå

När företaget avgör vilka tjänster som ska flyttas till molnet måste du investera dina resurser noggrant. För lokalt äger du alla ansvarsområden för övervakning och är starkt investerad. De åtgärder som görs mot SaaS-tjänster, till exempel, eliminerar inte ditt övervakningsansvar. Du bestämmer vem som behöver åtkomst, vem som får aviseringar och vem som minst behöver åtkomst till analys. Azure Monitor och Azure Arc är tjänster med flexibiliteten att hantera övervakningsscenarier i alla fyra molnmodeller, inte bara resurser i Azure. Se bortom de vanliga molnmodellerna enligt nedan. För Microsoft-Office-appen tillägg som levereras av Microsoft 365-tjänster måste du inkludera säkerhets- och efterlevnadsövervakning med Microsoft 365 utöver Microsoft Defender för molnet. Du bör inkludera identiteter, slutpunktshantering och enhetsövervakning utanför företagets nätverk.

Övervakning informerar strategin

Många strategibeslut är beroende av tidiga övervakningsdata för att skapa en funktionsöversikt som vägleder begränsade resurser och ger förtroende. Strategier behöver också verkliga indata från övervakning av tjänstaktivering.

Tänk på vilken roll övervakning spelar i strategier för att stegvis skydda den digitala egendomen:

Aktivitetsloggar och säkerhetsövervakning krävs för att mäta kataloganvändning och extern delning av känsligt innehåll, för att informera om en inkrementell metod för lager på skyddsfunktioner och uppnå rätt balans med sekretessövervakning.

Principer och baslinjer informerar rationaliseringsmålet (migrera, lyfta och flytta eller omkonsektera) och förbättra förtroendet för att data och information kan migreras från lokala till molntjänster.

Senare i den här guiden kan du identifiera några vanliga övervakningsscenarier eller användningsfall som hjälper dig att påskynda implementeringen.

Formulera en övervakningsarkitektur

Definiera din aktuella och framtida arkitektur för övervakning för att:

Konsolidera din övervakningsinvestering när resurserna är begränsade.

Bestäm hur övervakning ska hjälpa dig att aktivera framtida tjänster som ditt företag behöver.

Anpassa till framtida tjänster och resurser som du ska övervaka i molnet.

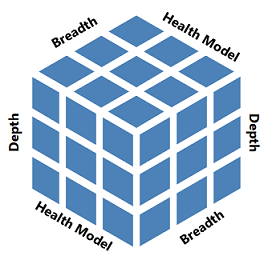

Identifiera övervakningsluckor i hälsomodellens tre dimensioner (djup, bredd och över).

Modellera de ekonomiska aspekterna, kostnaderna och supportfaktorerna som stöder en kostnads-nyttoanalys.

Vägleda de hybridbeslut som du behöver fatta.

En princip för övervakning är tjänstens synlighet. För att en tjänst, tillgång eller komponent ska vara helt synlig måste du balansera de tre sidorna av den här principen, som är:

- Övervaka på djupet genom att samla in meningsfulla och relevanta signaler.

- Övervaka från slutpunkt till slutpunkt eller bredd från det lägsta lagret i stacken upp till programmet.

- Övervaka från öst till väst med fokus på hälsoaspekter: tillgänglighet, prestanda, säkerhet och kontinuitet.

Några viktiga frågor är:

Hur ska du dela säkerhetsloggar och skydda deras åtkomst?

Vilka tjänster kommer att vara globalt tillgängliga och därmed kunna övervakas globalt vid tjänstgränsen?

Hur är det med nätverkspunkterna mellan nätverksinfrastrukturen och nätverksanslutningen till tjänst- och programslutpunkter för att ange om ett problem är med ditt system eller med molnleverantören?

Vilka är gränserna för säkerhetsåtgärder jämfört med hälsa och prestanda? Hur kan du ange sammanfattningar av hälsa och status för säkerhetsåtgärder och konversera tillbaka till tjänstägare?

Här följer flera saker att tänka på för att sammanställa den här arkitekturen:

Överväg en dataflödesmetod som startar från tjänsttillgångar och går upp i stacken: mått och loggdata som genereras av infrastruktur, IoT-enheter, mobila enheter och andra. Finns alla objekt under hanterings-till-övervakning-verktyg (mellannivå)? Flytta uppåt och utåt (ITSM-verktyg, global övervakning, säkerhetsinformation och händelsehantering (SIEM), anpassad aviseringsberikning med mera).

Om du vill fortsätta med System Center Operations Manager eller andra övervakningsverktyg.

Den ekonomiska kostnaden.

Hur företaget ska använda loggar och mått. Azure Monitor ger en betydande mängd logg- och tidsseriedata till prestanda- och hälsosidan av övervakningen, ungefär som vad säkerhetsåtgärder upplever. Loggar och mått är två viktiga datakomponenter i Azure Monitor-arkitekturen. De är viktiga av följande skäl:

Eftersom du kan skapa storskaliga komplexa molntjänster minskar dina problemhanteringskostnader. Du kan analysera, korrelera och fastställa orsaker till problem på ett och samma ställe, vilket minskar behovet av att komma åt resurser direkt, vilket förbättrar säkerheten.

Precis som med en SIEM konsoliderar Azure Monitor datordata från lokala tillgångar och Azure-resurser, inklusive aktivitetsloggar, klient- och prenumerationsdata och loggdata från en REST-klient. Du kan använda ett frågespråk för att analysera data långt utöver vad som var möjligt tidigare.

Tänk på dina dataflöden och verktyg:

Källor och typer: telemetri, spårningar, tillståndskänsliga tidsserier.

Verktyg och sviter (rader): Kolumner: tillgänglighet, kapacitet, säkerhet, kontinuitet och efterlevnad.

Rollen global övervakning eller den översta nivån.

Rollen för ITSM-integrering för att utlösa viktiga händelser.

Överväg en enskild princip i din styrningsplan för händelse signifikans för att driva aviseringar och meddelanden. Det är en av de viktigaste principerna i din övervakningsstrategi. Följande tabell är ett exempel på prioritetsmodellen för incidenthantering för att standardisera händelser, signifikans och aviseringar som används för meddelanden.

Formulera initiativ

Som övervakningsexpert eller systemadministratör har du upptäckt att molnövervakningen är snabbare och enklare att upprätta, vilket leder till billiga demonstrationer eller värdebevis. För att övervinna tendensen att hålla dig i demoläge måste du hålla kontakten med strategin och kunna köra på produktionsfokuserade övervakningsplaner. Eftersom strategin har mycket osäkerhet och okända faktorer vet du inte alla övervakningskrav i förväg. Besluta därför om den första uppsättningen implementeringsplaner, baserat på vad som är minimalt lönsamt för verksamheten och IT-ledningen. Du kan referera till den här funktionen som den som behövs för att påbörja resan. Här är två exempel på initiativ som hjälper dig att deklarera framåtriktad rörelse:

Initiativ 1: För att minska mångfalden och komplexiteten i vår nuvarande övervakningsinvestering investerar vi i att etablera en kärnfunktion med Hjälp av Azure Monitor först, med tanke på samma kunskaper och beredskap som gäller för andra områden inom molnövervakning.

Initiativ 2: För att avgöra hur vi använder våra licensplaner för identitet, åtkomst och övergripande informationsskydd hjälper vi säkerhets- och sekretesskontoren att upprätta tidig aktivitetsövervakning av användare och innehåll när de migrerar till molnet, för att klargöra frågor om klassificeringsetiketter, skydd mot dataförlust, kryptering och kvarhållningsprinciper.

Överväg skalning

Överväg att skala i din strategi och vem som ska definiera och standardisera övervakning som kod. Din organisation bör planera att skapa standardiserade lösningar med hjälp av en kombination av verktyg som:

- Azure Resource Manager-mallar.

- Definitioner och principer för Azure Policy-övervakningsinitiativ.

- GitHub för att upprätta en källkontroll för skript, kod och dokumentation.

Överväg sekretess och säkerhet

I Azure måste du skydda vissa övervakningsdata som genereras av resurser och de kontrollplansåtgärder som loggas i Azure, så kallade aktivitetsloggar. Dessutom innehåller specialiserade loggar som registrerar användaraktivitet, till exempel Microsoft Entra-inloggnings- och granskningsloggar, och om de är integrerade, microsoft 365 enhetlig granskningslogg, alla känsliga data som kan behöva skyddas enligt sekretesslagar.

Din övervakningsstrategi bör innehålla följande åtgärder:

- Separera data som inte är övervakningsdata från övervakningsdata.

- Begränsa åtkomsten till resurser.

Överväg affärskontinuitet

Azure Monitor samlar in, indexerar och analyserar realtidsdator- och resursgenererade data för att stödja din verksamhet och hjälpa till att driva affärsbeslut. I sällsynta fall är det möjligt att anläggningar i en hel region blir otillgängliga, till exempel på grund av nätverksfel. Eller anläggningar kan gå helt förlorade, till exempel på grund av en naturkatastrof. När dessa tjänster överförs till molnet fokuserar din planering inte på infrastrukturåterhämtning och hög tillgänglighet. I stället planerar den för:

- Tillgänglighet för datainmatning från alla dina beroende tjänster och resurser i Azure, resurser i andra moln och lokalt.

- Datatillgänglighet för insikter, lösningar, arbetsböcker och andra visualiseringar, aviseringar, integrering med ITSM och andra kontrollplanstjänster i Azure som stöder dina driftskrav.

Skapa en återställningsplan och se till att den täcker dataåterställning, nätverksavbrott, haveri i beroende tjänster och regionomfattande avbrott.

Överväg mognad

Din övervakningsstrategi växer och utvecklas. Det är bäst att börja med att samla in data, vilket hjälper dig att fastställa din strategi. De första övervakningslösningarna du vill ha är sådana som säkerställer observerbarhet, så att de omfattar dynamiska processer, till exempel incident- och problemhantering.

Skapa en eller flera Log Analytics-arbetsytor.

Aktivera agenter.

Aktivera inställningar för resursdiagnostik.

Aktivera inledande aviseringsregler.

När du får förtroende för Azure Monitor-funktioner kan du börja mäta hälsoindikatorer genom att utöka fokus på insamling av loggar, aktivera och använda insikter och mått och definiera loggsökningsfrågor som driver mätningen och beräkningen av vad som är felfritt.

Som en del av inlärningscykeln får du övervakningsdata och insikter i händerna på chefer och ser till att rätt konsumenter har de övervakningsdata de behöver. Utbildningscykler omfattar kontinuerlig justering och optimering av dina första övervakningsplaner för att anpassa, förbättra tjänsten och informera implementeringsplaner.

DIKW-modellen används ofta för inlärning. Åtgärder och beslut flyttas från data till information, kunskap och visdom.

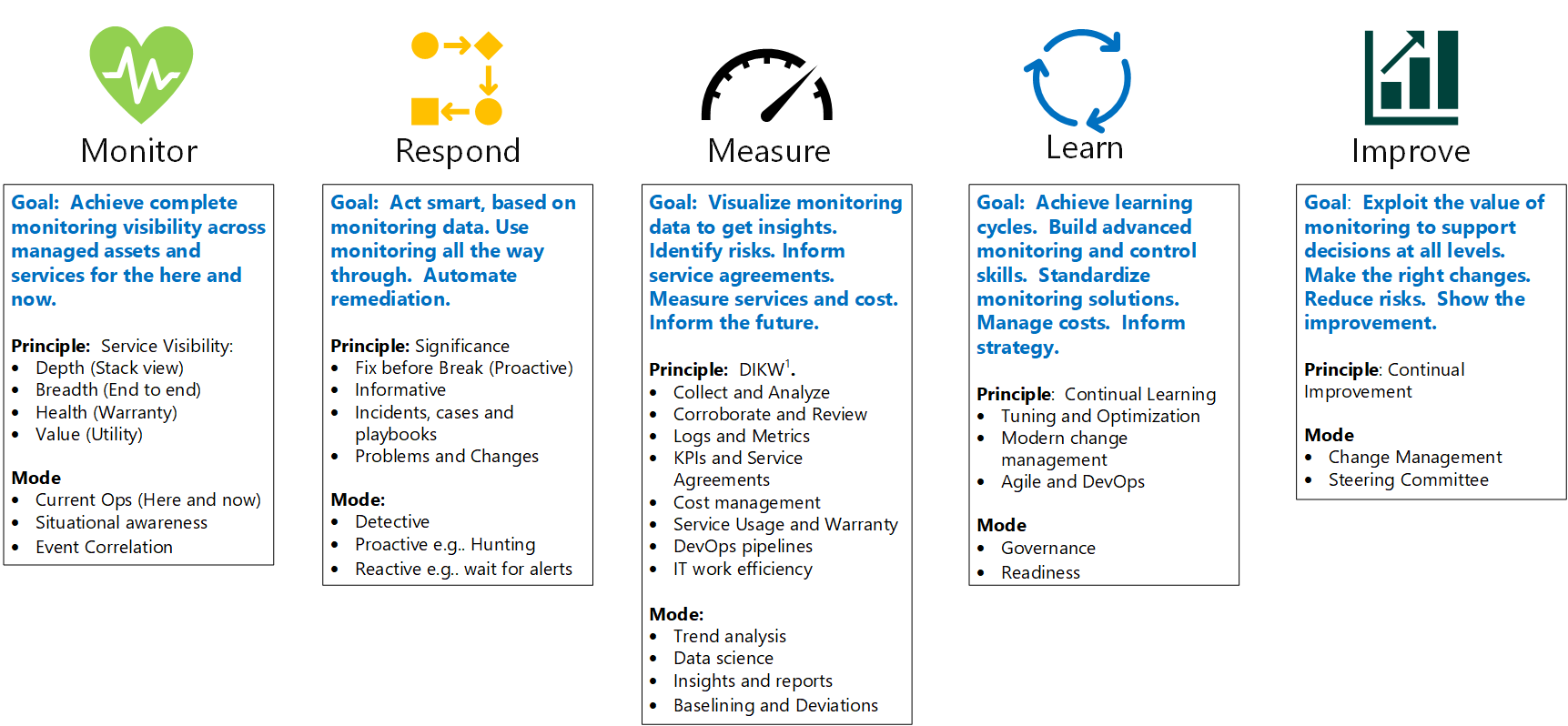

Övervakning är grundläggande för tjänster som du skapar i Azure. Din strategi kan hantera dessa fem områden för modern övervakning, för att hjälpa dig att definiera lägsta möjliga övervakning och få förtroende för steg. Att flytta din funktion från reaktiv till proaktiv och skala dess räckvidd till slutanvändare är bara ett mål.

Övervaka: Först bör du fokusera på att upprätta övervakning för att observera hälsotillståndet och statusen för Azure-tjänster och -resurser. Konfigurera grundläggande övervakning och automatisera sedan med Azure Policy- och Azure Resource Manager-mallar för att skapa en inledande synlighet för tjänster och deras garanti: tillgänglighet, prestanda eller kapacitet, säkerhet och konfigurationsefterlevnad. Baserat på minsta möjliga konfiguration av Azure Monitor kan du till exempel konfigurera resurser för övervakning och diagnostik, konfigurera aviseringar och insikter. Inkludera kunskap och beredskap för att övervaka konsumenter, definiera och utlösa händelser för tjänstarbete, till exempel incidenter och problem. En indikator på mognad är hur mycket som kan automatiseras för att minska onödiga mänskliga kostnader för att manuellt observera hälsa och status. Att veta vilka tjänster som är felfria är lika viktigt som att få aviseringar om tjänster som inte är felfria.

Mått: Konfigurera insamling av mått och loggar från alla resurser för att övervaka symptom/tillstånd som är problem, vilket indikerar potentiell eller faktisk påverkan på tjänstens tillgänglighet eller påverkan från användarna av tjänsten/programmet. Till exempel:

När du använder en funktion i programmet, visar den svarstidens svarstid, returnerar ett fel när jag valde något eller svarar inte?

Se till att tjänsterna uppfyller serviceavtalen genom att mäta nyttan av tjänsten eller programmet.

Svara: Baserat på kontexten för kända problem som ska observeras och mätas utvärderar du vad som kvalificerar sig som en bugg, automatisk förmedling eller kräver manuellt svar baserat på vad som klassificeras som en incident, ett problem eller en ändring.

Lär dig och förbättra: Med dessa två beroende discipliner deltar leverantörer och konsumenter i inlärningscykler. De använder övervakningsdata via insikter, rapporter och arbetsböcker. Använd dessa metoder för att finjustera och optimera övervakningskonfigurationen för att kontinuerligt förbättra måltjänsten. Förändring är också viktigt. Övervakningskonfigurationen ändras tillsammans med ändringar i verksamheten, tekniken, molnleverantören och andra tjänster för att utveckla tjänstgarantin.

Använd följande tabell för att kategorisera de olika övervakningsscenarier som sker mer detaljerat för att hjälpa dig att anpassa övervakningsplanerna till strategin. Tänk på de fem R:na för rationalisering som introducerades tidigare under planeringsfasen. Om du använder System Center Operations Manager har du hybrid- och molnalternativ tillgängliga för att rationalisera din investering.

| Type | Övervakningsmål | Exempelmål |

|---|---|---|

| 1 | Endast lokalt | System Center Operations Manager. Fortsätt att övervaka tjänster, infrastruktur och nätverk i programlagret i ägda datacenter utan molnöverväganden. |

| 2 | Lokalt till molnet | Fortsätt att använda System Center Operations Manager och tillämpa Microsoft 365- och Azure-hanteringspaketen. |

| 3 | Lokalt till/med moln (kooperativ) där tjänster körs i både molnet och lokalt | Upprätta inledande övervakning med Azure Monitor. Anslut Azure Monitor till System Center Operations Manager eller System Center Operations Manager Managed Instance (förhandsversion) och aviseringskällor, till exempel Zabbix eller Nagios. Distribuera Azure Monitor-övervakningsagenter, multihoming med System Center Operations Manager där de övervakar samarbete. |

| 4 | Hybridmigrering | Övervaka migreringen, till exempel Microsoft Exchange Server till Microsoft 365 Exchange Online. Exchange Online-tjänstens hälsa och tjänstanvändning, säkerhet och efterlevnad, allt från Microsoft 365. Du kan använda System Center Operations Manager Managed Instance (förhandsversion). Om du använder System Center Operations Manager inaktiverar du gradvis övervakningen av exchange lokalt med System Center Operations Manager tills migreringen är klar. |

| 5 | Hybrid för alltid | System Center Operations Manager Managed Instance (förhandsversion), Microsoft Entra ID, Azure Monitor, Microsoft Defender för molnet, Intune och andra, en rad verktyg för en blandning av digitala tillgångar. |

| 6 | Molnbaserat | Azure Monitor, Azure Policy, Microsoft Defender för molnet, Microsoft 365, Azure Service Health, Azure Resource Health med flera. |

| 7 | Flermolnägda klienter (konsolidera) | Centralisera övervakningen av många klienter. Azure Lighthouse, Azure Policy, Azure Monitor och Microsoft Sentinel. |

| 8 | Ekosystem för flera moln | Centralisera övervakningen av olika molnleverantörer: Microsoft, Amazon, Google och andra. |

| 9 | Leverantörskonsument > | Övervaka lösningar och tjänster som molnleverantör. |

Formulera övervakningskrav

När du går igenom den här processen kan din strategi visa att det finns mycket att göra i slutändan. I slutändan bör övervakningen sträcka sig utanför företagets nätverk till arbetsplatsen, till enheter och slutpunkter och längre ut till identitets-som-säkerhetsgränsen. Den nya gränsen som definieras med molnövervakning är en stark drivkraft i motsats till ett datacenter och arbetssätt.

Du kan använda Azure för att gradvis hantera alla eller vissa aspekter av dina lokala resurser, även för tjänster som finns lokalt. Du vill också ha en strategi för att definiera dina övervakningsgränser för ansvar i enlighet med företagets molnimplementeringsstrategi, baserat på den molntjänstmodell som företaget använder. Även för tjänster baserade på IaaS får du mått, loggar, vyer och aviseringsfunktioner via Azure Service Health. Du kan konfigurera aviseringar från tillgänglighetsövervakning av dina Azure-resurser med resurshälsa. Med SaaS-tjänster, till exempel Microsoft 365, tillhandahålls redan mycket och du måste konfigurera lämplig åtkomst till portaler, instrumentpaneler, analys och aviseringar. Ur ett tjänstperspektiv har en stor tjänst med distribuerade komponenter som Microsoft 365 Exchange Online många mål, inte bara behovet av att observera dess hälsa och status.

| Primärt mål | Mål och resultat |

|---|---|

| Hälso- och statusövervakning | Observera, mät, lär dig och förbättra den långsiktiga garantin för tjänsten eller komponenten, inklusive servicenivåer, i dessa aspekter tillsammans: tillgänglighet, kapacitet, prestanda, säkerhet och efterlevnad. Ett felfritt system, en tjänst eller komponent är online och fungerar bra, säkert och kompatibelt. Hälsoövervakning innehåller loggar och är tillståndskänslig med hälsotillstånd och mått i realtid. Den innehåller även trendrapporter, insikter och trender som fokuserar på tjänstanvändning. |

| Verktygsövervakning | Observera, mäta, lära och förbättra kvaliteten eller kvalitativa aspekter av hur ett system levererar värde. Användarupplevelsen är en typ av användningsfall för övervakning. |

| Säkerhetsövervakning | Observera, mäta, lära och förbättra skyddet till stöd för cybersäkerhetsstrategi och funktioner som säkerhetsåtgärder, identitet och åtkomst, informationsskydd, sekretess, hothantering och efterlevnad. Övervaka med hjälp av Microsoft Defender för molnet och Microsoft Sentinel och Microsoft 365. |

| Kostnadsövervakning | Övervaka användning och uppskatta kostnader med hjälp av Azure Monitor och Azure Cost Management + Fakturering som ett nytt primärt mål. Med API:erna för Azure Cost Management + Fakturering kan du utforska kostnads- och användningsdata med hjälp av flerdimensionell analys. |

| Tertiärt mål | Mål och resultat |

|---|---|

| Aktivitetsövervakning | Observera, mät, lär dig och förbättra användning, säkerhet och efterlevnad från källor som Azure-aktivitetsloggar, granskningsloggar och Microsoft 365 enhetlig granskningslogg för händelser på prenumerationsnivå, åtgärder för resurser, användar- och administratörsaktivitet, innehåll, data och för dina säkerhets- och efterlevnadsbehov i Azure och Microsoft 365. |

| Tjänstanvändning | Tjänstägare vill att analys och insikter ska mäta, lära sig och förbättra användningen av Azure- och Microsoft 365-tjänster (IaaS, PaaS, SaaS) med tjänstanvändningsrapporter, analys och insikter. Se till att planer inkluderar vem som behöver åtkomst till administratörsportaler, instrumentpaneler, insikter och rapporter. |

| Tjänst- och resurshälsa | Observera hälsotillståndet för dina molnresurser och tjänstavbrott och rekommendationer från Microsoft för att hålla dig informerad om incidenter och underhåll. Inkludera resurshälsa i övervakningen av resursernas tillgänglighet och avisering om ändringar i tillgängligheten. |

| Kapacitets- och prestandaövervakning | Till stöd för hälsoövervakning kan dina behov kräva mer djup och specialisering. |

| Ändrings- och efterlevnadsövervakning | Observera, mät, lär dig och förbättra konfigurationshanteringen av resurser, som nu bör inkludera säkerhet i formuleringen, som påverkas av god användning av Azure Policy för att standardisera övervakningskonfigurationer och framtvinga säkerhetshärdning. Logga data för att filtrera på viktiga ändringar som görs på resurser. |

| Identitets- och åtkomstövervakning | Observera, mät, lär dig och förbättra både användningen och säkerheten för Active Directory, Microsoft Entra ID och identitetshantering för att integrera användare, program, enheter och andra resurser oavsett var de finns. |

| Informationsskydd | Azure Information Protection innehåller, beroende på planen, användningsanalys som är viktig för en robust informationsskyddsstrategi i Azure och Microsoft. |

| Sekretessövervakning | Organisationer står inför växande sekretessbehov, inklusive skydd av den digitala egendomen, dataklassificering och dataförlustskydd för att minska riskerna för integritetsöverträdelser och överträdelser. Microsoft 365-informationsskydd innehåller övervakningsfunktioner som också kan integreras med Azure Monitor. |

| Hothantering och integrerat skydd mot hot | Molnet sammanför de separata, traditionella rollerna för säkerhetsövervakning med hälsoövervakning. Integrerat skydd mot hot omfattar till exempel övervakning för att påskynda ett optimalt tillstånd med noll förtroende. Med Microsoft Defender för identitet kan du integrera dina Active Directory-säkerhetsrelaterade signaler för att identifiera avancerade attacker i hybridmiljöer. |

Flexibelt lösningsutgåvor

I slutändan levererar du övervakningskonfigurationer eller lösningar till produktion. Överväg en standardmässig, enkel taxonomi för att förbättra kommunikationen med konsumenter, chefer och IT-åtgärder. En flexibel DevOps-metod säkerställer att övervakningen är inbäddad i de team som ska skapa och driva molntjänster. Även om traditionell projekthantering fungerar är den inte tillräckligt snabb eller accepteras vanligtvis som en standardpraxis av driftsteam.

Inkludera i din strategi och driftsmodell hur du kommunicerar övervakningsplaner, mål och konfigurationer (lösningarna). Till exempel hur du kan använda Azure Boards:

| Flexibel term | Vad du ska ta med | Exempel |

|---|---|---|

| Epos | Bred övervakning, Initiativ för övervakningsstrategi |

Konsolidera Azure-molnövervakning, Övervakning av hybridmoln, Övervakning av privata moln, Upprätta kärnövervakningstjänsten |

| Funktioner | Individuell övervakning, Planer och projekt |

Övervakningskrav, Övervakning av konsumenter och leverantörer. Mål Verktyg Schema |

| Användarberättelser och uppgifter | Slutresultatet är en övervakningskonfiguration eller lösning | Nätverksövervakning (till exempel ExpressRoute), Standardiserad övervakning av virtuella IaaS-datorer (till exempel Azure Monitor för virtuella datorer, Application Insights, Azure Policy, inställningar, principer, rapporter, arbetsytor.) |

Upprätta minsta styrning

Så tidigt som möjligt kan du fastställa hur du tänker styra din molnövervakningsinvestering. Kom ihåg att Azure Monitor är en klienttjänst med insyn i hanteringsgrupper och prenumerationer och att rollbaserad åtkomstkontroll i Azure kan begränsa användarbehörigheter.

Definiera vem som ska ha vilken åtkomstnivå i Azure som stöd för deras roll och ansvar. Du bör ange åtkomst till rollen Läsare för övervakning av konsumenter så tidigt som möjligt och sedan styra vem som beviljas rollen Deltagare.

Identifiera först vilka roller som ska äga och hantera resursgrupper i Azure som en del av styrningsramverket:

Bestäm om ett övervakningsteam eller en eller flera administratörer av resurser och resursgrupper ska ha privilegierad åtkomst till rollen Övervakningsdeltagare.

Välj konsumenter som ska beviljas rollen Övervakningsläsare, som ger åtkomst till funktioner i Azure Monitor, och undersöka problem i övervakningsavsnittet som ingår i varje Azure-resurs.

Välj vilka chefer som behöver åtkomst till andra Azure-läsarroller, till exempel rollen Rapportläsare.

Sammanfattningsvis behöver dina övervakningskonsumentroller förmodligen bred åtkomst, jämfört med dina utvecklare och systemadministratörer som bara behöver rollbaserad åtkomst till vissa Azure-resurser. Som en annan begränsning ser du till att du undantar läsare från åtkomst till känsliga övervakningsdata, till exempel säkerhets-, inloggnings- och användaraktivitetsloggar.

Upprätta beredskap

Formulera tidigt en beredskapsplan som hjälper IT-personalen att anta nya kunskaper, metoder och tekniker för molnövervakning i Azure. Överväg vägledningen för kompetensberedskap.

Nästa steg

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för