Áttekintés: Bérlők közötti hozzáférés Microsoft Entra Külső ID

A Microsoft Entra-szervezetek külső azonosítók bérlők közötti hozzáférési beállításaival kezelhetik, hogyan működnek együtt más Microsoft Entra-szervezetekkel és más Microsoft Azure-felhőkkel b2B együttműködéssel és közvetlen B2B-kapcsolattal. A bérlők közötti hozzáférési beállítások részletesen szabályozhatják, hogy a külső Microsoft Entra-szervezetek hogyan működnek együtt Önnel (bejövő hozzáférés), és hogy a felhasználók hogyan működnek együtt külső Microsoft Entra-szervezetekkel (kimenő hozzáférés). Ezek a beállítások lehetővé teszik a többtényezős hitelesítés (MFA) és az eszközjogcímek (megfelelő jogcímek és a Microsoft Entra hibrid csatlakoztatott jogcímek) megbízhatóságát más Microsoft Entra-szervezetektől.

Ez a cikk a bérlők közötti hozzáférési beállításokat ismerteti, amelyek a B2B-együttműködés és a B2B közvetlen kapcsolatának kezelésére szolgálnak külső Microsoft Entra-szervezetekkel, beleértve a Microsoft-felhőket is. További beállítások érhetők el a B2B-együttműködéshez nem Microsoft Entra-identitásokkal (például közösségi identitásokkal vagy nem informatikai felügyelettel rendelkező külső fiókokkal). Ezek a külső együttműködési beállítások a vendégfelhasználói hozzáférés korlátozására, a vendégek meghívásának megadására, valamint a tartományok engedélyezésére vagy letiltására vonatkozó beállításokat tartalmaznak.

Fontos

A Microsoft 2023. augusztus 30-án elkezdte áthelyezni a bérlők közötti hozzáférési beállításokat használó ügyfeleket egy új tárolási modellbe. Előfordulhat, hogy az auditnaplókban egy bejegyzés jelenik meg, amely arról tájékoztatja, hogy a bérlők közötti hozzáférési beállítások frissültek, amikor az automatizált feladat áttelepíti a beállításokat. A migrálási folyamatok során rövid ideig nem módosíthatja a beállításokat. Ha nem tud módosítani, várjon néhány percet, és próbálkozzon újra a módosítással. A migrálás befejeződése után a továbbiakban nem lesz 25kb tárterülettel leképezve, és a felvehető partnerek száma nem lesz korlátozva.

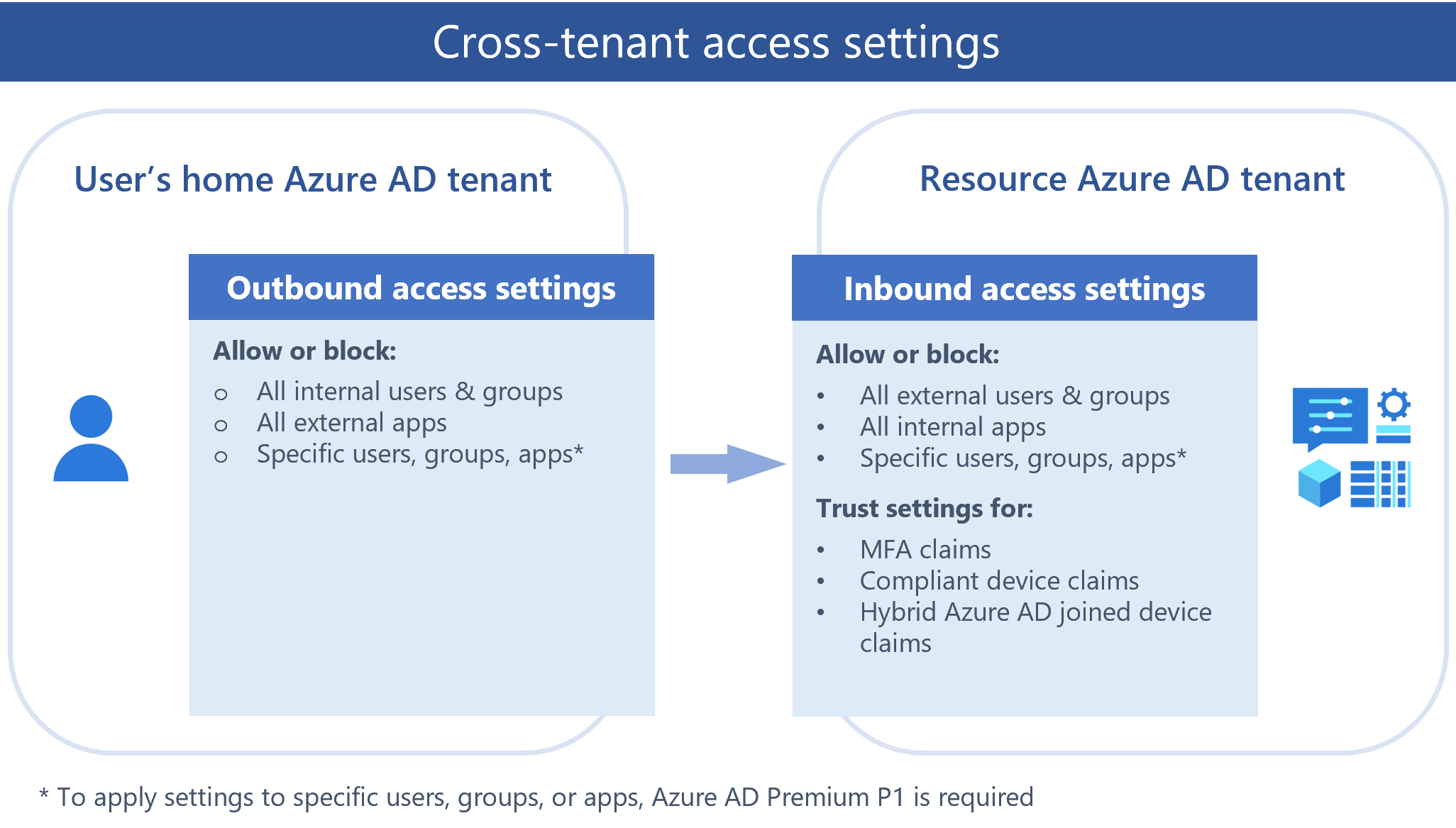

Külső hozzáférés kezelése bejövő és kimenő beállításokkal

A külső identitások bérlők közötti hozzáférési beállításai kezelik, hogyan működik együtt más Microsoft Entra-szervezetekkel. Ezek a beállítások határozzák meg, hogy a külső Microsoft Entra-szervezetek bejövő hozzáférési felhasználóinak milyen szintű hozzáféréssel kell rendelkezniük az erőforrásokhoz, és hogy a felhasználók milyen szintű kimenő hozzáféréssel rendelkeznek a külső szervezetekhez.

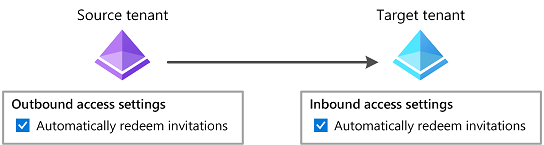

Az alábbi ábrán a bérlők közötti hozzáférés bejövő és kimenő beállításai láthatók. A Microsoft Entra erőforrás-bérlője a megosztani kívánt erőforrásokat tartalmazó bérlő. B2B-együttműködés esetén az erőforrás-bérlő a meghívó bérlő (például a vállalati bérlő, ahol meg szeretné hívni a külső felhasználókat). A felhasználó otthoni Microsoft Entra-bérlője az a bérlő, ahol a külső felhasználókat kezelik.

Alapértelmezés szerint a B2B más Microsoft Entra-szervezetekkel való együttműködés engedélyezve van, és a B2B közvetlen csatlakozás le van tiltva. Az alábbi átfogó rendszergazdai beállítások azonban lehetővé teszik mindkét funkció kezelését.

A kimenő hozzáférési beállítások szabályozzák, hogy a felhasználók hozzáférhetnek-e külső szervezet erőforrásaihoz. Ezeket a beállításokat mindenkire alkalmazhatja, vagy egyéni felhasználókat, csoportokat és alkalmazásokat is megadhat.

A bejövő hozzáférési beállítások azt szabályozzák, hogy a külső Microsoft Entra-szervezetek felhasználói hozzáférhetnek-e a szervezet erőforrásaihoz. Ezeket a beállításokat mindenkire alkalmazhatja, vagy egyéni felhasználókat, csoportokat és alkalmazásokat is megadhat.

A megbízhatósági beállítások (bejövő) határozzák meg, hogy a feltételes hozzáférési szabályzatok megbíznak-e a többtényezős hitelesítésben (MFA), a megfelelő eszközben és a Microsoft Entra hibrid csatlakoztatott eszközjogcímekben egy külső szervezettől, ha a felhasználóik már eleget tettek ezeknek a követelményeknek az otthoni bérlőiken. Ha például úgy konfigurálja a megbízhatósági beállításokat, hogy megbízzanak az MFA-ban, az MFA-szabályzatok továbbra is érvényesek lesznek a külső felhasználókra, de azok a felhasználók, akik már befejezték az MFA-t az otthoni bérlőikben, nem kell újra elvégezniük az MFA-t a bérlőben.

Alapértelmezett beállítások

Az alapértelmezett bérlőközi hozzáférési beállítások a bérlőn kívüli összes Microsoft Entra-szervezetre vonatkoznak, kivéve azokat, amelyeknél a szervezeti beállításokat konfigurálta. Módosíthatja az alapértelmezett beállításokat, de a B2B-együttműködés és a közvetlen B2B-csatlakozás kezdeti alapértelmezett beállításai a következők:

B2B-együttműködés: Alapértelmezés szerint minden belső felhasználó engedélyezve van a B2B-együttműködéshez. Ez a beállítás azt jelenti, hogy a felhasználók meghívhatnak külső vendégeket az erőforrások eléréséhez, és meghívhatják őket külső szervezetekbe vendégként. Más Microsoft Entra-szervezetek MFA- és eszközjogcímei nem megbízhatók.

B2B közvetlen csatlakozás: Alapértelmezés szerint nincs B2B közvetlen kapcsolati megbízhatósági kapcsolat. A Microsoft Entra-azonosító blokkolja az összes külső Microsoft Entra-bérlő bejövő és kimenő B2B közvetlen kapcsolódási képességeit.

Szervezeti beállítások: Alapértelmezés szerint egyetlen szervezet sem lesz hozzáadva a szervezeti beállításokhoz. Ez azt jelenti, hogy minden külső Microsoft Entra-szervezet engedélyezve van a B2B-együttműködéshez a szervezettel.

Bérlők közötti szinkronizálás: Más bérlők felhasználói nem szinkronizálódnak a bérlőbe bérlők közötti szinkronizálással.

A fent leírt viselkedések a B2B-vel való együttműködésre vonatkoznak az ugyanazon Microsoft Azure-felhőben lévő többi Microsoft Entra-bérlővel. A felhők közötti forgatókönyvekben az alapértelmezett beállítások kissé másképp működnek. A cikk későbbi részében tekintse meg a Microsoft felhőbeállításai című témakört.

Szervezeti beállítások

Szervezetspecifikus beállításokat úgy konfigurálhat, hogy hozzáad egy szervezetet, és módosítja az adott szervezet bejövő és kimenő beállításait. A szervezeti beállítások elsőbbséget élveznek az alapértelmezett beállításokkal szemben.

B2B-együttműködés: A többi Microsoft Entra-szervezettel való B2B-együttműködéshez használja a bérlők közötti hozzáférési beállításokat a bejövő és kimenő B2B-együttműködés kezeléséhez, valamint az adott felhasználókhoz, csoportokhoz és alkalmazásokhoz való hatókör-hozzáférés kezeléséhez. Beállíthatja az összes külső szervezetre vonatkozó alapértelmezett konfigurációt, majd szükség szerint egyéni, szervezetspecifikus beállításokat hozhat létre. A bérlők közötti hozzáférési beállítások használatával megbízhat más Microsoft Entra-szervezetek többtényezős (MFA) és eszközjogcímeiben (megfelelő jogcímek és Microsoft Entra hibrid csatlakoztatott jogcímek).

Tipp.

Javasoljuk, hogy zárja ki a külső felhasználókat az Identity Protection MFA regisztrációs szabályzatából, ha megbízik az MFA-ben a külső felhasználók számára. Ha mindkét házirend jelen van, a külső felhasználók nem fognak tudni megfelelni a hozzáférés követelményeinek.

Közvetlen B2B-kapcsolat: A közvetlen B2B-kapcsolat esetén a szervezeti beállítások használatával állítson be kölcsönös megbízhatósági kapcsolatot egy másik Microsoft Entra-szervezettel. Mind a szervezetnek, mind a külső szervezetnek kölcsönösen engedélyeznie kell a közvetlen B2B-kapcsolatot a bejövő és a kimenő bérlők közötti hozzáférési beállítások konfigurálásával.

A külső együttműködési beállítások használatával korlátozhatja, hogy ki hívhat meg külső felhasználókat, engedélyezheti vagy letilthatja a B2B-specifikus tartományokat, és korlátozásokat állíthat be a vendégfelhasználók címtárhoz való hozzáférésére vonatkozóan.

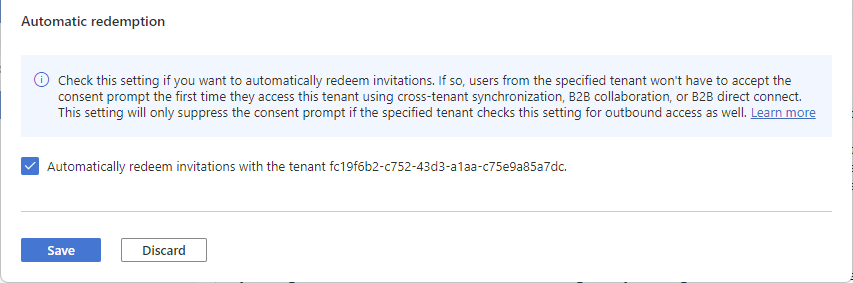

Automatikus beváltás beállítása

Az automatikus visszaváltási beállítás egy bejövő és kimenő szervezeti megbízhatósági beállítás, amely automatikusan beváltja a meghívókat, így a felhasználóknak nem kell elfogadniuk a hozzájárulási kérést az erőforrás/cél bérlő első elérésekor. Ez a beállítás a következő nevű jelölőnégyzet:

- Meghívók automatikus beváltása a bérlői<bérlővel>

Különböző forgatókönyvek beállításának összehasonlítása

Az automatikus visszaváltási beállítás a bérlők közötti szinkronizálásra, a B2B-együttműködésre és a közvetlen B2B-csatlakozásra vonatkozik a következő helyzetekben:

- Ha a felhasználók bérlőközi szinkronizálással jönnek létre egy célbérlében.

- Ha a felhasználók B2B-együttműködéssel kerülnek egy erőforrás-bérlőbe.

- Amikor a felhasználók közvetlen B2B-kapcsolattal férnek hozzá egy erőforrás-bérlő erőforrásaihoz.

Az alábbi táblázat bemutatja, hogy ez a beállítás hogyan hasonlítható össze, ha engedélyezve van ezekhez a forgatókönyvekhez:

| Elem | Bérlők közötti szinkronizálás | B2B-együttműködés | B2B közvetlen csatlakozás |

|---|---|---|---|

| Automatikus beváltás beállítása | Kötelező | Lehetséges | Lehetséges |

| A felhasználók B2B együttműködési meghívó e-mailt kapnak | Nem | Nem | N.A. |

| A felhasználóknak hozzájárulási kérést kell elfogadniuk | Nem | Nem | Nem |

| A felhasználók B2B együttműködési értesítési e-mailt kapnak | Nem | Igen | n/a |

Ez a beállítás nem befolyásolja az alkalmazás hozzájárulási élményét. További információkért tekintse meg a Microsoft Entra ID-ban található alkalmazások jóváhagyási felületét. Ez a beállítás nem támogatott a különböző Microsoft-felhőkörnyezetekben, például az Azure kereskedelmi és az Azure Governmentben lévő szervezetek számára.

Mikor tiltják le a hozzájárulási kérést?

Az automatikus visszaváltási beállítás csak akkor tiltja le a hozzájárulási kérést és a meghívó e-mailt, ha az otthoni/forrásbérlési (kimenő) és az erőforrás-/célbérlési (bejövő) bérlő is ellenőrzi ezt a beállítást.

Az alábbi táblázat a forrásbérlési felhasználók hozzájárulási kérésének viselkedését mutatja be, amikor az automatikus visszaváltási beállítás különböző bérlők közötti hozzáférési beállítások kombinációit ellenőrzi.

| Kezdőlap/forrásbérl | Erőforrás/célbérlemény | Hozzájárulás kérésének viselkedése forrás-bérlői felhasználók számára |

|---|---|---|

| Kimenő | Bejövő | |

| Elnyomott | ||

| Nincs letiltva | ||

| Nincs letiltva | ||

| Nincs letiltva | ||

| Bejövő | Kimenő | |

| Nincs letiltva | ||

| Nincs letiltva | ||

| Nincs letiltva | ||

| Nincs letiltva |

A beállítás Microsoft Graph használatával történő konfigurálásához tekintse meg a CrossTenantAccessPolicyConfigurationPartner API frissítését. A saját előkészítési felület kialakításáról további információt a B2B együttműködési meghívókezelőjében talál.

További információt a bérlők közötti szinkronizálás konfigurálása, a bérlők közötti hozzáférési beállítások konfigurálása a B2B-együttműködéshez és a bérlők közötti hozzáférési beállítások konfigurálása a közvetlen B2B-csatlakozáshoz című témakörben talál.

Konfigurálható visszaváltás

A konfigurálható beváltással testre szabhatja az identitásszolgáltatók sorrendjét, amelyekkel a vendégfelhasználók bejelentkezhetnek, amikor elfogadják a meghívást. Engedélyezheti a funkciót, és megadhatja a beváltás sorrendjét a Beváltás megrendelése lapon.

Amikor egy vendégfelhasználó kiválasztja a meghívó e-mailben a Meghívó elfogadása hivatkozást, a Microsoft Entra ID automatikusan beváltja a meghívót az alapértelmezett beváltési sorrend alapján. Amikor módosítja az identitásszolgáltatói rendelést az új beváltási rendelés lapon, az új rendelés felülírja az alapértelmezett beváltási sorrendet.

Az elsődleges identitásszolgáltatókat és a tartalék identitásszolgáltatókat is megtalálja a Beváltás rendelés lapján.

Az elsődleges identitásszolgáltatók azok, amelyek más hitelesítési forrásokkal rendelkező összevonásokkal rendelkeznek. A tartalék identitásszolgáltatók azok, amelyeket akkor használnak, ha egy felhasználó nem egyezik meg az elsődleges identitásszolgáltatóval.

A tartalék identitásszolgáltatók lehetnek Microsoft-fiók (MSA), egyszeri e-mail-jelszó, vagy mindkettő. Mindkét tartalék identitásszolgáltatót nem tilthatja le, de az összes elsődleges identitásszolgáltatót letilthatja, és csak tartalék identitásszolgáltatókat használhat a beváltáshoz.

Az alábbiakban ismert korlátozások találhatók a funkcióban:

Ha egy Olyan Microsoft Entra-azonosítós felhasználó, aki már rendelkezik egyszeri bejelentkezési (SSO) munkamenettel, egyszeri jelszóval (OTP) hitelesíti az e-maileket, akkor másik fiók használata lehetőséget kell választania, és újra meg kell adnia a felhasználónevét az OTP-folyamat aktiválásához. Ellenkező esetben a felhasználó hibaüzenetet kap, amely jelzi, hogy a fiókja nem létezik az erőforrás-bérlőben.

Ha a vendégfelhasználók csak egyszer használhatják az e-mailes jelszót a meghívás beváltásához, akkor a rendszer jelenleg letiltja a SharePoint használatát. Ez az OTP-n keresztül beváltott Microsoft Entra ID-felhasználókra vonatkozik. A többi felhasználóra nincs hatással.

Olyan esetekben, amikor a felhasználó ugyanazt az e-mailt használja a Microsoft Entra-azonosítójában és a Microsoft-fiókjában is, még akkor is, ha a rendszergazda letiltotta a Microsoft-fiókot beváltási módszerként, a felhasználónak választania kell a Microsoft Entra-azonosító vagy a Microsoft-fiók használata között. Ha a Microsoft-fiókot választják, akkor a rendszer akkor is jogosult a beváltásra, ha le van tiltva.

Közvetlen összevonás ellenőrzött Microsoft Entra-azonosítójú tartományokhoz

Az SAML/WS-Fed identitásszolgáltatói összevonás (közvetlen összevonás) mostantól támogatott a Microsoft Entra ID által ellenőrzött tartományok esetében. Ez a funkció lehetővé teszi, hogy közvetlen összevonást állítson be egy külső identitásszolgáltatóval egy olyan tartományhoz, amelyet a Microsoft Entra ellenőriz.

Feljegyzés

Győződjön meg arról, hogy a tartomány nincs ellenőrizve ugyanabban a bérlőben, amelyben a Közvetlen összevonási konfigurációt szeretné beállítani. Miután beállította a Közvetlen összevonást, konfigurálhatja a bérlő beváltásának beállításait, és áthelyezheti az SAML/WS-Fed identitásszolgáltatót a Microsoft Entra-azonosító fölé az új konfigurálható, bérlők közötti visszaváltási hozzáférési beállításokon keresztül.

Amikor a vendégfelhasználó beváltja a meghívást, megjelenik egy hagyományos hozzájárulási képernyő, majd a rendszer átirányítja őket a Saját alkalmazások lapra. Ha a közvetlen összevonási felhasználó felhasználói profiljába lép az erőforrás-bérlőben, láthatja, hogy a felhasználót külső összevonással váltotta be a rendszer.

A B2B-felhasználók meghívás beváltásának megakadályozása Microsoft-fiókok használatával

Mostantól megakadályozhatja, hogy a B2B-vendégfelhasználók Microsoft-fiókok használatával beváltsák a meghívásukat. Ez azt jelenti, hogy minden új B2B-vendégfelhasználó egyszeri e-mail-pin-kódot fog használni tartalék identitásszolgáltatóként, és nem tudja beváltani a meghívót a meglévő Microsoft-fiókjaival, vagy új Microsoft-fiók létrehozására kéri. Ezt úgy teheti meg, hogy letiltja a Microsoft-fiókokat a visszaváltási rendelési beállítás tartalék identitásszolgáltatóiban.

Vegye figyelembe, hogy egy tartalék identitásszolgáltatónak bármikor engedélyezve kell lennie. Ez azt jelenti, hogy ha le szeretné tiltani a Microsoft-fiókokat, engedélyeznie kell az e-maileket egyszeri pin-kóddal. A Microsoft-fiókokkal bejelentkezett meglévő vendégfelhasználók a későbbi bejelentkezések során is használni fogják. A beállítás alkalmazásához alaphelyzetbe kell állítania a visszaváltási állapotukat .

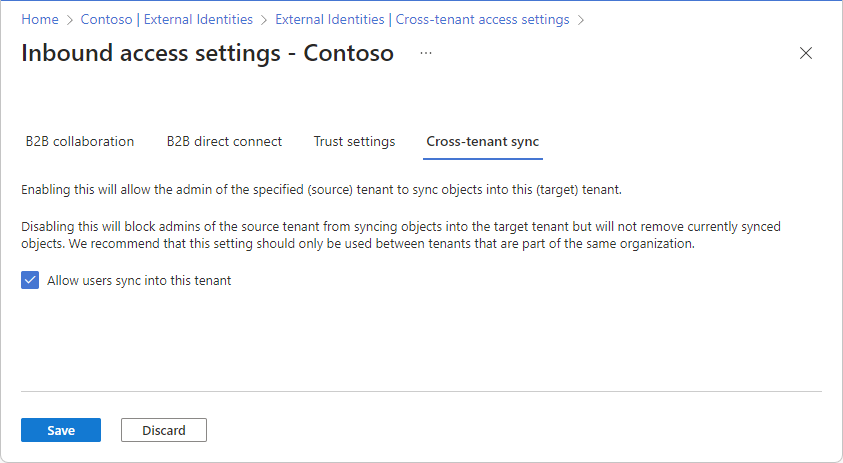

Bérlők közötti szinkronizálás beállítása

A bérlők közötti szinkronizálási beállítás csak bejövő szervezeti beállítás, amely lehetővé teszi, hogy a forrásbérlelő rendszergazdája szinkronizálja a felhasználókat egy célbérlelőbe. Ez a beállítás egy jelölőnégyzet, amelynek a neve Engedélyezi a felhasználók szinkronizálását ebbe a bérlőbe , amely a célbérlelőben van megadva. Ez a beállítás nem befolyásolja a más folyamatok, például a manuális meghívás vagy a Microsoft Entra jogosultságkezelése révén létrehozott B2B-meghívókat.

A beállítás Microsoft Graph használatával történő konfigurálásához tekintse meg a CrossTenantIdentitySyncPolicyPartner API frissítését. További információ: Bérlők közötti szinkronizálás konfigurálása.

Bérlőkorlátozások

A Bérlőkorlátozások beállításokkal szabályozhatja, hogy a felhasználók milyen típusú külső fiókokat használhatnak a felügyelt eszközökön, például:

- A felhasználók ismeretlen bérlőkben létrehozott fiókokat.

- A külső szervezetek által a felhasználók számára átadott fiókok, hogy hozzáférhessenek a szervezet erőforrásaihoz.

Javasoljuk, hogy konfigurálja a bérlői korlátozásokat az ilyen típusú külső fiókok letiltásához és a B2B-együttműködés helyett. A B2B-együttműködés lehetővé teszi a következő lehetőségeket:

- Használja a feltételes hozzáférést, és kényszerítse a többtényezős hitelesítést a B2B együttműködési felhasználók számára.

- Bejövő és kimenő hozzáférés kezelése.

- Munkamenetek és hitelesítő adatok leállása, ha egy B2B együttműködési felhasználó foglalkoztatási állapota megváltozik, vagy a hitelesítő adataik sérülnek.

- A bejelentkezési naplók segítségével megtekintheti a B2B együttműködési felhasználó adatait.

A bérlői korlátozások függetlenek a bérlők közötti egyéb hozzáférési beállításoktól, így a konfigurált bejövő, kimenő vagy megbízhatósági beállítások nem befolyásolják a bérlői korlátozásokat. A bérlőkorlátozások konfigurálásával kapcsolatos részletekért lásd: Bérlőkorlátozások beállítása v2.

A Microsoft felhőbeállításai

A Microsoft felhőbeállításai lehetővé teszik, hogy együttműködjön a különböző Microsoft Azure-felhőkből származó szervezetekkel. A Microsoft felhőbeállításaival kölcsönös B2B-együttműködést hozhat létre a következő felhők között:

- Microsoft Azure kereskedelmi felhő és Microsoft Azure Government

- A Microsoft Azure kereskedelmi felhő és a 21Vianet által üzemeltetett Microsoft Azure (amelyet a 21Vianet üzemeltet)

Feljegyzés

A Microsoft Azure Government tartalmazza az Office GCC-High és DoD felhőket.

A B2B-együttműködés beállításához mindkét szervezet konfigurálja a Microsoft felhőbeállításait a partner felhőjének engedélyezéséhez. Ezután minden szervezet a partner bérlőazonosítójával keresi meg és adja hozzá a partnert a szervezeti beállításokhoz. Innen minden szervezet engedélyezheti, hogy a bérlők közötti alapértelmezett hozzáférési beállítások vonatkozzanak a partnerre, vagy konfigurálhatják a partnerspecifikus bejövő és kimenő beállításokat. Miután egy másik felhőben létesített B2B-együttműködést egy partnerrel, a következő lehetőségeket fogja biztosítani:

- A B2B-együttműködéssel meghívhat egy felhasználót a partnerbérlében, hogy hozzáférjen a szervezet erőforrásaihoz, beleértve az üzletági alkalmazásokat, az SaaS-alkalmazásokat és a SharePoint Online-webhelyeket, dokumentumokat és fájlokat.

- A B2B-együttműködéssel Power BI-tartalmakat oszthat meg egy felhasználóval a partnerbérlében.

- Feltételes hozzáférési szabályzatokat alkalmazhat a B2B együttműködési felhasználóra, és dönthet úgy, hogy megbízhatónak tekinti a többtényezős hitelesítést vagy az eszközjogcímeket (a megfelelő jogcímeket és a Microsoft Entra hibrid csatlakoztatott jogcímeket) a felhasználó otthoni bérlőjében.

Feljegyzés

A közvetlen B2B-csatlakozás nem támogatott a Microsoft Entra-bérlőkkel való együttműködéshez egy másik Microsoft-felhőben.

A konfigurációs lépésekről a Microsoft felhőbeállításainak konfigurálása a B2B-együttműködéshez című témakörben olvashat.

Alapértelmezett beállítások felhők közötti forgatókönyvekben

Ahhoz, hogy egy partnerbérlõvel egy másik Microsoft Azure-felhőben működjön együtt, mindkét szervezetnek kölcsönösen engedélyeznie kell a B2B-együttműködést egymással. Az első lépés a partner felhőjének engedélyezése a bérlők közötti beállításokban. Amikor először engedélyez egy másik felhőt, a B2B-együttműködés le lesz tiltva az adott felhő összes bérlője számára. A szervezeti beállításokhoz hozzá kell adnia azt a bérlőt, akivel együtt szeretne működni, és ezen a ponton az alapértelmezett beállítások csak az adott bérlőre lesznek érvényben. Engedélyezheti, hogy az alapértelmezett beállítások érvényben maradjanak, vagy módosíthatja a bérlő szervezeti beállításait.

Fontos tényezők

Fontos

Ha módosítja az alapértelmezett bejövő vagy kimenő beállításokat a hozzáférés letiltásához, az letilthatja a szervezet vagy partnerszervezetek alkalmazásainak meglévő, üzleti szempontból kritikus fontosságú elérését. Mindenképpen használja a cikkben leírt eszközöket, és forduljon az üzleti érdekelt felekhez a szükséges hozzáférés azonosításához.

Ha bérlők közötti hozzáférési beállításokat szeretne konfigurálni az Azure Portalon, szüksége lesz egy globális Rendszergazda istrator, biztonsági Rendszergazda istrator vagy egy ön által meghatározott egyéni szerepkörrel rendelkező fiókra.

A megbízhatósági beállítások konfigurálásához vagy a hozzáférési beállítások adott felhasználókra, csoportokra vagy alkalmazásokra való alkalmazásához Microsoft Entra ID P1 licencre lesz szüksége. A licencre a konfigurált bérlőn van szükség. A közvetlen B2B-kapcsolatokhoz, ahol kölcsönös megbízhatósági kapcsolatra van szükség egy másik Microsoft Entra-szervezettel, mindkét bérlőben Microsoft Entra-azonosítójú P1 licencre lesz szüksége.

A bérlők közötti hozzáférési beállítások a B2B-együttműködés és a B2B más Microsoft Entra-szervezetekkel való közvetlen kapcsolatának kezelésére szolgálnak. A nem Microsoft Entra-identitásokkal (például közösségi identitásokkal vagy nem informatikai felügyelettel rendelkező külső fiókokkal) folytatott B2B-együttműködéshez használja a külső együttműködési beállításokat. A külső együttműködési beállítások közé tartoznak a B2B együttműködési lehetőségek a vendégfelhasználói hozzáférés korlátozására, a vendégek meghívásának megadására, valamint a tartományok engedélyezésére vagy letiltására.

Ha hozzáférési beállításokat szeretne alkalmazni egy külső szervezet adott felhasználóira, csoportjaira vagy alkalmazására, a beállítások konfigurálása előtt kapcsolatba kell lépnie a szervezettel. Szerezze be a felhasználói objektumazonosítókat, csoportobjektum-azonosítókat vagy alkalmazásazonosítókat (ügyfélalkalmazás-azonosítókat vagy erőforrásalkalmazás-azonosítókat), hogy megfelelően célozhassa meg a beállításokat.

Tipp.

Előfordulhat, hogy a bejelentkezési naplók ellenőrzésével megkeresheti a külső szervezetek alkalmazásazonosítóit az alkalmazásokhoz. Lásd a bejövő és kimenő bejelentkezések azonosítása szakaszt .

A felhasználók és csoportok számára konfigurált hozzáférési beállításoknak meg kell egyeznie az alkalmazások hozzáférési beállításaival. Az ütköző beállítások nem engedélyezettek, és a konfigurálásukkor figyelmeztető üzenetek jelennek meg.

1. példa: Ha minden külső felhasználó és csoport bejövő hozzáférését letiltja, az összes alkalmazáshoz való hozzáférést is le kell tiltani.

2. példa: Ha minden felhasználó (vagy adott felhasználó vagy csoport) számára engedélyezi a kimenő hozzáférést, a külső alkalmazásokhoz való minden hozzáférést letilthat; legalább egy alkalmazáshoz engedélyezni kell a hozzáférést.

Ha engedélyezni szeretné, hogy a B2B közvetlen kapcsolatot létesítsen egy külső szervezettel, és a feltételes hozzáférési szabályzatok MFA-t igényelnek, konfigurálnia kell a megbízhatósági beállításokat, hogy a feltételes hozzáférési szabályzatok elfogadják a külső szervezet MFA-jogcímeit.

Ha alapértelmezés szerint letiltja az összes alkalmazáshoz való hozzáférést, a felhasználók nem tudják olvasni a Microsoft Rights Management Service-lel titkosított e-maileket (más néven Office 365 Üzenettitkosítást vagy OME-t). A probléma elkerülése érdekében javasoljuk, hogy konfigurálja a kimenő beállításokat, hogy a felhasználók elérhessék ezt az alkalmazásazonosítót: 00000012-0000-0000-c000-00000000000. Ha ez az egyetlen engedélyezett alkalmazás, az összes többi alkalmazáshoz való hozzáférés alapértelmezés szerint le lesz tiltva.

Egyéni szerepkörök bérlők közötti hozzáférési beállítások kezeléséhez

A bérlők közötti hozzáférési beállítások a szervezet által meghatározott egyéni szerepkörökkel kezelhetők. Ez lehetővé teszi, hogy saját, részletes hatókörű szerepköröket definiáljon a bérlők közötti hozzáférési beállítások kezeléséhez ahelyett, hogy az egyik beépített szerepkört használjuk a felügyelethez. A szervezet egyéni szerepköröket határozhat meg a bérlők közötti hozzáférési beállítások kezeléséhez. Ez lehetővé teszi, hogy saját, részletes hatókörű szerepköröket hozzon létre a bérlők közötti hozzáférési beállítások kezeléséhez ahelyett, hogy beépített szerepköröket használ a felügyelethez.

Ajánlott egyéni szerepkörök

Bérlők közötti hozzáférési rendszergazda

Ez a szerepkör mindent képes kezelni a bérlők közötti hozzáférési beállításokban, beleértve az alapértelmezett és a szervezeti beállításokat is. Ezt a szerepkört olyan felhasználókhoz kell hozzárendelni, akiknek a bérlők közötti hozzáférési beállítások összes beállítását kezelniük kell.

A szerepkörhöz javasolt műveletek listáját alább találja.

| Műveletek |

|---|

| microsoft.directory.tenantRelationships/standard/read |

| microsoft.directory/crossTenantAccessPolicy/standard/read |

| microsoft.directory/crossTenantAccessPolicy/allowedCloudEndpoints/update |

| microsoft.directory/crossTenantAccessPolicy/basic/update |

| microsoft.directory/crossTenantAccessPolicy/default/b2bCollaboration/update |

| microsoft.directory/crossTenantAccessPolicy/default/b2bDirect Csatlakozás/update |

| microsoft.directory/crossTenantAccessPolicy/default/crossCloudMeetings/update |

| microsoft.directory/crossTenantAccessPolicy/default/standard/read |

| microsoft.directory/crossTenantAccessPolicy/default/tenantRestrictions/update |

| microsoft.directory/crossTenantAccessPolicy/partners/b2bCollaboration/update |

| microsoft.directory/crossTenantAccessPolicy/partners/b2bDirect Csatlakozás/update |

| microsoft.directory/crossTenantAccessPolicy/partners/create |

| microsoft.directory/crossTenantAccessPolicy/partners/crossCloudMeetings/update |

| microsoft.directory/crossTenantAccessPolicy/partners/delete |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/basic/update |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/create |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/tenantRestrictions/update |

Bérlők közötti hozzáférés-olvasó

Ez a szerepkör mindent beolvashat a bérlők közötti hozzáférési beállításokban, beleértve az alapértelmezett és a szervezeti beállításokat is. Ezt a szerepkört olyan felhasználókhoz kell hozzárendelni, akiknek csak a bérlők közötti hozzáférési beállítások beállításait kell áttekintenie, de nem kell kezelniük őket.

A szerepkörhöz javasolt műveletek listáját alább találja.

| Műveletek |

|---|

| microsoft.directory.tenantRelationships/standard/read |

| microsoft.directory/crossTenantAccessPolicy/standard/read |

| microsoft.directory/crossTenantAccessPolicy/default/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/standard/read |

Bérlők közötti hozzáférési partner rendszergazdája

Ez a szerepkör képes kezelni a partnerekre vonatkozó összes adatot, és elolvasni az alapértelmezett beállításokat. Ezt a szerepkört olyan felhasználókhoz kell hozzárendelni, akiknek szervezeti beállításokat kell kezelniük, de nem tudják módosítani az alapértelmezett beállításokat.

A szerepkörhöz javasolt műveletek listáját alább találja.

| Műveletek |

|---|

| microsoft.directory.tenantRelationships/standard/read |

| microsoft.directory/crossTenantAccessPolicy/standard/read |

| microsoft.directory/crossTenantAccessPolicy/basic/update |

| microsoft.directory/crossTenantAccessPolicy/default/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/b2bCollaboration/update |

| microsoft.directory/crossTenantAccessPolicy/partners/b2bDirect Csatlakozás/update |

| microsoft.directory/crossTenantAccessPolicy/partners/create |

| microsoft.directory/crossTenantAccessPolicy/partners/crossCloudMeetings/update |

| microsoft.directory/crossTenantAccessPolicy/partners/delete |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/basic/update |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/create |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/tenantRestrictions/update |

Bérlők közötti hozzáférés felügyeleti műveleteinek védelme

A bérlők közötti hozzáférési beállításokat módosító műveletek védett műveletnek minősülnek, és feltételes hozzáférési szabályzatokkal is védhetők. További információkért és konfigurációs lépésekért lásd a védett műveleteket.

Bejövő és kimenő bejelentkezések azonosítása

Számos eszköz áll rendelkezésre a felhasználók és partnerek számára szükséges hozzáférés azonosításához a bejövő és kimenő hozzáférési beállítások megadása előtt. Annak érdekében, hogy ne távolítsa el a felhasználók és partnerek számára szükséges hozzáférést, meg kell vizsgálnia az aktuális bejelentkezési viselkedést. Az előzetes lépéssel megelőzheti a végfelhasználók és a partnerfelhasználók számára a kívánt hozzáférés elvesztését. Bizonyos esetekben azonban ezek a naplók csak 30 napig maradnak meg, ezért határozottan javasoljuk, hogy beszéljen az üzleti érdekelt felekkel, hogy a szükséges hozzáférés ne vesszenek el.

Bérlők közötti bejelentkezési tevékenység PowerShell-szkriptje

A külső szervezetekhez társított felhasználói bejelentkezési tevékenységek áttekintéséhez használja a bérlők közötti felhasználói bejelentkezési tevékenység PowerShell-szkriptet. Ha például meg szeretné tekinteni a bejövő tevékenységek (a helyi bérlő erőforrásaihoz hozzáférő külső felhasználók) és a kimenő tevékenységek (külső szervezet erőforrásaihoz hozzáférő helyi felhasználók) összes elérhető bejelentkezési eseményét, futtassa a következő parancsot:

Get-MSIDCrossTenantAccessActivity -SummaryStats -ResolveTenantId

A kimenet a bejövő és kimenő tevékenységekhez elérhető összes bejelentkezési esemény összegzése, amelyet a külső szervezet azonosítója és a külső szervezet neve sorol fel.

Bejelentkezési naplók PowerShell-szkript

A felhasználók külső Microsoft Entra-szervezetekhez való hozzáférésének meghatározásához használja a Microsoft Graph PowerShell SDK Get-MgAuditLogSignIn parancsmagját az elmúlt 30 nap bejelentkezési naplóiból származó adatok megtekintéséhez. Futtassa például a következő parancsot:

#Initial connection

Connect-MgGraph -Scopes "AuditLog.Read.All"

Select-MgProfile -Name "beta"

#Get external access

$TenantId = "<replace-with-your-tenant-ID>"

Get-MgAuditLogSignIn -Filter "ResourceTenantId ne '$TenantID'" -All:$True |

Group-Object ResourceTenantId,AppDisplayName,UserPrincipalName |

Select-Object count,@{n='Ext TenantID/App User Pair';e={$_.name}}

A kimenet a külső szervezetek alkalmazásaiban a felhasználók által kezdeményezett kimenő bejelentkezések listája.

Azure Monitor

Ha szervezete feliratkozik az Azure Monitor szolgáltatásra, használja a bérlők közötti hozzáférési tevékenység munkafüzetét (amely az Azure Portal Figyelési munkafüzetek gyűjteményében érhető el) a bejövő és kimenő bejelentkezések vizuális feltárásához hosszabb ideig.

Biztonsági információ- és eseménykezelési (SIEM) rendszerek

Ha a szervezet biztonsági információ- és eseménykezelési (SIEM) rendszerbe exportálja a bejelentkezési naplókat, a szükséges információkat lekérheti a SIEM-rendszerből.

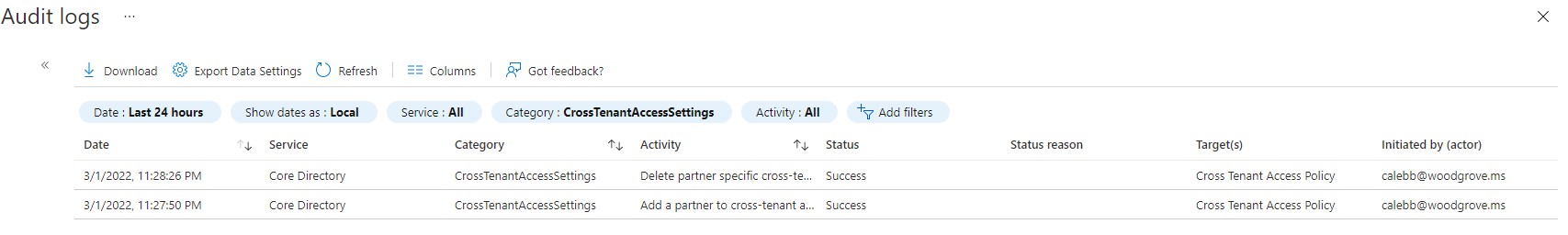

Bérlők közötti hozzáférési beállítások módosításainak azonosítása

A Microsoft Entra naplózási naplói rögzítik a bérlők közötti hozzáférési beállítások módosításaival és tevékenységével kapcsolatos összes tevékenységet. A bérlők közötti hozzáférési beállítások módosításainak naplózásához használja a CrossTenantAccess kategóriát Gépház az összes tevékenység szűréséhez a bérlők közötti hozzáférési beállítások módosításainak megjelenítéséhez.

Következő lépések

Bérlők közötti hozzáférési beállítások konfigurálása a B2B-együttműködéshezBérlők közötti hozzáférési beállítások konfigurálása közvetlen B2B-csatlakozáshoz