Jak Defender dla Chmury Apps pomaga chronić środowisko Usługi Okta

Jako rozwiązanie do zarządzania tożsamościami i dostępem usługa Okta przechowuje klucze do organizacji najbardziej krytycznych dla działania firmy usług. Usługa Okta zarządza procesami uwierzytelniania i autoryzacji dla użytkowników i klientów. Wszelkie nadużycia w usłudze Okta przez złośliwego aktora lub jakiegokolwiek błędu ludzkiego mogą spowodować narażenie najbardziej krytycznych zasobów i usług na potencjalne ataki.

Połączenie usługi Okta w celu Defender dla Chmury Apps zapewnia lepszy wgląd w działania administratora usługi Okta, zarządzanych użytkowników i logowania klientów oraz zapewnia wykrywanie zagrożeń w przypadku nietypowego zachowania.

Użyj tego łącznika aplikacji, aby uzyskać dostęp do funkcji zarządzania stanem zabezpieczeń SaaS (SSPM) za pośrednictwem mechanizmów kontroli zabezpieczeń odzwierciedlonej w wskaźniku bezpieczeństwa firmy Microsoft. Dowiedz się więcej.

Główne zagrożenia

- Naruszone konta i zagrożenia wewnętrzne

Jak Defender dla Chmury Apps pomaga chronić środowisko

- Wykrywanie zagrożeń w chmurze, kont zagrożonych i złośliwych testerów

- Używanie dziennika inspekcji działań na potrzeby badań kryminalistycznych

Zarządzanie stanem zabezpieczeń SaaS

Połączenie okta, aby automatycznie uzyskać zalecenia dotyczące zabezpieczeń dla usługi Okta w wskaźniku bezpieczeństwa firmy Microsoft.

W obszarze Wskaźnik bezpieczeństwa wybierz pozycję Zalecane akcje i filtruj według pozycji Okta produktu = . Na przykład zalecenia dotyczące usługi Okta obejmują:

- Włączanie uwierzytelniania wieloskładnikowego

- Włączanie limitu czasu sesji dla użytkowników sieci Web

- Rozszerzanie wymagań dotyczących haseł

Aby uzyskać więcej informacji, zobacz:

Kontrolowanie usługi Okta za pomocą wbudowanych zasad i szablonów zasad

Do wykrywania i powiadamiania o potencjalnych zagrożeniach można użyć następujących wbudowanych szablonów zasad:

| Type | Nazwisko |

|---|---|

| Wbudowane zasady wykrywania anomalii | Działanie z anonimowych adresów IP Aktywność z rzadko występującego kraju Działanie z podejrzanych adresów IP Niemożliwa podróż Wiele nieudanych prób logowania Wykrywanie oprogramowania wymuszającego okup Nietypowe działania administracyjne |

| Szablon zasad działania | Logowania z ryzykownego adresu IP |

Aby uzyskać więcej informacji na temat tworzenia zasad, zobacz Tworzenie zasad.

Automatyzowanie mechanizmów kontroli ładu

Obecnie nie ma dostępnych mechanizmów kontroli ładu dla usługi Okta. Jeśli chcesz mieć akcje ładu dla tego łącznika, możesz otworzyć bilet pomocy technicznej ze szczegółowymi informacjami o żądanych akcjach.

Aby uzyskać więcej informacji na temat korygowania zagrożeń z aplikacji, zobacz Zarządzanie połączonymi aplikacjami.

Ochrona usługi Okta w czasie rzeczywistym

Zapoznaj się z naszymi najlepszymi rozwiązaniami dotyczącymi zabezpieczania i współpracy z użytkownikami zewnętrznymi oraz blokowania i ochrony pobierania poufnych danych do niezarządzanych lub ryzykownych urządzeń.

Połączenie okta do aplikacji Microsoft Defender dla Chmury

Ta sekcja zawiera instrukcje dotyczące łączenia aplikacji Microsoft Defender dla Chmury z istniejącym kontem usługi Okta przy użyciu interfejsów API łącznika. To połączenie zapewnia wgląd i kontrolę nad użyciem usługi Okta. Aby uzyskać informacje na temat ochrony usługi Okta w usłudze Defender dla Chmury Apps, zobacz Ochrona usługi Okta.

Użyj tego łącznika aplikacji, aby uzyskać dostęp do funkcji zarządzania stanem zabezpieczeń SaaS (SSPM) za pośrednictwem mechanizmów kontroli zabezpieczeń odzwierciedlonej w wskaźniku bezpieczeństwa firmy Microsoft. Dowiedz się więcej.

Aby połączyć usługę Okta z aplikacjami Defender dla Chmury:

Zaleca się utworzenie konta usługi administratora w usłudze Okta dla aplikacji Defender dla Chmury.

Upewnij się, że używasz konta z uprawnieniami superadministratora.

Upewnij się, że Twoje konto usługi Okta zostało zweryfikowane.

W konsoli Okta wybierz pozycję Administracja.

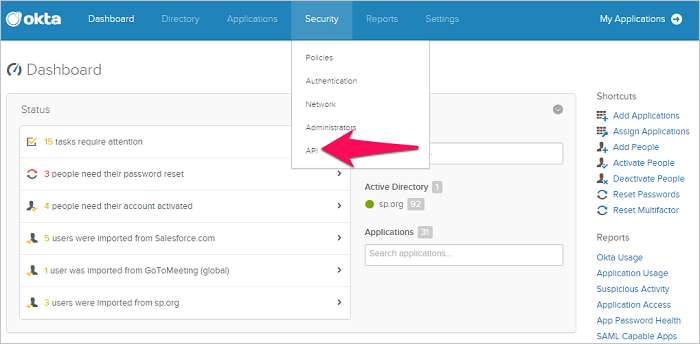

Wybierz pozycję Zabezpieczenia , a następnie interfejs API.

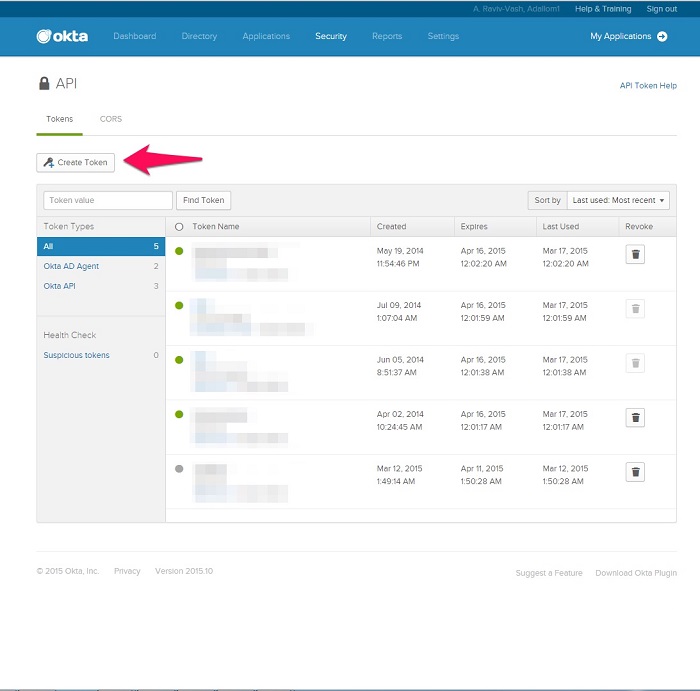

Wybierz pozycję Utwórz token.

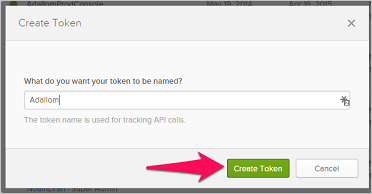

W oknie podręcznym Tworzenie tokenu nadaj tokenowi nazwę tokenowi Defender dla Chmury Apps, a następnie wybierz pozycję Utwórz token.

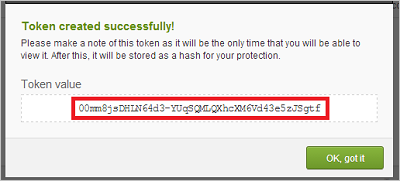

W oknie podręcznym Token został pomyślnie utworzony skopiuj wartość tokenu.

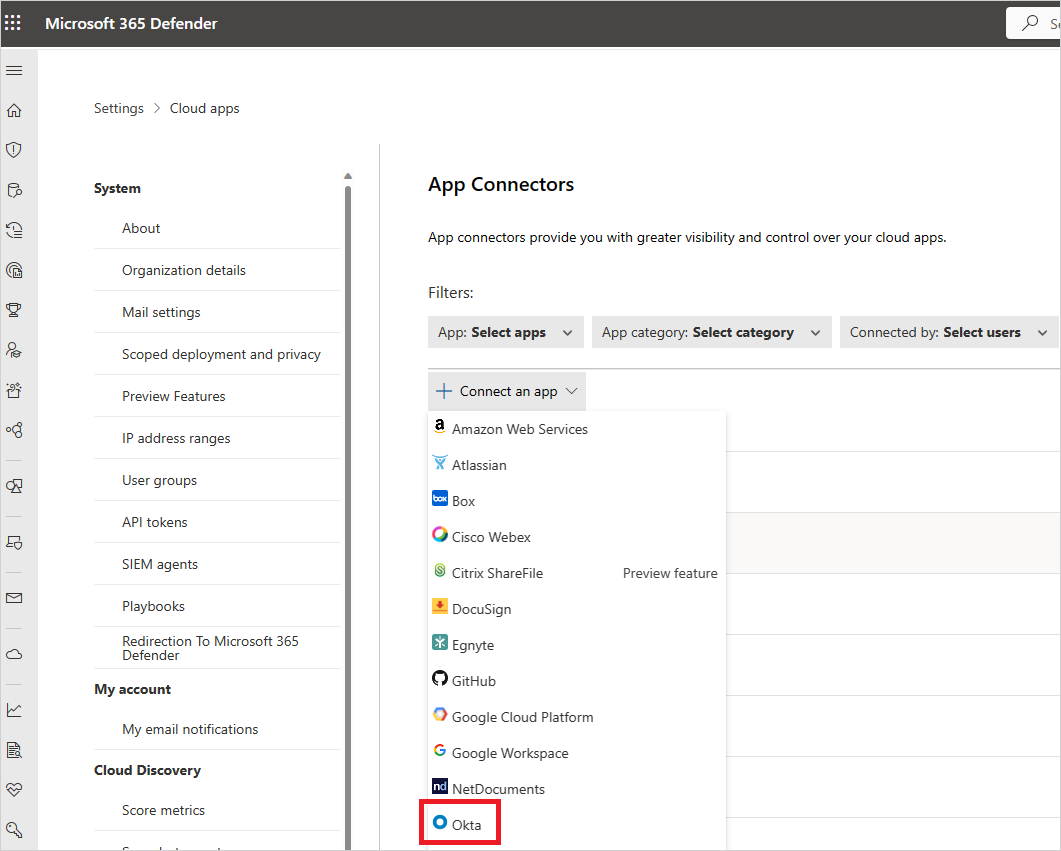

W witrynie Microsoft Defender Portal wybierz pozycję Ustawienia. Następnie wybierz pozycję Aplikacje w chmurze. W obszarze Połączenie ed apps (Aplikacje Połączenie ed) wybierz pozycję App Połączenie ors (Połączenie ors).

Na stronie Łącznik aplikacji s wybierz pozycję +Połączenie aplikację, a następnie pozycję Okta.

W następnym oknie nadaj połączeniu nazwę i wybierz pozycję Dalej.

W oknie Wprowadź szczegóły w polu Domena wprowadź domenę Okta i wklej token w polu Token.

Wybierz pozycję Prześlij, aby utworzyć token dla usługi Okta w usłudze Defender dla Chmury Apps.

W witrynie Microsoft Defender Portal wybierz pozycję Ustawienia. Następnie wybierz pozycję Aplikacje w chmurze. W obszarze Połączenie ed apps (Aplikacje Połączenie ed) wybierz pozycję App Połączenie ors (Połączenie ors). Upewnij się, że stan połączonej Połączenie or aplikacji jest Połączenie.

Po nawiązaniu połączenia z usługą Okta otrzymasz zdarzenia przez siedem dni przed nawiązaniem połączenia.

Jeśli masz problemy z nawiązywaniem połączenia z aplikacją, zobacz Rozwiązywanie problemów z Połączenie orami aplikacji.

Następne kroki

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.