Kierowanie ruchem za pomocą aplikacji rozproszonej geograficznie przy użyciu platformy Azure i usługi Azure Stack Hub

Dowiedz się, jak kierować ruch do określonych punktów końcowych na podstawie różnych metryk przy użyciu wzorca aplikacji rozproszonych geograficznie. Utworzenie profilu usługi Traffic Manager z geograficznym routingiem i konfiguracją punktu końcowego zapewnia kierowanie informacji do punktów końcowych na podstawie wymagań regionalnych, regulacji firmowych i międzynarodowych oraz potrzeb związanych z danymi.

W tym rozwiązaniu utworzysz przykładowe środowisko, aby:

- Tworzenie aplikacji rozproszonej geograficznie.

- Użyj usługi Traffic Manager, aby zastosować aplikację docelową.

Korzystanie ze wzorca aplikacji rozproszonych geograficznie

W przypadku wzorca rozproszonego geograficznie aplikacja obejmuje regiony. Możesz domyślnie korzystać z chmury publicznej, ale niektórzy użytkownicy mogą wymagać, aby ich dane pozostały w ich regionie. Możesz skierować użytkowników do najbardziej odpowiedniej chmury na podstawie ich wymagań.

Problemy i kwestie do rozważenia

Zagadnienia dotyczące skalowalności

Rozwiązanie, które utworzysz przy użyciu tego artykułu, nie jest przeznaczone do obsługi skalowalności. Jeśli jednak jest używana w połączeniu z innymi rozwiązaniami platformy Azure i lokalnymi, możesz spełnić wymagania dotyczące skalowalności.

Zagadnienia dotyczące dostępności

Podobnie jak w przypadku zagadnień dotyczących skalowalności, to rozwiązanie nie zajmuje się bezpośrednio dostępnością. Jednak rozwiązania platformy Azure i lokalne można zaimplementować w tym rozwiązaniu, aby zapewnić wysoką dostępność wszystkich składników.

Kiedy używać tego wzorca

Twoja organizacja ma międzynarodowe gałęzie wymagające niestandardowych zasad zabezpieczeń regionalnych i dystrybucji.

Każde z biur organizacji ściąga dane pracowników, firm i obiektów, które wymagają raportowania działań na lokalne przepisy i strefy czasowe.

Wymagania dotyczące dużej skali są spełnione przez skalowanie w poziomie aplikacji z wieloma wdrożeniami aplikacji w jednym regionie i w różnych regionach w celu obsługi ekstremalnych wymagań dotyczących obciążenia.

Planowanie topologii

Przed utworzeniem rozproszonej aplikacji pomaga znać następujące kwestie:

Domena niestandardowa aplikacji: Jaka jest niestandardowa nazwa domeny, której klienci będą używać do uzyskiwania dostępu do aplikacji? W przypadku przykładowej aplikacji niestandardowa nazwa domeny to www.scalableasedemo.com.

Domena usługi Traffic Manager: nazwa domeny jest wybierana podczas tworzenia profilu usługi Azure Traffic Manager. Ta nazwa jest połączona z sufiksem trafficmanager.net w celu zarejestrowania wpisu domeny zarządzanego przez usługę Traffic Manager. W przypadku przykładowej aplikacji wybrana nazwa to skalowalne-ase-demo. W związku z tym pełna nazwa domeny zarządzana przez usługę Traffic Manager jest scalable-ase-demo.trafficmanager.net.

Strategia skalowania śladu aplikacji: zdecyduj, czy ślad aplikacji będzie dystrybuowany w wielu środowiskach usługi App Service w jednym regionie, wielu regionach lub kombinacji obu podejść. Decyzja powinna być oparta na oczekiwaniach dotyczących tego, skąd będzie pochodzić ruch klientów i jak dobrze będzie można skalować pozostałą część infrastruktury zaplecza obsługującej aplikację. Na przykład w przypadku aplikacji bezstanowej o 100% można skalować aplikację masowo przy użyciu kombinacji wielu środowisk usługi App Service na region platformy Azure, pomnożonych przez środowiska usługi App Service wdrożone w wielu regionach świadczenia usługi Azure. Dzięki 15+ globalnym regionom platformy Azure dostępnym do wyboru klienci mogą naprawdę utworzyć zasięg aplikacji w skali hiperskalowej na całym świecie. W przypadku przykładowej aplikacji użytej tutaj trzy środowiska usługi App Service zostały utworzone w jednym regionie świadczenia usługi Azure (Południowo-środkowe stany USA).

Konwencja nazewnictwa środowisk usługi App Service: każde środowisko usługi App Service wymaga unikatowej nazwy. Poza jednym lub dwoma środowiskami usługi App Service warto mieć konwencję nazewnictwa, aby ułatwić identyfikację każdego środowiska usługi App Service. W przypadku przykładowej aplikacji użytej w tym miejscu użyto prostej konwencji nazewnictwa. Nazwy trzech środowisk usługi App Service to fe1ase, fe2ase i fe3ase.

Konwencja nazewnictwa aplikacji: ponieważ zostanie wdrożonych wiele wystąpień aplikacji, dla każdego wystąpienia wdrożonej aplikacji jest wymagana nazwa. W środowisku App Service Environment for Power Apps można używać tej samej nazwy aplikacji w wielu środowiskach. Ponieważ każde środowisko usługi App Service ma unikatowy sufiks domeny, deweloperzy mogą użyć dokładnie tej samej nazwy aplikacji w każdym środowisku. Na przykład deweloper może mieć aplikacje o nazwie w następujący sposób: myapp.foo1.p.azurewebsites.net, myapp.foo2.p.azurewebsites.net, myapp.foo3.p.azurewebsites.net itd. W przypadku aplikacji używanej tutaj każde wystąpienie aplikacji ma unikatową nazwę. Używane nazwy wystąpień aplikacji to webfrontend1, webfrontend2 i webfrontend3.

Napiwek

Microsoft Azure Stack Hub to rozszerzenie platformy Azure. Usługa Azure Stack Hub zapewnia elastyczność i innowacje związane z przetwarzaniem w chmurze w środowisku lokalnym, umożliwiając jedyną chmurę hybrydową, która umożliwia tworzenie i wdrażanie aplikacji hybrydowych w dowolnym miejscu.

Microsoft Azure Stack Hub to rozszerzenie platformy Azure. Usługa Azure Stack Hub zapewnia elastyczność i innowacje związane z przetwarzaniem w chmurze w środowisku lokalnym, umożliwiając jedyną chmurę hybrydową, która umożliwia tworzenie i wdrażanie aplikacji hybrydowych w dowolnym miejscu.

Artykuł Zagadnienia dotyczące projektowania aplikacji hybrydowych zawiera przegląd filarów jakości oprogramowania (umieszczanie, skalowalność, dostępność, odporność, możliwości zarządzania i zabezpieczenia) na potrzeby projektowania, wdrażania i obsługi aplikacji hybrydowych. Zagadnienia projektowe pomagają w optymalizowaniu projektu aplikacji hybrydowych, minimalizując wyzwania w środowiskach produkcyjnych.

Część 1. Tworzenie aplikacji rozproszonej geograficznie

W tej części utworzysz aplikację internetową.

- Tworzenie aplikacji internetowych i publikowanie.

- Dodawanie kodu do usługi Azure Repos.

- Wskaż kompilację aplikacji na wiele obiektów docelowych w chmurze.

- Zarządzanie i konfigurowanie procesu ciągłego wdrażania.

Wymagania wstępne

Wymagana jest subskrypcja platformy Azure i instalacja usługi Azure Stack Hub.

Kroki aplikacji rozproszonej geograficznie

Uzyskiwanie domeny niestandardowej i konfigurowanie systemu DNS

Zaktualizuj plik strefy DNS dla domeny. Identyfikator Entra firmy Microsoft może następnie zweryfikować własność niestandardowej nazwy domeny. Użyj usługi Azure DNS dla rekordów Azure/Microsoft 365/external DNS na platformie Azure lub dodaj wpis DNS u innego rejestratora DNS.

Zarejestruj domenę niestandardową u rejestratora publicznego.

Zaloguj się do rejestratora nazw domen dla domeny. Do aktualizacji DNS może być wymagany zatwierdzony administrator.

Zaktualizuj plik strefy DNS dla domeny, dodając wpis DNS dostarczony przez identyfikator Entra firmy Microsoft. Wpis DNS nie zmienia zachowań, takich jak routing poczty lub hosting internetowy.

Tworzenie aplikacji internetowych i publikowanie

Skonfiguruj hybrydową ciągłą integrację/ciągłe dostarczanie (CI/CD), aby wdrożyć aplikację internetową na platformie Azure i w usłudze Azure Stack Hub oraz automatycznie wypychać zmiany do obu chmur.

Uwaga

Usługa Azure Stack Hub z odpowiednimi obrazami, które mają być uruchamiane (windows Server i SQL) i wdrożenie usługi App Service, są wymagane. Aby uzyskać więcej informacji, zobacz Wymagania wstępne dotyczące wdrażania usługi App Service w usłudze Azure Stack Hub.

Dodawanie kodu do usługi Azure Repos

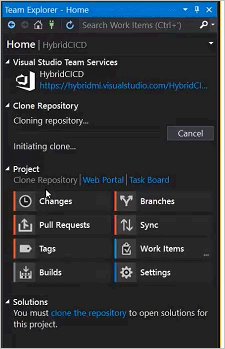

Zaloguj się do programu Visual Studio przy użyciu konta z uprawnieniami do tworzenia projektu w usłudze Azure Repos.

Ciągła integracja/ciągłe wdrażanie może mieć zastosowanie zarówno do kodu aplikacji, jak i kodu infrastruktury. Użyj szablonów usługi Azure Resource Manager do tworzenia aplikacji w chmurze prywatnej i hostowanej.

Sklonuj repozytorium , tworząc i otwierając domyślną aplikację internetową.

Tworzenie wdrożenia aplikacji internetowej w obu chmurach

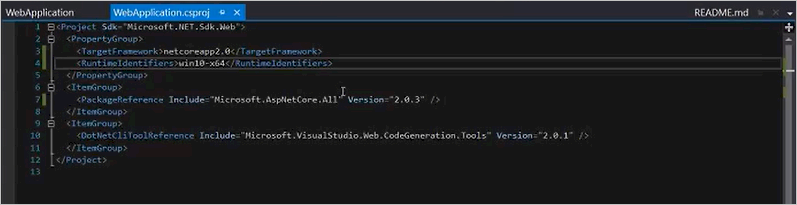

Edytuj plik WebApplication.csproj: Wybierz

Runtimeidentifieri dodaj plikwin10-x64. (Zobacz Dokumentacja samodzielnego wdrażania ).

Zaewidencjonuj kod w usłudze Azure Repos przy użyciu programu Team Explorer.

Upewnij się, że kod aplikacji został zaewidencjonowany w usłudze Azure Repos.

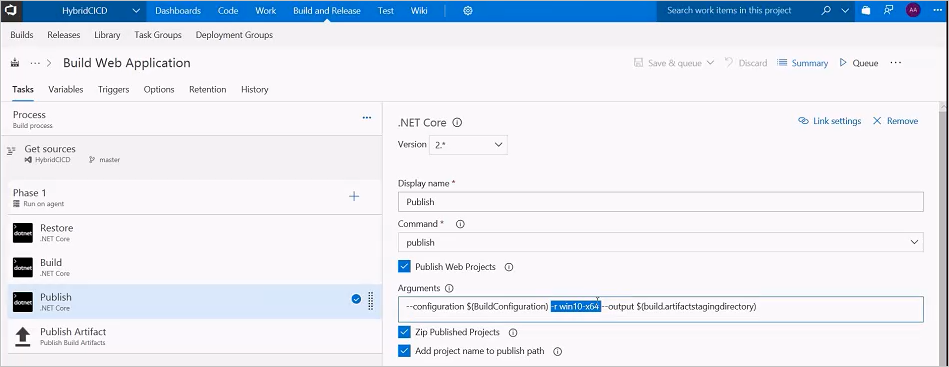

Tworzenie definicji kompilacji

Zaloguj się do usługi Azure Pipelines , aby potwierdzić możliwość tworzenia definicji kompilacji.

Dodaj

-r win10-x64kod. To dodanie jest niezbędne do wyzwolenia samodzielnego wdrożenia za pomocą platformy .NET Core.

Uruchom kompilację. Samodzielny proces kompilacji wdrożenia spowoduje opublikowanie artefaktów, które mogą być uruchamiane na platformie Azure i w usłudze Azure Stack Hub.

Korzystanie z agenta hostowanego na platformie Azure

Korzystanie z hostowanego agenta w usłudze Azure Pipelines to wygodna opcja tworzenia i wdrażania aplikacji internetowych. Konserwacja i uaktualnienia są automatycznie wykonywane przez platformę Microsoft Azure, co umożliwia nieprzerwane opracowywanie, testowanie i wdrażanie.

Zarządzanie i konfigurowanie procesu ciągłego wdrażania

Usługa Azure DevOps Services udostępnia wysoce konfigurowalny potok umożliwiający zarządzanie wydaniami w wielu środowiskach, takich jak programowanie, przemieszczanie, kontrola jakości i środowiska produkcyjne; w tym wymaganie zatwierdzeń na określonych etapach.

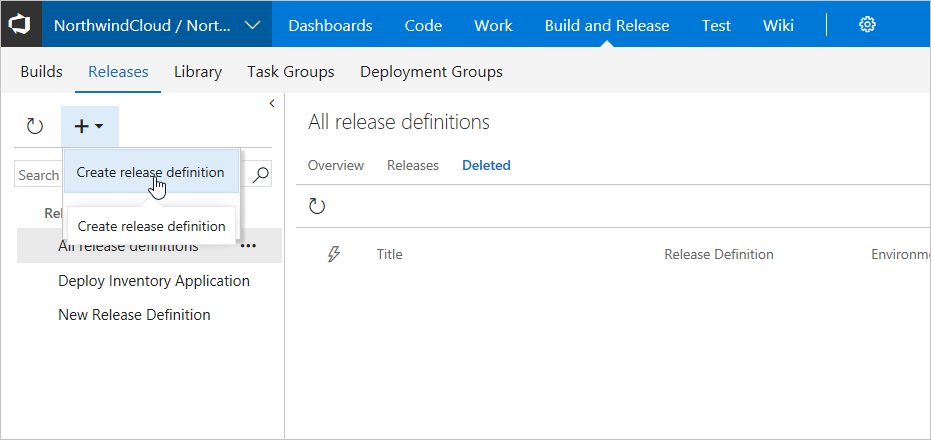

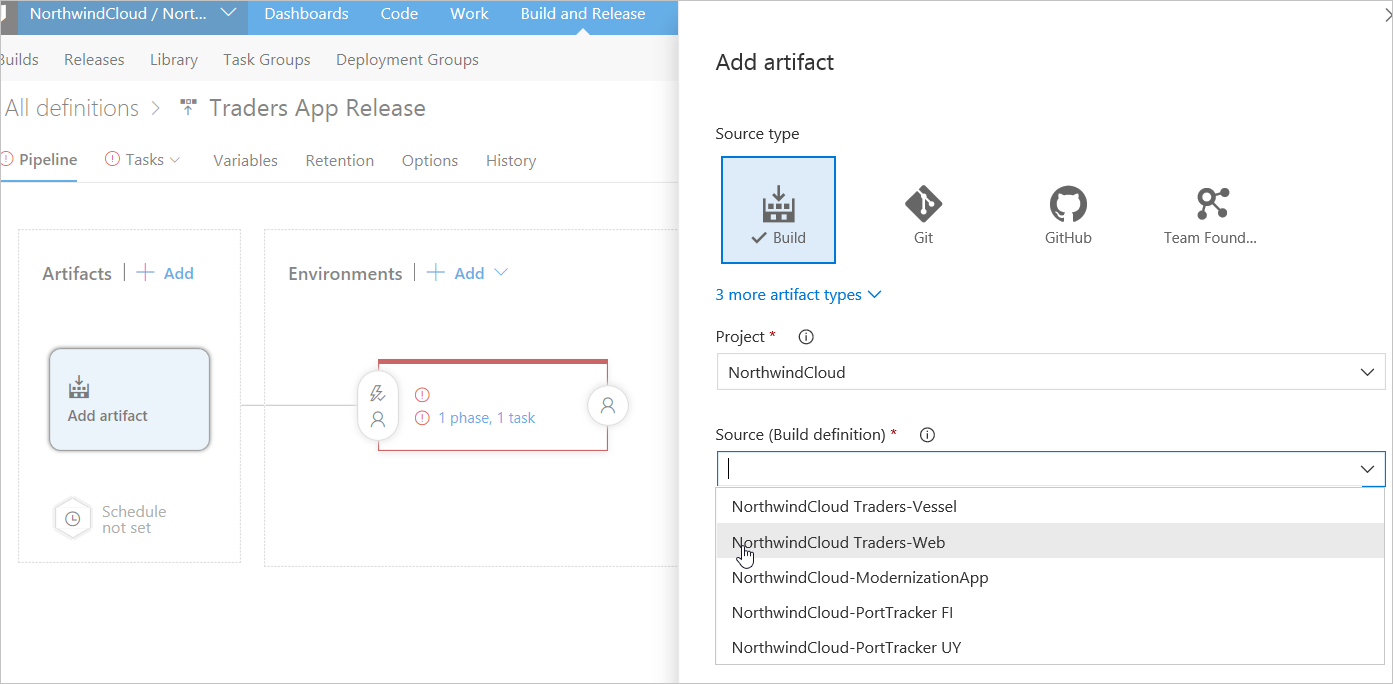

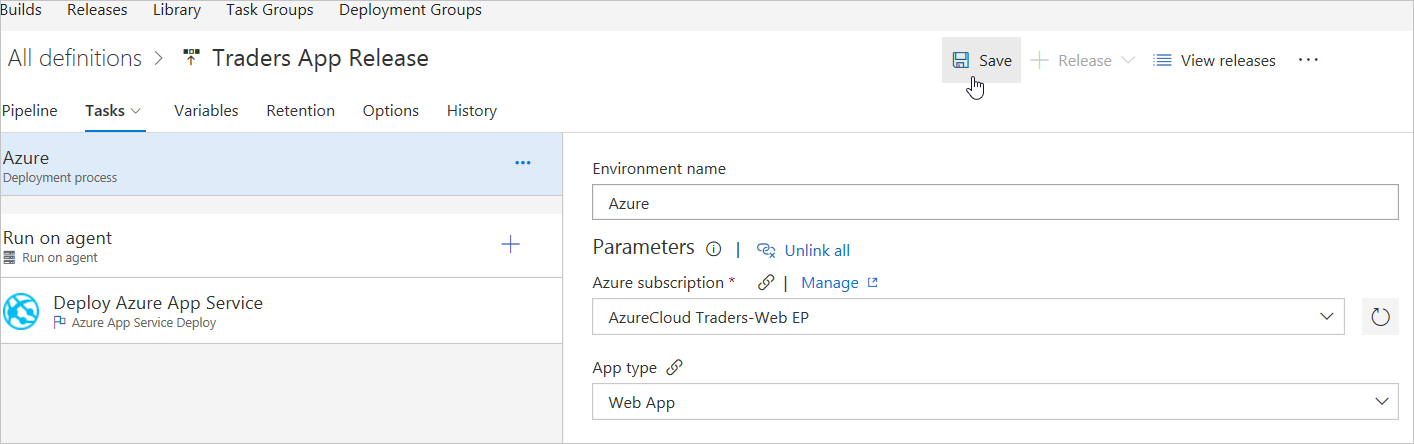

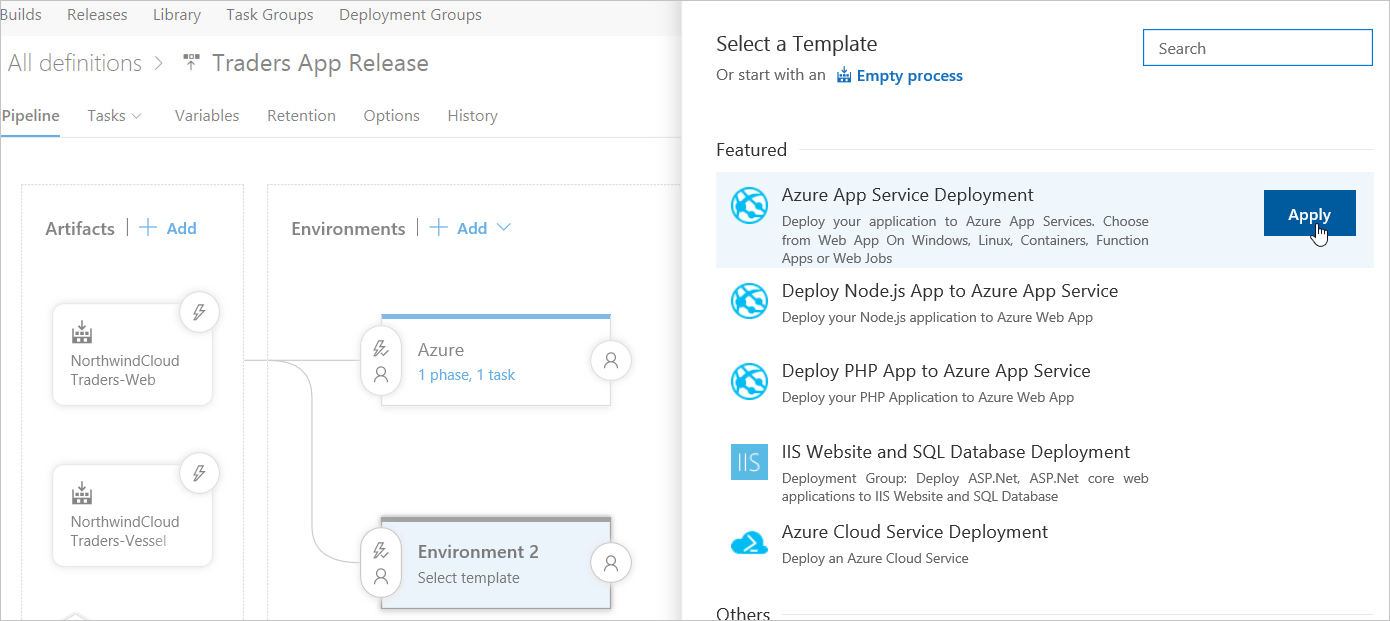

Tworzenie definicji wydania

Wybierz przycisk plus, aby dodać nową wersję na karcie Wydania w sekcji Kompilacja i wydanie usług Azure DevOps Services.

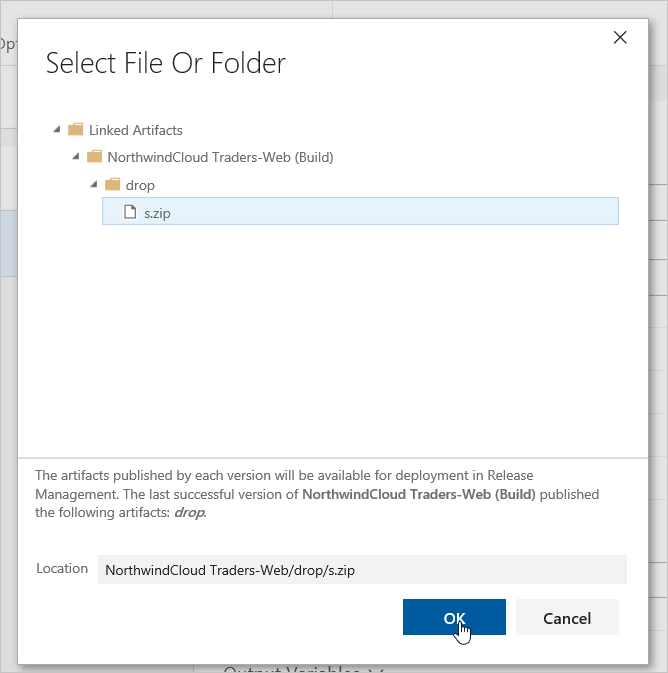

Zastosuj szablon wdrażania usługi aplikacja systemu Azure.

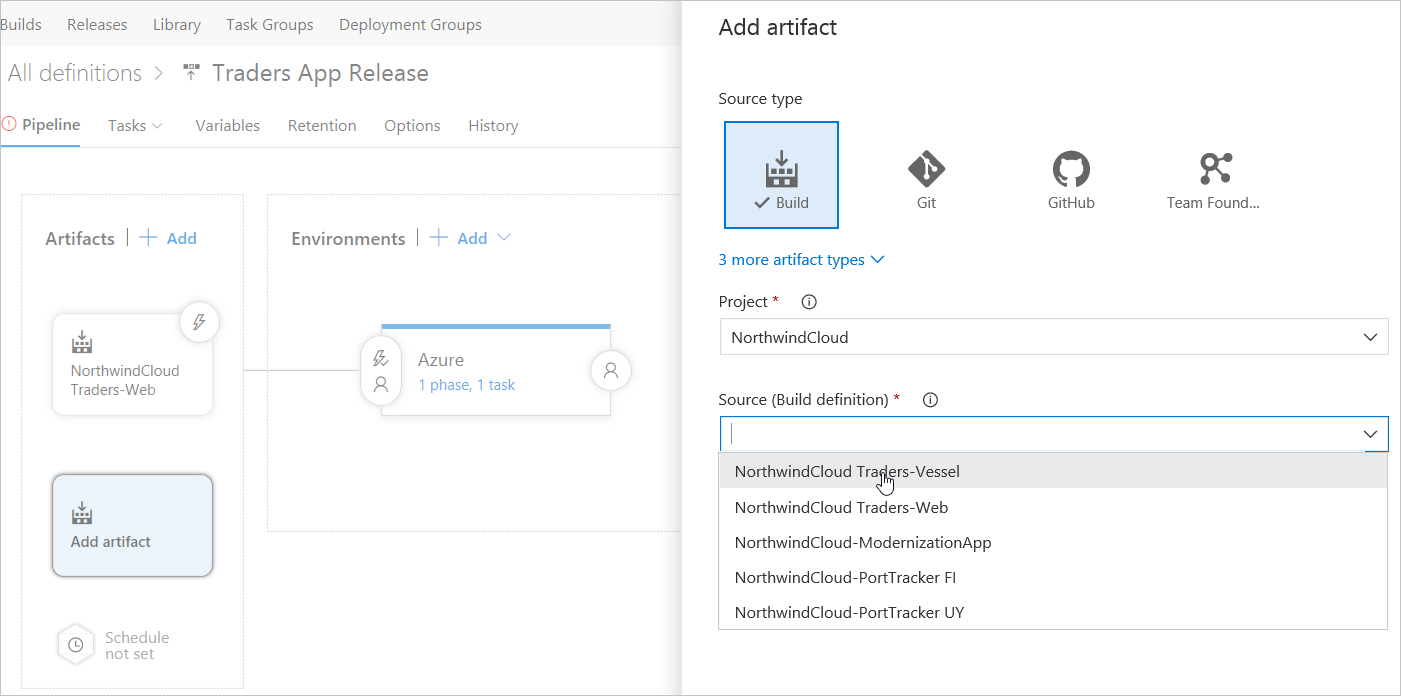

W obszarze Dodaj artefakt dodaj artefakt dla aplikacji kompilacji w chmurze platformy Azure.

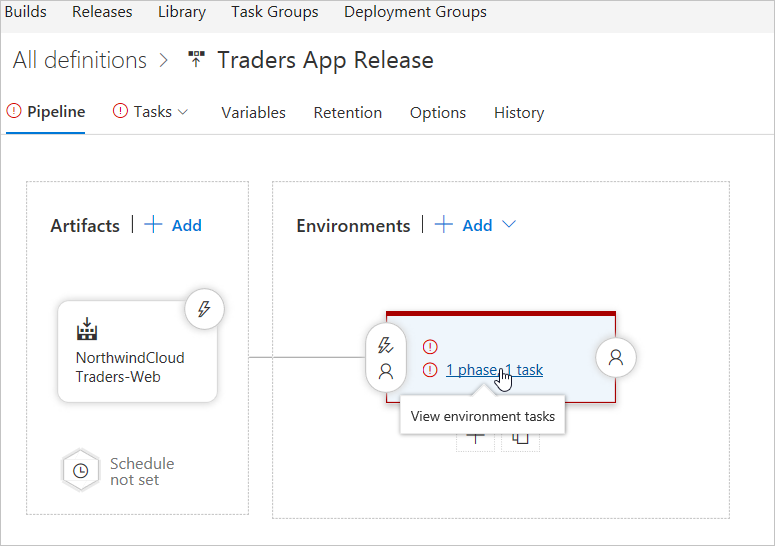

Na karcie Potok wybierz link Faza, Zadanie środowiska i ustaw wartości środowiska chmury platformy Azure.

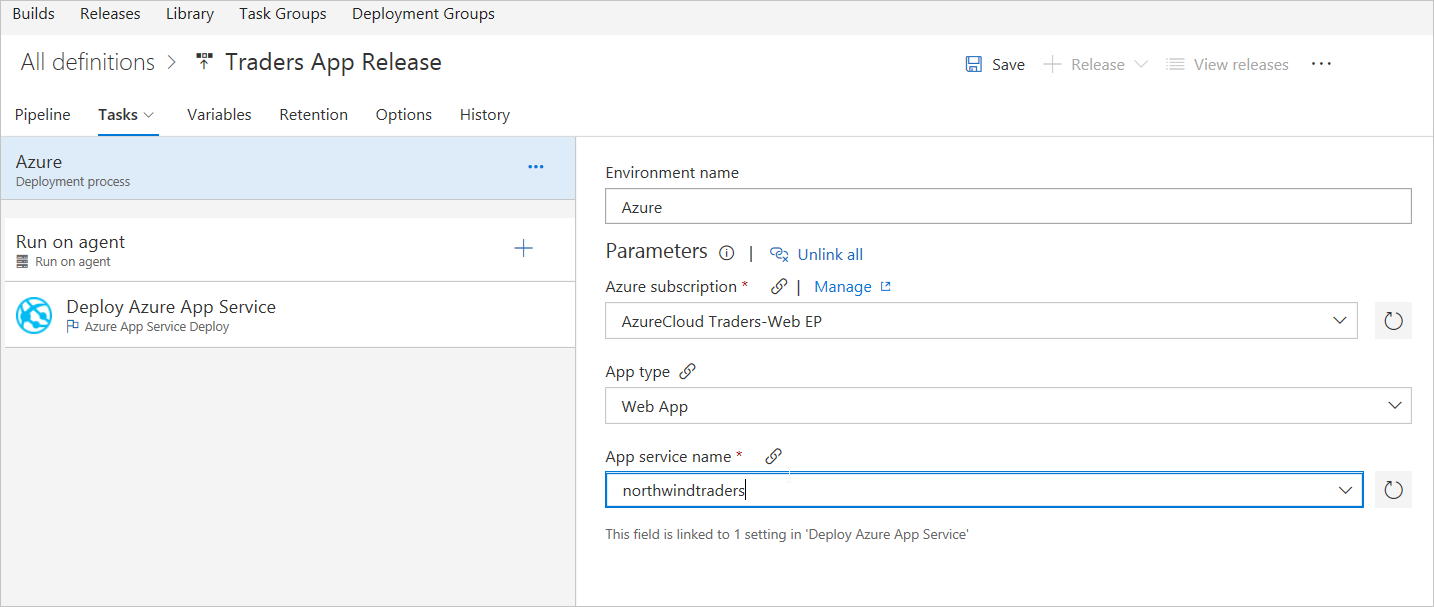

Ustaw nazwę środowiska i wybierz subskrypcję platformy Azure dla punktu końcowego chmury platformy Azure.

W obszarze Nazwa usługi App Service ustaw wymaganą nazwę usługi Azure App Service.

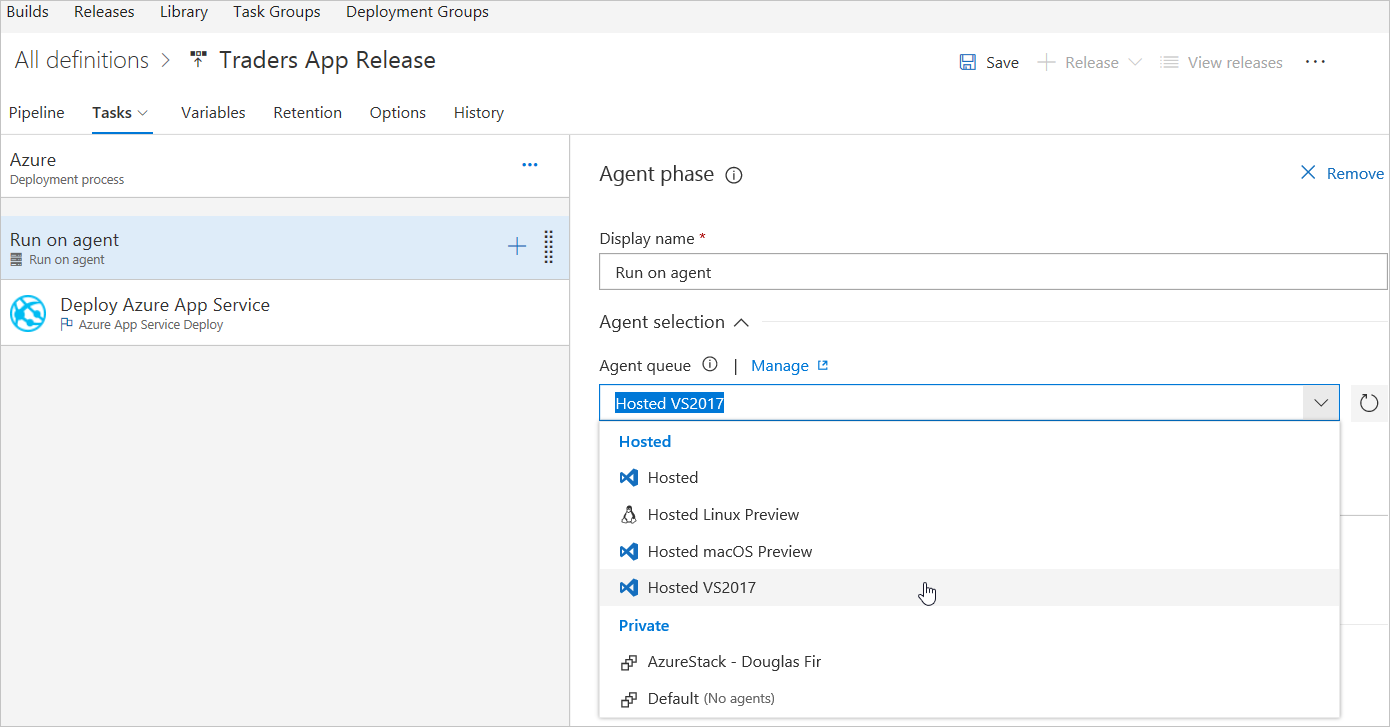

Wprowadź ciąg "Hosted VS2017" (Hostowany program VS2017) w obszarze Kolejka agentów dla środowiska hostowanego w chmurze platformy Azure.

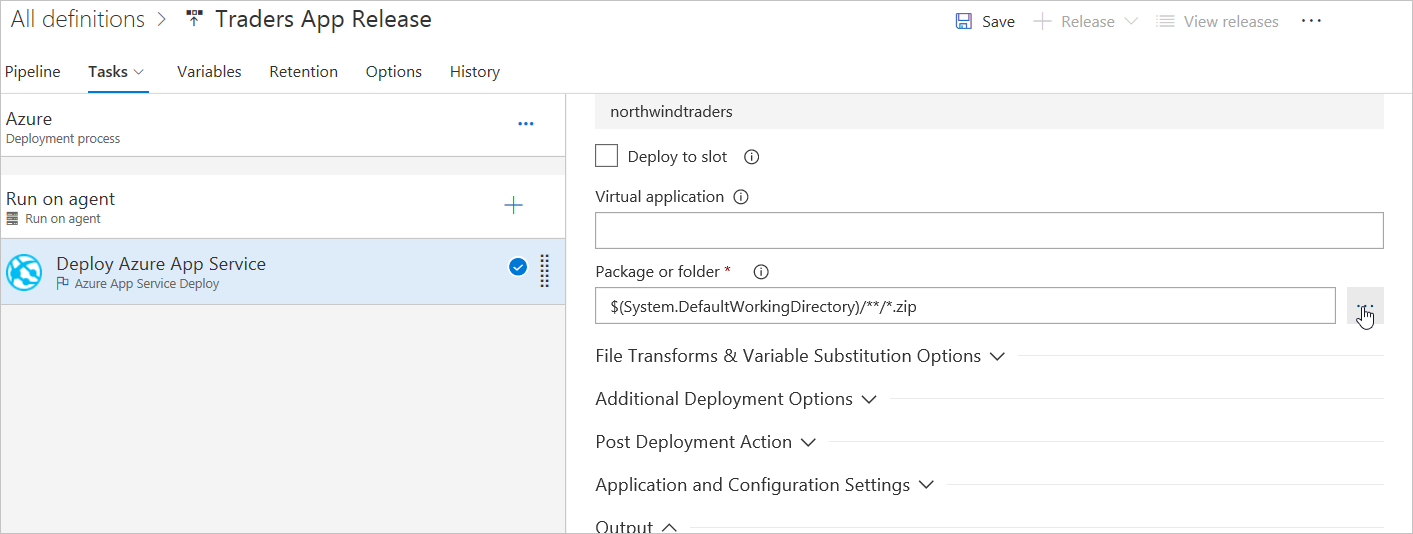

W menu Wdróż usługę aplikacja systemu Azure wybierz prawidłowy pakiet lub folder dla środowiska. Wybierz przycisk OK , aby wybrać lokalizację folderu.

Zapisz wszystkie zmiany i wróć do potoku wydania.

Dodaj nowy artefakt wybierający kompilację dla aplikacji usługi Azure Stack Hub.

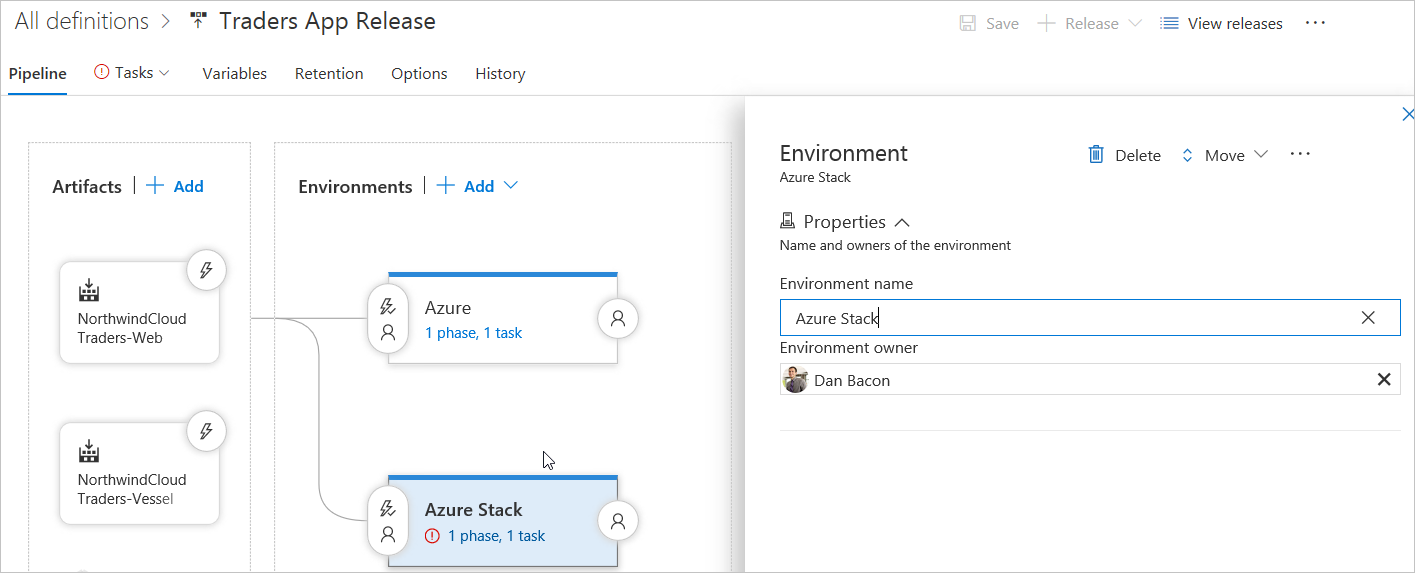

Dodaj jeszcze jedno środowisko, stosując wdrożenie usługi aplikacja systemu Azure.

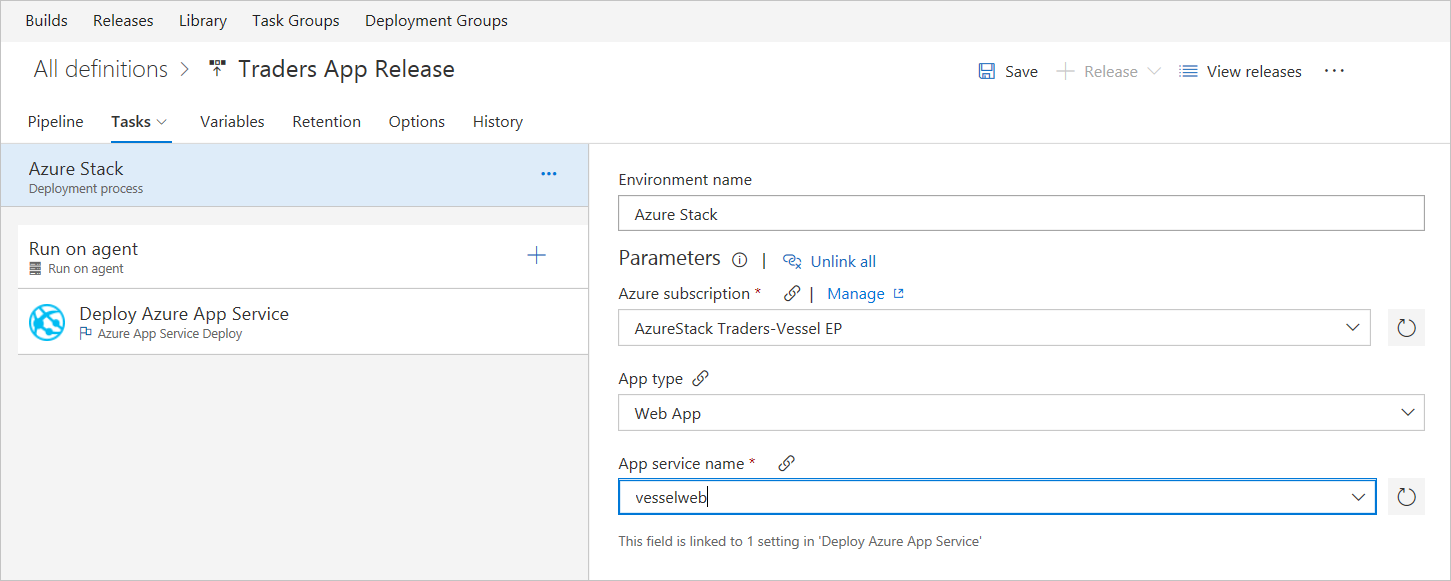

Nadaj nowe środowisko nazwę usłudze Azure Stack Hub.

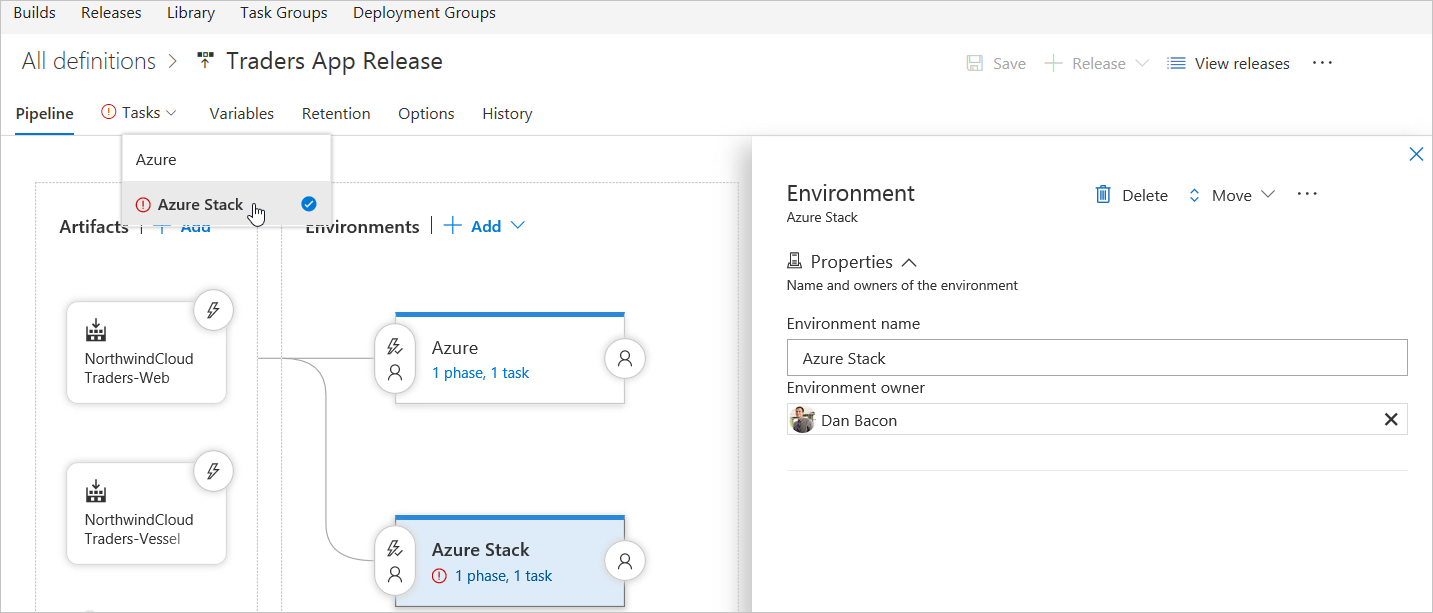

Znajdź środowisko usługi Azure Stack Hub na karcie Zadanie .

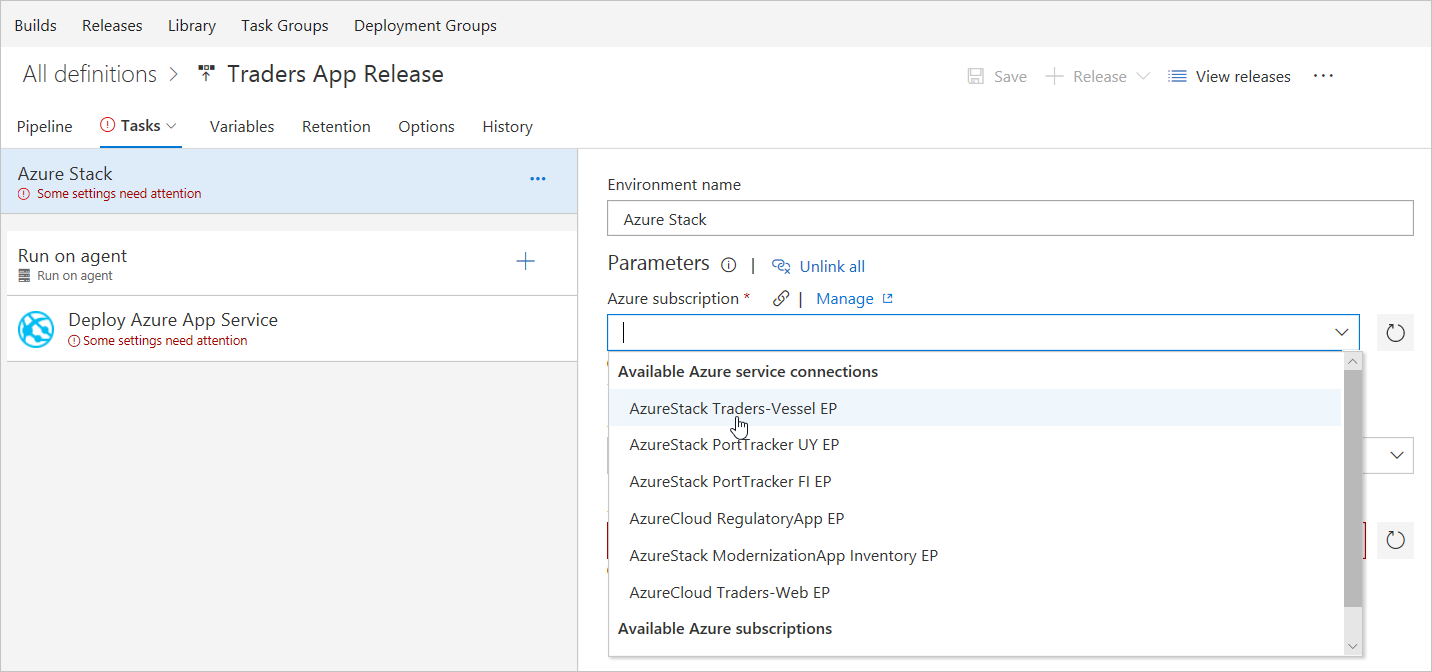

Wybierz subskrypcję punktu końcowego usługi Azure Stack Hub.

Ustaw nazwę aplikacji internetowej usługi Azure Stack Hub jako nazwę usługi App Service.

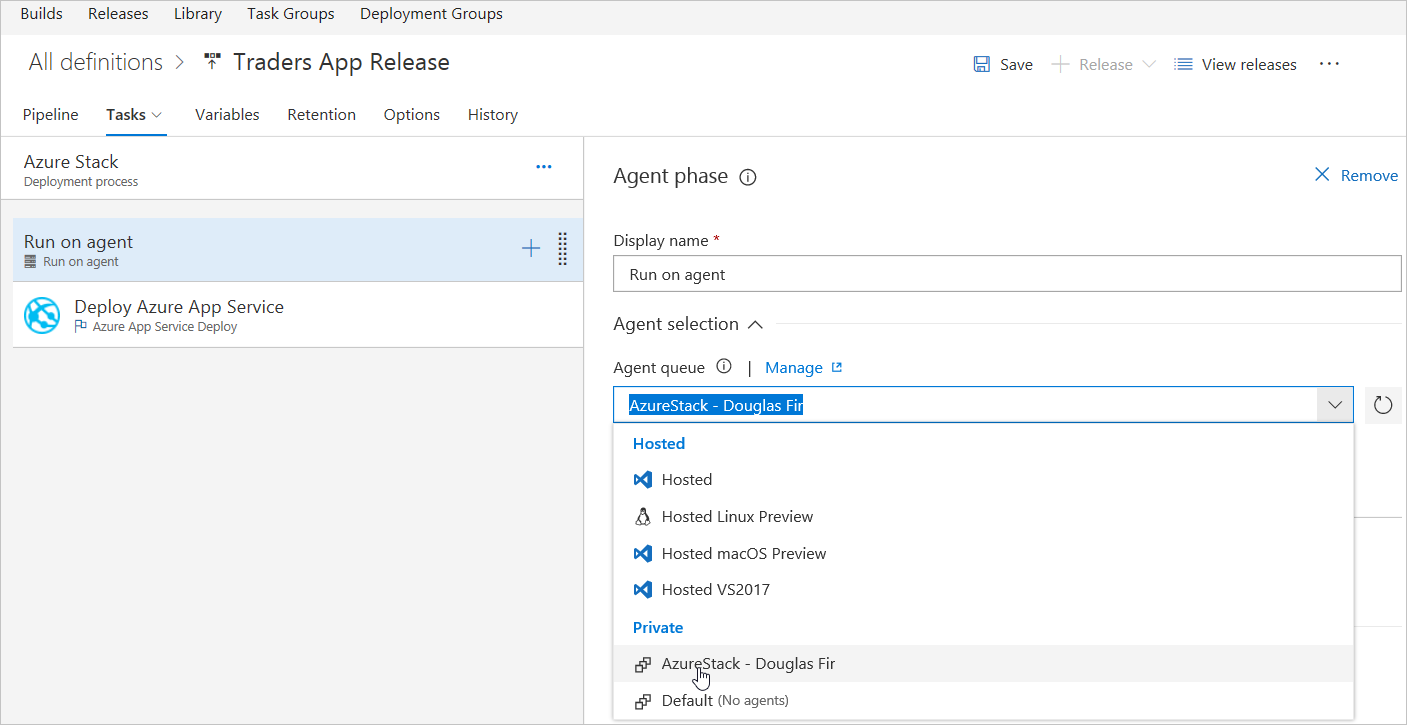

Wybierz agenta usługi Azure Stack Hub.

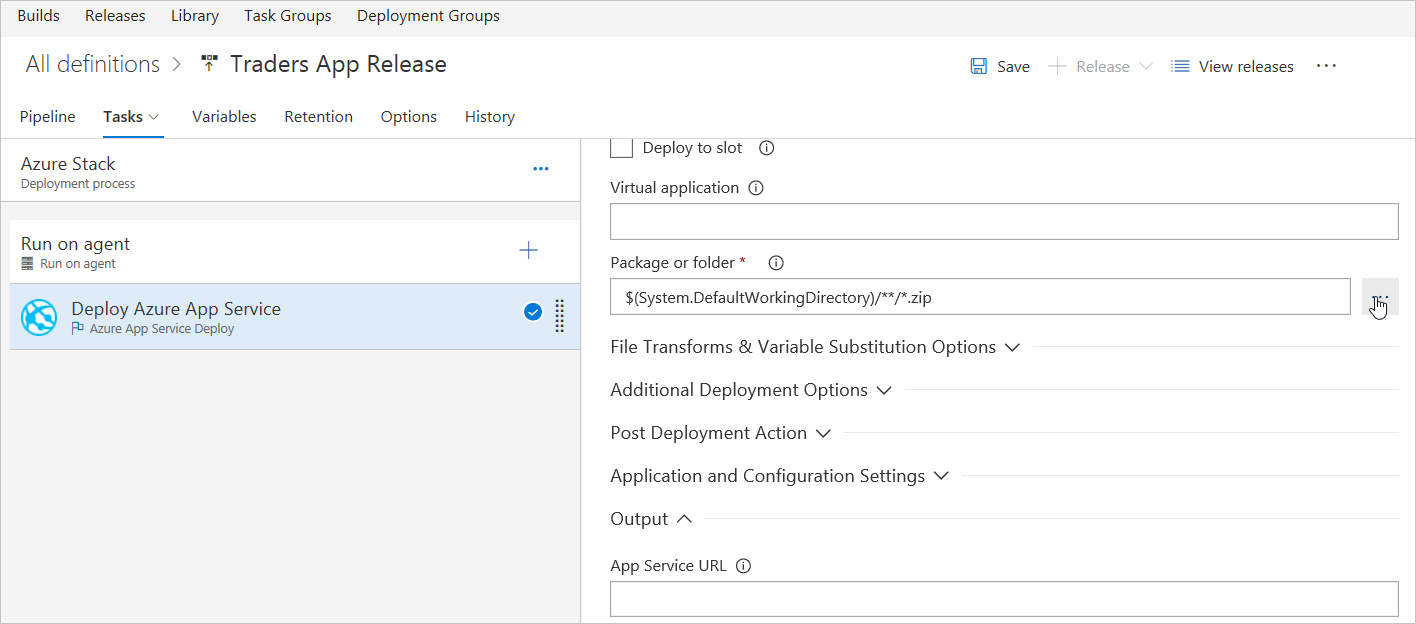

W sekcji Wdrażanie usługi aplikacja systemu Azure wybierz prawidłowy pakiet lub folder dla środowiska. Wybierz przycisk OK , aby wybrać lokalizację folderu.

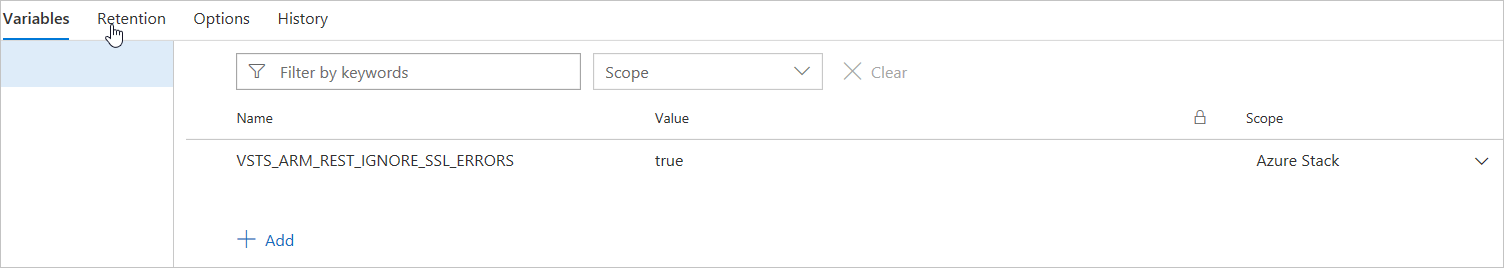

Na karcie Zmienna dodaj zmienną o nazwie

VSTS\_ARM\_REST\_IGNORE\_SSL\_ERRORS, ustaw jej wartość na wartość true, a zakres na wartość Azure Stack Hub.

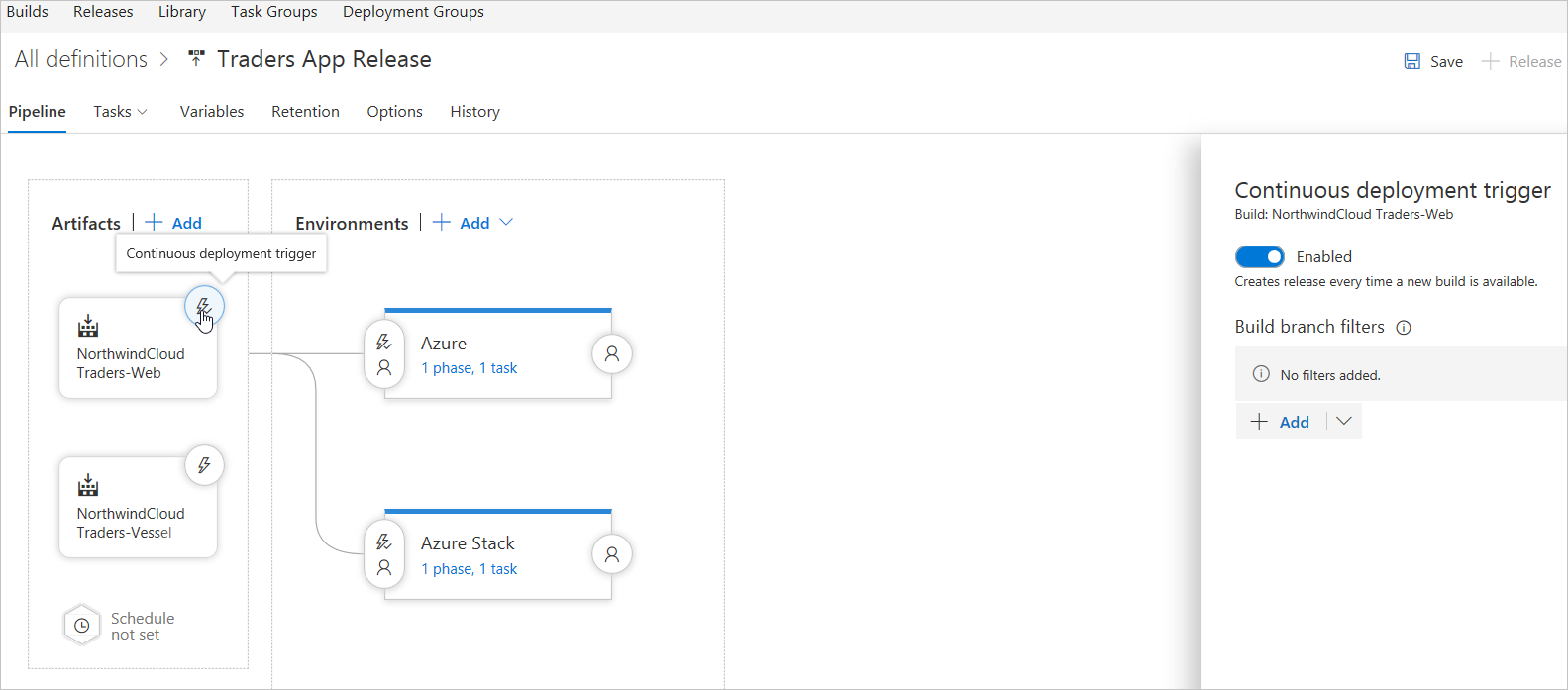

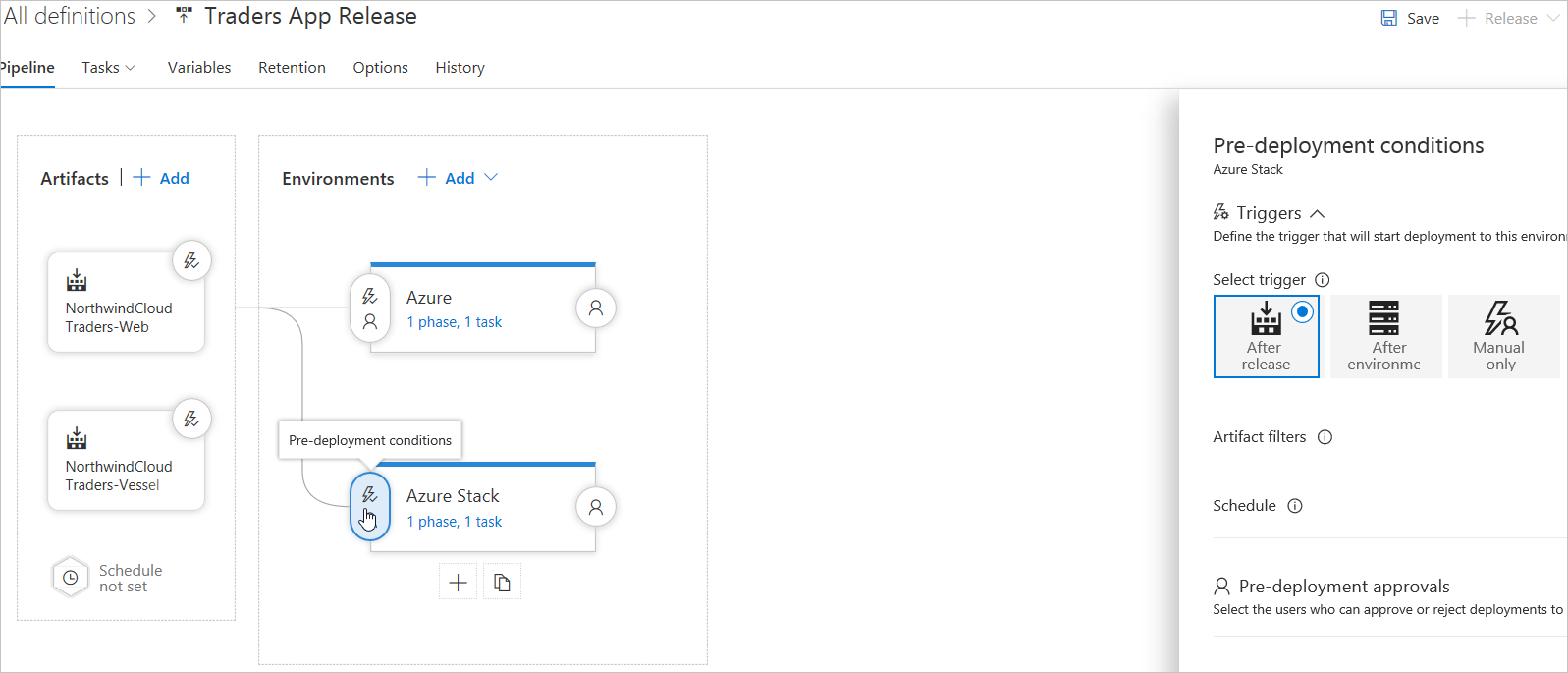

Wybierz ikonęWyzwalacz ciągłego wdrażania w artefaktach i włącz wyzwalacz ciągłego wdrażania.

Wybierz ikonę Warunki przed wdrożeniem w środowisku usługi Azure Stack Hub i ustaw wyzwalacz na Wartość Po wydaniu.

Zapisz wszystkie zmiany.

Uwaga

Niektóre ustawienia zadań mogły zostać automatycznie zdefiniowane jako zmienne środowiskowe podczas tworzenia definicji wydania na podstawie szablonu. Tych ustawień nie można modyfikować w ustawieniach zadania; Zamiast tego należy wybrać element środowiska nadrzędnego, aby edytować te ustawienia.

Część 2. Aktualizowanie opcji aplikacji internetowej

Usługa Azure App Service oferuje wysoce skalowalną i samonaprawialną usługę hostingu w Internecie.

- Mapuj istniejącą niestandardową nazwę DNS na usługę Azure Web Apps.

- Użyj rekordu CNAME i rekordu A, aby zamapować niestandardową nazwę DNS na usługę App Service.

Map an existing custom DNS name to Azure Web Apps (Mapowanie istniejącej niestandardowej nazwy DNS na aplikacje internetowe platformy Azure)

Uwaga

Użyj rekordu CNAME dla wszystkich niestandardowych nazw DNS z wyjątkiem domeny głównej (na przykład northwind.com).

Aby przeprowadzić migrację aktywnej witryny oraz jej nazwy domeny DNS do usługi App Service, zobacz Migrate an active DNS name to Azure App Service (Migrowanie aktywnej nazwy DNS do usługi Azure App Service).

Wymagania wstępne

Aby ukończyć to rozwiązanie:

Utwórz aplikację usługi App Service lub użyj aplikacji utworzonej dla innego rozwiązania.

Kup nazwę domeny i zapewnij dostęp do rejestru DNS dostawcy domeny.

Zaktualizuj plik strefy DNS dla domeny. Microsoft Entra ID zweryfikuje własność niestandardowej nazwy domeny. Użyj usługi Azure DNS dla rekordów Azure/Microsoft 365/external DNS na platformie Azure lub dodaj wpis DNS u innego rejestratora DNS.

Zarejestruj domenę niestandardową u rejestratora publicznego.

Zaloguj się do rejestratora nazw domen dla domeny. (Zatwierdzony administrator może być wymagany do wprowadzania aktualizacji DNS).

Zaktualizuj plik strefy DNS dla domeny, dodając wpis DNS dostarczony przez identyfikator Entra firmy Microsoft.

Aby na przykład dodać wpisy DNS dla northwindcloud.com i www.northwindcloud.com, skonfiguruj ustawienia DNS dla domeny głównej northwindcloud.com.

Uwaga

Nazwę domeny można kupić przy użyciu witryny Azure Portal. Aby zamapować niestandardową nazwę DNS na aplikację internetową, dla tej aplikacji internetowej musisz mieć płatną warstwę planu usługi App Service (Współdzielona, Podstawowa, Standardowa lub Premium).

Tworzenie i mapowanie rekordów CNAME i A

Uzyskiwanie dostępu do rekordów DNS u dostawcy domen

Uwaga

Użyj usługi Azure DNS, aby skonfigurować niestandardową nazwę DNS dla usługi Azure Web Apps. Aby uzyskać więcej informacji, zobacz Use Azure DNS to provide custom domain settings for an Azure service (Korzystanie z usługi Azure DNS w celu udostępnienia niestandardowych ustawień domeny dla usługi platformy Azure).

Zaloguj się do witryny internetowej głównego dostawcy.

Znajdź stronę służącą do zarządzania rekordami DNS. Każdy dostawca domeny ma własny interfejs rekordów DNS. Poszukaj obszarów witryny z etykietą Nazwa domeny, DNS lub Zarządzanie serwerami nazw.

Strona rekordów DNS można wyświetlić w obszarze Moje domeny. Znajdź link o nazwie Plik strefy, Rekordy DNS lub Konfiguracja zaawansowana.

Poniższy zrzut ekranu przedstawia przykład strony rekordów DNS:

W rejestratorze nazw domen wybierz pozycję Dodaj lub Utwórz , aby utworzyć rekord. Niektórzy dostawcy udostępniają różne linki na potrzeby dodawania różnych typów rekordów. Zapoznaj się z dokumentacją dostawcy.

Dodaj rekord CNAME, aby zamapować poddomenę na domyślną nazwę hosta aplikacji.

W przykładzie www.northwindcloud.com domeny dodaj rekord CNAME, który mapuje nazwę na

<app_name>.azurewebsites.net.

Po dodaniu rekordów CNAME strona rekordów DNS wygląda następująco:

Włączanie mapowania rekordów CNAME na platformie Azure

Na nowej karcie zaloguj się do witryny Azure Portal.

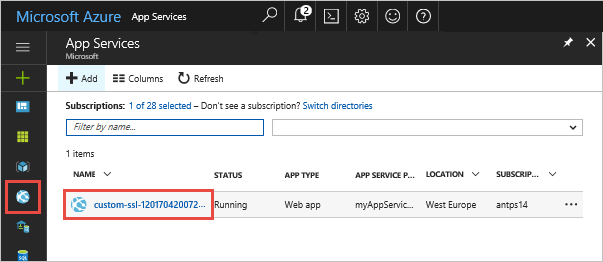

Wybierz pozycję App Services.

Wybierz pozycję Aplikacja internetowa.

W lewym obszarze nawigacji na stronie aplikacji w witrynie Azure Portal wybierz pozycję Domeny niestandardowe.

Wybierz ikonę + obok pozycji Dodaj nazwę hosta.

Wpisz w pełni kwalifikowaną nazwę domeny, na przykład

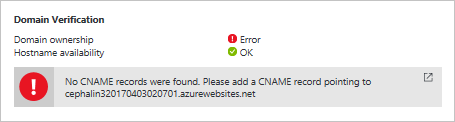

www.northwindcloud.com.Wybierz Potwierdź.

W przypadku wskazania dodaj dodatkowe rekordy innych typów (

AlubTXT) do rekordów DNS rejestratorów nazw domen. Platforma Azure udostępni wartości i typy tych rekordów:a. Rekord A do zmapowania adresu IP aplikacji.

b. Rekord TXT do zmapowania domyślnej nazwy hosta aplikacji

<app_name>.azurewebsites.net. Usługa App Service używa tego rekordu tylko w czasie konfiguracji, aby zweryfikować własność domeny niestandardowej. Po weryfikacji usuń rekord TXT.Wykonaj to zadanie na karcie rejestratora domen i odwołuj je do momentu aktywowania przycisku Dodaj nazwę hosta.

Upewnij się, że typ rekordu Nazwa hosta jest ustawiony na CNAME (www.example.com lub dowolną domenę podrzędną).

Wybierz przycisk Dodaj nazwę hosta.

Wpisz w pełni kwalifikowaną nazwę domeny, na przykład

northwindcloud.com.Wybierz Potwierdź. Opcja Dodaj jest aktywowana.

Upewnij się, że opcja Typ rekordu nazwy hosta jest ustawiona na wartość Rekord A (example.com).

Dodaj nazwę hosta.

Może upłynąć trochę czasu, aby nowe nazwy hostów zostały odzwierciedlone na stronie Domeny niestandardowe aplikacji. Spróbuj odświeżyć przeglądarkę, aby zaktualizować dane.

Jeśli wystąpi błąd, w dolnej części strony pojawi się powiadomienie o błędzie weryfikacji.

Uwaga

Powyższe kroki można powtórzyć, aby zamapować domenę z symbolami wieloznacznymi (*.northwindcloud.com). Dzięki temu można dodawać dodatkowe poddomeny do tej usługi aplikacji bez konieczności tworzenia oddzielnego rekordu CNAME dla każdego z nich. Postępuj zgodnie z instrukcjami rejestratora, aby skonfigurować to ustawienie.

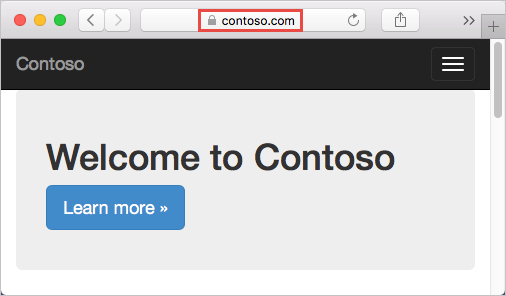

Testowanie w przeglądarce

Przejdź do skonfigurowanych wcześniej nazw DNS (na przykład northwindcloud.com lub www.northwindcloud.com).

Część 3. Wiązanie niestandardowego certyfikatu SSL

W tej części będziemy:

- Wiązanie niestandardowego certyfikatu SSL z usługą App Service.

- Wymuszanie protokołu HTTPS dla aplikacji.

- Automatyzowanie powiązania certyfikatu SSL za pomocą skryptów.

Uwaga

W razie potrzeby uzyskaj certyfikat SSL klienta w witrynie Azure Portal i powiąż go z aplikacją internetową. Aby uzyskać więcej informacji, zobacz samouczek dotyczący certyfikatów usługi App Service.

Wymagania wstępne

Aby ukończyć to rozwiązanie:

- Utwórz aplikację usługi App Service.

- Zamapuj niestandardową nazwę DNS na aplikację internetową.

- Uzyskaj certyfikat SSL od zaufanego urzędu certyfikacji i użyj klucza do podpisania żądania.

Wymagania dotyczące certyfikatu protokołu SSL

Aby używać certyfikatu w usłudze App Service, musi on spełniać wszystkie następujące wymagania:

Podpisany przez zaufany urząd certyfikacji.

Wyeksportowane jako plik PFX chroniony hasłem.

Zawiera klucz prywatny o długości co najmniej 2048 bitów.

Zawiera wszystkie certyfikaty pośrednie łańcucha certyfikatów.

Uwaga

Certyfikaty kryptografii krzywej eliptycznej (ECC) działają z usługą App Service, ale nie są uwzględnione w tym przewodniku. Aby uzyskać pomoc w tworzeniu certyfikatów ECC, zapoznaj się z urzędem certyfikacji.

Przygotowywanie aplikacji internetowej

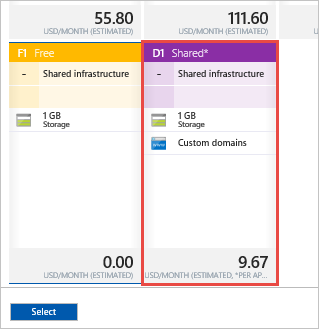

Aby powiązać niestandardowy certyfikat SSL z aplikacją internetową, plan usługi App Service musi znajdować się w warstwie Podstawowa, Standardowa lub Premium .

Logowanie się do platformy Azure

Otwórz witrynę Azure Portal i przejdź do aplikacji internetowej.

W menu po lewej stronie wybierz pozycję App Services, a następnie wybierz nazwę aplikacji internetowej.

Sprawdzanie warstwy cenowej

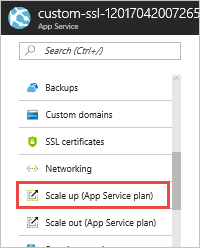

W obszarze nawigacji po lewej stronie aplikacji internetowej przewiń do sekcji Ustawienia i wybierz pozycję Skaluj w górę (plan usługi App Service).

Upewnij się, że aplikacja internetowa nie znajduje się w warstwie Bezpłatna ani Współdzielona . Bieżąca warstwa aplikacji internetowej jest wyróżniona w ciemnoniebieskim polu.

Niestandardowy protokół SSL nie jest obsługiwany w warstwie Bezpłatna ani Współdzielona. Aby przeprowadzić skalowanie w górę, wykonaj kroki opisane w następnej sekcji lub na stronie Wybieranie warstwy cenowej i przejdź do sekcji Przekazywanie i wiązanie certyfikatu SSL.

Skalowanie w górę planu usługi App Service

Wybierz jedną z następujących warstw: Podstawowa, Standardowa lub Premium.

Wybierz pozycję Wybierz.

Operacja skalowania zostanie ukończona po wyświetleniu powiadomienia.

Wiązanie certyfikatu SSL i scalanie certyfikatów pośrednich

Scal wiele certyfikatów w łańcuchu.

Otwórz każdy certyfikat otrzymany w edytorze tekstów.

Utwórz plik dla scalonego certyfikatu o nazwie mergedcertificate.crt. W edytorze tekstów skopiuj zawartość każdego certyfikatu do tego pliku. Kolejność certyfikatów powinna być zgodna z kolejnością w łańcuchu certyfikatów, poczynając od Twojego certyfikatu i kończąc na certyfikacie głównym. Wygląda to następująco:

-----BEGIN CERTIFICATE----- <your entire Base64 encoded SSL certificate> -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- <The entire Base64 encoded intermediate certificate 1> -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- <The entire Base64 encoded intermediate certificate 2> -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- <The entire Base64 encoded root certificate> -----END CERTIFICATE-----

Eksportowanie certyfikatu do pliku PFX

Wyeksportuj scalony certyfikat SSL z kluczem prywatnym wygenerowany przez certyfikat.

Plik klucza prywatnego jest tworzony za pośrednictwem protokołu OpenSSL. Aby wyeksportować certyfikat do pliku PFX, uruchom następujące polecenie i zastąp symbole <private-key-file> zastępcze i ścieżką klucza prywatnego oraz <merged-certificate-file> scalony plik certyfikatu:

openssl pkcs12 -export -out myserver.pfx -inkey <private-key-file> -in <merged-certificate-file>

Po wyświetleniu monitu zdefiniuj hasło eksportu do przekazania certyfikatu SSL do usługi App Service później.

Gdy usługi IIS lub Certreq.exe są używane do generowania żądania certyfikatu, zainstaluj certyfikat na komputerze lokalnym, a następnie wyeksportuj certyfikat do pliku PFX.

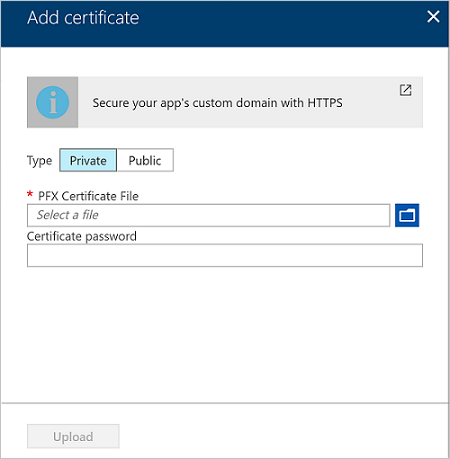

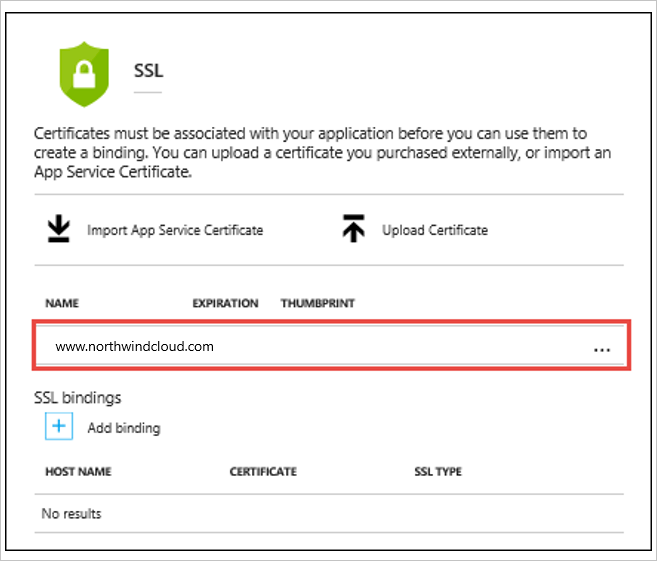

Przekazywanie certyfikatu SSL

Wybierz pozycję Ustawienia protokołu SSL w obszarze nawigacji po lewej stronie aplikacji internetowej.

Wybierz pozycję Przekaż certyfikat.

W pliku certyfikatu PFX wybierz pozycję Plik PFX.

W polu Hasło certyfikatu wpisz hasło utworzone podczas eksportowania pliku PFX.

Wybierz Przekaż.

Gdy usługa App Service zakończy przekazywanie certyfikatu, zostanie wyświetlona na stronie ustawień protokołu SSL.

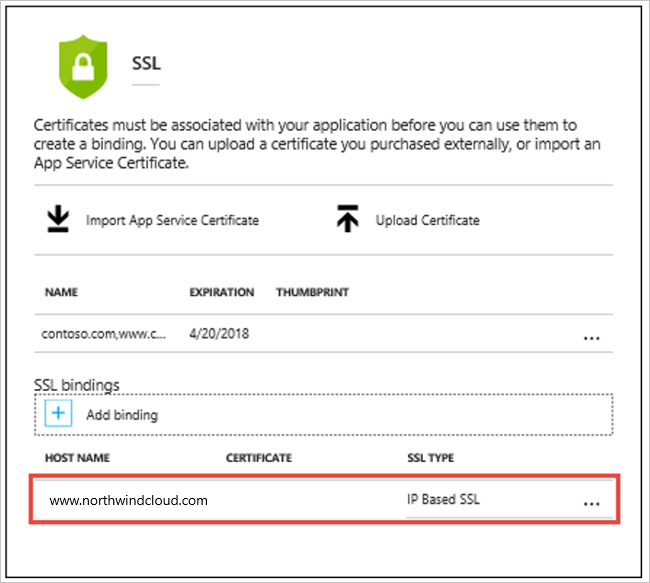

Wiązanie certyfikatu protokołu SSL

W sekcji Powiązania SSL wybierz pozycję Dodaj powiązanie.

Uwaga

Jeśli certyfikat został przekazany, ale nie jest wyświetlany na liście rozwijanej Nazwa hosta, spróbuj odświeżyć stronę przeglądarki.

Na stronie Dodawanie powiązania SSL użyj list rozwijanych, aby wybrać nazwę domeny do zabezpieczenia i certyfikat do użycia.

W obszarze Typ protokołu SSL wybierz, czy ma być używane Oznaczanie nazwy serwera (SNI, Server Name Indication), czy też protokół SSL oparty na protokole IP.

Protokół SSL oparty na protokole SNI: można dodać wiele powiązań SSL opartych na protokole SNI. Ta opcja umożliwia zabezpieczenie wielu domen na tym samym adresie IP za pomocą wielu certyfikatów protokołu SSL. Większość nowoczesnych przeglądarek (w tym programy Internet Explorer, Chrome, Firefox i Opera) obsługuje funkcję SNI. Bardziej szczegółowe informacje dotyczące obsługi przeglądarek możesz znaleźć w artykule Server Name Indication (Oznaczanie nazwy serwera).

Protokół SSL oparty na protokole IP: można dodać tylko jedno powiązanie SSL oparte na protokole IP. Ta opcja umożliwia zabezpieczenie dedykowanego publicznego adresu IP za pomocą tylko jednego certyfikatu protokołu SSL. Aby zabezpieczyć wiele domen, należy zabezpieczyć je wszystkie przy użyciu tego samego certyfikatu SSL. Protokół SSL oparty na protokole IP jest tradycyjną opcją powiązania SSL.

Wybierz pozycję Dodaj powiązanie.

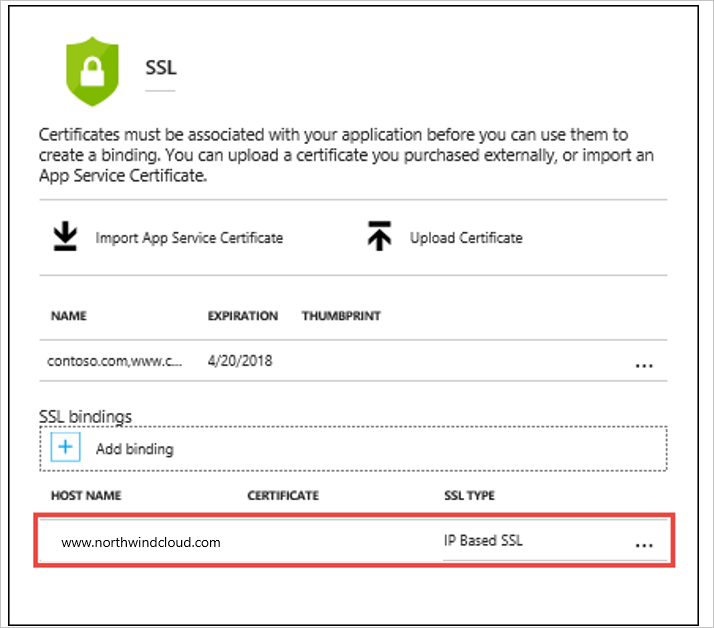

Po zakończeniu przekazywania certyfikatu usługa App Service jest wyświetlana w sekcjach Powiązania SSL.

Ponowne mapowanie rekordu A dla protokołu IP SSL

Jeśli protokół SSL oparty na protokole IP nie jest używany w aplikacji internetowej, przejdź do sekcji Testowanie protokołu HTTPS dla domeny niestandardowej.

Domyślnie aplikacja internetowa używa udostępnionego publicznego adresu IP. Gdy certyfikat jest powiązany z protokołem SSL opartym na protokole IP, usługa App Service tworzy nowy i dedykowany adres IP dla aplikacji internetowej.

Gdy rekord A jest mapowany na aplikację internetową, rejestr domen musi zostać zaktualizowany przy użyciu dedykowanego adresu IP.

Strona Domena niestandardowa zostanie zaktualizowana o nowy, dedykowany adres IP. Skopiuj ten adres IP, a następnie ponownie zamapuj rekord A na ten nowy adres IP.

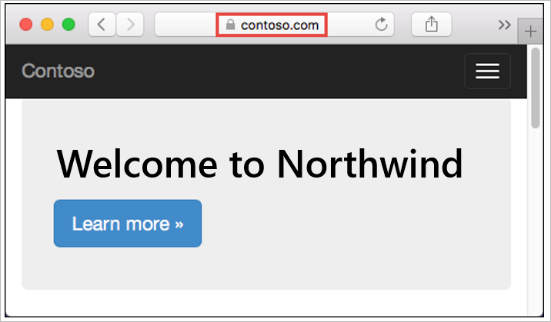

Testowanie protokołu HTTPS

W różnych przeglądarkach przejdź do strony , aby https://<your.custom.domain> upewnić się, że aplikacja internetowa jest obsługiwana.

Uwaga

Jeśli wystąpią błędy weryfikacji certyfikatu, przyczyną może być certyfikat z podpisem własnym lub certyfikaty pośrednie mogły zostać pominięte podczas eksportowania do pliku PFX.

Wymuszanie protokołu HTTPS

Domyślnie każda osoba może uzyskać dostęp do aplikacji internetowej przy użyciu protokołu HTTP. Wszystkie żądania HTTP do portu HTTPS mogą być przekierowywane.

Na stronie aplikacji internetowej wybierz pozycję Ustawienia umowy SLA. Następnie w pozycji Tylko HTTPS wybierz opcję Włączone.

Po zakończeniu operacji przejdź do dowolnego adresu URL HTTP wskazującego aplikację. Na przykład:

- <https:// app_name.azurewebsites.net>

https://northwindcloud.comhttps://www.northwindcloud.com

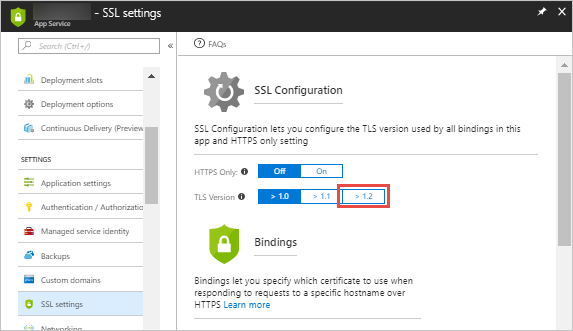

Wymuszanie protokołu TLS 1.1/1.2

Aplikacja domyślnie zezwala na protokół TLS 1.0, który nie jest już uznawany za bezpieczny przez standardy branżowe (takie jak PCI DSS). Aby wymusić nowsze wersje protokołu TLS, wykonaj następujące kroki:

Na stronie aplikacji internetowej w obszarze nawigacji po lewej stronie wybierz pozycję Ustawienia protokołu SSL.

W obszarze Wersja protokołu TLS wybierz minimalną wersję protokołu TLS.

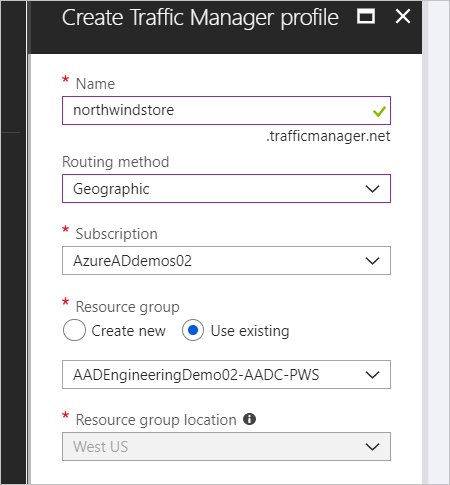

Tworzenie profilu usługi Traffic Manager

Wybierz pozycję Utwórz zasób>Profil>>usługi Traffic Manager Utwórz.

W obszarze Tworzenie profilu usługi Traffic Manager podaj następujące informacje:

W polu Nazwa podaj nazwę profilu. Ta nazwa musi być unikatowa w obrębie strefy manager.net ruchu i powoduje, że nazwa DNS, trafficmanager.net, która jest używana do uzyskiwania dostępu do profilu usługi Traffic Manager.

W obszarze Metoda routingu wybierz metodę routingu geograficznego.

W obszarze Subskrypcja wybierz subskrypcję, w ramach której chcesz utworzyć ten profil.

W obszarze Grupy zasobów utwórz nową grupę zasobów, w której zostanie umieszczony ten profil.

W obszarze Lokalizacja grupy zasobów wybierz lokalizację grupy zasobów. To ustawienie odnosi się do lokalizacji grupy zasobów i nie ma wpływu na profil usługi Traffic Manager wdrożony globalnie.

Wybierz pozycję Utwórz.

Po zakończeniu globalnego wdrażania profilu usługi Traffic Manager jest on wymieniony w odpowiedniej grupie zasobów jako jeden z zasobów.

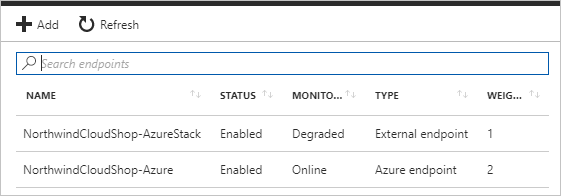

Dodawanie punktów końcowych usługi Traffic Manager

Na pasku wyszukiwania portalu wyszukaj nazwę profilu usługi Traffic Manager utworzoną w poprzedniej sekcji i wybierz profil usługi Traffic Manager w wyświetlonych wynikach.

W profilu usługi Traffic Manager w sekcji Ustawienia wybierz pozycję Punkty końcowe.

Wybierz Dodaj.

Dodawanie punktu końcowego usługi Azure Stack Hub.

W polu Typ wybierz pozycję Zewnętrzny punkt końcowy.

Podaj nazwę dla tego punktu końcowego, najlepiej nazwę usługi Azure Stack Hub.

W przypadku w pełni kwalifikowanej nazwy domeny (FQDN) użyj zewnętrznego adresu URL aplikacji internetowej usługi Azure Stack Hub.

W obszarze Mapowanie geograficzne wybierz region/kontynent, na którym znajduje się zasób. Na przykład Europa.

Z wyświetlonej listy rozwijanej Kraj/Region wybierz kraj/region, który ma zastosowanie do tego punktu końcowego. Na przykład Niemcy.

Pozycję Dodaj jako wyłączone pozostaw niezaznaczoną.

Wybierz przycisk OK.

Dodawanie punktu końcowego platformy Azure:

W polu Typ wybierz pozycję Punkt końcowy platformy Azure.

Podaj nazwę punktu końcowego.

W polu Docelowy typ zasobu wybierz pozycję App Service.

W obszarze Zasób docelowy wybierz pozycję Wybierz usługę aplikacji, aby wyświetlić listę usługi Web Apps w ramach tej samej subskrypcji. W obszarze Zasób wybierz usługę App Service używaną jako pierwszy punkt końcowy.

W obszarze Mapowanie geograficzne wybierz region/kontynent, na którym znajduje się zasób. Na przykład Ameryka Północna/Ameryka Środkowa/Karaiby.

Na wyświetlonej liście rozwijanej Kraj/Region pozostaw to miejsce puste, aby wybrać wszystkie powyższe grupy regionalne.

Pozycję Dodaj jako wyłączone pozostaw niezaznaczoną.

Wybierz pozycję OK.

Uwaga

Utwórz co najmniej jeden punkt końcowy z zakresem geograficznym Wszystkie (świat), aby służyć jako domyślny punkt końcowy dla zasobu.

Po zakończeniu dodawania obu punktów końcowych są one wyświetlane w profilu usługi Traffic Manager wraz ze stanem monitorowania jako Online.

Globalne przedsiębiorstwo korzysta z możliwości dystrybucji geograficznej platformy Azure

Kierowanie ruchu danych za pośrednictwem usługi Azure Traffic Manager i punktów końcowych specyficznych dla lokalizacji geograficznej umożliwia globalnym przedsiębiorstwom przestrzeganie przepisów regionalnych oraz zapewnienie zgodności i bezpieczeństwa danych, co ma kluczowe znaczenie dla sukcesu lokalnych i zdalnych lokalizacji biznesowych.

Następne kroki

- Aby dowiedzieć się więcej na temat wzorców chmury platformy Azure, zobacz Wzorce projektowania chmury.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla