Microsoft Defender for Endpoint ja Microsoft Defender virustentorjunnan poissulkemisten hallinta

Koskee seuraavia:

- Microsoft Defenderin virustentorjunta

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

Käyttöympäristöt

- Windows

Huomautus

Microsoftin MVP:nä Fabian Bader on osallistunut tähän artikkeliin ja antanut siitä materiaalista palautetta.

Microsoft Defender for Endpoint sisältää useita erilaisia ominaisuuksia kehittyneiden kyberuhkia ehkäisevien, havaittujen, tutkivien ja niihin reagoivien valmiuksien avulla. Nämä ominaisuudet sisältävät seuraavan sukupolven suojauksen (joka sisältää Microsoft Defender virustentorjunnan). Kuten minkä tahansa päätepisteen suojauksen tai virustentorjuntaratkaisun kohdalla, Defender for Endpoint tai Microsoft Defender virustentorjunta voi havaita tiedostoja, kansioita tai prosesseja, jotka eivät todellisuudessa ole uhka. Nämä entiteetit voidaan estää tai lähettää karanteeniin, vaikka ne eivät oikeasti ole uhka.

Voit ryhtyä tiettyihin toimiin estääksesi false-positiivisten ja vastaavien ongelmien esiintymisen. Näitä toimintoja ovat esimerkiksi seuraavat:

- Tiedoston lähettäminen Microsoftille analyysia varten

- Hälytyksen estäminen

- Poissulkemisen tai ilmaisimen lisääminen

Tässä artikkelissa kerrotaan, miten nämä toiminnot toimivat, ja kuvataan erilaisia poissulkemisia, jotka voidaan määrittää Defender for Endpointille ja Microsoft Defender Virustentorjuntaohjelmalle.

Varoitus

Poissulkemisten määrittäminen vähentää Defenderin päätepisteelle ja Microsoft Defender virustentorjuntaohjelmalle tarjoamaa suojaustasoa. Käytä poissulkemisia viimeisenä keinona ja varmista, että määrität vain tarpeelliset poikkeukset. Tarkista poikkeukset säännöllisesti ja poista ne, joita et enää tarvitse. Katso Tärkeitä kohtia poissulkemisista ja yleisistä virheistä.

Lähetykset, tukahduttaminen ja poissulkemiset

Kun käsittelet vääriä positiivisia kohteita tai tunnettuja entiteettejä, jotka tuottavat ilmoituksia, sinun ei välttämättä tarvitse lisätä poissulkemista. Joskus hälytyksen luokitteleminen ja piilottaminen riittää. Suosittelemme, että lähetät Microsoftille myös false-positiiviset (ja false-negatiiviset) analyysia varten. Seuraavassa taulukossa kuvataan joitakin skenaarioita ja mitä toimia on suoritettava tiedostojen lähettämisen, ilmoitusten estojen ja poissulkemisten suhteen.

| Skenaario | Huomioon otettavat vaiheet |

|---|---|

| Epätosi-positiivinen: Entiteetti, kuten tiedosto tai prosessi, havaittiin ja tunnistettiin haitalliseksi, vaikka entiteetti ei ole uhka. | 1. Tarkista ja luokittele hälytykset , jotka on luotu havaitun entiteetin tuloksena. 2. Piilota tunnetun entiteetin ilmoitus. 3. Tarkista tunnistettuun entiteettiin tehdyt korjaustoiminnot . 4. Lähetä false-positiivinen Microsoftille analyysia varten. 5. Määritä entiteetille poikkeus (vain tarvittaessa). |

| Suorituskykyongelmia , kuten jokin seuraavista ongelmista: - Järjestelmässä on suuri suoritinkäyttö tai muita suorituskykyongelmia. - Järjestelmässä on muistivuoto-ongelmia. - Sovelluksen lataaminen laitteisiin on hidasta. - Sovelluksen tiedoston avaaminen laitteissa on hidasta. |

1. Kerää Microsoft Defender virustentorjuntaohjelman diagnostiikkatietoja. 2. Jos käytät muuta kuin Microsoftin virustentorjuntaratkaisua, kysy toimittajalta tarvittavia poissulkemisia. 3. Analysoi Microsoftin suojausloki nähdäksesi arvioidun suorituskyvyn vaikutuksen. 4. Määritä Microsoft Defender virustentorjuntaohjelmalle poikkeus (tarvittaessa). 5. Create Defender for Endpoint -ilmaisimen (vain tarvittaessa). |

| Yhteensopivuusongelmia muiden kuin Microsoftin virustentorjuntatuotteiden kanssa. Esimerkki: Defender for Endpoint on riippuvainen laitteiden suojaustietojen päivityksistä riippumatta siitä, onko käytössä Microsoft Defender virustentorjuntaohjelma vai muu kuin Microsoftin virustentorjuntaratkaisu. |

1. Jos käytät virustentorjuntaohjelmana muuta kuin Microsoftin virustentorjuntaohjelmaa, aseta Microsoft Defender virustentorjunta passiivitilaan. 2. Jos olet vaihtamassa ei-Microsoftin virustentorjunta-/haittaohjelmistontorjuntaratkaisusta Defender for Endpointiin, katso Kohta Siirtyminen Defender for Endpointiin. Näitä ohjeita ovat seuraavat: - Poissulkemiset, jotka sinun on ehkä määritettävä muille kuin Microsoftin virustentorjunta- tai haittaohjelmien torjuntaratkaisuille. - Poissulkemiset, jotka sinun on ehkä määritettävä virustentorjuntaa Microsoft Defender varten, ja - Vianmääritystiedot (siltä varalta, että jokin menee vikaan siirrettäessä). |

Tärkeää

"Salli"-ilmaisin on vahvin poissulkemisen tyyppi, jonka voit määrittää Defender for Endpointissa. Muista käyttää ilmaisimia säästeliäästi (vain tarvittaessa) ja tarkista kaikki poikkeukset säännöllisesti.

Tiedostojen lähettäminen analyysia varten

Jos sinulla on tiedosto, joka on mielestäsi virheellisesti havaittu haittaohjelmaksi (väärä positiivinen) tai tiedosto, jonka epäilet olevan haittaohjelma, vaikka sitä ei olisi havaittu (väärä negatiivinen), voit lähettää tiedoston Microsoftille analyysia varten. Lähetyksesi tarkistetaan välittömästi, ja Microsoftin tietoturva-analyytikot tarkistavat sen. Voit tarkistaa lähetyksesi tilan lähetyshistoriasivulla.

Tiedostojen lähettäminen analyysia varten auttaa vähentämään false-positiivisia ja false-negatiivisia arvoja kaikille asiakkaille. Lisätietoja on seuraavissa artikkeleissa:

- Lähetä tiedostot analyysia varten (kaikkien asiakkaiden käytettävissä)

- Lähetä tiedostoja Defender for Endpointin uuden yhdistetyn lähetysportaalin avulla (saatavilla asiakkaille, joilla on Defender for Endpoint -palvelupaketti 2 tai Microsoft Defender XDR)

Ilmoitusten estäminen

Jos saat Microsoft Defender portaalissa ilmoituksia työkaluista tai prosesseista, joiden tiedät olevan uhka, voit estää ilmoitukset. Jos haluat estää ilmoituksen näyttämisen, luo piilotussääntö ja määritä, mitä toimintoja sille suoritetaan muissa identtisissä ilmoituksista. Voit luoda piilotussääntöjä tietylle ilmoituksille yhdessä laitteessa tai kaikille ilmoituksille, joilla on sama otsikko koko organisaatiossasi.

Lisätietoja on seuraavissa artikkeleissa:

- Piilota ilmoitukset

- Esittelyssä uusi ilmoitusten estämisen kokemus (Defender for Endpoint)

Poikkeukset ja indikaattorit

Joskus termiä poissulkemiset käytetään viittaamaan poikkeuksiin, jotka koskevat Defender for Endpointia ja Microsoft Defender virustentorjuntaa. Tarkempi tapa kuvata näitä poikkeuksia on seuraava:

- Defenderin päätepisteen ilmaisimet; (joka koskee Kaikkia Defenderin päätepisteitä ja Microsoft Defender virustentorjuntaa) ja

- Virustentorjuntaa Microsoft Defender koskevat poikkeukset.

Seuraavassa taulukossa on yhteenveto poissulkemistyypeistä, jotka voidaan määrittää Defender for Endpointille ja Microsoft Defender virustentorjuntaohjelmalle.

Vihje

- Defender for Endpoint Plan 1 on saatavilla erillisenä suunnitelmana, ja se sisältyy Microsoft 365 E3.

- Defender for Endpoint Plan 2 on saatavilla erillisenä suunnitelmana, ja se sisältyy Microsoft 365 E5.

- Jos sinulla on Microsoft 365 E3 tai E5, muista määrittää Defender for Endpoint -ominaisuudet.

| Tuote/palvelu | Poissulkemistyypit |

|---|---|

| Microsoft Defenderin virustentorjunta Defender for Endpoint Plan 1 tai Plan 2 |

- Automaattiset poikkeukset (aktiivisille rooleille Windows Server 2016:ssa ja uudemmissa versioissa) - Sisäiset poikkeukset (Windows-käyttöjärjestelmätiedostoille) - Mukautetut poikkeukset, kuten prosessipohjaiset poikkeukset, kansion sijaintiin perustuvat poikkeukset, tiedostotunnisteen poikkeukset tai tilannekohtaiset tiedosto- ja kansiopoikkeukset - Mukautetut korjaustoiminnot , jotka perustuvat uhkien vakavuusasteisiin tai tiettyihin uhkiin Defender for Endpointin palvelupaketti 1:n ja 2:n erilliset versiot eivät sisällä palvelimen käyttöoikeuksia. Jos haluat käyttää perehdytyspalvelimia, tarvitset toisen käyttöoikeuden, kuten Microsoft Defender for Endpoint palvelimille tai Microsoft Defender palvelimelle palvelupaketti 1 tai 2. Lisätietoja on artikkelissa Defender for Endpointin käyttöönotto Windows Serverissä. Jos käytät Microsoft Defender for Business pientä tai keskisuurta yritystä, saat Microsoft Defender for Business servers. |

| Defender for Endpoint Plan 1 tai Plan 2 | - Tiedostojen, varmenteiden tai IP-osoitteiden, URL-osoitteiden tai toimialueiden ilmaisimet - Hyökkäyksen pinnan vähentämisen poikkeukset - Valvotun kansion käytön poikkeukset |

| Defender for Endpoint Plan 2 | Automaatiokansion poikkeukset (automatisoitua tutkintaa ja korjaamista varten) |

Seuraavissa osioissa kuvataan näitä poissulkemisia yksityiskohtaisemmin:

- Microsoft Defenderin virustentorjunnan poikkeukset

- Defender for Endpoint -ilmaisimet

- Hyökkäyksen pinnan vähentämisen poikkeukset

- Valvotun kansion käytön poikkeukset

- Automaatiokansion poikkeukset (automatisoitua tutkintaa ja korjaamista varten)

Microsoft Defenderin virustentorjunnan poikkeukset

Microsoft Defender virustentorjuntaa koskevat poikkeukset voivat koskea virustentorjuntatarkistuksia ja/tai reaaliaikaista suojausta. Näitä poissulkemisia ovat esimerkiksi seuraavat:

- Automaattiset poikkeukset (palvelinrooleille Windows Server 2016:ssa ja uudemmissa versioissa)

- Sisäiset poikkeukset (käyttöjärjestelmätiedostoille kaikissa Windows-versioissa)

- Mukautetut poikkeukset (tarvittaessa määrittämiäsi tiedostoja ja kansioita varten)

- Mukautetut korjaustoiminnot (havaittujen uhkien varalta tapahtuvien toimintojen määrittämiseksi)

Automaattiset poikkeukset

Automaattiset poikkeukset (joita kutsutaan myös automaattisiksi palvelinroolien poissulkemisiksi) sisältävät poikkeuksia Windows Serverin palvelinrooleille ja -ominaisuuksille. Näitä poissulkemisia ei tarkastetaan reaaliaikaisen suojauksen avulla, mutta ne tarkistetaan edelleen nopeasti, kokonaan tai tarvittaessa.

Esimerkkeinä:

- Tiedostojen replikointipalvelu (FRS)

- Hyper-V

- SYSVOL

- Active Directory

- DNS-palvelin

- Tulostuspalvelin

- WWW-palvelin

- Windows Server Update Services

- ... ja paljon muuta.

Huomautus

Palvelinroolien automaattisia poissulkemisia ei tueta Windows Server 2012 R2:ssa. Jos palvelimeen on asennettu Windows Server 2012 R2, johon on asennettu Active Directory -toimialueen palvelut (AD DS) -palvelinrooli, toimialueen ohjauskoneiden poikkeukset on määritettävä manuaalisesti. Katso Active Directoryn poikkeukset.

Lisätietoja on kohdassa Automaattisen palvelimen roolin poikkeukset.

Sisäänrakennetut poikkeukset

Sisäiset poikkeukset sisältävät tiettyjä käyttöjärjestelmätiedostoja, jotka Microsoft Defender virustentorjuntaohjelma jättää pois kaikissa Windowsin versioissa (mukaan lukien Windows 10, Windows 11 ja Windows Server).

Esimerkkeinä:

%windir%\SoftwareDistribution\Datastore\*\Datastore.edb%allusersprofile%\NTUser.pol- Windows Update tiedostot

- Windowsin suojaus tiedostot

- ... ja paljon muuta.

Luettelo Windowsin sisäisistä poissulkemisista pidetään ajan tasalla uhkamaiseman muuttuessa. Lisätietoja näistä poissulkemisista on artikkelissa Microsoft Defender virustentorjunnan poikkeukset Windows Serverissä: Sisäiset poikkeukset.

Mukautetut poikkeukset

Mukautetut poikkeukset sisältävät määrittämäsi tiedostot ja kansiot. Tiedostojen, kansioiden ja prosessien poikkeukset ohitetaan ajoitetussa tarkistuksessa, pyydettäessä tehtävässä tarkistuksessa ja reaaliaikaisessa suojauksessa. Prosessissa avattujen tiedostojen poissulkemisia ei tarkastetaan reaaliaikaisen suojauksen avulla, mutta ne tarkistetaan edelleen nopeasti, kokonaan tai tarvittaessa.

Mukautetut korjaustoiminnot

Kun Microsoft Defender virustentorjuntaohjelma havaitsee mahdollisen uhan tarkistuksen suorittamisen aikana, se yrittää korjata tai poistaa havaitun uhan. Voit määrittää mukautettuja korjaustoimintoja määrittääksesi, miten Microsoft Defender virustentorjuntaohjelman tulisi vastata tiettyihin uhkiin, tulisiko palautuspiste luoda ennen korjaamista ja milloin uhat tulisi poistaa. Määritä korjaustoiminnot Microsoft Defender virustentorjunnan tunnistuksia varten.

Defender for Endpoint -ilmaisimet

Voit määrittää entiteeteille tiettyjä toimintoja sisältäviä ilmaisimia , kuten tiedostoja, IP-osoitteita, URL-osoitteita/toimialueita ja varmenteita. Defender for Endpointissa ilmaisimia kutsutaan kompromissiindikaattoreiksi (IOC) ja harvemmin mukautetuiksi ilmaisimina. Kun määrität ilmaisimet, voit määrittää jonkin seuraavista toiminnoista:

Allow – Defender for Endpoint ei estä tiedostoja, IP-osoitteita, URL-osoitteita/toimialueita tai varmenteita, joissa on Salli-ilmaisimet. (Käytä tätä toimintoa harkiten.)

Valvonta – Valvontailmaisimia sisältäviä tiedostoja, IP-osoitteita ja URL-osoitteita/toimialueita seurataan, ja kun käyttäjät käyttävät niitä, Microsoft Defender portaalissa luodaan tietoilmoituksia.

Block and Remediate – Block- ja Remediate-ilmaisimia käyttävät tiedostot tai varmenteet estetään ja asetetaan karanteeniin, kun niitä havaitaan.

Block Execution – IP-osoitteet ja URL-osoitteet/toimialueet, joissa on suorituksen estoilmaisimet, on estetty. Käyttäjät eivät voi käyttää näitä sijainteja.

Warn – IP-osoitteet ja URL-osoitteet/toimialueet, joissa on Varoita-ilmaisimet, aiheuttavat varoitussanoman, kun käyttäjä yrittää käyttää kyseisiä sijainteja. Käyttäjät voivat ohittaa varoituksen ja siirtyä IP-osoitteeseen tai URL-osoitteeseen/toimialueeseen.

Tärkeää

Vuokraajassa voi olla enintään 15 000 ilmaisinta.

Seuraavassa taulukossa on yhteenveto IoC-tyypeistä ja käytettävissä olevista toiminnoista:

| Ilmaisimen tyyppi | Käytettävissä olevat toiminnot |

|---|---|

| Tiedostot | -Salli -Tarkastuksen -Varoittaa - Lohkon suorittaminen - lohko ja korjaus |

| IP-osoitteet ja URL-osoitteet/toimialueet | -Salli -Tarkastuksen -Varoittaa - Lohkon suorittaminen |

| Todistukset | -Salli - lohko ja korjaus |

Vihje

Seuraavista resursseista on lisätietoja ilmaisimista:

Hyökkäyksen pinnan vähentämisen poikkeukset

Hyökkäyksen pinnan pienentämissäännöt (tunnetaan myös nimellä ASR-säännöt) kohdistuvat tiettyihin ohjelmistoihin, kuten:

- Käynnistetään suoritettavat tiedostot ja komentosarjat, jotka yrittävät ladata tai suorittaa tiedostoja

- Käynnissä komentosarjoja, jotka vaikuttavat hämärtyneiltä tai muuten epäilyttäviltä

- Toiminnot, joita sovellukset eivät yleensä aloita normaalin päivittäisen työn aikana

Joskus lailliset sovellukset osoittavat ohjelmistotoimintaa, joka voidaan estää hyökkäyspinnan vähentämissäännöillä. Jos tämä tapahtuu organisaatiossasi, voit määrittää poissulkemisia tietyille tiedostoille ja kansioille. Tällaisia poissulkemisia sovelletaan kaikkiin hyökkäyksen pintaan vähentämissääntöihin. Katso Hyökkäysalueen pienentämissääntöjen käyttöönotto.

Huomaa myös, että vaikka useimmat ASR-sääntöjen poikkeukset ovat riippumattomia Microsoft Defender virustentorjuntaan, jotkin ASR-säännöt noudattavat joitakin Microsoft Defender virustentorjunnan poissulkemisia. Katso Hyökkäyspinnan pienentämissääntöjen viitetiedot – Microsoft Defender virustentorjunnan poikkeukset ja ASR-säännöt.

Valvotun kansion käytön poikkeukset

Valvotun kansion käyttö valvoo sovelluksia toiminnoille, jotka havaitaan haitallisiksi, ja suojaa tiettyjen (suojattujen) kansioiden sisällön Windows-laitteissa. Valvotun kansion käyttö sallii vain luotettavien sovellusten käyttää suojattuja kansioita, kuten yleisiä järjestelmäkansioita (mukaan lukien käynnistyssektorit) ja muita määrittämiäsi kansioita. Voit sallia suojattujen kansioiden käyttämisen tietyille sovelluksille tai allekirjoitetuille tiedostoille määrittämällä poissulkemisia. Katso Hallitsemien kansioiden käyttöoikeuksien mukauttaminen.

Automaatiokansion poikkeukset

Automaatiokansion poikkeukset koskevat automaattista tutkintaa ja korjausta Defender for Endpointissa, joka on suunniteltu tutkimaan hälytyksiä ja ryhtymään välittömiin toimiin havaittujen rikkomusten ratkaisemiseksi. Kun hälytyksiä käynnistetään ja automatisoitu tutkimus suoritetaan, jokaisesta tutkituista todisteista tehdään tuomio (Haitta, Epäilyttävä tai Ei uhkia). Automaatiotasosta ja muista suojausasetuksista riippuen korjaustoiminnot voidaan suorittaa automaattisesti tai vain suojaustoimintatiimin hyväksynnän jälkeen.

Voit määrittää tietyn hakemiston kansioita, tiedostotunnisteita ja tiedostonimiä, jotka jätetään pois automatisoiduista tutkimus- ja korjaustoiminnoista. Tällaiset automaatiokansion poikkeukset koskevat kaikkia laitteita, jotka on otettu käyttöön Defender for Endpointissa. Nämä poikkeukset ovat edelleen virustentorjuntatarkistusten alaisia. Katso Automaatiokansion poissulkemisten hallinta.

Miten poissulkemisia ja indikaattoreita arvioidaan

Useimmissa organisaatioissa on useita erilaisia poissulkemisia ja ilmaisimia, joiden avulla voidaan määrittää, pitäisikö käyttäjien käyttää tiedostoa tai prosessia. Poissulkemiset ja indikaattorit käsitellään tietyssä järjestyksessä, jotta käytäntöristiriidat käsitellään järjestelmällisesti.

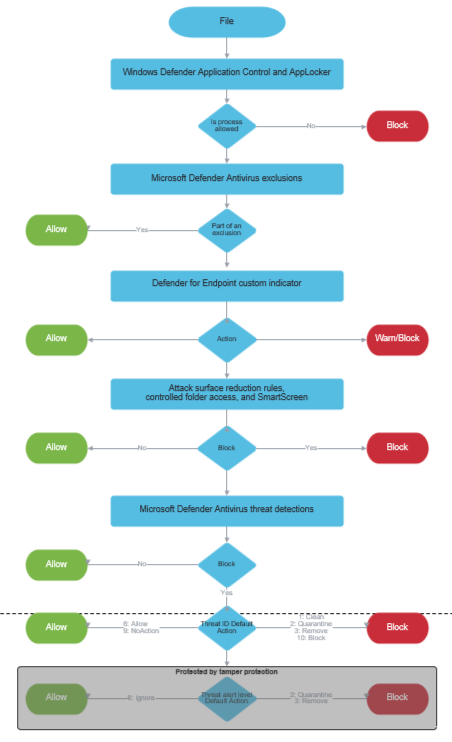

Seuraavassa kuvassa on yhteenveto siitä, miten poissulkemiset ja ilmaisimet käsitellään Defenderin päätepisteen ja Microsoft Defender virustentorjuntaohjelmassa:

Näin se toimii:

Jos Windows Defender Application Control ja AppLocker eivät salli havaittua tiedostoa/prosessia, se estetään. Muussa tapauksessa virustentorjunta Microsoft Defender.

Jos tunnistettu tiedosto tai prosessi ei ole osa Microsoft Defender virustentorjunnan poissulkemista, se on estetty. Muussa tapauksessa Defender for Endpoint tarkistaa tiedoston/prosessin mukautetun ilmaisimen.

Jos havaitussa tiedostossa/prosessissa on Block- tai Warn-ilmaisin, tämä toiminto suoritetaan. Muussa tapauksessa tiedosto/prosessi sallitaan, ja sitä arvioidaan hyökkäyksen pinnanvähennyssääntöjen, valvotun kansion käytön ja SmartScreen-suojauksen avulla.

Jos hyökkäysalueen pienentämissäännöt, valvotun kansion käyttö tai SmartScreen-suojaus eivät estä havaittua tiedostoa/prosessia, virustentorjunta Microsoft Defender.

Jos Microsoft Defender virustentorjunta ei salli tunnistettua tiedostoa/prosessia, se tarkistaa toiminnon uhkatunnuksen perusteella.

Käytäntöristiriitojen käsittelytapa

Jos Defender for Endpoint -ilmaisimet ovat ristiriidassa, seuraavat ovat odotettavissa:

Jos tiedostoilmaisimet ovat ristiriitaisia, käytetään suojatuinta hajautusarvoa käyttävää ilmaisinta. Esimerkiksi SHA256 on etusijalla SHA-1:een nähden, joka on etusijalla MD5:een nähden.

Jos URL-ilmaisimet ovat ristiriitaisia, käytetään tiukempaa ilmaisinta. SmartScreenin Microsoft Defender käytetään ilmaisinta, joka käyttää pisintä URL-polkua. Esimerkiksi etusija

www.dom.ain/admin/www.dom.ainon . (Verkon suojaus koskee toimialueita toimialueiden alisivujen sijaan.)Jos tiedostolla tai prosessilla on samankaltaisia ilmaisimia, joilla on eri toimintoja, tiettyyn laiteryhmään suodatettu ilmaisin on etusijalla ilmaisimeen nähden, joka kohdistuu kaikkiin laitteisiin.

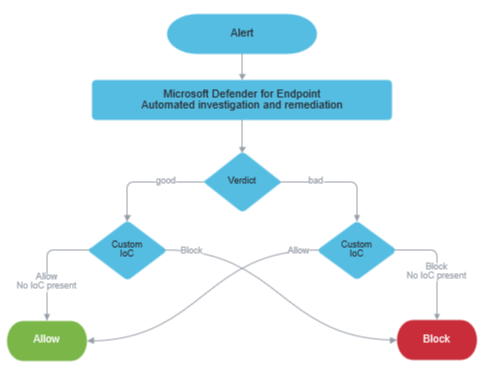

Miten automatisoitu tutkimus ja korjaus toimivat indikaattorien kanssa

Defender for Endpointin automaattiset tutkimus- ja korjaustoiminnot määrittävät ensin tuomion kullekin todisteelle ja ryhtyvät sitten toimiin Defender for Endpoint -ilmaisimien mukaan. Näin ollen tiedosto/prosessi voi saada tuomion "hyvä" (mikä tarkoittaa, että uhkia ei löytynyt) ja silti estetään, jos kyseisessä toiminnossa on ilmaisin. Samoin entiteetti voi saada tuomion "huonosta" (mikä tarkoittaa, että se on määritetty haitallisiksi) ja silti sallittu, jos kyseisessä toiminnossa on ilmaisin.

Seuraavassa kaaviossa näytetään, miten automatisoitu tutkimus ja korjaus toimivat ilmaisimien kanssa:

Muut palvelimen kuormitukset ja poikkeukset

Jos organisaatiosi käyttää muita palvelinkuormituksia, kuten Exchange Server, SharePoint Serveriä tai SQL Server, ota huomioon, että vain sisäiset palvelinroolit (jotka saattavat olla myöhemmin asennetun ohjelmiston edellytyksiä) jätetään pois automaattisen poikkeuksen toiminnosta (ja vain käytettäessä niiden oletusasennussijaintia). Sinun on todennäköisesti määritettävä virustentorjuntaa koskevat poikkeukset näille muille kuormituksille tai kaikille kuormituksille, jos poistat automaattiset poikkeukset käytöstä.

Seuraavassa on joitakin esimerkkejä teknisistä ohjeista, joiden avulla voit tunnistaa ja toteuttaa tarvitsemasi poikkeukset:

- Suoritetaan virustentorjuntaohjelmistoa Exchange Server

- Kansiot, jotka jätetään pois virustentorjuntatarkisuksista SharePoint Serverissä

- SQL Server virustentorjuntaohjelman valitseminen

Riippuen siitä, mitä käytät, sinun on ehkä tutustuttava kyseisen palvelimen kuormituksen dokumentaatioon.

Vihje

Suorituskykyvihje Eri tekijöistä johtuen Microsoft Defender virustentorjuntaohjelma, kuten muutkin virustentorjuntaohjelmat, voivat aiheuttaa suorituskykyongelmia päätepistelaitteissa. Joissakin tapauksissa sinun on ehkä hienosäädettävä Microsoft Defender virustentorjuntaohjelman suorituskykyä näiden suorituskykyongelmien lievittämiseksi. Microsoftin Performance Analyzer on PowerShell-komentorivityökalu, joka auttaa määrittämään, mitkä tiedostot, tiedostopolut, prosessit ja tiedostotunnisteet saattavat aiheuttaa suorituskykyongelmia. esimerkkejä:

- Tärkeimmät skannausaikaan vaikuttavat polut

- Tärkeimmät tiedostot, jotka vaikuttavat tarkistusaikaan

- Tärkeimmät prosessit, jotka vaikuttavat skannausaikaan

- Suosituimmat tiedostotunnisteet, jotka vaikuttavat tarkistusaikaan

- Yhdistelmät, kuten:

- ylimmät tiedostot laajennusta kohti

- ylimmät polut laajennusta kohti

- parhaat prosessit polkua kohti

- suosituimmat tarkistukset tiedostoa kohden

- suosituimmat tarkistukset tiedostoa kohti prosessia kohti

Suorituskykyanalysaattorin avulla kerättyjen tietojen avulla voit arvioida suorituskykyongelmia ja ottaa käyttöön korjaustoimintoja. Katso: suorituskyvyn analysointi Microsoft Defender virustentorjuntaa varten.

Tutustu myös seuraaviin ohjeartikkeleihin:

- Tärkeät poissulkemisia koskevat seikat

- Yleisiä virheitä, joita kannattaa välttää poissulkemisia määritettäessä

- Blogikirjoitus: Lifterin opas poissulkemisten Microsoft Defender for Endpoint

Vihje

Haluatko tietää lisää? Engage Microsoft security -yhteisön kanssa teknologiayhteisössämme: Microsoft Defender for Endpoint Tech Community.

Palaute

Tulossa pian: Vuoden 2024 aikana poistamme asteittain GitHub Issuesin käytöstä sisällön palautemekanismina ja korvaamme sen uudella palautejärjestelmällä. Lisätietoja on täällä: https://aka.ms/ContentUserFeedback.

Lähetä ja näytä palaute kohteelle