Plánování implementace Power BI: Sestava plánování zabezpečení uživatelů

Poznámka:

Tento článek je součástí řady článků o plánování implementace Power BI. Tato série se zaměřuje především na úlohy Power BI v Rámci Microsoft Fabric. Úvod do série najdete v tématu Plánování implementace Power BI.

Tento článek o plánování zabezpečení popisuje strategie pro uživatele jen pro čtení. Zaměřuje se na oprávnění prohlížeče pro sestavy a aplikace a na to, jak vynutit zabezpečení dat. Primárně se zaměřuje na:

- Správci Power BI: Správci, kteří jsou zodpovědní za dohled nad Power BI v organizaci.

- Center of Excellence, IT a BI team: Týmy, které jsou také zodpovědné za dohled nad Power BI. Možná budou muset spolupracovat se správci Power BI, týmy zabezpečení informací a dalšími relevantními týmy.

- Tvůrci a vlastníci obsahu: Samoobslužní tvůrci BI, kteří potřebují vytvářet, publikovat, zabezpečit a spravovat obsah, který ostatní uživatelé využívají.

Řada článků je určená k rozšíření obsahu dokumentu white paper o zabezpečení Power BI. Dokument white paper o zabezpečení Power BI se zaměřuje na klíčová technická témata, jako je ověřování, rezidence dat a izolace sítě, hlavním cílem série je poskytnout vám důležité informace a rozhodnutí, které vám pomůžou naplánovat zabezpečení a ochranu osobních údajů.

V organizaci se mnoho uživatelů klasifikuje jako spotřebitelé. Uživatelé zobrazují obsah, který vytvořili a publikovali jiní uživatelé. Spotřebitelé se zaměřují na tento článek. Informace o plánování zabezpečení zaměřené na tvůrce obsahu a vlastníky najdete v článku o plánování zabezpečení tvůrce obsahu.

Abyste z tohoto článku získali maximum, je užitečné pochopit význam pojmů sdílení a distribuce v kontextu Power BI.

Sdílení je místo, kde jeden uživatel dává jinému uživateli (nebo skupině uživatelů) přístup ke konkrétní položce obsahu. Možnost sdílení v služba Power BI je vymezena na jednu položku. Nejčastěji se provádí mezi jednotlivci, kteří se navzájem znají, a úzce spolupracují.

Distribuce je místo, kde se obsah doručuje jiným uživatelům, kteří se označují jako příjemci. Často zahrnuje větší počet uživatelů napříč více týmy. Příjemci nemusí explicitně požádat o obsah, ale uznává se, že ho potřebují k provedení své role. Příjemci, kteří využívají distribuovaný obsah, můžou nebo nemusí znát původního autora obsahu. Distribuce jako koncept je například formalnější než sdílení.

Když mluvíte s jinými lidmi, určete, jestli používají termín sdílení obecně, nebo doslova. Použití termínu sdílení lze interpretovat dvěma způsoby.

- Sdílení termínů se často používá obecně v souvislosti se sdílením obsahu s kolegy. Existuje několik technik pro doručování obsahu jen pro čtení, které jsou popsány v tomto článku.

- Sdílení je také specifická funkce v Power BI. Je to funkce, ve které má uživatel nebo skupina udělený přístup k jedné položce. Odkazy pro sdílení a sdílení přímého přístupu jsou popsány v tomto článku.

Důležité

Role správce Power BI byla přejmenována. Novým názvem role je správce prostředků infrastruktury.

Strategie pro uživatele jen pro čtení

V služba Power BI můžou uživatelé zobrazit sestavu nebo řídicí panel, pokud mají oprávnění k oběma:

- Zobrazte položku Power BI, která obsahuje vizualizace (například sestavu nebo řídicí panel).

- Přečtěte si podkladová data (sémantický model, dříve označovaný jako datová sada nebo jiný zdroj).

Přístup jen pro čtení můžete poskytnout uživatelům pomocí různých technik. Mezi běžné techniky používané autory samoobslužného obsahu patří:

- Udělení přístupu uživatelům a skupinám k aplikaci Power BI

- Přidání uživatelů a skupin do role Prohlížeče pracovních prostorů Power BI

- Poskytnutí oprávnění uživatelů a skupin pro jednotlivé položky pomocí odkazu pro sdílení

- Poskytnutí oprávnění uživatelů a skupin pro jednotlivé položky pomocí přímého přístupu

Možnosti role Prohlížeče pracovních prostorů Power BI a aplikace Power BI zahrnují správu oprávnění pro sadu položek. Dvě techniky oprávnění pro jednotlivé položky zahrnují správu oprávnění pro jednu jednotlivou položku.

Tip

Obecně se doporučuje používat aplikaci Power BI pro většinu uživatelů. Někdy může být vhodná i role čtenáře pracovního prostoru. Aplikace Power BI i role Prohlížeče pracovních prostorů umožňují spravovat oprávnění pro mnoho položek a měly by se používat, kdykoli je to možné. Správa oprávnění pro jednotlivé položky může být zdlouhavá, časově náročná a náchylná k chybám. Správa sady položek naproti tomu snižuje údržbu a zlepšuje přesnost.

Při kontrole nastavení zabezpečení položky se může zobrazit, že jeho oprávnění jsou:

- Zděděno z pracovního prostoru nebo aplikace.

- Použito přímo u položky.

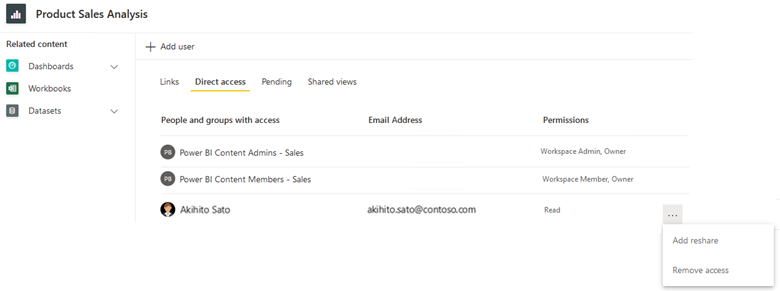

Na následujícím snímku obrazovky se pro sestavu zobrazují oprávnění přímého přístupu . V tomto případě jsou pracovní prostor Správa a členské role přiřazeny ke skupině. Tyto role se zobrazují pro sestavu, protože přístup na úrovni sestavy je zděděný z pracovního prostoru. Existuje také jeden uživatel, který má oprávnění ke čtení přímo na sestavu.

Strategie, kterou zvolíte pro uživatele jen pro čtení, se může lišit. Mělo by být založeno na jednotlivých řešeních, preferencích, kdo řešení spravuje, nebo na potřebách spotřebitele. Zbývající část této části popisuje, kdy zvážit použití jednotlivých dostupných technik.

Kontrolní seznam – Při vytváření strategie pro poskytování obsahu příjemcům jen pro čtení patří klíčová rozhodnutí a akce:

- Posouzení stávající strategie pro uživatele jen pro čtení: Ověřte, jak se obsah aktuálně distribuuje a sdílí s uživateli. Určete, jestli existují příležitosti ke zlepšení.

- Rozhodněte se o strategii pro uživatele jen pro čtení: Zvažte, jaká jsou vaše předvolby pro používání oprávnění aplikací, rolí pracovního prostoru nebo oprávnění pro jednotlivé položky. Pokud jsou změny nezbytné pro splnění těchto předvoleb, vytvořte plán pro vylepšení.

Oprávnění aplikace Power BI

Aplikace Power BI poskytuje uživatelům kolekci sestav, řídicích panelů a sešitů. Aplikace poskytuje uživatelům co nejlepší uživatelské prostředí, protože:

- Navigační podokno aplikace poskytuje jednoduché a intuitivní uživatelské prostředí. Je to hezčí prostředí než přístup k obsahu přímo v pracovním prostoru.

- Obsah je možné logicky uspořádat do oddílů (které se podobají složkám) v navigačním podokně aplikace.

- Uživatelé mají přístup pouze k určitým položkám, které byly explicitně zahrnuty do aplikace pro cílovou skupinu.

- Odkazy na další informace, dokumentaci nebo jiný obsah lze přidat do navigačního podokna pro cílovou skupinu.

- K dispozici je integrovaný pracovní postup žádosti o přístup .

Poznámka:

Všechny odkazy na aplikaci v tomto článku odkazují na aplikaci Power BI. Je to jiný koncept než Power Apps. Je to také jiný koncept než mobilní aplikace Power BI. V této části je fokus spíše na aplikace organizace než na aplikace šablon.

Pro každý pracovní prostor můžete vytvořit jednu aplikaci jako formální způsob distribuce obsahu pracovního prostoru nebo celého pracovního prostoru. Aplikace představují dobrý způsob, jak distribuovat obsah v rámci organizace, zejména uživatelům, se kterými nevíte nebo s nimi úzce nepracujete.

Tip

Další informace o použití aplikace Power BI pro širokou distribuci obsahu najdete ve scénáři použití podnikového BI . Doporučujeme, aby tvůrci obsahu, kteří potřebují distribuovat obsah, zvážili vytvoření aplikace jako první volbu.

Oprávnění aplikace spravujete odděleně od rolí pracovního prostoru. Oddělení oprávnění má dvě výhody. Podporuje:

- Udělení přístupu k pracovnímu prostoru tvůrcům obsahu Zahrnuje uživatele, kteří aktivně spolupracují na obsahu, jako jsou sémantické tvůrce modelů, tvůrci sestav a testery.

- Udělení oprávnění aplikací uživatelům Na rozdíl od oprávnění pracovního prostoru jsou oprávnění aplikace vždy jen pro čtení (nebo žádná).

Všichni uživatelé s přístupem k pracovnímu prostoru můžou aplikaci automaticky zobrazit (když je aplikace Power BI publikovaná pro tento pracovní prostor). Vzhledem k tomuto chování si můžete koncepčně představit role pracovního prostoru jako zděděné každou cílovou skupinou aplikací. Někteří uživatelé s přístupem k pracovnímu prostoru můžou aplikaci Power BI aktualizovat také v závislosti na přiřazené roli pracovního prostoru.

Tip

Další informace o přístupu k pracovnímu prostoru najdete v článku o plánování zabezpečení tvůrce obsahu.

Použití aplikace k distribuci obsahu příjemcům jen pro čtení je nejlepší volbou v následujících případech:

- Chcete, aby uživatelé mohli zobrazit jenom konkrétní položky, které jsou viditelné pro danou cílovou skupinu (nikoli všechny položky v podkladovém pracovním prostoru).

- Chcete spravovat oprávnění jen pro čtení pro aplikaci odděleně od pracovního prostoru.

- Chcete jednodušší správu oprávnění pro uživatele jen pro čtení než oprávnění pro jednotlivé položky.

- Chcete zajistit, aby se pro uživatele vynucovaly zabezpečení na úrovni řádků (pokud mají oprávnění jen pro čtení u základního sémantického modelu).

- Chcete zajistit, aby uživatelé nemohli zobrazovat nové a změněné sestavy, dokud se aplikace znovu nepublikuje.

I když je pravda, že změny sestav a řídicích panelů nejsou uživatelům aplikace viditelné, dokud se aplikace znovu nepublikuje, je potřeba vzít v úvahu dvě aspekty, které vyžadují opatrnost.

- Okamžité sémantické změny modelu: Sémantické změny modelu se projeví vždy okamžitě. Pokud například v pracovním prostoru zavádíte zásadní změny v sémantickém modelu, může to neúmyslně vést k tomu, že sestavy budou nestabilní (i když se v aplikaci znovu nepublikovaly). Toto riziko můžete zmírnit dvěma způsoby: Nejprve proveďte veškerou vývojovou práci v Power BI Desktopu (odděleně od pracovního prostoru). Za druhé, izolujte produkční aplikaci pomocí samostatných pracovních prostorů pro vývoj a testování. (Volitelně můžete dosáhnout vyšší úrovně kontroly nad nasazením obsahu pracovního prostoru z vývoje do testování a produkce pomocí kanálů nasazení.)

- Obsah a oprávnění se publikují společně: Při publikování aplikace se jeho oprávnění publikují současně s obsahem. V pracovním prostoru můžete mít například změny sestavy, které ještě nejsou dokončené, plně otestované nebo schválené. Aplikaci tedy nemůžete znovu publikovat, jen abyste aktualizovali oprávnění. Pokud chcete toto riziko zmírnit, přiřaďte oprávnění aplikace skupinám zabezpečení a při udělování oprávnění aplikace používejte členství ve skupinách zabezpečení (místo jednotlivých uživatelů). Vyhněte se opětovnému publikování aplikace pouze k použití změn oprávnění.

Cílová skupina aplikací

Každý pracovní prostor v služba Power BI může mít jenom jednu aplikaci Power BI. V aplikaci ale můžete vytvořit jednu nebo více cílových skupin. Zvažte následující scénář.

- Máte pět sestav prodeje, které se distribuují mnoha uživatelům v celé vaší globální prodejní organizaci.

- Jedna cílová skupina je definována v aplikaci pro prodejní zástupce. Tato cílová skupina může zobrazit tři z pěti sestav.

- Další cílová skupina je definovaná v aplikaci pro prodejní tým. Tato cílová skupina může zobrazit všech pět sestav, včetně těchto dvou sestav, které nejsou dostupné obchodním zástupcům.

Tato schopnost kombinovat a odpovídat obsahu a cílovým skupinám má následující výhody.

- Určité sestavy můžou zobrazit více cílových skupin. Vytváření více cílových skupin tedy eliminuje potřebu duplikovat obsah v různých pracovních prostorech.

- Určité sestavy by měly být dostupné jenom pro jednu cílovou skupinu. Obsah pro cílovou skupinu se tedy může nacházet ve stejném pracovním prostoru jako jiný související obsah.

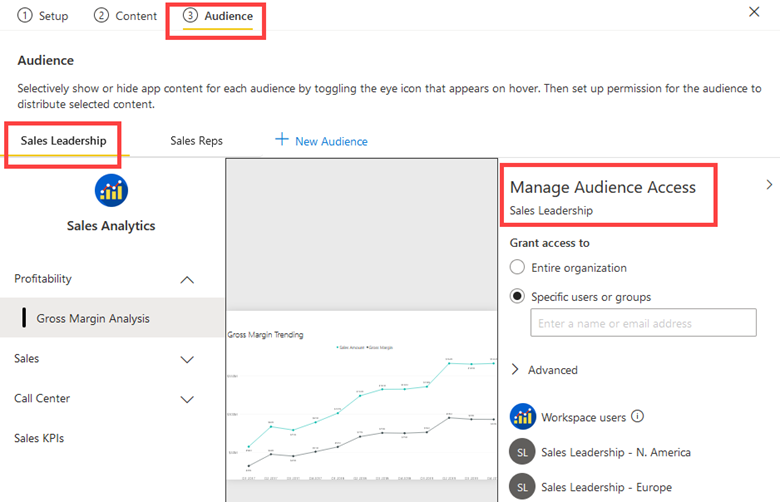

Následující snímek obrazovky ukazuje aplikaci se dvěma cílovými skupinami: Prodejní vedení a obchodní zástupci. Podokno Správa přístupu cílové skupiny poskytuje přístup ke skupině cílové skupiny Sales Leadership pro dvě skupiny zabezpečení: Sales Leadership-Severní Amerika a Sales Leadership-Europe. Sestava Analýzy hrubé marže zobrazená na snímku obrazovky pro skupinu cílové skupiny Sales Leadership není dostupná pro skupinu cílových skupin Obchodní zástupci.

Poznámka:

Skupina cílových skupin se někdy používá. Nejedná se o přímý odkaz na použití skupin zabezpečení. Zahrnuje členy cílové cílové skupiny, kteří uvidí kolekci obsahu v aplikaci Power BI. I když můžete jednotlivým uživatelům přiřadit cílovou skupinu, je osvědčeným postupem přiřazovat skupiny zabezpečení, skupiny Microsoftu 365 nebo distribuční skupiny, kdykoli je to praktické. Další informace najdete v strategii použití skupin v článku Plánování zabezpečení na úrovni tenanta.

Při správě oprávnění pro aplikaci můžete na stránce Přímý přístup zobrazit členy jednotlivých cílových skupin. Uživatele s rolí pracovního prostoru můžete zobrazit také v rámci cílové skupiny Všichni . Oprávnění aplikace nemůžete aktualizovat ze stránky Přímý přístup . Místo toho musíte aplikaci znovu publikovat. Oprávnění aplikace ale můžete aktualizovat ze stránky Čekající na vyřízení, když jsou pro aplikaci otevřené žádosti o přístup.

Tip

Primárním případem použití pro používání cílových skupin aplikací je definování konkrétních oprávnění pro různé sady uživatelů. Při používání cílových skupin ale můžete být trochu kreativní. Uživatel může být členem více cílových skupin a každá cílová skupina se uživatelům aplikace zobrazí jako sekundární sada nabídek. Můžete například vytvořit cílovou skupinu s názvem Start Here , která obsahuje informace o tom, jak používat aplikaci, koho kontaktovat, jak poskytnout zpětnou vazbu a jak získat pomoc. Nebo můžete vytvořit cílovou skupinu s názvem Definice klíčových ukazatelů výkonu, která obsahuje slovník dat. Poskytnutí tohoto typu informací pomáhá novým uživatelům a zlepšuje úsilí o přechod na řešení.

Možnosti oprávnění aplikace

Při vytváření (nebo opětovném publikování) aplikace má každá cílová skupina podokno Spravovat přístup cílové skupiny. V tomto podokně jsou k dispozici následující oprávnění.

- Udělit přístup: Pro každou cílovou skupinu můžete udělit přístup jednotlivým uživatelům a skupinám. Aplikaci je možné publikovat do celé organizace, když ji povolí aplikace Publikovat do celého nastavení tenanta organizace a aplikace se nenainstaluje automaticky. Kdykoli je to možné, doporučujeme přiřadit skupiny cílovým skupinám, protože přidání nebo odebrání uživatelů zahrnuje opětovné publikování aplikace. Každý, kdo má přístup k pracovnímu prostoru, má automaticky oprávnění k zobrazení nebo aktualizaci aplikace v závislosti na jejich roli pracovního prostoru.

- Sémantická oprávnění modelu: Při publikování aplikace je možné udělit dva typy sémantických oprávnění modelu:

- Sémantický model Znovu sdílet: Pokud je tato možnost povolená, uživatelům aplikace se udělí oprávnění Znovu sdílet k základním sémantickým modelům s ostatními. Tuto možnost je vhodné povolit, když se podkladové sémantické modely dají snadno sdílet s kýmkoli. Před udělením oprávnění Ke sdílení cílové skupině aplikací doporučujeme získat schválení od sémantických vlastníků modelu.

- Sestavení sémantického modelu: Pokud je tato možnost povolená, uživatelům aplikace se udělí oprávnění k sestavení pro sémantické modely. Oprávnění k sestavení umožňuje uživatelům vytvářet nové sestavy, exportovat podkladová data ze sestav a další. Před udělením oprávnění k sestavení cílové skupině aplikace doporučujeme získat schválení od sémantických vlastníků modelu.

Možnost přidat sémantický model Znovu sdílet nebo sestavit oprávnění při publikování aplikace je pohodlné. Doporučujeme ale zvážit správu oprávnění aplikací a sémantických oprávnění modelu samostatně. Tady jsou důvody proč.

- Sdílený sémantický model může být v samostatném pracovním prostoru: Pokud je sémantický model publikovaný do samostatného pracovního prostoru od aplikace, budete muset spravovat jeho oprávnění přímo. Možnost přidat oprávnění ke čtení, sestavení nebo opětovnému sdílení při publikování aplikace funguje jenom pro sémantické modely, které jsou ve stejném pracovním prostoru jako aplikace. Z tohoto důvodu doporučujeme, abyste se dostali do zvyku spravovat sémantická oprávnění modelu nezávisle.

- Sémantická oprávnění modelu se spravují samostatně: Pokud odeberete nebo změníte oprávnění pro aplikaci, tato akce ovlivní jenom aplikaci. Neodebere automaticky žádná sémantická oprávnění modelu, která byla dříve přiřazena. Tímto způsobem si můžete představit oprávnění aplikace a sémantická oprávnění modelu jako oddělená. Sémantický model budete muset spravovat přímo nezávisle na aplikaci, když se změní sémantická oprávnění modelu nebo je potřeba ho odebrat.

- Sémantická oprávnění modelu by měla být řízena: Udělení sémantických oprávnění modelu prostřednictvím aplikace odebere řízení od vlastníka sémantického modelu. Udělení oprávnění Znovu sdílet závisí na dobrém úsudku uživatelů, kteří se rozhodli znovu sdílet sémantické modely. Pokud je povolené sdílení, může být správa interních zásad správného řízení nebo zabezpečení obtížnější.

- Spotřebitelé a tvůrci mají různé cíle: Obvykle existuje mnoho uživatelů obsahu než tvůrců v organizaci. V souladu se zásadou nejnižší úrovně oprávnění potřebují uživatelé oprávnění ke čtení pouze pro základní sémantický model. Nepotřebují oprávnění k sestavení, pokud nemají v úmyslu vytvářet nové sestavy.

Tip

Další informace o tom, kdy použít samostatné pracovní prostory dat a pracovní prostory vytváření sestav, najdete v článku plánování na úrovni pracovního prostoru.

Práva k předběžné instalaci aplikace

Když publikujete aplikaci Power BI, uživatel ji obvykle potřebuje nainstalovat , aby ji mohl otevřít. Uživatel si může aplikaci nainstalovat ze stránky Aplikace v služba Power BI nebo pomocí odkazu, který obdržel od jiného uživatele. Když budou zahrnuté v alespoň jedné cílové skupině aplikace, budou moct aplikaci najít (a nainstalovat).

Alternativním přístupem k instalaci aplikace je nasdílení změn uživatelům aplikace. Výsledkem je předběžná instalace aplikace, aby se automaticky zobrazovala na stránce Aplikace v služba Power BI. Tento přístup je pro uživatele výhodný, protože aplikaci nemusí najít a nainstalovat. Předinstalované aplikace se ale můžou stát nepříjemností pro uživatele, protože je může zahltit příliš mnoho aplikací, které nejsou pro ně relevantní.

Nastavení nabízených aplikací koncovým uživatelům řídí, kdo smí automaticky instalovat aplikace. Tuto funkci doporučujeme používat, protože je vhodná pro uživatele. Doporučujeme ale také informovat tvůrce obsahu o tom, kdy ho používat, aby ho nepřehledně nepoužíli.

Tip

Pokud při publikování aplikace vyberete možnost automatické instalace aplikace, nemůžete nastavit cílovou skupinu tak, aby byla celá organizace (pokud je tato možnost povolená nastavením tenanta Nabízených aplikací koncovým uživatelům ).

Kontrolní seznam – Při vytváření strategie pro používání aplikací pro čtenáře obsahu patří klíčová rozhodnutí a akce:

- Rozhodněte se o strategii pro používání aplikací: Definujte předvolby pro používání aplikací. Ujistěte se, že je v souladu s vaší celkovou strategií pro uživatele jen pro čtení.

- Rozhodněte se, kdo může publikovat aplikace do celé organizace: Rozhodněte, kteří tvůrci sestav budou moct publikovat v celé organizaci. Nastavte nastavení Publikovat aplikace pro celého tenanta organizace, aby bylo toto rozhodnutí v souladu.

- Rozhodněte se, kdo může nabízet aplikace koncovým uživatelům: Rozhodněte se, kteří tvůrci sestav Power BI můžou aplikace předinstalovat. Nastavte nastavení tenanta Nabízených oznámení koncovým uživatelům tak, aby odpovídalo tomuto rozhodnutí.

- Vytváření a publikování pokynů pro tvůrce obsahu: Poskytuje dokumentaci a školení pro tvůrce obsahu. Zahrňte požadavky a předvolby pro co nejefektivnější používání aplikací.

- Určete, jak zpracovávat žádosti o přístup k aplikacím: Zajistěte, aby byl proces zaveden pro přiřazení kontaktů a zpracování žádostí o přístup k aplikacím včas.

Role Prohlížeče pracovních prostorů

Jak je popsáno v článcích o plánování pracovního prostoru, primárním účelem pracovního prostoru je spolupráce. Spolupracovníkům pracovního prostoru, jako jsou sémantické tvůrce modelů, tvůrci sestav a testery, by se měli přiřadit jedna ze tří rolí: Přispěvatel, Člen nebo Správa. Tyto role jsou popsány v článku o plánování zabezpečení tvůrce obsahu.

Roli Čtenář pracovního prostoru můžete přiřadit příjemcům. Povolení přístupu uživatelů k obsahu přímo v pracovním prostoru může dávat smysl pro malé týmy a neformální týmy, které úzce spolupracují.

Povolení přístupu uživatelů k obsahu pracovního prostoru přímo je dobrou volbou v těchto případech:

- Formalita aplikace s jeho samostatnými oprávněními není nutná.

- Čtenáři mohou zobrazit všechny položky uložené v pracovním prostoru.

- Chcete jednodušší správu oprávnění než oprávnění pro jednotlivé položky.

- Uživatelé pracovního prostoru můžou také zobrazit aplikaci (když je aplikace publikovaná pro pracovní prostor).

- Záměrem je, aby si prohlížející obsah před publikováním v aplikaci zkontrolovali.

Tady je několik návrhů, které podporují prohlížeče pracovních prostorů.

- Uspořádejte obsah v každém pracovním prostoru tak, aby se položky snadno nacházely podle uživatelů sestav a aby byly v souladu se zabezpečením. Organizace pracovního prostoru podle oblasti předmětu nebo projektu obvykle funguje dobře.

- Oddělte vývojový a testovací obsah od produkčního obsahu, aby k probíhajícím položkám neměli přístup čtenáři.

- Pokud očekáváte, že máte mnoho žádostí o přístup ke zpracování, používejte aplikace (nebo oprávnění pro jednotlivé položky, pokud je to vhodné). Pracovní postup žádosti o přístup pro pracovní prostory neexistuje.

Kontrolní seznam – Při vytváření strategie pro používání pracovních prostorů pro čtenáře obsahu patří klíčová rozhodnutí a akce:

- Rozhodněte se o strategii použití role Prohlížeče pracovních prostorů: Definujte, jaké jsou vaše předvolby pro použití pracovních prostorů pro uživatele. Ujistěte se, že je v souladu s vaší celkovou strategií pro uživatele jen pro čtení.

- Vytváření a publikování pokynů pro tvůrce obsahu: Poskytuje dokumentaci a školení pro tvůrce obsahu. Zahrňte požadavky a předvolby pro co nejefektivnější používání oprávnění pracovního prostoru.

Oprávnění pro jednotlivé položky

Sdílení jednotlivých položek uděluje oprávnění k jedné položce. Méně zkušení tvůrci obsahu tuto techniku běžně používají jako primární metodu sdílení, protože příkazy pro sdílení se výrazně zobrazují v služba Power BI. Z tohoto důvodu je důležité informovat tvůrce obsahu o různých možnostech sdílení, včetně toho, kdy používat oprávnění aplikace místo rolí pracovního prostoru.

Oprávnění pro jednotlivé položky jsou dobrou volbou v případech, kdy:

- Chcete poskytnout přístup jen pro čtení k jedné položce (sestavě nebo řídicímu panelu).

- Nechcete, aby uživatel zobrazil veškerý obsah publikovaný do pracovního prostoru.

- Nechcete, aby uživatel zobrazil veškerý obsah publikovaný cílové skupině aplikace.

Oprávnění pro jednotlivé položky používejte střídmě, protože sdílení uděluje oprávnění ke čtení jedné položce. Oprávnění jednotlivých položek si můžete představit jako přepsání rolí pracovního prostoru nebo oprávnění aplikace.

Tip

Doporučujeme používat oprávnění aplikace, kdykoli je to možné. Dále zvažte použití rolí pracovního prostoru k povolení přímého přístupu k pracovnímu prostoru. Nakonec použijte oprávnění pro jednotlivé položky, když splňují výše uvedená kritéria. Oprávnění aplikace a role pracovního prostoru určují zabezpečení pro kolekci obsahu (nikoli pro jednotlivé položky), což je lepší postup zabezpečení.

Sdílení mnoha položek pomocí oprávnění pro jednotlivé položky může být zdlouhavé a náchylné k chybám, zejména při sdílení jednotlivým uživatelům místo skupin. Představte si tento scénář: Máte 40 sestav, které jste sdíleli kolegům pomocí jejich individuálních uživatelských účtů. Když se jeden kolega přenese do jiného oddělení, budete muset odvolat přístup, což bude zahrnovat oprávnění pro úpravy všech 40 sestav.

Důležité

Sdílení obsahu z osobního pracovního prostoru by se mělo provádět zřídka. Osobní pracovní prostory jsou nejvhodnější pro nekritické, neformální nebo dočasné obsahy. Pokud máte situaci, kdy tvůrci obsahu často sdílejí důležitý nebo kritický obsah ze svých osobních pracovních prostorů, měli byste příslušný obsah přesunout do standardního pracovního prostoru. Další informace najdete ve scénáři použití osobního BI .

Když sdílíte jednotlivé položky, máte několik možností oprávnění.

- Znovu sdílet oprávnění: Pokud je tato možnost povolená, můžou uživatelé položku sdílet s ostatními uživateli, včetně základních sémantických modelů. Dává smysl udělit toto oprávnění, když lze položku snadno sdílet s kýmkoli. Odebere řízení od osoby nebo týmu, která danou položku spravuje. Proto se spoléhá na dobrý úsudek uživatelů, kteří mají udělené oprávnění Znovu sdílet. Při povolení sdílení ale může být správa interních zásad správného řízení nebo zásad zabezpečení obtížnější.

- Oprávnění k sestavení: Pokud je povoleno, mají uživatelé udělené oprávnění k sestavení pro základní sémantický model. Oprávnění k sestavení umožňuje uživatelům vytvářet nový obsah založený na sémantickém modelu. Umožňuje jim také exportovat podkladová data ze sestav a další. Důležité informace o udělení oprávnění k sestavení jsou popsány v článku o plánování zabezpečení tvůrce obsahu.

Oprávnění jednotlivých položek pro sestavy a řídicí panely můžou dávat smysl pro neformální scénáře, když se obsah sdílí s několika uživateli. Je vhodné informovat uživatele o správě oprávnění pomocí aplikací a pracovních prostorů, zejména když sdílí obsah s velkým počtem uživatelů nebo uživatelů mimo jejich tým. Je důležité zdůraznit následující body.

- Je obtížnější určit, který obsah se sdílí s uživateli, protože oprávnění ke každé sestavě a řídicímu panelu se musí kontrolovat jednotlivě.

- V mnoha případech je oprávnění Ke sdílení nastaveno, protože uživatelské prostředí tuto možnost ve výchozím nastavení umožňuje. Existuje tedy riziko, že se obsah sdílí s širší sadou uživatelů, než je zamýšleno. Tento výsledek lze zabránit zrušením zaškrtnutí políčka Povolit příjemcům sdílet tuto sestavu při sdílení. Minimalizace nadměrného sdílení tímto způsobem je problém s trénováním uživatelů. Tvůrce obsahu, který nastavuje oprávnění ke sdílení, by měl tuto volbu zvážit pokaždé.

- Všechny změny v sestavách a řídicích panelech můžou okamžitě zobrazit ostatní, což by mohlo uživatele zmást, když probíhá úpravy obsahu. Tento problém můžete zmírnit distribucí obsahu v aplikaci nebo použitím samostatných pracovních prostorů k oddělení vývojového, testovacího a produkčního obsahu. Další informace najdete ve scénáři použití samoobslužného publikování obsahu.

- Když uživatel sdílí obsah ze svého osobního pracovního prostoru a opustí organizaci, IT obvykle svůj uživatelský účet zakáže. V takovém případě všichni příjemci sdíleného obsahu okamžitě ztratí přístup k obsahu.

Existují tři konkrétní typy sdílení: odkazy pro sdílení, přímý přístup ke sdílení a sdílená zobrazení.

Odkazy na oprávnění pro jednotlivé položky

Když sdílíte jednotlivé položky, výsledkem výchozího prostředí je odkaz pro sdílení. Existují tři typy odkazů pro sdílení.

- Lidé ve vaší organizaci: Pokud je v nastavení tenanta Power BI povolený, představuje tento typ odkazu pro sdílení jednoduchý způsob, jak všem uživatelům v organizaci poskytnout přístup jen pro čtení. Odkaz pro sdílení ale nebude fungovat pro externí uživatele. Tato možnost je nejvhodnější, když si obsah může zobrazit kdokoli a odkaz se dá volně sdílet v celé organizaci. Pokud není zakázán odkazy Povolit sdílení, aby udělily přístup všem uživatelům v nastavení tenanta vaší organizace , je tento typ sdílení výchozí.

- Lidé s existujícím přístupem: Tato možnost nevytvoří nový odkaz pro sdílení. Místo toho vám umožní načíst adresu URL, abyste ji mohli poslat někomu, kdo už má přístup.

- Konkrétní lidé: Tato možnost vytvoří odkaz pro sdílení pro konkrétní uživatele nebo skupiny. Tuto možnost doporučujeme používat většinou, protože poskytuje specifický přístup. Pokud běžně pracujete s externími uživateli, můžete použít tento typ odkazu pro uživatele typu host, kteří už existují v Microsoft Entra ID (dříve označované jako Azure Active Directory). Další informace o plánovaném procesu pozvání pro vytváření uživatelů typu host najdete v článku Plánování zabezpečení na úrovni tenanta.

Důležité

Doporučujeme zvážit omezení možností povolit sdílení odkazů, abyste všem uživatelům v tenantovi organizace udělili přístup členům skupiny. Můžete vytvořit název skupiny, jako je Power BI Share do celé organizace, a pak přidat malý počet uživatelů, kteří chápou důsledky sdílení na úrovni celé organizace. Pokud máte obavy o existující odkazy na celou organizaci, můžete pomocí rozhraní API pro správu najít všechny položky, které byly sdíleny s celou organizací.

Odkaz pro sdílení přidá k položce oprávnění ke čtení. Ve výchozím nastavení je vybrané oprávnění Znovu sdílet. Do základního sémantického modelu je také možné přidat oprávnění sestavení současně s odkazem ke sdílení.

Tip

Doporučujeme, abyste tvůrce obsahu naučili povolit možnost oprávnění k sestavení pouze tehdy, když je příjemcem sestavy také tvůrce obsahu, který může potřebovat vytvářet sestavy, exportovat data nebo vytvářet složený model z podkladového sémantického modelu.

Sdílení odkazů je snazší udržovat než sdílení přímého přístupu, zejména pokud potřebujete provádět hromadné změny. Je to významná výhoda, když mají jednotliví uživatelé udělená oprávnění ke sdílení, a to více než skupiny (které se běžně vyskytují, když uživatelé samoobslužných služeb zodpovídají za správu oprávnění). Podívejte se na následující porovnání.

- Odkaz ke sdílení: 20 jednotlivých uživatelů má udělený přístup pomocí odkazu ke sdílení. Když odkaz změníte, ovlivní to všech 20 uživatelů.

- Přímý přístup: 20 jednotlivcům se uděluje přímý přístup k položce. Chcete-li provést změnu, je nutné upravit všechna 20 uživatelských oprávnění.

Přímá přístupová oprávnění pro jednotlivé položky

Oprávnění pro jednotlivé položky můžete dosáhnout také pomocí přímého přístupu. Přímý přístup zahrnuje nastavení oprávnění pro jednu položku. Můžete také určit všechna zděděná oprávnění odvozená z rolí pracovního prostoru.

Když uživateli udělíte přímý přístup, udělí mu oprávnění ke čtení položky. Ve výchozím nastavení je vybrané oprávnění Znovu sdílet, stejně jako oprávnění k sestavení pro základní sémantický model. Doporučujeme, abyste tvůrcům obsahu umožnili povolit oprávnění k sestavení pouze tehdy, když je příjemcem této sestavy také tvůrce obsahu, který může potřebovat vytvářet sestavy, exportovat data nebo vytvářet složené modely z podkladového sémantického modelu.

Tip

Uživatelské prostředí velmi zjednodušuje udělování oprávnění k opětovnému sdílení a sestavení, ale uživatel, který sdílení provádí, by měl vždy ověřit, jestli jsou tato oprávnění nezbytná.

Sdílená zobrazení

Pomocí sdíleného zobrazení můžete sdílet filtrovanou perspektivu sestavy s jiným uživatelem. Sdílené zobrazení můžete publikovat pomocí odkazu ke sdílení nebo přímým přístupem.

Sdílená zobrazení představují dočasný koncept. Automaticky vyprší po 180 dnech. Z tohoto důvodu jsou sdílená zobrazení nejvhodnější pro neformální a dočasné scénáře sdílení. Ujistěte se, že vaši uživatelé o tomto omezení vědí.

Kontrolní seznam – Při vytváření strategie pro používání oprávnění pro jednotlivé položky zahrnují klíčová rozhodnutí a akce:

- Rozhodněte se o strategii použití funkce sdílení: Definujte, jaké jsou vaše předvolby pro použití oprávnění pro jednotlivé položky. Ujistěte se, že je v souladu s vaší celkovou strategií pro uživatele jen pro čtení.

- Rozhodněte se, kdo může publikovat odkazy na celou organizaci: Rozhodněte, kteří tvůrci sestav budou moct publikovat odkazy pro celou organizaci. Nastavte odkazy Povolit sdílení tak, aby udělily přístup všem uživatelům v nastavení tenanta vaší organizace, aby bylo toto rozhodnutí v souladu s tímto rozhodnutím.

- Vytváření a publikování pokynů pro tvůrce obsahu: Poskytuje dokumentaci a školení pro tvůrce obsahu, které obsahují požadavky a předvolby pro co nejefektivnější použití oprávnění pro jednotlivé položky. Ujistěte se, že jsou jasné výhody a nevýhody oprávnění pro jednotlivé položky. Uveďte pokyny, kdy používat odkazy ke sdílení a kdy používat přímý přístup ke sdílení.

Další techniky dotazování uživatelů

Nejběžnější způsoby, jak uživatelé pracovat s Power BI, jsou aplikace, pracovní prostory a oprávnění pro jednotlivé položky (dříve popsané v tomto článku).

Existují další techniky, které uživatelé můžou použít k dotazování dat Power BI. Každá z následujících technik dotazu vyžaduje sémantický model nebo oprávnění k sestavení datového diagramu.

- Analyzovat v aplikaci Excel: Uživatelé, kteří raději používají Excel, můžou dotazovat sémantický model Power BI pomocí funkce Analyzovat v aplikaci Excel. Tato funkce je skvělou alternativou k exportu dat do Excelu, protože data nejsou duplikovaná. Díky živému připojení k sémantickému modelu můžou uživatelé vytvářet kontingenční tabulky, grafy a průřezy. Potom můžou sešit publikovat do pracovního prostoru v služba Power BI, který uživatelům umožňuje ho otevřít a pracovat s ním.

- Koncový bod XMLA: Příjemci se můžou dotazovat na sémantický model připojením ke koncovému bodu XMLA. Aplikace, která dodržuje předpisy XMLA, se může připojit k sémantickému modelu, který je uložený v pracovním prostoru Premium, dotazovat a využívat. Tato funkce je užitečná, když uživatelé chtějí jako zdroj dat použít sémantický model Power BI pro nástroj pro vizualizaci dat mimo ekosystém Microsoftu.

- Editor datových diagramů: Uživatelé mohou dotazovat datový diagram Power BI pomocí editoru datového diagramu. Jedná se o webový editor vizuálních dotazů pro vytváření dotazů bez kódu. Existuje také webový editor SQL, pro který uživatelé dávají přednost psaní dotazů SQL. Oba editory dotazují spravovanou službu Azure SQL Database, která je základem datového diagramu Power BI (nikoli předdefinovaného sémantického modelu).

- Koncový bod SQL: Uživatelé můžou dotazovat datový diagram Power BI pomocí koncového bodu SQL. Ke spouštění dotazů SQL můžou používat nástroje, jako je Azure Data Studio nebo SQL Server Management Studio (SSMS). Koncový bod SQL směruje dotazy na spravovanou službu Azure SQL Database, která je základem datového diagramu Power BI (nikoli integrovaného sémantického modelu).

Další informace o oprávnění k sestavení najdete v článku o plánování zabezpečení tvůrce obsahu.

Kontrolní seznam – Při plánování, které techniky dotazů budou spotřebitelé používat, zahrnují klíčová rozhodnutí a akce:

- Vytvářejte pokyny pro uživatele, kteří používají funkci Analyzovat v aplikaci Excel: Poskytnutí dokumentace a školení pro uživatele s nejlepším způsobem, jak znovu použít stávající sémantické modely v Excelu.

- Vytvoření pokynů pro uživatele při používání koncového bodu XMLA: Poskytnutí dokumentace a trénování pro uživatele s nejlepším způsobem, jak znovu použít stávající sémantické modely s koncovým bodem XMLA.

- Vytvoření pokynů pro uživatele s dotazy na datové diagramy: Poskytněte dokumentaci a školení uživatelům o dostupných technikách pro dotazování datových diagramů Power BI.

Žádost o pracovní postup přístupu pro uživatele

Při sdílení obsahu je běžné, že jeden uživatel předá odkaz (URL) jinému uživateli. Když se příjemce pokusí zobrazit obsah a zjistí, že k němu nemá přístup, může vybrat tlačítko Požádat o přístup . Tato akce zahájí pracovní postup žádosti o přístup . Uživateli se pak zobrazí výzva k zadání zprávy s vysvětlením, proč chce získat přístup.

Pracovní postup žádosti o přístup existuje pro:

- Přístup k aplikaci Power BI

- Přístup k položce, jako je sestava nebo řídicí panel

- Přístup k sémantickému modelu Další informace o pracovním postupu Vyžádání přístupu , pokud je sémantický model zjistitelný, najdete v článku o plánování zabezpečení tvůrce obsahu.

Žádosti o přístup k aplikacím

Existují dva způsoby, jak se dozvědět o čekajících žádostech o přístup, které byly odeslány pro aplikaci.

- E-mail: Kontaktní osoby aplikace obdrží e-mailové oznámení. Ve výchozím nastavení je tento kontakt vydavatelem aplikace. Pokud chcete poskytovat lepší podporu kritických aplikací, doporučujeme nastavit kontakt na skupinu, která dokáže rychle reagovat na žádosti o přístup.

- Nabídka Spravovat oprávnění: Správci a členové pracovního prostoru můžou žádosti o přístup zobrazit, schválit nebo odmítnout. Stránka Spravovat oprávnění je dostupná na stránce Aplikace a dá se otevřít pro každou aplikaci. Tato funkce je také dostupná pro přispěvatele pracovních prostorů, když je povolené nastavení Povolit přispěvatelům aktualizovat aplikaci pro toto nastavení pracovního prostoru .

Nevyřízené žádosti o přístup aplikace zobrazují zprávu poskytnutou uživatelem. Každá čekající žádost může být schválena nebo odmítnuta. Když se rozhodnete žádost schválit, musí být vybraná cílová skupina aplikace.

Následující snímek obrazovky ukazuje čekající žádost o přístup od uživatele. Pokud ji chcete schválit, musí být vybrána jedna ze dvou cílových skupin aplikací, obchodní zástupci nebo vedení prodeje.

Při publikování aplikace se obsah a oprávnění publikují současně. Jak jsme už popsali dříve, není možné publikovat jenom oprávnění aplikace beze změn obsahu. Existuje však jedna výjimka: Když schválíte nevyřízenou žádost o přístup (například žádost zobrazenou na předchozím snímku obrazovky), dojde ke změně oprávnění bez publikování nejnovějšího obsahu v pracovním prostoru.

Žádosti o přístup k pracovnímu prostoru

Přístup k pracovnímu prostoru uděluje uživatelé, kteří patří do Správa role nebo členské role.

Uživatel, který se pokouší zobrazit pracovní prostor, obdrží zprávu o odepření přístupu, když není členem role pracovního prostoru. Vzhledem k tomu, že pro pracovní prostory není integrovaný pracovní postup žádosti o přístup , jsou nejvhodnější pro malé týmy a neformální týmy, které úzce spolupracují. To je jedním z důvodů, proč je aplikace Power BI vhodnější pro větší týmy a širší scénáře distribuce obsahu.

Žádosti o přístup pro jednotlivé položky

Existují dva způsoby, jak se dozvědět o čekajících žádostech o přístup odeslaných pro jednotlivé položky, jako je sestava.

- E-mail: Kontakty pro danou položku obdrží e-mailové oznámení. Pokud chcete poskytovat lepší podporu kritických sestav, doporučujeme nastavit kontakt na skupinu, která dokáže rychle reagovat na žádosti o přístup.

- Nabídka Spravovat oprávnění: Správci a členové pracovního prostoru mají přístup na stránku Spravovat oprávnění pro každou položku. Můžou zobrazit, schválit nebo odmítnout žádosti o přístup čekající na vyřízení.

Správa žádostí o přístup pomocí skupin

Když uživatel odešle formulář Žádosti o přístup pro položku Power BI (například sestavu nebo sémantický model) nebo aplikaci Power BI, odešle se žádost pro jednotlivé uživatele. Mnoho velkých organizací ale musí používat skupiny, aby vyhovovaly svým interním zásadám zabezpečení.

Doporučujeme používat skupiny místo jednotlivců k zabezpečení obsahu vždy, když je to praktické. Další informace o plánování skupin najdete v článku o plánování zabezpečení na úrovni tenanta.

Pokud máte v úmyslu poskytnout přístup ke skupinám místo jednotlivých uživatelů, vlastník obsahu nebo správce, který žádost o přístup zpracovává, bude muset žádost dokončit v několika krocích:

- Odmítnutí čekající žádosti v Power BI (protože je přidružená k jednotlivým uživatelům).

- Podle aktuálního procesu přidejte žadatele do správné skupiny.

- Upozorněte žadatele, že teď mají přístup.

Tip

Informace o reagování na žádosti o přístup od tvůrců obsahu najdete v tématu Žádost o přístup pro autory obsahu. Obsahuje také doporučení týkající se použití formuláře pro žádosti o přístup.

Kontrolní seznam – Při plánování pracovního postupu žádosti o přístup zahrnují klíčová rozhodnutí a akce:

- Určete, kdo by měl zpracovávat žádosti o přístup k aplikacím: Ujistěte se, že je proces zaveden pro včasné zpracování žádostí o přístup k aplikacím. Ujistěte se, že jsou kontakty aplikací přiřazené k podpoře procesu.

- Určete, kdo by měl zpracovávat požadavky na jednotlivé položky: Zajistěte, aby byl proces zaveden pro zpracování žádostí o přístup včas. Ujistěte se, že jsou kontakty přiřazené ke každé položce, aby podporovaly proces.

- Zahrnout do dokumentace a školení pro tvůrce obsahu: Zajistěte, aby tvůrci obsahu pochopili, jak včas zpracovávat žádosti o přístup. Dejte jim vědět, jak zpracovávat požadavky, když se má skupina používat místo jednotlivého uživatele.

- Zahrnout do dokumentace a školení: Uveďte pokyny pro tvůrce obsahu, jak efektivně spravovat žádosti o přístup. Uveďte také pokyny, které informace mají spotřebitelé zahrnout do zprávy žádosti o přístup.

Vynucení zabezpečení dat na základě identity příjemce

Vynucováním zabezpečení dat můžete naplánovat vytváření méně sémantických modelů a sestav. Cílem je vynutit zabezpečení dat na základě identity uživatele, který si obsah prohlíží.

Představte si například, že můžete sdílet jednu sestavu prodeje se všemi prodejci (spotřebiteli), protože každý prodejce uvidí jenom výsledky prodeje pro svou oblast. Tento přístup vám umožní vyhnout se složitosti vytváření samostatných sestav pro každou oblast , která by se potřebovala sdílet s prodejci z dané prodejní oblasti.

Některé organizace mají specifické požadavky na schválené (certifikované nebo propagované) sémantické modely nebo datové diagramy. U dat, která budou široce používána, může být nutné použít zabezpečení dat.

Zabezpečení dat můžete dosáhnout několika způsoby.

- Sémantický model Power BI: Jako tvůrce dat Power BI můžete vynutit zabezpečení na úrovni řádků (RLS) a zabezpečení na úrovni objektů (OLS). Zabezpečení na úrovni řádků zahrnuje definování rolí a pravidel, která filtrují řádky datového modelu, zatímco OLS omezuje přístup k určitým tabulkám nebo sloupcům. Tato definovaná pravidla RLS a OLS se nevztahují na odkazy uložené mimo sémantický model, jako jsou průřezy a výběry filtrů. Techniky RLS i OLS jsou podrobněji popsány dále v této části.

- Analysis Services: Sémantický model živého připojení se může připojit ke vzdálenému datovému modelu, který je hostovaný službou Azure Analysis Services (AAS) nebo Služba Analysis Services serveru SQL (SSAS). Vzdálený model může vynutit zabezpečení na úrovni řádků nebo OLS na základě identity příjemce.

- Zdroj dat: Některé zdroje dat, jako je Azure SQL Database, můžou vynutit zabezpečení na úrovni řádků. V tomto případě může model Power BI místo jeho opětovného určení využít stávající zabezpečení. Tento přístup může být významnou výhodou, když je zabezpečení na úrovni řádků definované ve zdroji složité. Můžete vyvíjet a publikovat model DirectQuery a nastavit přihlašovací údaje ke zdroji dat sémantického modelu v služba Power BI a povolit jednotné přihlašování (SSO). Když uživatel sestavy otevře sestavu, Power BI předá její identitu zdroji dat. Zdroj dat pak vynucuje zabezpečení na úrovni řádků na základě identity příjemce sestavy. Další informace o zabezpečení na úrovni řádků ve službě Azure SQL Database najdete v tomto článku.

Poznámka:

Zdrojové systémy, jako je Azure SQL Database, můžou také používat techniky, jako jsou zobrazení, a zúžit tak, co uživatel uvidí. I když je to platná technika, není relevantní pro zaměření této části.

Zabezpečení na úrovni řádků

Zabezpečení na úrovni řádků (RLS) umožňuje modelátoru dat omezit přístup k podmnožině dat. Obvykle se používá k zajištění, aby někteří spotřebitelé sestavy neviděli konkrétní data, jako jsou výsledky prodeje jiných prodejních oblastí.

Tip

Pokud jste si všimli, že někdo vytváří více datových modelů pro podporu různých skupin uživatelů, zkontrolujte, jestli zabezpečení na úrovni řádků splní jejich požadavky. Obvykle je lepší vytvářet, testovat a udržovat jeden datový model místo více datových modelů.

Dávejte pozor, protože pokud sestava Power BI odkazuje na řádek s nakonfigurovaným zabezpečením na úrovni řádků, zobrazí se stejná zpráva jako pro odstraněné nebo neexistující pole. Pro tyto uživatele to vypadá, že je sestava poškozená.

Pro nastavení zabezpečení na úrovni řádků existují dva kroky: pravidla a mapování rolí.

Pravidla zabezpečení na úrovni řádků

V případě sémantických modelů může modelátor dat nastavit zabezpečení na úrovni řádků v Power BI Desktopu vytvořením jedné nebo více rolí. Role má v modelu jedinečný název a obvykle obsahuje jedno nebo více pravidel. Pravidla vynucují filtry u tabulek modelů pomocí výrazů filtru DAX (Data Analysis Expressions). Ve výchozím nastavení model nemá žádné role.

Důležité

Model bez rolí znamená, že uživatelé (kteří mají oprávnění dotazovat se na datový model) mají přístup ke všem datům modelu.

Výrazy pravidel se vyhodnocují v kontextu řádku. Kontext řádku znamená, že se výraz vyhodnotí pro každý řádek pomocí hodnot sloupců daného řádku. Když se výraz vrátí TRUE, uživatel může zobrazit řádek. Můžete definovat pravidla, která jsou statická nebo dynamická.

- Statická pravidla: Používejte výrazy DAX, které odkazují na konstanty, například

[Region] = "Midwest". - Dynamická pravidla: Použijte konkrétní funkce DAX, které vracejí hodnoty prostředí (na rozdíl od konstant). Hodnoty prostředí se vrací ze tří specifických funkcí DAX: USERNAME, USERPRINCIPALNAME a CUSTOMDATA. Definování dynamických pravidel je jednoduché a efektivní, když tabulka modelu ukládá hodnoty uživatelského jména. Umožňují vynutit návrh zabezpečení na úrovni řádků řízený daty.

Mapování rolí RLS

Jakmile model publikujete do služba Power BI, musíte nastavit mapování rolí před tím, než uživatelé přistupují k souvisejícím sestavám. Mapování rolí zahrnuje přiřazení objektů zabezpečení Microsoft Entra k rolím. Objekty zabezpečení můžou být uživatelské účty nebo skupiny zabezpečení.

Kdykoli je to možné, je osvědčeným postupem namapovat role na skupiny zabezpečení. Tímto způsobem bude k dispozici méně mapování a správu členství ve skupinách může zpracovat vlastník skupiny.

Doporučujeme zpřístupnit informace o účtu zabezpečení od společnosti Microsoft Entra vašim tvůrcům obsahu. Jednou z možností je vytvořit tok dat s daty, která jsou synchronizovaná s ID Microsoft Entra. Tvůrci obsahu tak můžou integrovat data toku dat, aby vytvořili sémantický model řízený daty.

Tip

Roli, která nemá žádná pravidla, je možné definovat. V tomto případě role poskytuje přístup ke všem řádkům všech tabulek modelu. Nastavení tohoto typu role je vhodné, když správce nebo uživatel může zobrazit všechna data v modelu.

Uživatelské prostředí zabezpečení na úrovni řádků

Některé organizace si kromě standardních oprávnění Power BI vyberou účelově používat zabezpečení na úrovni řádků jako sekundární vrstvu zabezpečení. Představte si následující scénář: Sdílíte odkaz na sestavu s celou organizací. Každý uživatel, který sestavu zobrazí, musí být namapován na roli RLS, aby mohl zobrazit data v sestavě. Pokud nejsou namapované na roli zabezpečení na úrovni řádků, neuvidí žádná data.

Přítomnost zabezpečení na úrovni řádků změní výchozí prostředí pro uživatele.

- Pokud zabezpečení na úrovni řádků není definované pro sémantický model: Tvůrci a příjemci s alespoň oprávněním ke čtení v sémantickém modelu můžou zobrazit všechna data v sémantickém modelu.

- Pokud je zabezpečení na úrovni řádků definované v sémantickém modelu: Tvůrci a uživatelé s oprávněním jen ke čtení v sémantickém modelu budou moct zobrazit pouze data, která mohou zobrazit (na základě mapování role RLS).

Poznámka:

Některé organizace vynucují zabezpečení na úrovni řádků jako další vrstvu zabezpečení, zejména pokud se týkají citlivých dat. Z tohoto důvodu se můžete rozhodnout vyžadovat zabezpečení na úrovni řádků pro sémantické modely, které jsou certifikované. Tento požadavek lze provést interním procesem kontroly a schválení před certifikací sémantického modelu.

Když uživatel zobrazí sestavu v pracovním prostoru nebo v aplikaci, může se zabezpečení na úrovni řádků v závislosti na jejich sémantických oprávněních modelu vynucovat. Z tohoto důvodu je důležité, aby uživatelé a tvůrci obsahu měli oprávnění ke čtení pouze pro základní sémantický model, když je nutné vynutit zabezpečení na úrovni řádků.

Tady jsou pravidla oprávnění, která určují, jestli se zabezpečení na úrovni řádků vynucuje.

- Uživatel má oprávnění ke čtení v sémantickém modelu: Zabezpečení na úrovni řádků se pro uživatele vynucuje.

- Uživatel má oprávnění ke čtení a sestavení v sémantickém modelu: Pro uživatele se vynucuje zabezpečení na úrovni řádků.

- Uživatel má pro sémantický model oprávnění k zápisu: Zabezpečení na úrovni řádků se pro uživatele nevynucuje, což znamená, že vidí všechna data v sémantickém modelu. Oprávnění k zápisu umožňuje upravovat sémantický model. Dá se udělit jedním ze dvou způsobů:

- S rolí přispěvatele, člena nebo Správa pracovního prostoru (pro pracovní prostor, ve kterém je uložen sémantický model).

- S oprávněním k sémantickému modelu zápisu pro jednotlivé položky.

Tip

Další informace o tom, jak používat samostatné pracovní prostory, aby zabezpečení na úrovni řádků fungovalo pro tvůrce obsahu, najdete ve scénáři spravovaného samoobslužného použití BI .

Další informace o zabezpečení na úrovni řádků najdete v tématu Omezení přístupu k datům modelu Power BI.

Zabezpečení na úrovni řádků pro datové diagramy

Datové diagramy Power BI můžou také vynutit zabezpečení na úrovni řádků. Implementace se ale liší.

Hlavním rozdílem je, že zabezpečení na úrovni řádků pro datové grafy je nastavené v služba Power BI, nikoli v Power BI Desktopu.

Dalším rozdílem je, že datamarty vynucují zabezpečení na úrovni řádků v sémantickém modelu i ve spravované službě Azure SQL Database, která je přidružená k datovému diagramu. Vynucení zabezpečení na úrovni řádků v obou vrstvách poskytuje konzistenci a flexibilitu. Stejné filtry zabezpečení na úrovni řádků se použijí bez ohledu na to, jak uživatel dotazuje data, ať už se jedná o připojení k sémantickému modelu nebo ke spravované službě Azure SQL Database.

Další informace najdete v tématu Zabezpečení na úrovni řádků pro datové diagramy.

Zabezpečení na úrovni objektů

Zabezpečení na úrovni objektů (OLS) umožňuje modelátoru dat omezit přístup ke konkrétním tabulkám a sloupcům a jejich metadatům. OlS obvykle používáte k zajištění citlivých sloupců, jako je mzda zaměstnanců, nejsou pro určité uživatele viditelné. I když není možné omezit přístup k mírům, omezí se jakákoli míra, která odkazuje na omezený sloupec.

Představte si příklad tabulky zaměstnanců. Obsahuje sloupce, které ukládají jméno zaměstnance a telefonní číslo a také mzdu. OlS můžete použít k zajištění, aby hodnoty platu viděli jenom někteří uživatelé, jako je vedoucí pracovníci lidských zdrojů. Pro uživatele, kteří nevidí hodnoty platu, je to, jako by tento sloupec neexistuje.

Dbejte na to, protože pokud vizuál sestavy Power BI zahrnuje mzdu, zobrazí se uživatelům, kteří k danému poli nemají přístup, chybová zpráva. Zpráva je informuje, že objekt neexistuje. Pro tyto uživatele to vypadá, že je sestava poškozená.

Poznámka:

Perspektivy můžete definovat také v datovém modelu. Perspektiva definuje zobrazitelné podmnožina objektů modelu, které vám pomůžou poskytnout konkrétní zaměření pro tvůrce sestav. Perspektivy nejsou určené k omezení přístupu k objektům modelu. Uživatel může i nadále dotazovat tabulku nebo sloupec, i když pro ně není viditelný. Proto zvažte perspektivy jako uživatelské pohodlí místo funkce zabezpečení.

V Power BI Desktopu momentálně není rozhraní pro nastavení OLS. Můžete použít tabulkový editor, což je nástroj třetí strany pro vytváření, údržbu a správu modelů. Další informace najdete v pokročilém scénáři použití správy datového modelu.

Další informace o OLS naleznete v tématu Omezení přístupu k objektům modelu Power BI.

Kontrolní seznam – Při plánování zabezpečení na úrovni řádků a OLS patří klíčová rozhodnutí a akce:

- Rozhodněte se o strategii použití zabezpečení na úrovni řádků: Zvažte, pro které případy použití a účely máte v úmyslu použít zabezpečení na úrovni řádků.

- Rozhodněte se o strategii pro použití OLS: Zvažte, pro které případy použití a účely máte v úmyslu použít zabezpečení na úrovni objektů.

- Zvažte požadavky na certifikovaný obsah: Pokud máte proces potřebný k certifikaci sémantického modelu, rozhodněte se, jestli chcete zahrnout nějaké konkrétní požadavky pro použití zabezpečení na úrovni řádků nebo OLS.

- Pokyny k vytváření a publikování uživatelů: Vytvořte dokumentaci pro uživatele, kteří obsahují požadavky a předvolby pro používání zabezpečení na úrovni řádků a OLS. Popište, jak získat informace o mapování uživatelů, pokud existují v centralizované lokalitě.

- Aktualizace školicích materiálů: Do školicích materiálů pro uživatele zahrňte klíčové informace o požadavcích a předvolbách zabezpečení na úrovni řádků a OLS. Uveďte příklady, které uživatelům pomohou pochopit, kdy je vhodné použít některou z technik zabezpečení dat.

Související obsah

V dalším článku této série se dozvíte o plánování zabezpečení pro tvůrce obsahu, kteří zodpovídají za vytváření sémantických modelů, toků dat, datových diagramů, sestav nebo řídicích panelů.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro